研究人员发现属于财富500强公司的大约2100万登陆凭证正在暗网的不同论坛和黑市上出售。

ImmuniWeb研究人员在暗网上发现了财富500强公司的大约21,040,296登陆凭证正在以明文的形式出售用于不同的服务。研究人员使用OSINT (Open Source Intelligence)技术在TOR网络中爬取了位于web论坛、Pastebin、IRC信道、社交网络、聊天消息应用和其他位置以搜索泄露的数据。

最终发现了超过2100万属于财富500强公司的登陆凭证,其中有超过1600万(16,055,871)是过去12个小时被黑(窃取的)。而这些凭证中有大约95%是未加密的或者被攻击者暴力破解的明文口令。

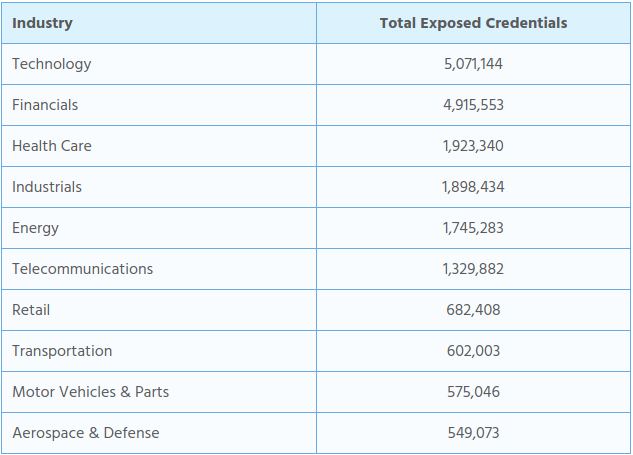

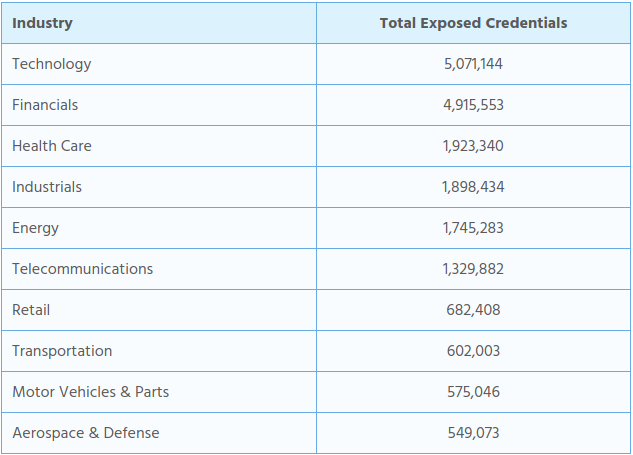

下表是被窃取的凭证中按行业划分:

暗网中财富500强公司被窃取的凭证按行业划分表

登陆凭证中有约95%的明文口令,其中有76%是过去12个月被黑的。

这些凭证中有超过490万(4,957,093)凭证是唯一的口令,这说明大多数用户还是有重用密码的坏习惯。

不同行业最常用的弱口令如下所示:

研究人员对密码进行分析发现许多企业仍然在使用弱口令,尤其是零售商(47,29%)、电信行业(37,57%)和工业领域(37,36%)。专家发现科技、金融和能源这3大领域是在成人相关的网站和资源泄露时凭证泄露最多的3大行业。

研究人员还发现有一次数据泄露事件中有11%的被窃密码是相同的,这说明有大量用户还在使用默认密码或者有批量创建的账号,或为大量账号重设了相同的密码。

使用弱口令最多的行业和比例如下所示:

这些数据令人震惊。网络犯罪分子也很聪明和务实,他们会选择最短的、最便宜的、最安全的方式来实现网络犯罪和攻击。暗网中可以访问被窃凭证的最大截至就在于网络犯罪分子或攻击者无需投入太多成本,如使用昂贵的0 day领导和耗时的APT攻击,就可以实现攻击或犯罪的目的。

不幸的是许多安全系统都不知道系统被入侵了,甚至由于缺乏日志或其他数据丢失导致入侵活动甚至都无法进行调查。

本文翻译自:https://www.immuniweb.com/blog/stolen-credentials-dark-web-fortune-500.html https://securityaffairs.co/wordpress/93236/data-breach/fortune-500-credentials-dark-web.html如若转载,请注明原文地址: https://www.4hou.com/info/news/21350.html

如有侵权请联系:admin#unsafe.sh