微信小程序渗透测试

材料准备:burp suite、模拟器(把微信装好)、node.js、wxappUnpacker、root explorer操作流程:步骤1: 配置Burp和模拟器(模拟器需导入ca证书),打开模拟器 2023-2-10 08:54:55 Author: 网络安全与取证研究(查看原文) 阅读量:89 收藏

材料准备:burp suite、模拟器(把微信装好)、node.js、wxappUnpacker、root explorer操作流程:步骤1: 配置Burp和模拟器(模拟器需导入ca证书),打开模拟器 2023-2-10 08:54:55 Author: 网络安全与取证研究(查看原文) 阅读量:89 收藏

材料准备:

burp suite、模拟器(把微信装好)、node.js、wxappUnpacker、root explorer

操作流程:

步骤1: 配置Burp和模拟器(模拟器需导入ca证书),打开模拟器的WLAN-->高级设置-->输入物理机的ip以及一个没被占用的端口,Burp用于代理该端口

步骤2:打开微信-->随便点击一个小程序进入小程序主界面,然后打开文件管理器

在/data/data/com.tencent.mm/MicroMsg/xxxxxxx(不同微信文件夹也不同)/appbrand/pkg/目录下存放着刚才访问这个小程序的两个数据包,

两个包分为子包和主包

压缩后通过模拟器的微信发送到物理机进行反编译

Shellnpm install esprimanpm install css-treenpm install cssbeautifynpm install vm2npm install uglify-esnpm install js-beautify

复制 文本

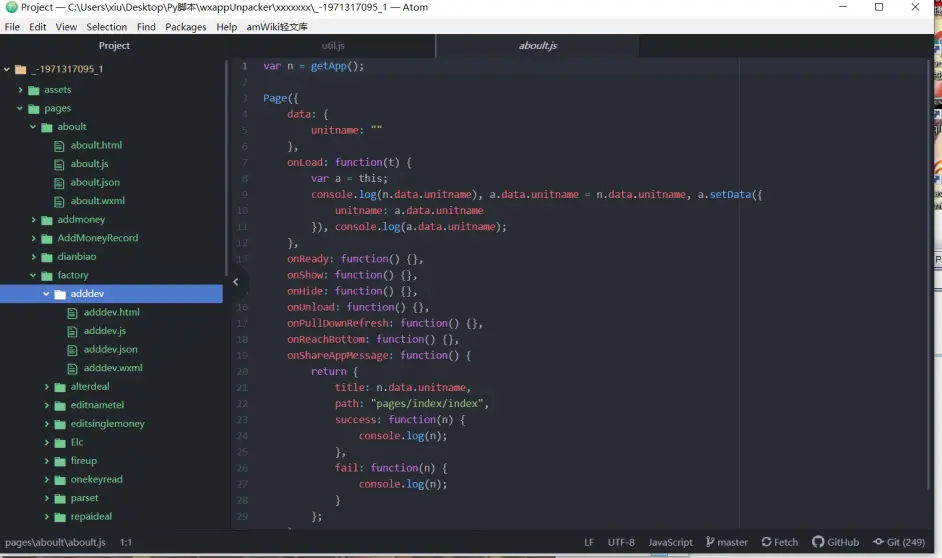

依赖包安装好后 使用命令node wuWxapkg.js C:\xxxxxx\xxxxxx\_-1971317095_1.wxapkg

进行反编译(如果是子包的话需要加-s参数)

接下来就是针对所有js、html进行漏洞分析,寻找突破口

通过单引号 和 '--(单引号+mssql闭合) 发现返回包不同

使用单个单引号 报错:系统故障

使用 单引号跟闭合 返回正确数据包 因此判断该处通过单引号闭合

最后验证存在SQL注入

内容来源:https://www.bilibili.com/read/cv9986715

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg3NTU3NTY0Nw==&mid=2247485621&idx=1&sn=cfc62e25d9304d76d4c095df663e3fbc&chksm=cf3e2885f849a19318d92eae4d3adf5311ce69022c9230788145b31acc33ee10dafa8e86fe80#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh