来自以色列 SaiFlow 的调查结果再次证明了电动汽车充电基础设施面临的潜在风险。

这些问题已在开放充电点协议 ( OCPP ) 标准的 1.6J 版中发现,该标准使用 WebSockets 在 EV 充电站和充电站管理系统 (CSMS) 提供商之间进行通信。OCPP 的当前版本是 2.0.1。

SaiFlow 研究人员 Lionel Richard Saposnik 和 Doron Porat表示:“OCPP 标准没有定义 CSMS 应该如何在已经存在活跃连接的情况下接受来自充电点的新连接。”

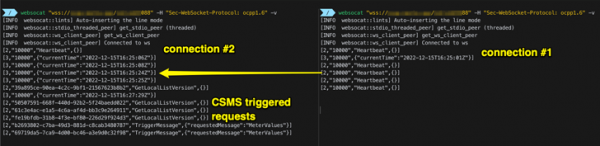

“攻击者可能会利用缺乏针对多个活动连接的明确指南来破坏和劫持充电点与 CSMS 之间的连接。”

这也意味着网络攻击者可以在已经连接时欺骗从有效充电器到其 CSMS 提供商的连接,从而有效地导致以下两种情况之一:

1、CSMS 提供程序在建立新连接时关闭原始 WebSocket 连接时出现的拒绝服务 (DoS) 情况

2、信息窃取源于保持两个连接处于活动状态但返回对“新”流氓连接的响应,从而允许对手访问驾驶员的个人数据、信用卡详细信息和 CSMS 凭据。

由于 CSMS 提供商被配置为仅依赖充电点身份进行身份验证,因此伪造成为可能。

研究人员说:“将新连接的不当处理与薄弱的 OCPP 身份验证和充电器身份策略相结合,可能会导致对 [电动汽车供应设备] 网络的大规模分布式 DoS (DDoS) 攻击。”

“如果其中一个连接没有响应,CSMS 应该将其消除,”研究人员解释说。“如果两个连接都有响应,运营商应该能够直接或通过 CSMS 集成的网络安全模块消除恶意连接。”

转自 E安全,原文链接:https://mp.weixin.qq.com/s/s7S2UvzmZldloGXDSR-h6g

封面来源于网络,如有侵权请联系删除