前言

信息搜集

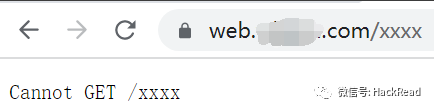

目录探测发现404界面也极像Node.js的404页面,后面重点关注js文件

突破接口

前面说了,重点关注js文件,查看页面源代码,发现一个有趣的js文件,为什么说这个文件有趣呢?

这个网站的前端界面都是通过在js文件里document.write函数构造

页面动态渲染的数据是通过js函数中ajax请求获取

$.ajax({

url: host + "/agent/getPlayerInfo",

type: "post",

dataType: 'json',

headers: {"content-type" : "application/json"},

data: JSON.stringify({"uid" : uid})

}).done(function(data){

console.log(data);

登陆后台

在js中找到加密方式,截取的是16位的md5

根据js代码里的if逻辑可以很清楚的看到:返回包code值为101100是密码错误,200就是登陆成功,

成功爆破出多个用户存在弱口令

密码正确:

进入管理员后台

但是继续阅读js代码,发现存在如下的代码:登陆成功后data.code == 200,再根据返回包的agentClass值,可以控制显示的是管理员界面还是客服界面还是一级、二级用户界面。

agentClass=1时:

agentClass=2-4时:

那么只要修改返回包的agentClass=1即可

成功进入管理员后台

作者:lazy小远原文地址:https://xz.aliyun.com/t/10978

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

多一个点在看多一条小鱼干

文章来源: http://mp.weixin.qq.com/s?__biz=MzAxMjE3ODU3MQ==&mid=2650562284&idx=3&sn=f6aac9835327f598821048c52f8a4cc7&chksm=83bd3b08b4cab21e9153e406d63d4eb981681217d26f2b69d62cdc5e93431ab6b0af1f752473#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh