智能安全运营,不得不说的秘密

星期二, 十月 22, 2019

一安全现状和挑战

很多企业购买了安全产品和安全服务,建立团队来建设和运营安全体系,但是还是遇到下述问题:

1、企业采购大量异构的安全设备,分散各处,产生海量日志,给日志分析、事件处置带来了困难。

2、IT领导者被大量碎片化信息所淹没,无法宏观判断,有效决策。

3、IT运维人员到处救火,每次重大安全事件保障都会手忙脚乱的应对,效率低下,无法真正发挥出设备和平台的能力。

在复杂且快速变化的大环境中,如何有效地保障企业安全,是摆在每个企业面前的关键问题。

二安全运营新趋势

企业购买安全产品和安全服务,花钱雇佣安全工程师,目标是要解决问题,而解决问题不仅仅是把一个安全产品买回来、拿到一份安全报告就结束的事情。随着安全管理和技术的发展,安全运营被提到越来越重要的地位。

在管理学中,对运营有个定义“运营就是对运营过程的计划、组织、实施和控制,是与产品生产和服务创造密切相关的各项管理工作的总称”。而安全运营,就是为了实现安全目标,提出安全解决构想、验证效果、分析问题、诊断问题、协调资源解决问题并持续迭代优化的过程。通过安全运营过程的统筹管理,满足企业安全的动态性、持续性和整体性需求。

近几年来,安全运营发生很多变化,我们看到有一些趋势:

1. 从“被动防御”到“主动响应”

传统安全体系关注边界防御,把企业网络部署成铜墙铁壁,但是企业IT系统上云,移动互联网成为业务标配,网络边界越来越模糊,带来新的安全挑战。安全体系开始从“被动防御”,向“主动响应”转变,与其被动挨打,不如快速发现,及时响应,减少风险,降低损失。

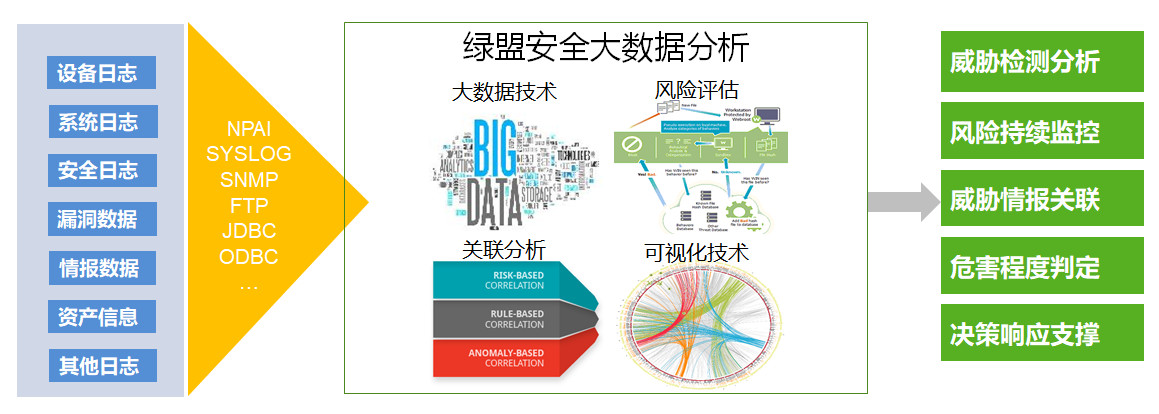

2. 从“碎片化”到“可视化”

很多企业在网络中部署不同的安全设备,大量多样性设备产生海量日志,信息分散,分析手段匮乏,难以看清全局安全状态,极大影响安全运营的效率和效果。随着平台技术的发展,安全体系开始从“碎片化”向“可视化”转变,通过平台可视化和大数据分析技术,提高运营效率,感知全局安全态势。

3. 从“操作规范”到“效率优先”

对大部分企业来说,安全运维就是定期发现漏洞,修补漏洞;配置安全设备策略,基于业务变化调整策略;针对攻击或事故,应急响应,等等,运维人员在繁杂的安全操作中,努力寻求“操作规范”。但是随着企业IT环境越来越复杂,越来越多的以经济利益为目的的黑客入侵、高级APT攻击事件的出现,企业安全运营已关系到企业的业务发展甚至存亡。企业不再满足于“操作规范”,而是要“效率优先”,用更好的安全技术和产品,来提升安全运营效率,实现企业安全目标。

总的来说,一方面安全运营向“主动响应、可视化、效率优先”演变,另一方面合规驱动了安全运营的发展。随着等保2.0国家标准的正式发布,安全管理平台、安全运营服务成为安全体系的“标配”。今天的安全运营,数据是核心,分析是灵魂,人员是纽带,企业从资产发现、安全监控、数据分析、情报预警、协同处置等方面,构建“预测、保护、检测、响应”的自适应安全能力。

三智能安全运营之道

1. 安全运营体系

新型的网络安全威胁层出不穷,高风险等级的安全事件不断出现,这将是未来安全行业的“新常态”。每一次重大的“安全事件”都是对安全组织的一次重大考验。从获取敌情、武器到位、到大规模实施“安全服务”、监视和闭环管理等要素活动都对安全组织的能力提出更高的挑战。

因此,未来的企业安全运营体系建设,需要关注以下几个方面:

1)能够在战略和战术上利用威胁情报;

2)能够利用机器学习、复杂统计分析或预测算法等技术进行安全建模和高级分析;

3)能够快速、准确的取证调查和威胁追溯;

4)能够进行持续的监控与分析,构建自适应体系;

5)尽可能的自动化,提升安全运营效率;

2015年,全球知名市场分析机构Gartner提出了自适应架构框架(ASA),到2018年,已演进为持续自适应风险与信任评估体系(CARTA),受到越来越多的安全厂家和客户的认可。

CARTA从预测、防御、检测、响应四个维度,以持续监控和分析为核心,持续构建自适应体系架构,以平台为中心整合各类安全能力,协调人员处置事件,最终通过安全管理流程与制度的落地,通过安全运营团队的有效组织,打造“安全、可信、合规”的安全运营体系。

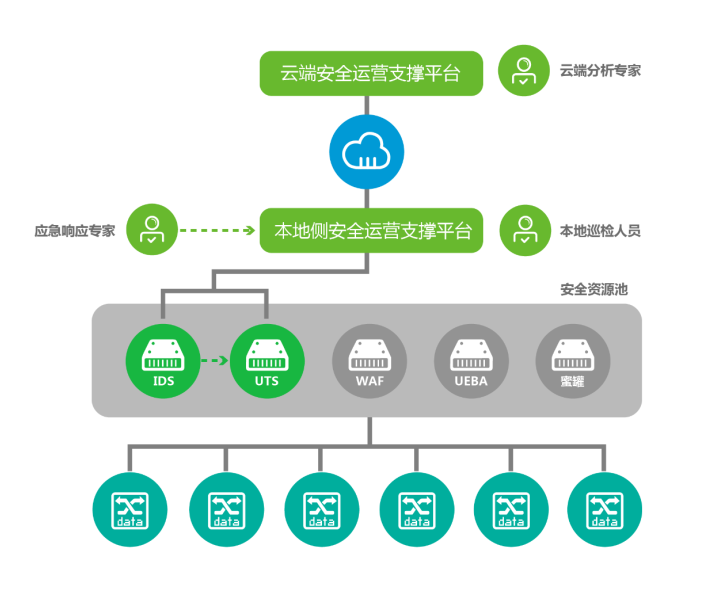

基于Gartner提出的安全运营架构,绿盟科技在2016年提出并打造了适应市场新变化的下一代安全运营体系:即以IT资产为基础,以业务系统为核心,在持续监控和分析的基础上,通过连续响应,自适应调整防护策略,实现对网络攻击的动态防御,形成闭环的安全运营体系。

2. 绿盟智能安全运营平台

基于多年态势感知、企业安全管理平台建设经验,绿盟科技发布了全新版本,重磅推出绿盟智能安全运营平台(NSFOCUS Intelligent Security Operation Platform,iSOP),这是遵循绿盟智慧安全2.0理念,以运营为中心,智能化、全场景的统一安全管理平台。iSOP以大数据框架为基础,结合威胁情报系统,通过对攻防场景的机器学习、威胁建模、场景关联分析、异常行为分析以及安全编排自动化、可视化呈现等技术,帮助客户建立和完善安全态势全面监控、安全威胁实时预警、资产及漏洞全生命周期管理、安全事故紧急响应能力。通过独有的自适应体系架构,为安全运营提供可靠的信息数据支撑,协助客户快速发现和分析安全问题,并通过运维手段实现安全闭环管理。

说起绿盟智能安全运营平台,不得不说它的“智能”特性,体现在事前智能预警、事中智能分析、事后智能响应三个方面。

事前智能预警

绿盟威胁情报中心(NSFOCUS Threat Intelligence center, NTI)是绿盟科技依赖多年的安全经验和情报数据积累推出的一款威胁情报分析和共享平台,可为用户提供及时准确的威胁情报数据。

借助NTI的威胁情报支撑,用户通过绿盟智能安全运营平台可及时洞悉资产面临的安全威胁进行准确预警,了解最新的威胁动态,实施积极主动的威胁防御和快速响应策略,结合安全数据的深度分析全面掌握安全威胁态势,并准确地进行威胁追踪和攻击溯源。

事中智能分析

经过多年的安全攻防研究和安全服务经验积累,面向不同安全业务场景,绿盟智能安全运营平台构建多种智能安全分析引擎,包括多源数据关联分析引擎、攻击链分析引擎、安全态势理解及推理引擎、威胁情报分析引擎、机器学习引擎、用户行为分析引擎等。

举个例子,绿盟智能安全运营平台提供用户异常行为分析,使用高级分析方法和机器学习的模型,对用户和实体(例如ip地址、应用、设备和网络等)的行为进行评估、关联并建立基线,能够发现内鬼作案。

事后智能响应

在日常安全运维中,策略配置等操作繁琐而且容易出错,造成响应不及时,处置出错,效率低下。绿盟智能安全运营平台通过安全编排和自动化响应技术(SOAR),将不同数据集和安全技术编排在一起,以自动化的方式驱动事件智能处置,来提高安全运营效率。其核心是最小化事件响应过程中重复性任务的人工干预,帮助加速问题的解决。

总结

作为业务、场景和数据三驱动的自适应安全综合管控平台,绿盟智能安全运营平台将原本分散的各种安全信息予以整合提炼,不但使运维效率大幅度的提高,而且使运维人员的安全分析视角在广度和深度方面得到全面的突破,进而推动了以人为安全运营主体向以平台为安全运营主体的安全运营思路进行跃变,可逐步降低运维人员在安全运营中的投入比重,最大程度的实现智能化的安全自运营治理生态体系。

成功的“安全”在于“运营”

如有侵权请联系:admin#unsafe.sh