官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

当地时间12月13日,谷歌宣布开源OSV-Scanner,该开源漏洞扫描仪可访问各种项目的漏洞信息,加强软件供应链安全。

谷歌软件工程师Rex Pan向媒体介绍,该工具基Go语言编写,由开源漏洞(OSV)数据库提供支持,可以生成可靠和高质量的漏洞信息,填补了开发人员的软件包清单与漏洞数据库信息之间的空白。

扫描仪的原理是利用从OSV.dev数据库中提取的数据,来识别一个项目的所有横向依赖关系同时突出相关的漏洞。

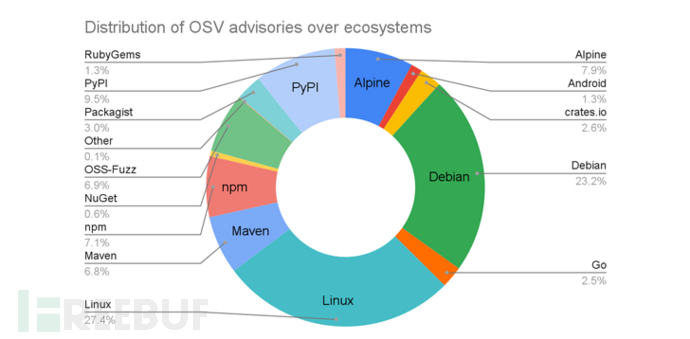

OSV.dev数据库拥有3.8万个共建者,支持16个生态系统,包括所有主要语言、Linux发行版(Debian和Alpine)、安卓、Linux内核和OSS-Fuzz。安全告警数量比一年前的1.5个多,其中Linux(27.4%)、Debian(23.2%)、PyPI(9.5%)、Alpine(7.9%)和npm(7.1%)占据告警量前五。

下一步,谷歌计划建立一个“高质量数据库”来支持C/C++漏洞,包括向CVEs添加 “精确的提交级元数据”。

下一步,谷歌计划建立一个“高质量数据库”来支持C/C++漏洞,包括向CVEs添加 “精确的提交级元数据”。

10月20日,谷歌还推出了开源计划GUAC(Graph for Understanding Artifact CompositionGUAC),加强软件供应链安全。

GUAC收集并综合执行此类分析所需的源自不同来源的所有信息,如软件物料清单 (SBOM)、已知漏洞信息和关于某特定软件如何构建的签名证明书等。用户将能够从GUAC查询其软件中最常使用的关键组件信息、相关依赖信息和任意潜在弱点和漏洞信息。

GUAC收集并综合执行此类分析所需的源自不同来源的所有信息,如软件物料清单 (SBOM)、已知漏洞信息和关于某特定软件如何构建的签名证明书等。用户将能够从GUAC查询其软件中最常使用的关键组件信息、相关依赖信息和任意潜在弱点和漏洞信息。

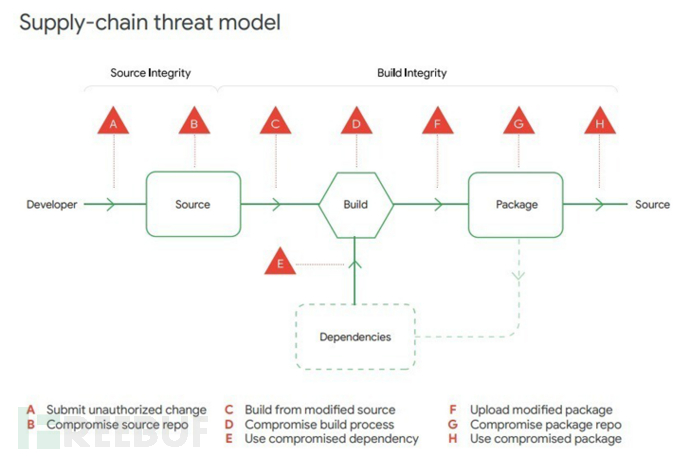

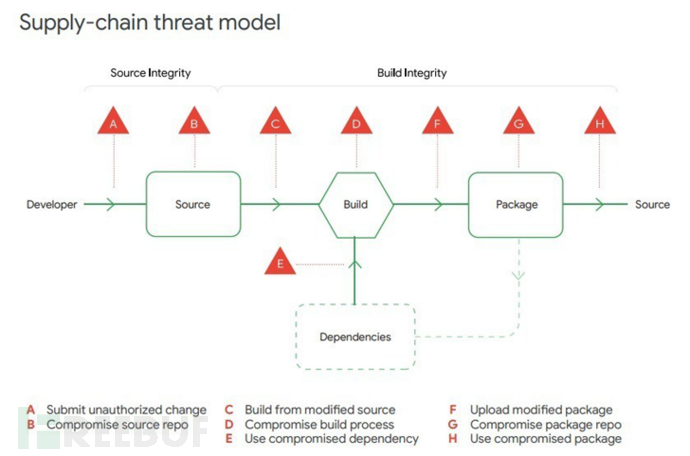

上周,谷歌还发布了一份《安全展望》报告,呼吁组织开发和部署一个通用的SLSA框架,以防止篡改,提高完整性,并保护软件包免受潜在威胁。

该公司提出的其他建议包括承担额外的开源安全责任,并采用更全面的方法来解决近年来Log4j漏洞和SolarWinds事件等风险。

谷歌表示,“软件供应链攻击通常需要强大的技术才能和长期的承诺才能实现。复杂的行为者更有可能具有进行这些类型攻击的意图和能力。大多数组织都很容易受到软件供应链攻击,因为攻击者会花时间瞄准与客户网络有可信连接的第三方提供商。然后,他们利用这种信任更深入地挖掘最终目标的网络。”

参考链接:

https://thehackernews.com/2022/12/google-launches-largest-distributed.html