那年那日那些洞

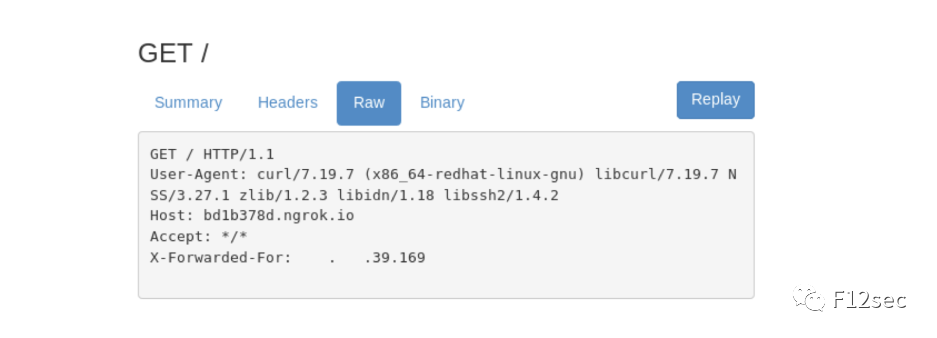

前言此文库主要是记录一年来一些有趣的漏洞,拿出来给大家分享一下,仅供学习参考,禁止对任何未授权的网站进行实操。此系列会持续更新~~~也欢迎大家投稿!!1.命令执行不说废话直接上图,这是一个iot的站所 2022-9-30 08:31:33 Author: F12sec(查看原文) 阅读量:46 收藏

前言此文库主要是记录一年来一些有趣的漏洞,拿出来给大家分享一下,仅供学习参考,禁止对任何未授权的网站进行实操。此系列会持续更新~~~也欢迎大家投稿!!1.命令执行不说废话直接上图,这是一个iot的站所 2022-9-30 08:31:33 Author: F12sec(查看原文) 阅读量:46 收藏

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5NjU3NzE3OQ==&mid=2247488205&idx=1&sn=e05f73fa078a2c15d2d4a2eb4e01b043&chksm=c07fa939f708202f45241ea9314e45107c227c2a5ac83128e69d478717758fdd177a8ba3bd3c#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh