1概述近日,微步情报局监测发现,近期出现大批量针对国内企业、高校和事业单位等进行大规模专业的邮件钓鱼事件,经过分析,该事件为典型的国内邮箱窃密的黑灰产组织,微步情报局将之命名为StrivePhish组 2022-9-21 14:53:8 Author: 微步在线研究响应中心(查看原文) 阅读量:46 收藏

近日,微步情报局监测发现,近期出现大批量针对国内企业、高校和事业单位等进行大规模专业的邮件钓鱼事件,经过分析,该事件为典型的国内邮箱窃密的黑灰产组织,微步情报局将之命名为StrivePhish组织,具体分析如下:

该组织主要针对国内公司企业、高校和事业单位,属于典型的“广撒网,多捞鱼”模式,涉及范围极广,群发内嵌钓鱼链接的邮件进行邮箱账号密码窃取;

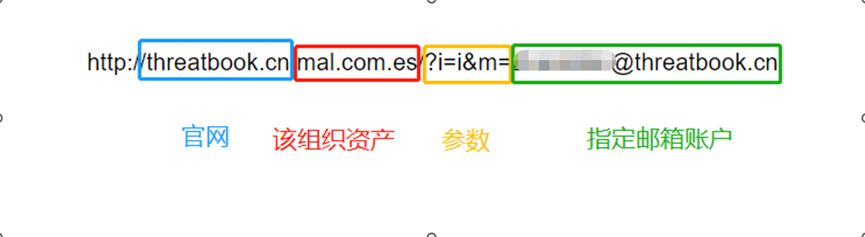

该组织使用特定的钓鱼链接进行针对性攻击,钓鱼域名为组合域名,即使用接收邮件人员所在公司的官网加上该组织域名资产而来,目的是增加钓鱼链接可信度,提高钓鱼成功率;

该组织已将查询目标账户,申请域名,绑定钓鱼服务和发送邮件等一系列攻击链路形成模板化和自动化流程,根据微步情报局监控发现该组织的钓鱼目标最高增长量在600条以上;

关联发现,该组织最早于2022年5月13号开始活跃,且通过其后台数据推断,至少已获取1500多条对应的账户密码,危害十分巨大;

微步通过对相关样本、IP 和域名的溯源分析,提取多条相关 IOC ,可用于威胁情报检测。微步威胁感知平台 TDP 、云沙箱 S、本地威胁情报管理平台 TIP 、威胁情报云 API 、互联网安全接入服务 OneDNS 、主机威胁检测与响应平台 OneEDR 等均已支持对此次攻击事件和团伙的检测。

2.1团伙画像

| 特点 | 描述 |

| 平台 | Windows、Android和Linux等 |

| 公司企业、高校和事业单位等 | |

| 攻击地区 | 中国 |

| 窃取邮箱帐密 | |

| 攻击向量 | |

2.2资产特点

该黑灰产组织针对国内公司企业、高校和事业单位等进行钓鱼诈骗活动,包括微步在线自身也收到了该类钓鱼邮件。根据已有线索进行分析推断,该组织的攻击流程如下图所示,并根据该组织活动规律及资产线索判断,该流程已形成模板化,进行自动分发钓鱼服务,具体如下:

确立目标进行钓鱼;

通过公网或其他黑产数据集收集目标企业的潜在用户邮箱;

在该组织拥有的域名下使用目标企业的官网域名来拓展子域名,形成钓鱼链接;

使用邮件模板并内嵌生成的钓鱼链接生成钓鱼邮件;

发送钓鱼邮件给潜在用户;

潜在用户提交相关邮箱账密到后台;

后台收集并存储提交的受害者账密;

获取邮箱账密后继续进行其他的违法犯罪活动。

3.2详细分析

(1)邮件投递

(2)链接跳转

该功能主要为根据邮箱后缀加载对应公司logo及背景,若无法识别,则使用默认界面,如下表所示:

界面显示 |

| | | |

(3)账密获取

当网页跳转到如下链接时,会进入对应的钓鱼页面。该网页的主要作用是填写邮箱的密码,邮箱已经填入其中且无法进行修改。

4.1版本信息

mail-com.al mail-cn.al umail.com.es mal.com.es

通过仿冒域名统计该组织发送钓鱼邮件可能存在的部分受害者如下所示:

发现受害者主要集中在公司集团、大学学院以及事业单位等,具体占比分布如下:

4.2溯源信息

4.3拓线信息

当点击该类似钓鱼网站提交过邮箱密码时,请立即进行修改密码,新密码需使用10位以上由数字、大小写字母和特殊符号的复杂密码,并养成定期更换密码的习惯;

内部核查被盗邮箱发送给其他邮箱的情况,避免进一步传播;

对该钓鱼域名及ip进行及时封堵。

对于个人而言,不接受陌生的邮件,不点击陌生的邮件链接,不在不可信网站上输入邮箱账密;

对于企业而言,公司需要建立件安全系统,比如使用电子邮件安全网关,过滤钓鱼邮件,还需要定期对员工进行安全培训。建立完善机制督促员工养成不使用弱密码以及定期修改密码的习惯,以减轻邮箱被盗风险。

公众号内回复“SP”,可获取附录 IOC。

内容转载与引用

1. 内容转载,请微信后台留言:转载+转载平台

第一时间获取最新的威胁情报

如有侵权请联系:admin#unsafe.sh