文章来源:潇湘信安该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产生的一 2022-9-5 17:39:4 Author: 渗透Xiao白帽(查看原文) 阅读量:27 收藏

文章来源:先知社区(G0mini)

原文地址:https://xz.aliyun.com/t/11546

0x01 前言

在某次红蓝对抗过程中,要结束的时候突然发现了扫描器爆出了Solr-RCE-CVE-2019-0192漏洞。

但是进行测试过程中发现存在各种各样的问题。

0x02 绕过1

进行测试,发现目标只可以执行单命令,返回字段比较少的命令。

whoamiipconfig

执行dir,无法执行。

0x03 写Webshell

发现目标不出网的时候,只有写webshell这一条路子可以走了。但是目标只能执行个别命令还无法解决。

那么 cmd /c dir是不是可以。

0x04 言归正传

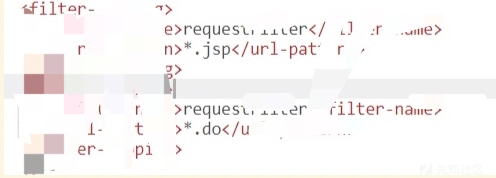

在执行rce的时候,找到了solr的目录,发现这里的.jsp是没有这个验证的。

0x05 柳暗花明

但是想到了上午利用过的Certutil可以进行编码解码,这样就没有特殊字符了。

这里很简单了,追加一下就可以了。

0x06 验证

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

【漏洞速递+检测脚本 | CVE-2021-49104】泛微E-Office任意文件上传漏洞

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

“如侵权请私聊公众号删文”

推荐阅读↓↓↓

我知道你在看哟

如有侵权请联系:admin#unsafe.sh