关于Kage

Kage是一款针对Metasploit RPC服务器的图形化用户交互工具,该工具可以帮助广大研究人员通过图形化的用户UI界面与Meterpreter会话进行交互,并生成Payload。需要注意的是,当前版本的Kage仅支持windows/meterpreter和android/meterpreter。

工具要求

本地设备上安装并配置好了Metasploit-Framework,PATH环境变量中包含下列组件:

Msfrpcd

Msfvenom

Msfdb

工具安装

预编译安装

广大研究人员可以直接访问该项目的【Releases页面】下载预编译好的工具代码。

源码获取

针对开发人员,也可以直接下载该项目的源代码,并进行手动构建。

首先,使用下列命令将该项目源码克隆至本地:

git clone https://github.com/WayzDev/Kage.git

接下来,切换到项目目录并安装该工具所需的依赖组件:

cd Kage yarn # 或npm install yarn run dev # 或npm run dev

下列命令即可构建项目代码:

yarn run build

注意,如需生成APK Payload,请在下拉菜单中选择Raw格式。

我们推荐使用electron-vue,因为它可以更好地处理工具依赖组件,并减少最终生成的构建代码大小。

工具运行截图

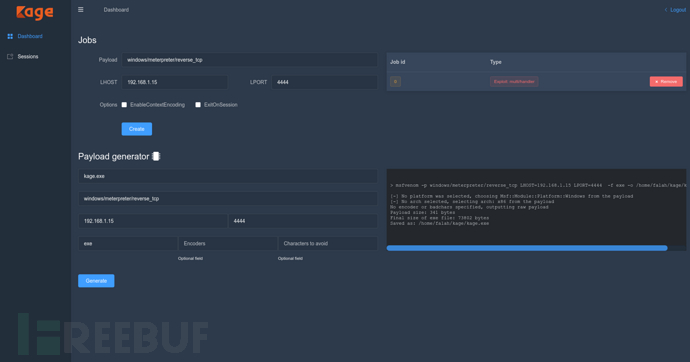

工具仪表盘

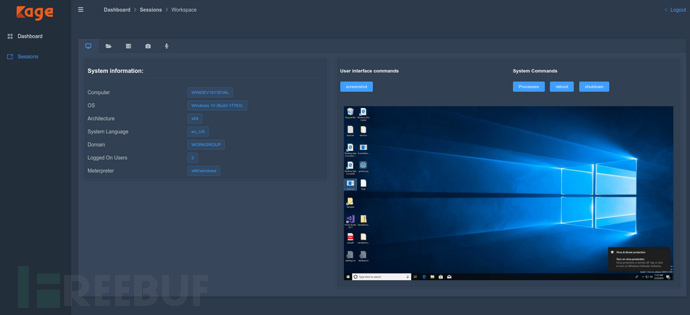

工具控制面板

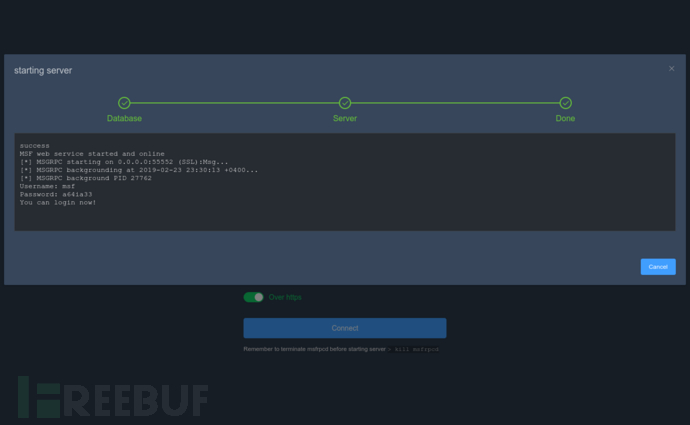

服务器状态

文件管理

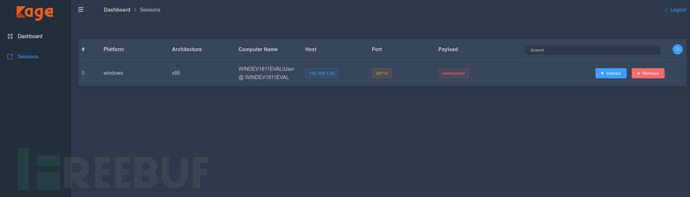

会话管理

工具使用演示

视频地址:【点我观看】

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可证协议。

项目地址

Kage:【GitHub传送门】

参考资料

https://github.com/AhMyth/AhMyth-Android-RAT

https://github.com/rapid7/metasploit-framework

https://simulatedgreg.gitbooks.io/electron-vue/content/en/getting_started.html

https://github.com/tomasgvivo/node-msfrpc

https://github.com/SimulatedGREG/electron-vue

https://github.com/vuejs/vue-cli

https://simulatedgreg.gitbooks.io/electron-vue/content/index.html

本文作者:, 转载请注明来自FreeBuf.COM

# Metasploit # 图形化 # Metasploit框架

如有侵权请联系:admin#unsafe.sh