官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

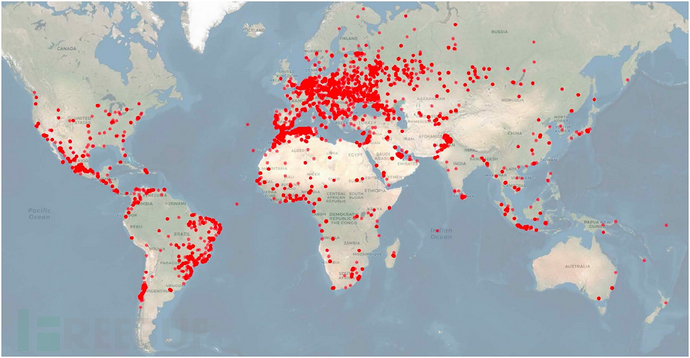

漏洞研究人员发现了有关于GPS追踪器MiCODUS MV720的安全问题,该追踪器广泛应用在世界50强企业、欧洲政府、美国各州、南美军事机构和核电站运营商等,共计169个国家约150万车辆中。

MiCODUS MV720用户地图(BitSight)

此次发现MV720设备存在共有6个漏洞,侵入该设备的黑客可以利用它来追踪甚至定位使用该设备的车辆,也可以通过该设备收集有关路线的信息,并操纵数据。考虑到该设备的许多用户存在军政背景,黑客的攻击很有可能会影响国家安全。

例如,网络安全公司BitSight的研究人员在报告中指出,国有的乌克兰运输机构就使用了MiCODUS GPS追踪器,因此俄罗斯黑客可以针对它们来确定供应路线、部队动向或巡逻路线。

漏洞细节

虽然不是所有BitSight发现的六个漏洞都获得了识别号,但各个漏洞的具体细节如下:

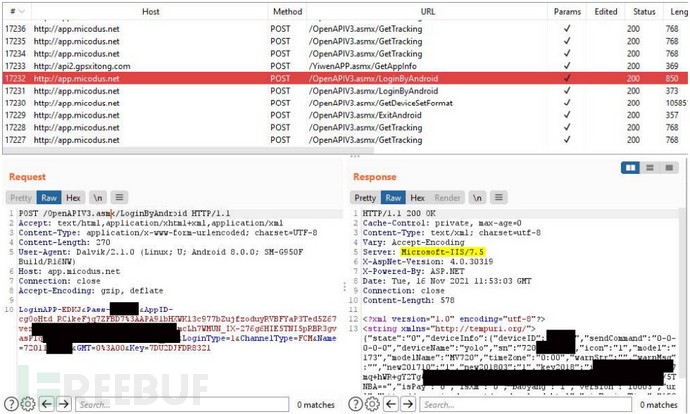

CVE-2022-2107:API服务器上的硬编码主密码,允许未经认证的远程攻击者获得对任何MV720追踪器的完全控制,执行切断燃料行动,追踪用户,并解除警报。(严重程度得分:9.8)

瞄准脆弱的API端点(BitSight)

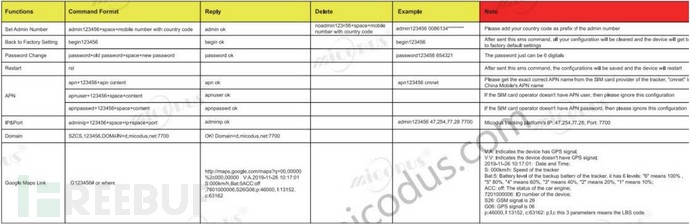

CVE-2022-2141: 破解的认证方案,允许任何人通过短信向GPS追踪器发送一些命令,并以管理员权限运行。(严重程度评分:9.8)

支持管理员用户的短信命令 (BitSight)

支持管理员用户的短信命令 (BitSight)

没有指定的CVE:所有MV720追踪器上的默认密码(123456)都很弱,没有强制规则要求用户在初始设备设置后进行更改。(严重程度高分:8.1)

CVE-2022-2199。反映在主网络服务器上的跨站脚本(XSS),允许攻击者访问用户账户,与应用程序互动,并查看该用户可访问的所有信息。(严重程度高分: 7.5)

CVE-2022-34150: 主网络服务器上不安全的直接对象引用,允许登录的用户访问服务器数据库中任何设备ID的数据。(严重程度高分: 7.1)

CVE-2022-33944: 主网络服务器上不安全的直接对象引用,允许未经认证的用户生成关于GPS跟踪器活动的Excel报告。(中等严重程度评分:6.5)

访问位置和移动信息(BitSight)

BitSight已经为获得识别号的五个缺陷开发了概念验证(PoCs)代码,并展示了它们如何在野外被利用。

披露和修复

BitSight在2021年9月9日发现了这些关键缺陷,并试图立即提醒MiCODUS,但遇到了困难,找不到合适的人接受安全报告。

2021年10月1日再次联系了GPS追踪器的中国供应商,但供应商拒绝提供安全或工程联系人。随后在11月试图联系该供应商,但没有得到回应。

最后,在2022年1月14日,BitSight与美国国土安全部分享了其发现的所有技术细节,并要求他们与该供应商接触。

目前,MiCODUS MV720 GPS追踪器仍然容易受到上述缺陷的影响,而且供应商还没有提供修复方案。因此,BitSight建议在修复方案出台前,使用MiCODUS MV720 GPS追踪器的用户应该立即禁用这些设备,并使用其他的GPS追踪器进行替代。继续使用MiCODUS MV720 GPS追踪器将是一个极端的安全风险,尤其是在这些漏洞被公开披露之后。