官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

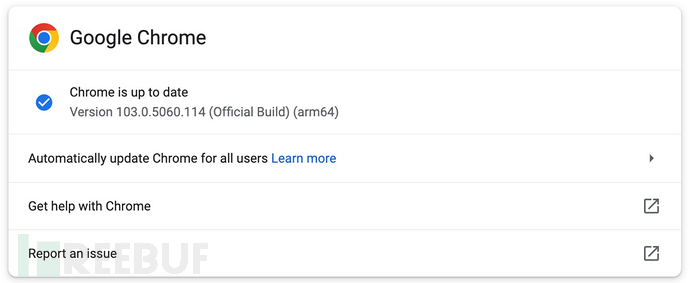

近期,谷歌发布公告,称已经为Windows用户发布了Chrome 103.0.5060.114更新,以解决在野被攻击者利用的高严重性零日漏洞,这也是2022年谷歌修补的第四个 Chrome 零日漏洞。目前103.0.5060.114版本正在全球范围内的Stable Desktop频道推出,谷歌表示它需要几天或几周的时间才能触达整个用户群。

按照提示,BleepingComputer进入Chrome 菜单>帮助>关于 Google Chrome 检查新更新时,发现更新立即可用。同时Web浏览器还将自动检查新更新并在下次启动后自动安装它们。

上周五,Avast威胁情报团队的Jan Vojtesek报告说,近期修复的零日漏洞(编号为CVE - 222 -2294)是WebRTC (Web实时通信)组件中一个严重的基于堆的缓冲区溢出漏洞。

尽管谷歌表示这个零日漏洞在野被利用,但该公司尚未分享技术细节或有关这些事件的任何信息。谷歌表示:“在大多数用户更新修复之前,对错误详细信息和链接的访问可能会受到限制。如果漏洞存在于第三方中,在尚未修复之前,我们也会保留限制。”由于有关攻击的详细信息延迟发布,Chrome用户有足够的时间来更新和防止利用尝试,直到 Google 提供更多详细信息。

通过此次更新,谷歌解决了自年初以来的第四次 Chrome 零日问题,而在这之前发现并修补的前三个零日漏洞分别是:

- CVE-2022-1364 - 4 月 14 日

- CVE-2022-1096 - 3 月 25 日

- CVE-2022-0609 - 2 月 14 日

根据谷歌威胁分析组 (TAG)的说法,2月份修复的CVE-2022-0609在2月补丁发布前几周被朝鲜支持的国家黑客利用,最早的在野漏洞利用是在今年1月4日发现的。它被两个朝鲜资助的威胁组织所利用,并通过网络钓鱼邮件、使用虚假的工作诱饵和提供隐藏iframes服务的网站来传播恶意软件。最后,对于此次漏洞,谷歌方面建议用户尽快安装最新的谷歌浏览器更新。

参考来源:https://www.bleepingcomputer.com/news/security/google-patches-new-chrome-zero-day-flaw-exploited-in-attacks/