官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

上周,应用交付领域(ADN)全球领导者F5公司发布了一则安全通知,告知用户公司已针对其产品中的数十个漏洞发布了安全更新。

本次安全更新中,F5公司总共解决了43个漏洞,其中包括最新发现的高危关键漏洞(CVSS评分9.8),其追踪编码为CVE-2022-1388。该漏洞允许未经身份验证的网络攻击者执行任意系统命令,执行文件操作,并禁用BIG-IP上的服务。【相关阅读】

受影响的BIG-IP产品完整名单如下:

BIG-IP versions 16.1.0 to 16.1.2

BIG-IP versions 15.1.0 to 15.1.5

BIG-IP versions 14.1.0 to 14.1.4

BIG-IP versions 13.1.0 to 13.1.4

BIG-IP versions 12.1.0 to 12.1.6

BIG-IP versions 11.6.1 to 11.6.5

随后,F5公司通过发布以下版本解决了这个问题:

BIG-IP versions 17.0.0

BIG-IP versions 16.1.2.2

BIG-IP versions 15.1.5.1

BIG-IP versions 14.1.4.6

BIG-IP versions 13.1.5

对于无法暂时不能进行安全更新的客户,公司方面也给出了如下的临时缓解措施:

通过自身IP地址阻止iControl REST访问

通过管理界面阻止iControl REST访问

修改 BIG-IP httpd 配置

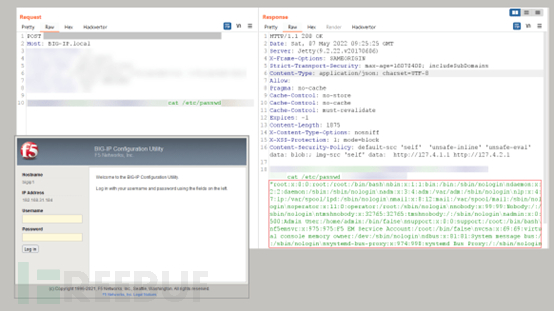

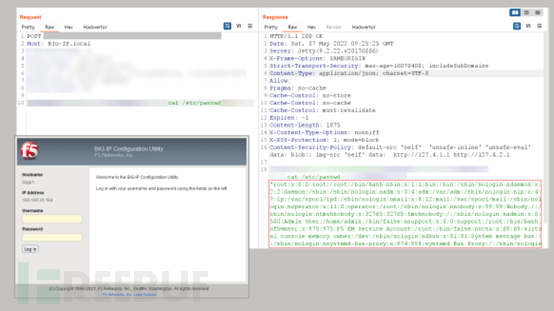

现如今,全球网络安全公司Positive Technologies的研究人员宣布已经针对F5 BIG-IP产品中的CVE-2022-1388漏洞开发了利用代码,并并敦促管理员尽快解决这个问题,以保护他们的系统。

参考来源:

https://securityaffairs.co/wordpress/131102/hacking/f5-big-ip-exploit-code.html