漏洞高检出+脏数据拦截:构建“出厂即安全”的DevSecOps流程

日期:2022年01月13日 阅:79

在新技术、新生态、新业务不断涌现,国家安全要求不断提高,以及自身业务保障需求日益强烈的情况下,企业对应用的上线要求“既要快,又要质量高,还要够安全”,企业安全开发运维模式逐渐向更快更稳更安全的DevSecOps转型。在安全左移的大背景下,DevSecOps符合当前敏捷开发需求趋势,正被企业广泛认可并加速落地实践。

而交互式应用程序安全测试(IAST)作为一种更适合DevSecOps 流程构建的应用程序安全检测技术,可帮助企业在应用开发期便发现安全漏洞,从而在应用上线前解决安全风险,实现“出厂即安全”。为进一步帮助用户企业及时发现网络安全风险,实现网络安全防护,发布本期牛品推荐——火线安全:洞态IAST。据悉,洞态IAST具有高检出、低误报、零脏数据的特点,并以开源产品的方式发布,目前支持Java、Python、Go这三种语言代码的漏洞检测。

牛品推荐第三十六期

标签

IAST、DevSecOps、漏洞检测、代码检测、安全左移

用户痛点

(1)应用上线速度与安全不能兼得

许多未落地DevSecOps模式的企业,在开发应用时常因担心安全测试环节拖累应用上线速度,而忽视安全的作用,选择在应用上线后再解决安全风险,但修复成本往往是数倍于应用上线前。已落地DevOps开发模式的企业,在“提高企业生产效率、实现应用迭代大加速”的同时,也出现了“安全测试任务密度变大,待上线应用的数量与安全测试人员数量严重不对等”的问题。原有的安全测试手段已不合时宜,高效可靠的自动化检测成为安全团队的不二之选。

(2)企业现有的测试工具缺陷明显

在IAST技术出现之前,我们熟知的安全技术是动态应用程序安全测试技术(DAST)和静态应用程序安全测试技术(SAST),这两种技术在DevSecOps流程构建中有其独特优势,但缺陷也很明显。

DAST的优点是检测结果准确,因为它取的是真实Payload(有效载荷),在运行的应用程序上直接做漏洞验证。DAST发现问题后,没有代码层的相关信息,这可能会给研发人员解决问题带来一定的时间成本,同时其检测时间较长、会产生脏数据等问题,不能满足DevSecOps对无感的要求。SAST的检测结果对于开发人员来说比较友好,但由于工具无法直接理解代码,尤其是开发人员在写代码时,引用的各种设计模式和新奇的技术,这些原因都会导致SAST漏洞检测的误报率较高。当提供给到研发人员时,不能保证报告的准确性,影响部门的协调,还需要耗费大量人力去排查误报。

解决方案

洞态IAST主要通过Agent收集和监控应用程序运行时的函数执行及数据传输,并与服务端进行实时交互,进而更高效、更准确地识别应用软件的安全缺陷及漏洞,具备精准检测、高覆盖、低误报、无脏数据的特征,帮助企业在应用上线前便发现并解决安全风险,极其适配DevSecOps流程。

洞态IAST产品架构

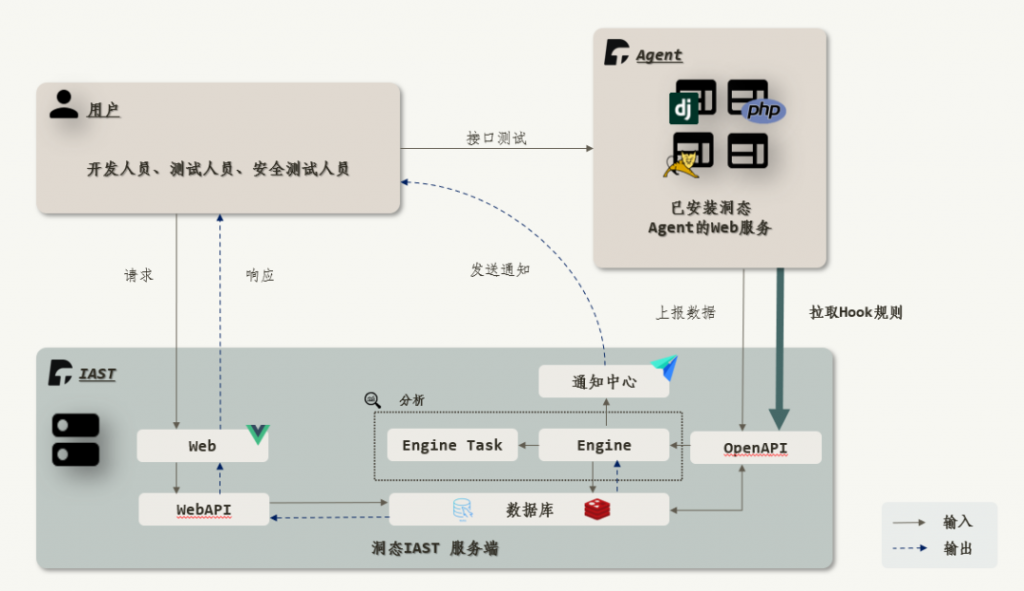

洞态采用“轻Agent端、重服务端”的产品架构,Agent端仅用于实现数据监听,漏洞检测全部在服务端完成。其好处在于Agent端代码和逻辑简单,单点故障率更低也极少需要升级,降低了维护成本;另外,传统IAST产品对于当时未检测的漏洞都在Agent端直接丢弃,产品出现新的检测策略后,需要重新发起应用的测试,而洞态IAST将检测数据保存在服务端,可轻松地在服务端进行回归测试。

洞态IAST产品架构图

产品架构说明:首先,在服务器上安装IAST Agent。当IAST启动,用户访问Agent服务后,Agent便开始采集数据,并与OpenAPI服务通信,进行上报数据和Hook规则的拉取。OpenAPI将数据存储到数据库中,包括MySQL和Redis。然后,Agent对Engine发送通知,Engine便会来消费数据库中的数据,并在分析完毕后将漏洞信息回写到数据库中。最后,用户通过WebAPI查看数据库中漏洞的数据信息。

洞态IAST检测原理

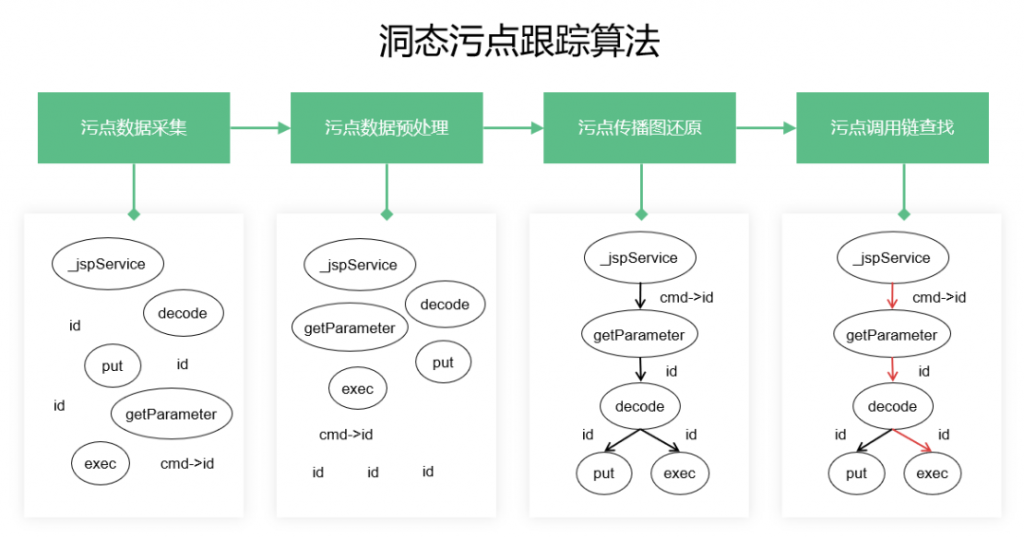

洞态基于“值匹配算法“和“污点跟踪算法”对漏洞进行检测。这种算法检测准确率高,还无需采集和重放流量,可以适配如今各种场景下的漏洞检测(如API网关、分布式、微服务等架构下的后端服务漏洞检测),还不会产生脏数据,干扰正常的开发测试流程。

对于检测发现的漏洞,洞态根据外部可控数据的传播过程,完整的还原漏洞触发流程,帮助DevOps团队快速理解漏洞、定位漏洞,更好的解决漏洞。通过赋能研发人员,提高漏洞修复的效率。

洞态IAST产品优势

· 第三方开源组件漏洞分析

· 应用漏洞溯源、定位与分析

· 应用漏洞自动验证

· 全面的风险监测

· 开源带来低成本、高扩展、多策略和多场景

用户反馈

洞态IAST在去哪儿已经部署半年多了,在实际使用中能明显感受到洞态IAST对应用威胁识别广泛、组件威胁检出率高的优势。

——来自去哪儿网

洞态IAST漏洞检测更高效,覆盖威胁更全面,漏洞详情也十分详细,直接定位到代码行,利于开发部门修复漏洞。误报率相比白盒也低很多,节省大量进行漏洞复侧的人力。高效、低误报的优势提高了安全部门的价值,也间接推动了安全部门与其他部门的沟通合作。

——来自同程旅行

洞态IAST是款优秀的开源产品,基于动态的污点分析进行漏洞检测,覆盖了大量漏洞场景。产品背靠火线社区,社区向产品贡献了大量安全研究、安全开发的力量,注入了活力,为洞态的开源发展提供了优质的环境。祝洞态IAST越办越好。

——来自58同城

IAST在我们企业安全体系内是一款能发挥重要作用的扫描工具,洞态则把这款产品的优势以及特点发挥得很好,并不断完善。洞态团队的技术很专业,支持服务也很尽心,希望洞态越来越好,也希望之后能有进一步合作。

——来自某银行客户

火线开源的洞态IAST很适配我司的生产发布流程,在安全左移的背景下,IAST帮助我们在应用上线之前发现潜在的风险并修复,是实现降本增效的有力工具。

——来自芒果TV

安全牛评

火线以“代码检测与响应”的思路为应用程序开发者打造了一款轻量化的代码检测工具–洞态IAST,并以开源的方式共享。本文进一步从产品架构和检测技术两方面剖析了这一“黑科技”的工作原理,洞态IAST使代码安全测试变得更简单,是自行构建DevSecOps需求者值得推荐的解决方案。

![]()

火线安全

火线安全是基于社区的云安全公司,主要运营洞态IAST和火线安全平台。通过自主研发的自动化测试工具和海量的白帽安全专家,助力企业解决应用生命全周期的安全风险。火线的安全产品与理念赢得了来自全球著名技术领袖陆奇博士、经纬中国、五源资本的投资,代表客户包括字节跳动、美团、百度、京东、滴滴、快手、中国电信、中国银行、中石化等多家互联网大厂与国企。

如有侵权请联系:admin#unsafe.sh