阅读: 4

一、漏洞概述

近日,绿盟科技CERT监测到有研究人员公开披露了Linux内核TIPC模块中的一个堆溢出漏洞(CVE-2021-43267);由于TIPC功能模块对用户提供的 MSG_CRYPTO消息类型大小验证不足,造成 Linux 内核中的越界写入,从而导致攻击者利用该漏洞堆溢出实现本地或远程代码执行。CVSS评分为9.8,请相关用户及时采取措施防护。

TIPC(透明进程间通信)是一种用于专门为集群内通信设计的网络通信协议,它可以配置为通过 UDP 或直接通过以太网传输消息;支持用于不同目的的各种类型的消息,保证消息传递有序、无丢失。TIPC 模块随主要的Linux 发行版一起提供,但需要用户加载才能启用该协议。

参考链接:

二、影响范围

受影响版本

- 5.10-rc1 < Linux kernel < 5.14.16

三、漏洞检测

3.1 版本检测

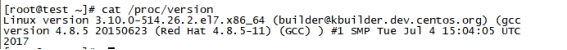

Linux系统用户可以通过查看版本来判断当前系统是否在受影响范围内,查看操作系统版本信息命令如下:

cat /proc/version

四、漏洞防护

4.1 官方升级

目前官方已发布新版本中修复了该漏洞,请受影响的用户尽快升级版本进行防护,官方下载链接:https://www.kernel.org

同时也可以下载Linux系统内核补丁的方式进行防护。下载链接:https://github.com/torvalds/linux/commit/fa40d9734a57bcbfa79a280189799f76c88f7bb0

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。