阅读: 4

一、漏洞概述

10月28日,绿盟科技CERT监测发现趋势科技的零日计划 (ZDI) 披露了Windows Update Assistant 目录连接权限提升漏洞。由于Windows Update Assistant 中存在特定缺陷,具有低权限身份的本地攻击者可通过创建目录连接,使用Windows Update Assistant来删除文件,成功利用此漏洞的攻击者可在目标系统上提升为管理员权限并执行任意代码。此漏洞目前处于0day状态,微软官方暂未发布防护措施。

参考链接:https://www.zerodayinitiative.com/advisories/ZDI-21-1233/

二、影响范围

Windows系统

三、解决建议

3.1 临时缓解措施

目前官方暂未针对此漏洞发布修复补丁,请持续进行关注。建议受影响的用户提高警惕,限制与应用程序进行交互。

3.2 入侵行为检测

请安全监测人员实时关注IDS、TAC等安全设备的告警日志,从告警事件类型,触发时间,多条告警触发时间间隔等维度判断攻击行为。

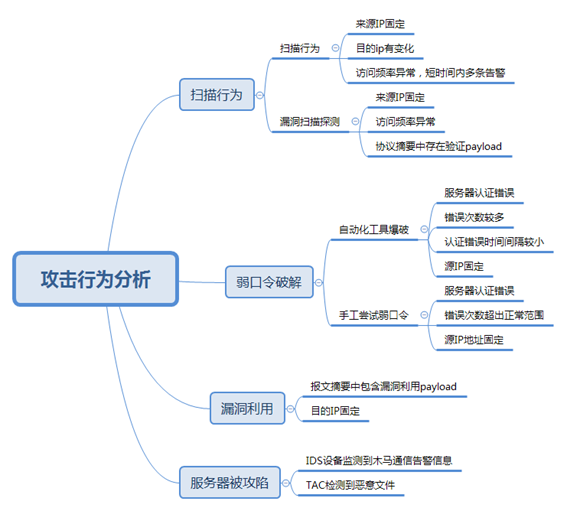

攻击者攻击行为的特征如下图所示:

- 若同一来源IP地址触发多条告警,若触发告警时间较短,判断可能为扫描行为,若告警事件的协议摘要中存在部分探测验证payload,则确认为漏洞扫描行为,若协议摘要中出现具有攻击性的payload,则确认为利用漏洞执行恶意代码。

- 若告警事件为服务认证错误,且错误次数较多,认证错误间隔较小,且IP地址为同一IP地址,则判断为暴力破解事件;若错误次数较少,但超出正常认证错误频率,则判断为攻击者手工尝试弱口令。

- 若内网监测发现木马通信告警,则认为服务器确认已被攻陷。

若监测人员监测到上述攻击行为,建议联系绿盟科技应急响应中心进行紧急处理,以保障系统的安全性及稳定性。绿盟科技CERT联系方式: 028-66330466-8056。

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。