阅读: 6

一、漏洞概述

北京时间9月8日,绿盟科技CERT监测到微软发布安全通告披露了Microsoft MSHTML 远程代码执行漏洞,攻击者可通过制作恶意的 ActiveX 控件供托管浏览器呈现引擎的 Microsoft Office文档使用,成功诱导用户打开恶意文档后,可在目标系统上以该用户权限执行任意代码。微软在通告中指出已检测到该漏洞被在野利用,请相关用户采取措施进行防护。

MSHTML(又称为Trident)是微软旗下的Internet Explorer 浏览器引擎,也用于 Office 应用程序,以在 Word、Excel 或 PowerPoint 文档中呈现 Web 托管的内容。AcitveX控件是微软COM架构下的产物,在Windows的Office套件、IE浏览器中有广泛的应用,利用ActiveX控件即可与MSHTML组件进行交互。

参考链接:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-40444

二、影响范围

受影响版本

- Windows Server, version 20H2 (Server Core Installation)

- Windows Server, version 2004 (Server Core installation)

- Windows Server 2022 (Server Core installation)

- Windows Server 2022

- Windows Server 2019 (Server Core installation)

- Windows Server 2019

- Windows Server 2016 (Server Core installation)

- Windows Server 2016

- Windows Server 2012 R2 (Server Core installation)

- Windows Server 2012 R2

- Windows Server 2012 (Server Core installation)

- Windows Server 2012

- Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

- Windows Server 2008 for x64-based Systems Service Pack 2

- Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

- Windows Server 2008 for 32-bit Systems Service Pack 2

- Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

- Windows Server 2008 R2 for x64-based Systems Service Pack 1

- Windows RT 8.1

- Windows 8.1 for x64-based systems

- Windows 8.1 for 32-bit systems

- Windows 7 for x64-based Systems Service Pack 1

- Windows 7 for 32-bit Systems Service Pack 1

- Windows 10 for x64-based Systems

- Windows 10 for 32-bit Systems

- Windows 10 Version 21H1 for x64-based Systems

- Windows 10 Version 21H1 for ARM64-based Systems

- Windows 10 Version 21H1 for 32-bit Systems

- Windows 10 Version 20H2 for x64-based Systems

- Windows 10 Version 20H2 for ARM64-based Systems

- Windows 10 Version 20H2 for 32-bit Systems

- Windows 10 Version 2004 for x64-based Systems

- Windows 10 Version 2004 for ARM64-based Systems

- Windows 10 Version 2004 for 32-bit Systems

- Windows 10 Version 1909 for x64-based Systems

- Windows 10 Version 1909 for ARM64-based Systems

- Windows 10 Version 1909 for 32-bit Systems

- Windows 10 Version 1809 for x64-based Systems

- Windows 10 Version 1809 for ARM64-based Systems

- Windows 10 Version 1809 for 32-bit Systems

- Windows 10 Version 1607 for x64-based Systems

- Windows 10 Version 1607 for 32-bit Systems

三、漏洞防护

目前微软官方暂未针对此漏洞发布修复补丁,请相关用户采取下列措施进行防护:

3.1 临时缓解措施

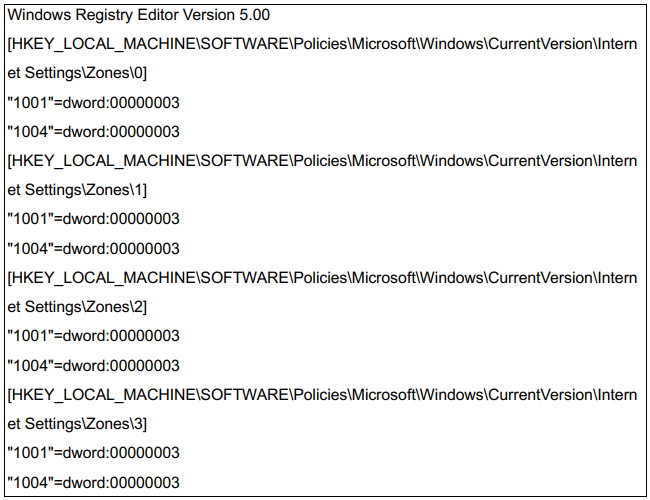

在 Internet Explorer 中禁用所有区域的 ActiveX 控件安装可缓解此漏洞攻击,可通过创建注册表文件禁用 ActiveX 控件(建议备份后再进行操作):

1.将以下方框中的内容粘贴到文本文件中并使用 .reg 文件扩展名保存:

2.双击 .reg 文件,将其应用到策略配置单元。

3.重新启动系统以确保应用新配置。

注:以上操作会将 64 位和 32 位进程的所有 Internet 区域的URLACTION_DOWNLOAD_SIGNED_ACTIVEX (0x1001) 和 URLACTION_DOWNLOAD_UNSIGNED_ACTIVEX (0x1004) 设置为 DISABLED (3)。并不会安装新的 ActiveX 控件,之前安装的 ActiveX 控件将继续运行。

撤消此缓解措施:

删除在实施此操作时添加的注册表项。

3.2 产品更新防护

目前Microsoft Defender Antivirus 和 Microsoft Defender for Endpoint 都支持为已知漏洞提供检测和保护,请相关用户及时更新反恶意软件产品,使用自动更新的用户无需采取额外措施。管理更新的企业客户应选择检测版本 1.349.22.0 或更高版本,并在环境中进行部署。Microsoft Defender for Endpoint 警报将显示为:“可疑的 Cpl 文件执行”。

声明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。