阅读: 1

一、漏洞态势

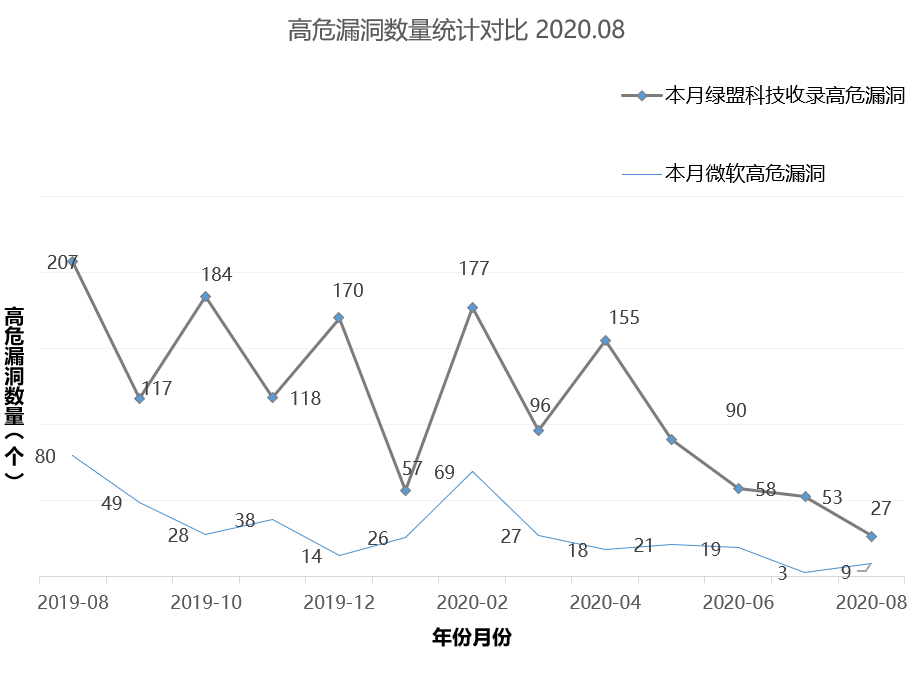

2020年08月绿盟科技安全漏洞库共收录109漏洞, 其中高危漏洞27个,微软高危漏洞9个。

数据来源:绿盟科技威胁情报中心,本表数据截止到2020.08.28

注:绿盟科技漏洞库包含应用程序漏洞、安全产品漏洞、操作系统漏洞、数据库漏洞、网络设备漏洞等。

二、威胁事件

- 间谍软件攻击多哥

【标签】NSO

【时间】2020-08-02

【简介】

NSO间谍软件被攻击者利用攻击多哥公民社会,其中包括天主教主教、牧师和反对派政治家。NSO间谍软件产品通常被称为Pegasus,是一种手机黑客工具,可获取对目标移动设备的完全访问权限,Pegasus允许攻击者提取密码、文件、照片、网络历史记录、联系人以及身份数据等信息,Pegasus的目标包括亚洲,欧洲,中东和北美的数十个国家。

【参考链接】

https://citizenlab.ca/2020/08/nothing-sacred-nso-sypware-in-togo/

【防护措施】

绿盟威胁情报中心关于该事件提取4条IOC,其中包含4个域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- TAIDOOR木马伪装为DLL文件感染目标系统

【标签】TAIDOOR

【时间】2020-08-02

【简介】

Taidoor作为服务动态链接库DLL安装在目标系统上,并且由两个文件组成,第一个文件是加载程序,作为服务启动,加载程序解密第二个文件,然后在内存中执行该文件,此文件是远程访问木马(RAT)。

【参考链接】

https://us-cert.cisa.gov/ncas/analysis-reports/ar20-216a

【防护措施】

绿盟威胁情报中心关于该事件提取22条IOC,其中包含1个IP,1个域名和20个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 勒索软件针对西欧国家和美国

【标签】NetWalker

【时间】2020-08-02

【简介】

NetWalker勒索软件最初称为Mailto,最早在2019年8月被发现,自发现以来针对很多不同的目标,主要位于西欧国家和美国。攻击活动中NetWalker勒索软件将随机扩展名附加到受感染的文件中,并使用Salsa20加密,它使用一种新的防御规避技术被称为反射DLL加载,用于从内存中注入DLL。

【参考链接】

https://www.mcafee.com//blogs/other-blogs/mcafee-labs/take-a-netwalk-on-the-wild-side/

【防护措施】

绿盟威胁情报中心关于该事件提取117条IOC,其中包含117个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 网络钓鱼邮件劫持Microsoft365帐户

【标签】NetWalker

【时间】2020-08-02

【简介】

网络罪犯越来越多地冒充受信任的SaaS平台和供应商。最近,在一起钓鱼攻击活动中,电子邮件中有许多试图诱使收件人单击恶意链接,该链接指向包含凭据收集恶意软件的页面,攻击者利用受感染的Microsoft 365帐户在几个小时内访问多个其他帐户。

【参考链接】

https://www.darktrace.com/en/blog/phishing-from-the-inside-microsoft-365-account-hijack/

【防护措施】

绿盟威胁情报中心关于该事件提取1条IOC,其中包含1个域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 携带两个勒索病毒样本

【标签】LaoXinWon

【时间】2020-08-04

【简介】

LaoXinWon的勒索病毒通过弱口令爆破方式进行传播,它同时携带两款勒索病毒样本,一款为C#编写的勒索模块,加密添加.aes扩展后缀;另一款为Delphi编写的Scarab勒索模块,加密添加.lampar扩展后缀。

【参考链接】

https://s.tencent.com//research/report/1072.html

【防护措施】

绿盟威胁情报中心关于该事件提取2条IOC,其中包含2个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- PyPI 官方仓库遭request恶意包投毒

【标签】request恶意包

【时间】2020-08-05

【简介】

攻击者将request恶意钓鱼包上传至PyPI官方仓库,并通过该钓鱼包实施窃取用户敏感信息及数字货币密钥、种植持久化后门、远程控制等一系列攻击活动。

【参考链接】

https://s.tencent.com//research/report/1073.html

【防护措施】

绿盟威胁情报中心关于该事件提取3条IOC,其中包含1个IP和2个域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- “OceaLotus”组织利用MsMpEng进行侧载攻击

【标签】海莲花

【时间】2020-08-06

【简介】

近日,绿盟威胁情报(NTI)发现了一起借用WindowsDefender主要组件MsMpEng.exe进行侧载攻击的事件。通过对本事件以及多个关联事件的分析,确认该系列攻击事件的发起者为海莲花(OceanLotus,APT32)组织。除常规手法之外,海莲花组织在这几次攻击中使用了一种新的混淆技术,以及一款新的中间载荷。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取11条IOC,其中包含11个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- Muhstik僵尸网络针对国内云服务器

【标签】Muhstik

【时间】2020-08-06

【简介】

攻击者通过SSH爆破登陆服务器执行恶意命令下载Muhstik僵尸网络木马,组建僵尸网络并控制失陷服务器执行SSH横向移动、下载门罗币挖矿木马和接受远程命令发起DDoS攻击。

【参考链接】

https://s.tencent.com//research/report/1078.html

【防护措施】

绿盟威胁情报中心关于该事件提取26条IOC,其中包含3个IP,2个域名和21个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 攻击组织分发IcedID银行木马

【标签】TA551

【时间】2020-08-06

【简介】

TA551组织在近期的攻击活动中针对以英语为母语的人,利用垃圾邮件分发IcedID银行木马,这些邮件附件是带有恶意宏的Word文档,一旦用户启用宏,HTTP通信的TCP流可检索安装恶意程序DLL。

【参考链接】

https://isc.sans.edu/diary/26438

【防护措施】

绿盟威胁情报中心关于该事件提取56条IOC,其中包含2个IP,20个域名和34个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 跨文工具包用于象形文字攻击以进行信用卡信息窃取

【标签】Magecart

【时间】2020-08-05

【简介】

攻击者使用象形文字攻击方式来窃取信用卡信息,此攻击技术在具有IDN同形异义词攻击的网络钓鱼诈骗中已经被利用了一段时间。

【参考链接】

https://blog.malwarebytes.com/threat-analysis/2020/08/inter-skimming-kit-used-in-homoglyph-attacks/

【防护措施】

绿盟威胁情报中心关于该事件提取5条IOC,其中包含1个IP和4个域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 攻击者利用COVID-19为诱饵收取敏感信息

【标签】COVID-19

【时间】2020-08-09

【简介】

近期利用新型冠状病毒COVID-19主题作为诱饵的钓鱼攻击活动依然活跃,其中有攻击者通过使用主题为\”Covid-19基金救济奖\”,或者滥用联合国的标志来诱导受害者;有的攻击活动以比特币窃取为目的,通过将受害者引导至钓鱼页面以窃取比特币钱包以及账户凭据;还有发现以\”由于新型冠状病毒导致延迟付款\”为主题,诱使受害者打开附件,然后恶意文件将解压缩并从Google云盘下载有效负载NetWire。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取3条IOC,其中包含1个域名和2个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 基于脚本的恶意软件针对Windows操作系统用户

【标签】JScript RAT

【时间】2020-08-10

【简介】

近期研究人员通过Internet Explorer浏览器漏洞检测到复杂基于脚本的恶意软件,这些恶意软件针对Windows操作系统用户,恶意脚本利用了CVE-2019-0752漏洞,其中一个JScript远程访问木马可以确保在目标系统上的持久性,然后连接到远程服务器,攻击者可以在目标计算上执行任意命令,已进行完全控制,第二个AutoIT下载器使用网络连接和脚本功能来下载和执行恶意软件。

【参考链接】

https://unit42.paloaltonetworks.com/script-based-malware/

【防护措施】

绿盟威胁情报中心关于该事件提取4条IOC,其中包含1个相关联漏洞和3个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- PowerFall运动使用Internet Explorer漏洞和Windows漏洞针对韩国

【标签】PowerFall

【时间】2020-08-11

【简介】

Operation PowerFall战役中攻击者使用两个0day漏洞针对韩国进行攻击,这两个漏洞分别:Internet Explorer的远程代码执行漏洞(CVE-2020-1380),该漏洞在JavaScript引擎中攻击者能够远程执行任意代码;Windows特权提升漏洞(CVE-2020-0986),该漏洞在操作系统服务中被检测到,攻击者可以提升特权并执行未经授权的操作。此次攻击活动以Windows10的最新版本为目标。

【参考链接】

https://securelist.com/ie-and-windows-zero-day-operation-powerfall/97976/

【防护措施】

绿盟威胁情报中心关于该事件提取14条IOC,其中包含6个相关联漏洞和8个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- Bisonal后门针对东欧的金融和军事组织

【标签】Bisonal

【时间】2020-08-12

【简介】

CactusPete,也被称为Karma Panda和Tonto Team,是一个至少从2013年活跃至今的威胁组织,长期目标针对亚洲和东欧的军事、外交和基础设施。近期CactusPete组织利用Bisonal后门新变种瞄准东欧的金融和军事部门,该组织通过带有恶意附件的鱼叉式网络钓鱼邮件的方式来传递恶意软件Bisonal,该恶意软件以获取受害者的敏感数据的访问权限为目的。

【参考链接】

https://securelist.com/cactuspete-apt-groups-updated-bisonal-backdoor/97962/

【防护措施】

绿盟威胁情报中心关于该事件提取4条IOC,其中包含1个关联漏洞和3个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- Continente and Worten品牌的网络钓鱼活动

【标签】Continente and Worten

【时间】2020-08-16

【简介】

代表Continente and Worten品牌的广告系列正在通过SMS(smishing)进行共享,此活动目前正在葡萄牙传播,该活动不仅针对葡萄牙品牌和组织还将其他品牌和国家作为目标,例如西班牙,美国,加拿大,英国,匈牙利等。攻击者通过将受害者引导到目标登陆页面的服务器来收集受害者的详细信息。 这种信息可能会用在这种性质的未来活动中 ,它是通过社会工程针对受害者的,以利用新的网络钓鱼浪潮或可能涉及恶意软件的活动。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取8条IOC,其中包含1个IP,6个样本和1个相关联的邮箱;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

- 组织利用恶意软件NET RAT

【标签】Transparent Tribe

【时间】2020-08-19

【简介】

Transparent Tribe是一个多产的组织,该组织在过去一年里正在演变,加强了活动,开始了大规模的感染运动。他们的主要恶意软件是自定义的NET RAT,又称Crimson RAT,还有其他自定义NET恶意软件和基于Python的RAT Peppy的使用。攻击者通过使用由各种组件组成的Crimson在受感染的计算机上执行多种活动。

【参考链接】

https://securelist.com/transparent-tribe-part-1/98127/

【防护措施】

绿盟威胁情报中心关于该事件提取21条IOC,其中包含4个IP,2个域名和15个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。