阅读: 0

一、漏洞态势

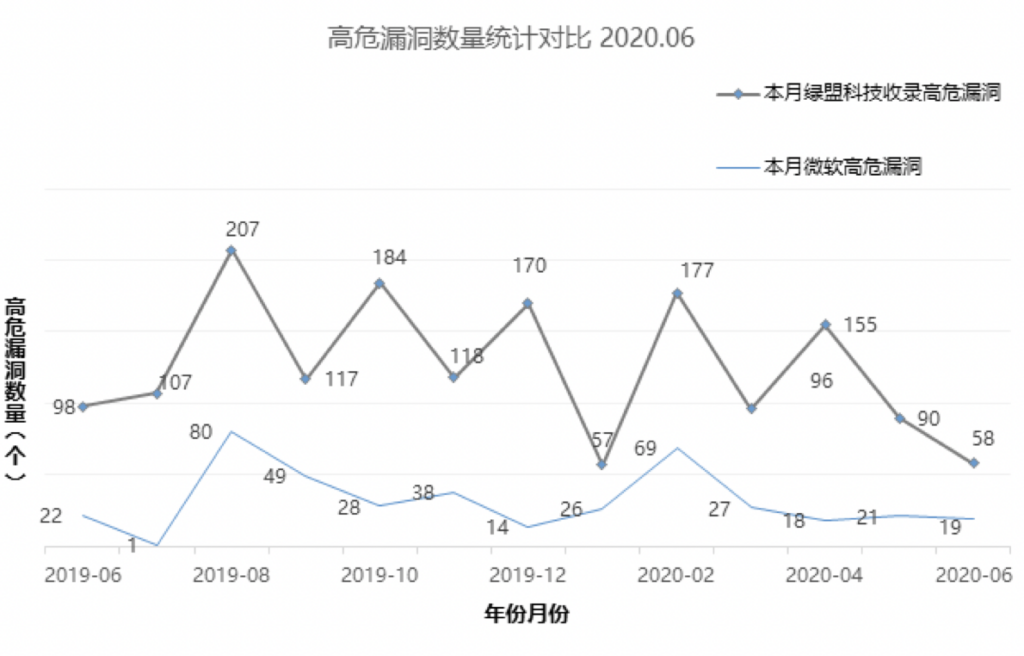

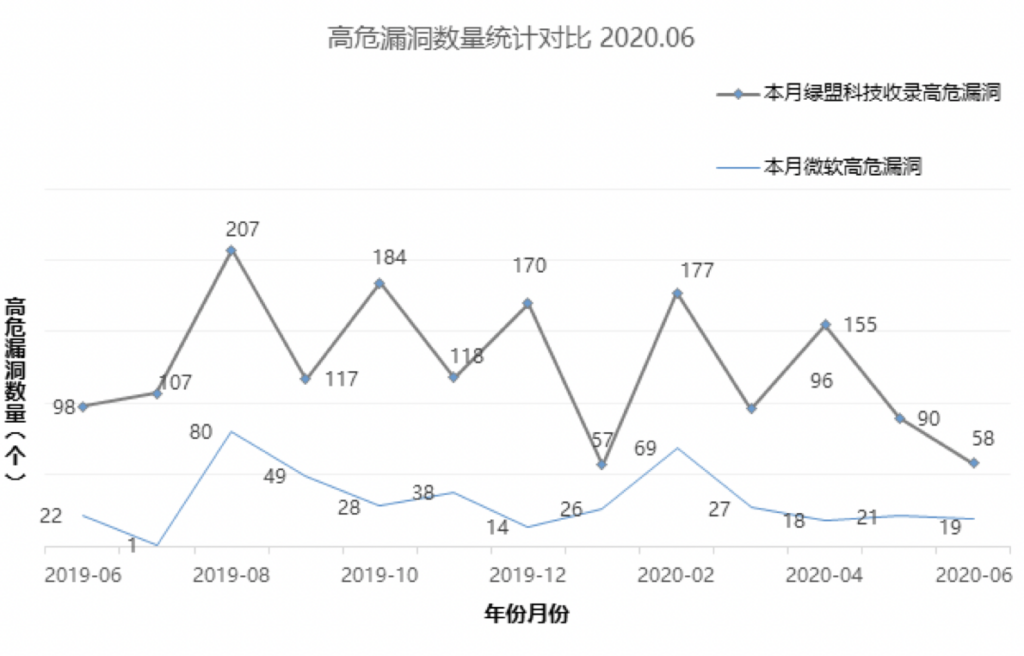

2020年06月绿盟科技安全漏洞库共收录177漏洞, 其中高危漏洞58个,微软高危漏洞19个。

* 数据来源:绿盟科技威胁情报中心,本表数据截止到2020.06.30

注:绿盟科技漏洞库包含应用程序漏洞、安全产品漏洞、操作系统漏洞、数据库漏洞、网络设备漏洞等;

二、威胁事件

1. Mustang Panda组织使用Dll-Sideload技术加载PlugX木马

【标签】Mustang Panda

【时间】2020-06-02

【简介】

Mustang Panda组织使用Dll-Sideload技术与合法的二进制文件进行传播,通过一个非常小的DLL,加载一个加密的文件,在被解密后包含一个插件木马PlugX,该恶意软件可以远程执行多种命令,以检索计算机信息、捕获屏幕、管理服务和管理进程。

【关联的攻击组织】

Mustang Panda是一个长期针对非政府组织(NGO)的威胁组织,常利用Poison Ivy、PlugX和Cobalt Strike有效载荷等共享恶意软件来收集情报。

【关联的攻击工具】

PlugX是使用模块化插件的远程访问工具(RAT),具有文件上传、下载和修改,日志记录、网络摄像头控制和远程运行Shell访问等功能。

Cobalt Strike是一个商业化渗透测试工具,可用shell访问受感染的系统。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取7条IOC,其中包含3个域名、2个样本和2个IP;Mustang Panda组织相关事件2件,该攻击组织有9个关联域名、8个关联样本和5关联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

2. TA410组织利用恶意软件FlowCloud针对美国公用事业提供商

【标签】TA410

【时间】2020-06-08

【简介】

TA410组织近期针对美国公用事业提供商发起网络钓鱼攻击,此次攻击以培训和认证为主题邮件作为诱饵,通过便携式可执行附件和载有大量宏的Microsoft Word文档传递模块化的恶意软件FlowCloud。FlowCloud恶意软件能够根据访问剪贴板、已安装的应用程序、键盘、鼠标、屏幕、文件、服务和进程等命令提供远程访问功能,并C&C传输信息。

【关联的攻击组织】

TA410是一个与中国有关的威胁组织。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取29条IOC,其中包含5个IP、9个域名、15个样本;TA410组织相关事件1件,该攻击组织有5个关联IP、9个关联域名和15个关联样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

3. Dark Basin组织在全球发动大规模网络钓鱼攻击

【标签】Dark Basin

【时间】2020-06-04

【简介】

Dark Basin组织通过Gmail帐户和自托管帐户等向目标发送带有恶意链接的网络钓鱼电子邮件,并且使用URL缩短器来掩盖钓鱼网站,其目的是进行情报收集。

【关联的攻击组织】

Dark Basin是一个以入侵为目的的黑客组织,目标群体是六大洲的数千个人和数百家机构,包括宣传团体和记者、民选和高级政府官员,对冲基金以及多个行业。

【参考链接】

https://citizenlab.ca/2020/06/dark-basin-uncovering-a-massive-hack-for-hire-operation/

【防护措施】

绿盟威胁情报中心关于该事件提取479条IOC,其中包含462个域名、17个邮箱;Dark Basin组织相关事件1件,该攻击组织有462个关联域名和17个关联邮箱;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

4. BITTER组织利用Google Play分发恶意程序针对宗教团体

【标签】BITTER

【针对行业】宗教

【时间】2020-06-18

【简介】

近期BITTER组织以宗教群体为目标,通过伪装成真正的伊斯兰教或与斋马节相关的应用程序,以及常见应用程序的通用变体分发恶意软件。

【关联的攻击组织】

BITTER是一个长期针对中国、巴基斯坦等国家进行攻击活动的APT组织。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取31条IOC,其中包含4个域名和27个样本;BITTER组织相关事件8件,该攻击组织有2个关联域名、85个关联样本和2个关联漏洞;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

5. Tor2Mine组织部署AZORult等恶意软件

【标签】Tor2Mine

【时间】2020-06-11

【简介】

近日Tor2Mine组织通过部署恶意软件来收集凭证和窃取更多资金,部署过得恶意软件包括信息窃取器AZORult、远程访问工具Remcos、DarkVNC后门木马和剪贴板上的加密货币盗窃者。

【关联的攻击组织】

Tor2Mine是一个以提供加密货币挖掘恶意软件而闻名的威胁组织。

【参考链接】

https://blog.talosintelligence.com/2020/06/tor2mine-is-up-to-their-old-tricks-and_11.html

【防护措施】

绿盟威胁情报中心关于该事件提取13条IOC,其中包含3个IP、6个域名和4个样本;Tor2Mine组织相关事件1件,该攻击组织有3个关联IP、4个关联样本和6关联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

6. Higaisa组织使用恶意LNK文件针对中国用户

【标签】Higaisa

【时间】2020-06-11

【简介】

Higaisa组织近期针对中国用户使用包含诱骗文件的LNK文件传播恶意后门,诱饵内容作为Internet快捷方式文件或PDF文件显示,并在后台执行恶意活动时显示给用户。该后门使用复杂的欺骗性技术,旨在规避安全检测。

【关联的攻击组织】

Higaisa是一个与朝鲜半岛有关的威胁组织,至少从2016年开始活跃,其目标包括政府官员和人权组织,以及与朝鲜有关的其他组织机构。

【参考链接】

https://www.zscaler.com/blogs/research/return-higaisa-apt

【防护措施】

绿盟威胁情报中心关于该事件提取6条IOC,其中包含6个样本;Higaisa组织相关事件3件,该攻击组织有3个关联IP、7个关联样本和5个联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

7. InvisiMole组织针对东欧军事部门和外交使团

【标签】InvisiMole

【针对行业】军事、外交

【时间】2020-06-18

【简介】

InvisiMole组织通过鱼叉式电子邮件进行分发恶意软件,利用RDP协议中BlueKeep漏洞,SMB协议中EternalBlue漏洞和使用木马文件和软件安装程序三种方式进行传播,并使用DNS隧道技术逃避检测,此次攻击针对东欧的军事部门和外交使团。

【关联的攻击组织】

InvisiMole是一个至少从2013年活跃至今的威胁组织,该组织的RC2CL和RC2FM后门具有广泛的间谍功能。

【参考链接】

https://www.welivesecurity.com/2020/06/18/digging-up-invisimole-hidden-arsenal/

【防护措施】

绿盟威胁情报中心关于该事件提取111条IOC,其中包含6个IP、14个域名、59个样本和2个漏洞;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

8. Vendetta组织针对台湾公民的攻击活动

【标签】Vendetta

【针对行业】政府、企业

【时间】2020-06-15

【简介】

Vendetta是一个主要基于Covid-19开展电子邮件活动的恶意组织,主要以窃取信息为目的,针对企业和政府部门。近期Vendetta组织假冒台湾疾病控制中心和预防的总经理,针对台湾公民发送包含恶意软件附件的电子邮件,恶意软件Nanocore允许完全控制和盗窃受害者系统中的信息。

【关联的攻击组织】

Vendetta是一个来自欧洲的黑客组织,擅长利用社交工程发起网络攻击,以窃取商业数据为目的。

【参考链接】

https://business.blogthinkbig.com/vendetta-group-covid-19-phishing-emails/

【防护措施】

绿盟威胁情报中心关于该事件提取133条IOC,其中包含133个样本;Vendetta组织相关事件2件,该攻击组织有1个关联IP、11个关联样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

9. FIN7组织利用Pillowmint恶意软件针对零售终端系统

【标签】Pillowmint、FIN7

【针对行业】零售业

【时间】2020-06-22

【简介】

近期FIN7组织利用Pillowmint恶意软件针对零售终端系统,通过恶意的shim数据库分发,能够捕获Track1和Track2信用卡数据。

【关联的攻击组织】

FIN7是一个财务动机的威胁组织,自2015年中期以来主要针对美国零售,餐饮和酒店业。他们经常使用销售点恶意软件。

【参考链接】

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/pillowmint-fin7s-monkey-thief/

【防护措施】

绿盟威胁情报中心关于该事件提取2条IOC,其中包含2个样本;FIN7组织相关事件9件,该攻击组织有87个关联IP、169个关联样本和337关联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

10. BRONZE VINEWOOD组织瞄准供应链机构

【标签】BRONZE VINEWOOD

【时间】2020-06-23

【简介】

BRONZE VINEWOOD,也被称为APT31、ZIRCONIUM,是一个至少从2016年活跃至今的威胁组织,该组织与中国有关。近期BRONZE VINEWOOD组织尝试窃取凭据并使用合法的远程访问解决方案和协议等多种工具和技术来访问环境,对软件提供商和其他供应链组织的攻击旨在访问客户的数据或网络。

【参考链接】

https://www.secureworks.com/research/bronze-vinewood-targets-supply-chains

【防护措施】

绿盟威胁情报中心关于该事件提取9条IOC,其中包含9个样本;BRONZE VINEWOOD组织相关事件1件绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

11. XORDDoS和Kaiji僵尸网络变种针对Docker服务器

【标签】XORDDoS、Kaiji

【时间】2020-06-22

【简介】

XORDDoS和Kaiji是Linux僵尸网络恶意软件类型的变体,此次攻击是 XORDDoS首次将Docker服务器作为目标。攻击者扫描暴露的Docker服务器通信端口2375后使用僵尸网络执行暴力攻击;Kaiji僵尸网络同样扫描端口2375 暴露的主机,对Docker服务器执行ping操作,然后部署执行Kaiji二进制文件的恶意ARM容器。

【参考链接】

【防护措施】

绿盟威胁情报中心关于该事件提取5条IOC,其中包含5个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

12. Lucifer恶意软件利用漏洞感染Windows设备

【标签】Lucifer

【时间】2020-06-24

【简介】

Lucifer是加密劫持和DDoS恶意软件变体的结合,它利用旧漏洞在Windows平台上传播和执行恶意活动。该恶意软件可以进行Monero的密码劫持,能够利用多个漏洞和凭据进行命令和控制(C2)操作以及自我传播,并且针对内部易受攻击的目标感染并运行EternalBlue,EternalRomance和DoublePulsar后门。

【参考链接】

https://unit42.paloaltonetworks.com/lucifer-new-cryptojacking-and-ddos-hybrid-malware/

【防护措施】

绿盟威胁情报中心关于该事件提取233条IOC,其中包含107个ip、1个域名、19个漏洞和115个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

13. Hidden Cobra组织的新恶意工具

【标签】Hidden Cobra

【针对行业】政府,金融,国防

【时间】2020-06-22

【简介】

Hidden Cobra组织在过去的十年中一直很活跃,今年5月美国政府机构发布的报告中描述Hidden Cobra组织的三个新恶意工具COPPERHEDGE、TAINTEDSCRIBE和PEBBLEDASH。

【关联的攻击组织】

Hidden Cobra(又名Lazarus Group、Guardians of Peace、ZINC和NICKEL ACADEMY)是一个威胁组织,归属于朝鲜政府,该组织至少从2009年以来一直活跃。

【关联的攻击工具】

COPPERHEDGE是一种远程访问工具,以帮助威胁行为者执行系统侦察,在受感染系统上运行任意命令以及窃取被盗数据的能力而闻名;

TAINTEDSCRIBE是一种木马程序,具有命令模块的功能齐全的信标植入程序,该木马从命令和控制(C2)服务器下载其命令执行模块,然后具有下载、上载、删除和执行文件,启用Windows CLI访问权限,创建和终止进程,以及执行目标系统枚举的功能;

PEBBLEDASH是又一个功能齐全的信标植入程序的木马,并由朝鲜支持的黑客组织用于下载、上传、删除和执行文件,启用Windows CLI访问,创建和终止进程,并执行目标系统枚举。

【参考链接】

https://blog.reversinglabs.com/blog/hidden-cobra

【防护措施】

绿盟威胁情报中心关于该事件提取135条IOC,其中包含9个IP、38个域名和88个样本;Hidden Cobra组织相关事件17件,该攻击组织有22个关联IP、5个关联漏洞、117个关联样本和31关联域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

14. Office 365网络钓鱼活动滥用Adobe Campaign重定向机制

【标签】Office 365

【时间】2020-06-18

【简介】

攻击者利用牛津的电子邮件服务器发送垃圾邮件,用户单击电子邮件提示的一个按钮后,通过三星域被重定向到伪装成Office 365登录页面的网络钓鱼页面,攻击活动滥用Adobe Campaign重定向机制,使其躲避安全软件的检测,此次攻击针对欧洲、亚洲和中东。

【参考链接】

https://research.checkpoint.com/2020/phishing-campaign-exploits-samsung-adobe-and-oxford-servers/

【防护措施】

绿盟威胁情报中心关于该事件提取28条IOC,其中包含28个域名;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。

15. 使用StackBlitz工具托管网络钓鱼网页的攻击活动

【标签】StackBlitz

【针对行业】政府、金融、国防

【时间】2020-06-05

【简介】

攻击者利用StackBlitz工具来托管网络钓鱼页面。垃圾邮件链接通过Microsoft的OneDrive共享软件服务或者带有关联文档下载链接的共享文档提供,用户单击下载链接后会重定向到Outlook网络钓鱼页面。

【关联的攻击工具】

StackBlitz是一个在线集成开发环境,任何人都可以通过它创建Angular JavaScript和React TypeScript项目并发布到网上。

【参考链接】

https://www.zscaler.com/blogs/research/new-campaign-abusing-stackblitz-tool-host-phishing-pages

【防护措施】

绿盟威胁情报中心关于该事件提取102条IOC,其中包含102个样本;绿盟安全平台与设备已集成相应情报数据,为客户提供相关防御检测能力。