Security Affairs 网站消息,丹麦计算机安全事件响应小组(CSIRT)SektorCERT 披露,丹麦关键基础设施在 5 月份遭遇了有史以来最大规模的网络攻击。

据悉,威胁攻击者在 5 月 11 日发起了第一次攻击活动。经过短暂停顿后,5 月 22 日又开始发动了第二波攻击活动,当天,SektorCERT 察觉到自身出现安全问题。

SektorCERT 在报告指出,威胁攻击者利用丹麦关键基础设施运营商使用的 Zyxel 防火墙中的零日漏洞,成功破坏了 22 家能源基础设施公司(11 家公司立即遭到网络威胁)。

威胁攻击者利用漏洞发动网络攻击

2023 年 4 月 25 日,Zycel 披露其多个防火墙中存在一个关键安全漏洞(CVSS 得分 9.8 ),被追踪为 CVE-2023-28771。Zyxel 发现安全漏洞问题后,立刻发布了安全更新补丁,并敦促其客户尽快安装更新补丁。

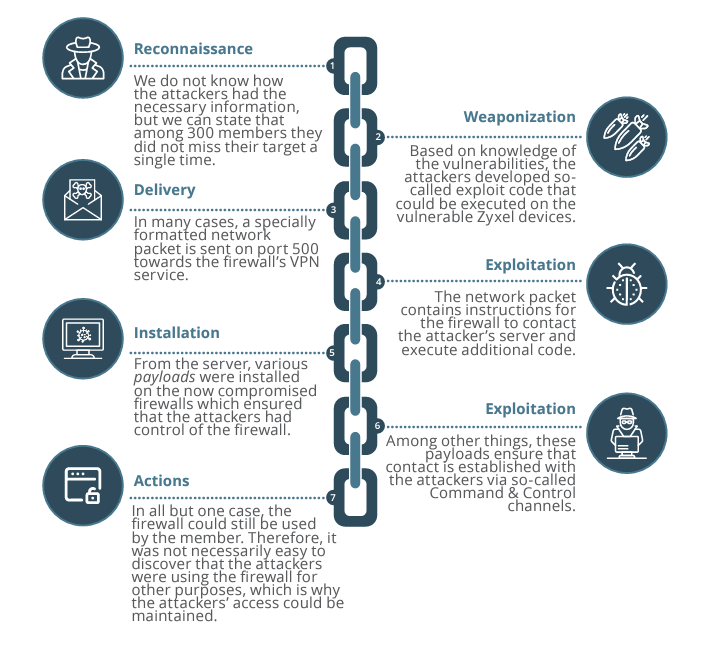

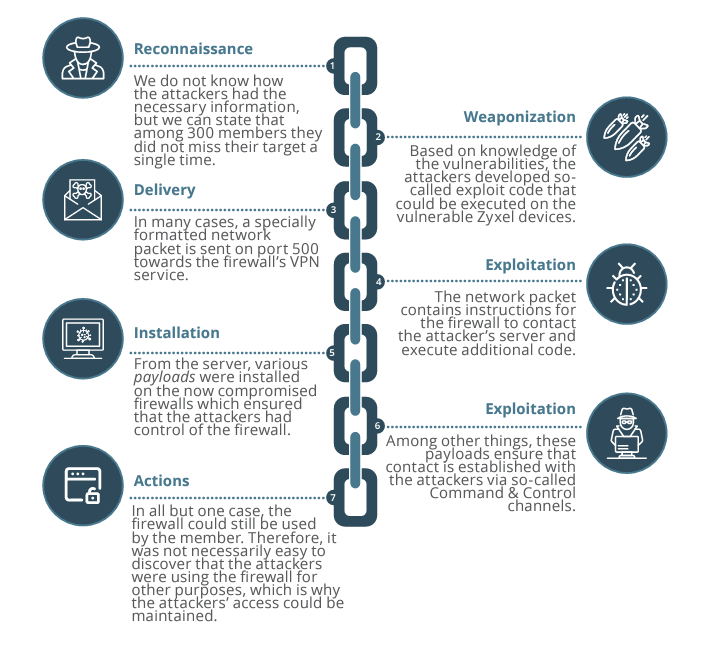

据悉,存在安全漏洞原因是 Zyxel ZyWALL/USG 系列固件版本 4.60至 4.73、VPN 系列固件版本 4.6 至5.35、USG FLEX 系列固件版本 46.0 至 5.35 以及 ATP 系列固件版本 4600 至 5.35 中某个错误消息处理不当。从 SektorCERT 的报告内容来看,未经身份验证的远程攻击者可以通过向易受攻击的设备发送特制的数据包,并远程执行某些操作系统命令来触发该漏洞。

威胁攻击者利用漏洞,通过协议 UDP 向端口 500 发送一个特制数据包,并将其发送到易受攻击的 Zyxel 设备,该数据包被 Zyxel 设备上的互联网密钥交换(IKE)数据包解码器接收,解码器恰恰存在上述 CVE-2023-28771 漏洞。

最终的结果就是,威胁攻击者可以在未经身份验证的情况下,直接在设备上执行具有 root 权限的命令,就是说,只要向设备发送一个数据包,威胁攻击者就能发起网络攻击。此外,从11 家公司立即受到了攻击的情况来看,网络攻击者可能提前获得了受害公司防火墙的控制权,从而可以访问防火墙背后的关键基础设施。

SektorCERT 安全专家还指出,在发动网络攻击之前,威胁攻击者可能就已经掌握了受害目标的详细信息,这些信息很可能是通过未被发现的侦察活动中获取的。(值得注意的是,目前还没有关于哪些组织使用了易受攻击的防火墙的公开信息)

以下是整个攻击的网络杀伤链:

在 SektorCERT 发布的报告中,专家们指出威胁攻击者能够同时攻击多家公司,避免受影响的基础设施与同行共享攻击信息,这种“协调能力”需要计划和资源,再加上威胁行动者能够在大规模活动中利用零日漏洞,推测威胁攻击者可能是一个 APT 组织。

此外,安全专家还推测攻击活动背后的“黑手“可能是由多个威胁组织组成,其中至少有一个可以归咎于与俄罗斯有关联的”沙虫“组织。

转自Freebuf,原文链接:https://www.freebuf.com/news/383886.html

封面来源于网络,如有侵权请联系删除