今年8月下旬,P2PInfect 僵尸网络蠕虫病毒活动量数据开始上升,到今年9月仍在持续上升。

P2PInfect最早发现于2023年7月,它是一种点对点的恶意软件,利用远程代码执行漏洞入侵互联网上的 Windows 和 Linux 系统中的 Redis 实例。

Cado Security 的研究人员自2023年7月下旬以来一直在跟踪该僵尸软件。他们报道称,如今看到的僵尸网络活动遍及全球,影响了包括美国、德国、新加坡、香港、英国和日本等多个国家的系统。

此外,Cado 还表示,最新的 P2PInfect 样本又新增了不少功能并改进了之前的问题功能,这使得其传播力更强。

活动急剧增加

近日,Cado发现了P2PInfect僵尸软件的新活动,这表明该恶意软件已进入代码稳定的新时期。

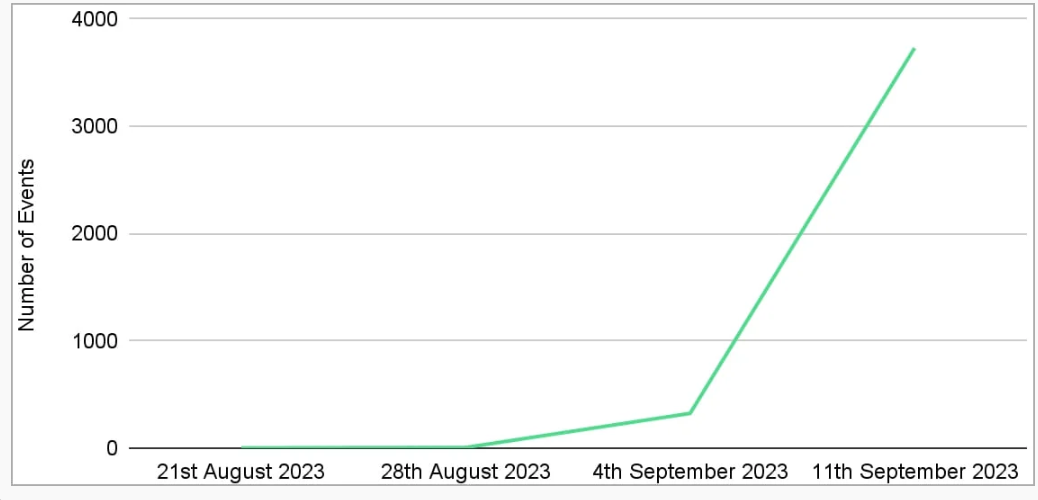

据研究人员报告称,他们观察到P2PInfect对其蜜罐进行的初始访问尝试次数稳步上升,截至今年8月24日,仅单个传感器的事件数已经达到4064 次。

到今年9月3日,初始访问事件增加了两倍,但仍然相对较少。

然而,在今年9月12日至19日的一周内,P2PInfect 活动激增,仅在此期间,Cado就记录了3619次访问尝试,增长了600倍。

Cado 解释说:P2Pinfect 流量的增加与野生变种数量的增加相吻合,这表明恶意软件开发者的开发速度极快。

记录的尝试访问事件(Cado Security)

P2PInfect 的新功能

在活动增加的同时,Cado 还发现了一些新的样本,这些样本使 P2PInfect 成为一个更隐蔽、更可怕的威胁。

首先,恶意软件的作者添加了一种基于 cron 的持续机制,取代了以前的 “bash_logout “方法,每 30 分钟触发一次主要有效载荷。

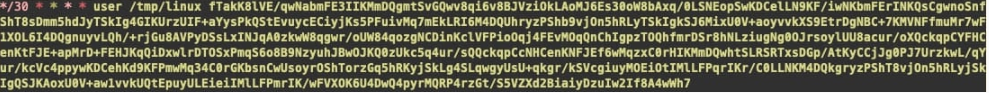

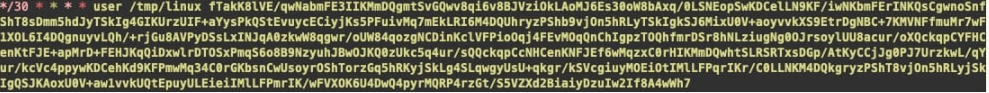

由 P2PInfect(Cado Security)编写的 Cron 作业

此外,P2Pinfect 现在使用(二级)bash 有效载荷通过本地服务器套接字与主有效载荷通信,如果主进程停止或被删除,它会从对等程序中获取副本并重新启动。

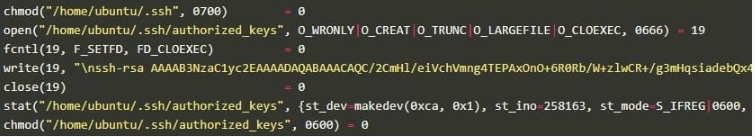

恶意软件现在还使用 SSH 密钥覆盖被入侵端点上的任何 SSH authorized_keys,以防止合法用户通过 SSH 登录。

覆盖现有 SSH 密钥(Cado Security)

如果恶意软件拥有 root 访问权限,它就会使用自动生成的 10 个字符的密码对系统中的其他用户执行密码更改,将其锁定。

最后,P2PInfect 现在为其客户端使用 C 结构配置,该配置在内存中动态更新,而以前它没有配置文件。

目标不明确

Cado 报告称最近观察到的 P2PInfect 变体在试图获取有效载荷,但在被入侵设备上并未看到实际的加密活动。因此,目前还不清楚恶意软件的开发者是否仍在尝试攻击的最后一步,P2PInfect僵尸软件的操纵者可能正在增强其组件或寻找订阅 P2PInfect 的买家。

鉴于当前该僵尸软件的规模、传播、自我更新功能以及本月激增的活动量,可见P2PInfect 是一个值得关注的重大威胁。

转自Freebuf,原文链接:https://www.freebuf.com/news/378723.html

封面来源于网络,如有侵权请联系删除