一、前言

HFish 是一款基于 Golang 开发的跨平台多功能主动攻击型蜜罐钓鱼平台框架系统,为了企业安全防护测试做出了精心的打造

Github: https://github.com/hacklcs/HFish

- 多功能 不仅仅支持 HTTP(S) 钓鱼,还支持支持 SSH、SFTP、Redis、Mysql、FTP、Telnet、暗网等蜜罐

- 扩展性 提供 API 接口,使用者可以随意扩展钓鱼模块 ( WEB、PC、APP )

- 便捷性 使用 Golang 开发,使用者可以在 Win + Mac + Linux 上快速部署一套钓鱼平台

二、集群搭建

1.环境说明:

client01:66.42.68.123(客户端1)

clinet02:144.202.85.37(客户端1)

server:104.156.253.44(服务端)

2.服务端安装与配置

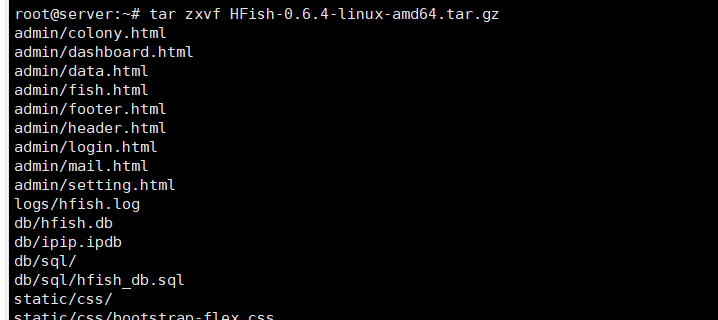

root@server:~# tar zxvf HFish-0.6.4-linux-amd64.tar.gz

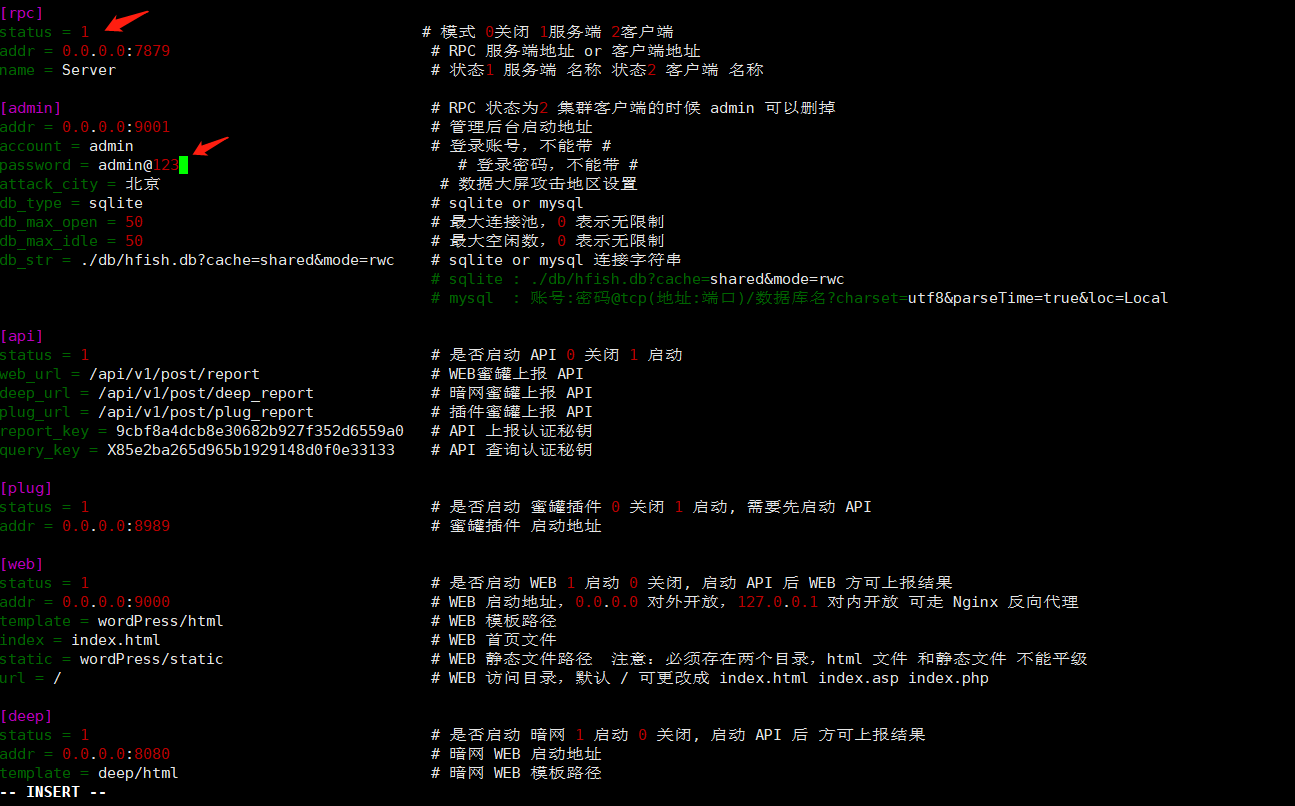

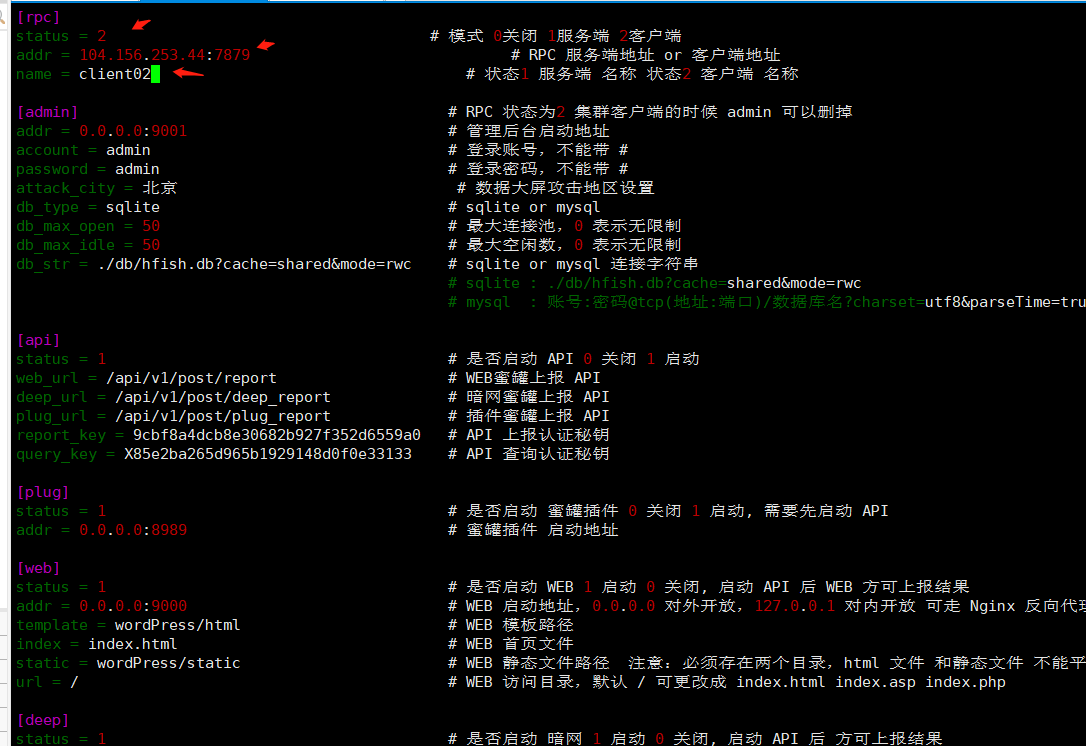

root@server:~# vi config.ini #需要将statuse修改为1,后台密码修改为复杂密码,db_str数据库生产环境建议采用mysql远程连接,这里测试用自带的sqlite数据库,API查询和上报的认证密钥可以修改为自己的API key.

只保留 HFish config.ini web libs (不启动 WEB 蜜罐可以删掉 WEB 目录) 其他皆可删掉

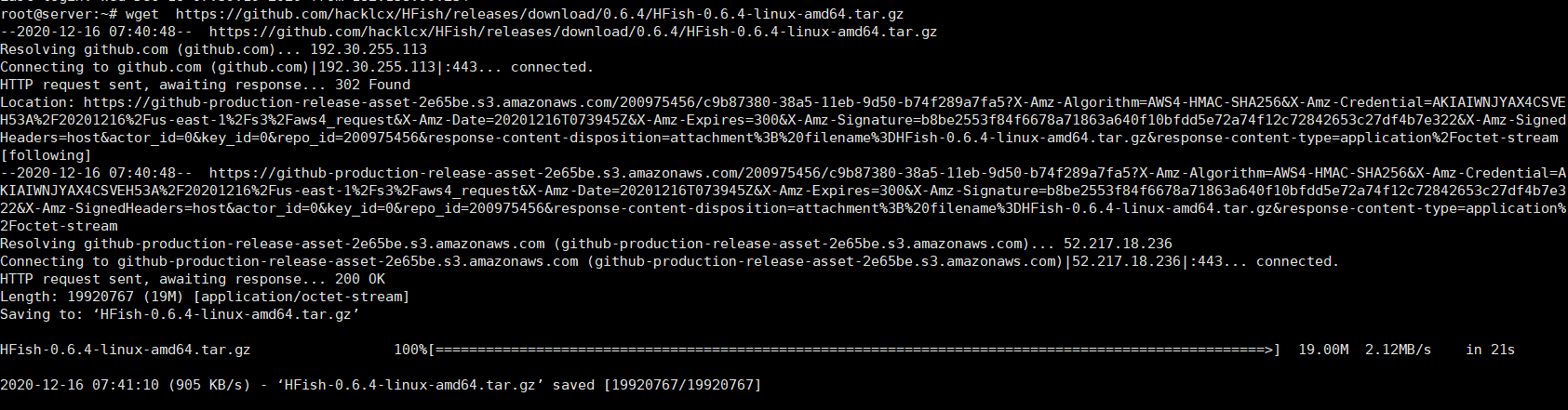

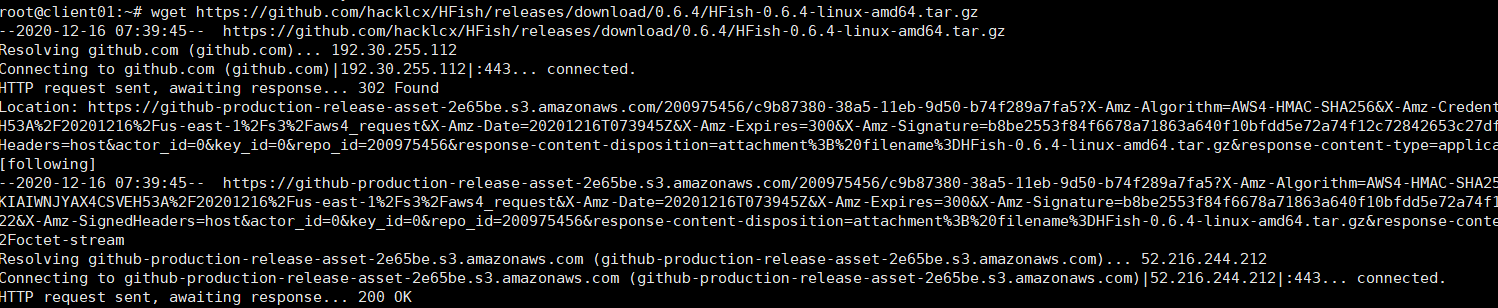

root@client01:~# wget https://github.com/hacklcx/HFish/releases/download/0.6.4/HFish-0.6.4-linux-amd64.tar.gz

然后执行命令启动服务端服务

./HFish run

2.客服端1安装与配置

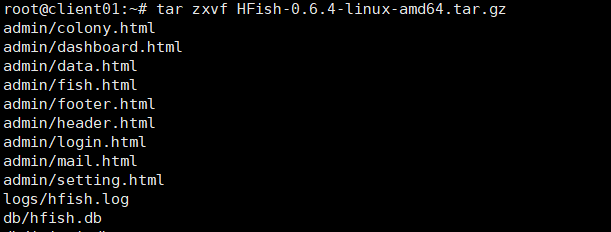

root@client01:~# tar zxvf HFish-0.6.4-linux-amd64.tar.gz

只保留 HFish config.ini web libs (不启动 WEB 蜜罐可以删掉 WEB 目录) 其他皆可删掉。

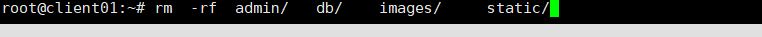

root@client01:~# rm -rf admin/ db/ images/ static/

root@client01:~# vi config.ini #需要将statuse修改为2,addr地址和端口修改为服务器端的IP和端口

然后执行命令启动客服端服务

./HFish run

2.客服端2安装与配置

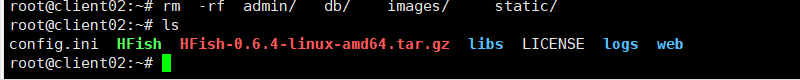

root@client02:~# rm -rf admin/ db/ images/ static/

root@client02:~# vi config.ini #需要将statuse修改为2,addr地址和端口修改为服务器端的IP和端口

然后执行命令启动客服端服务

./HFish run

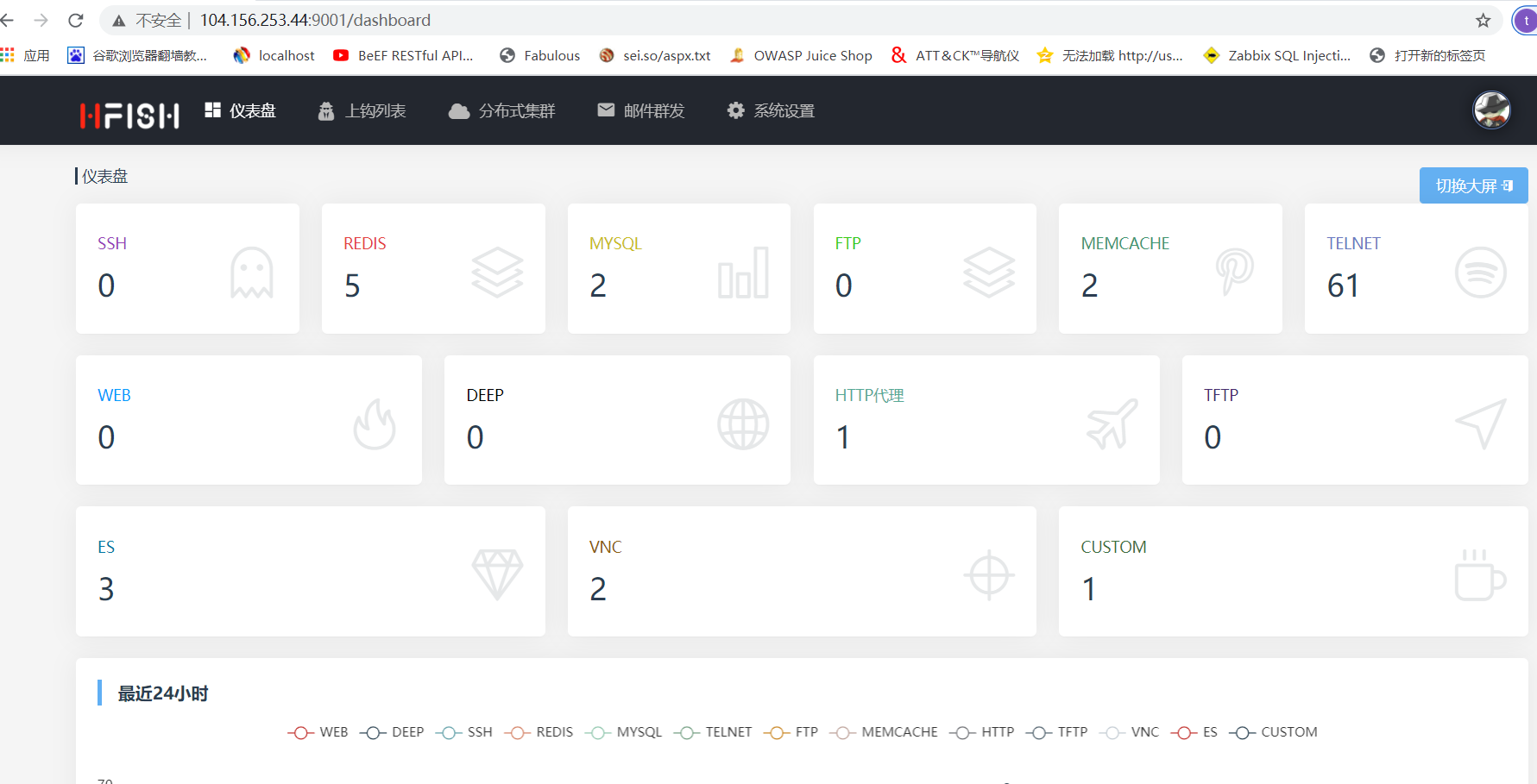

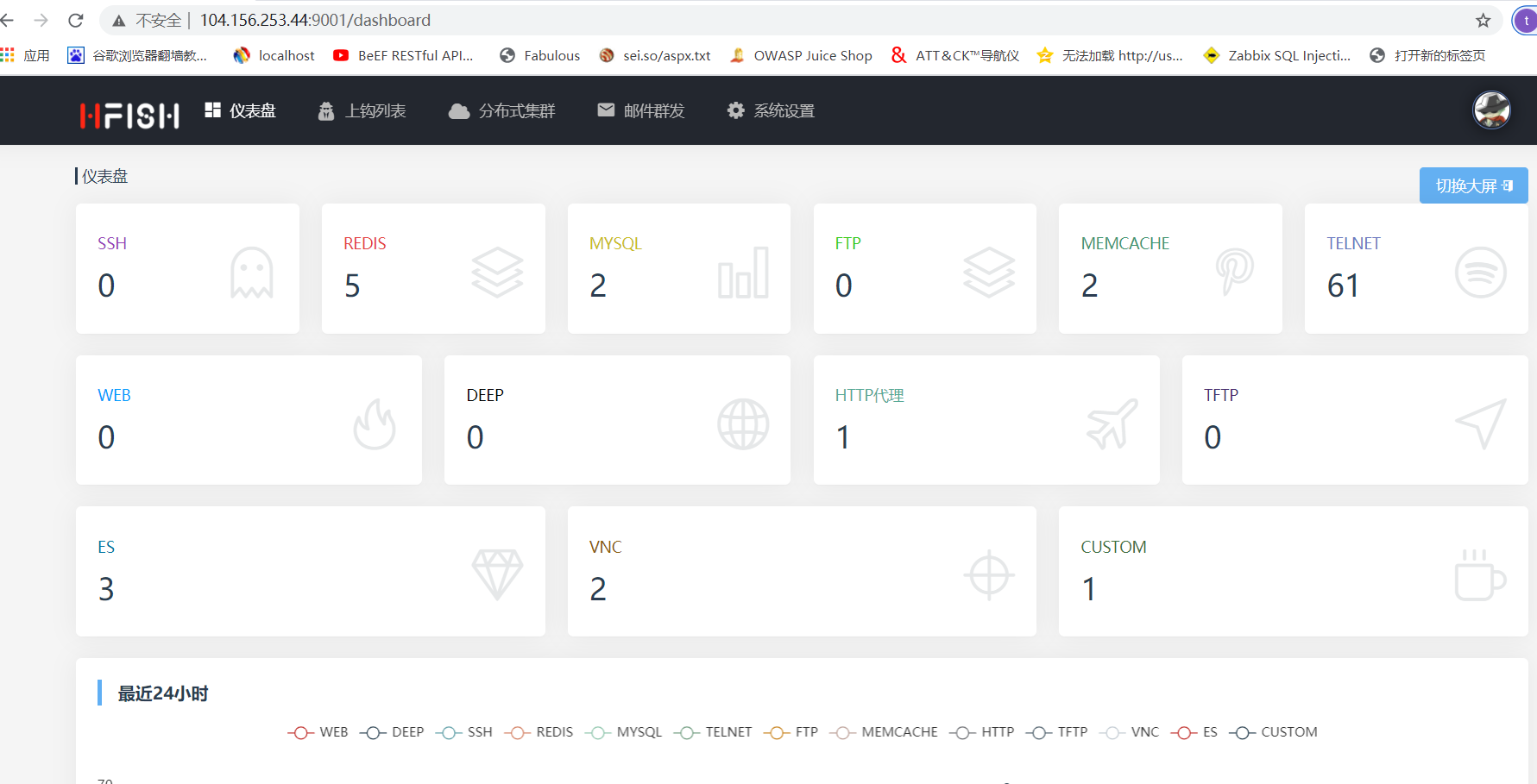

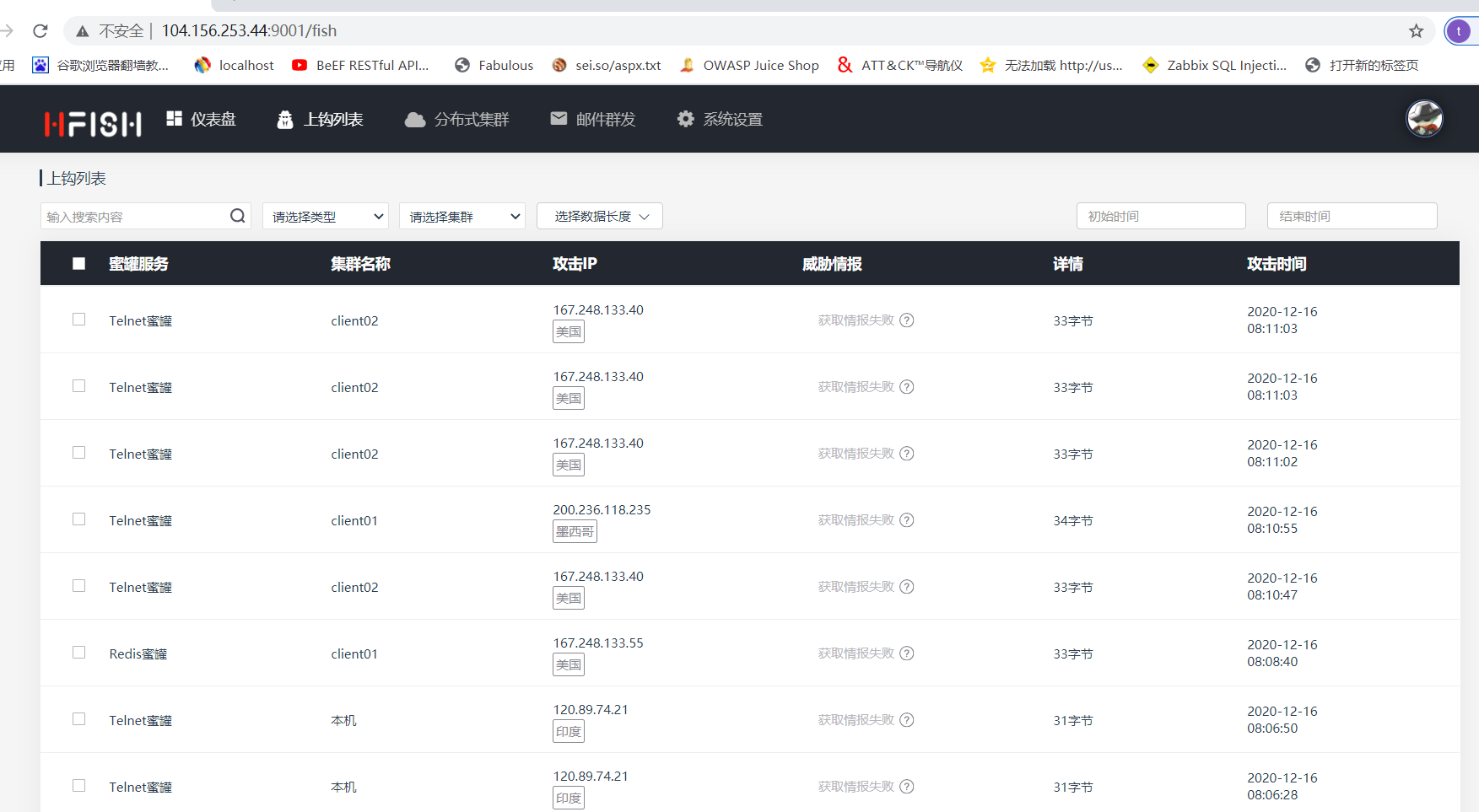

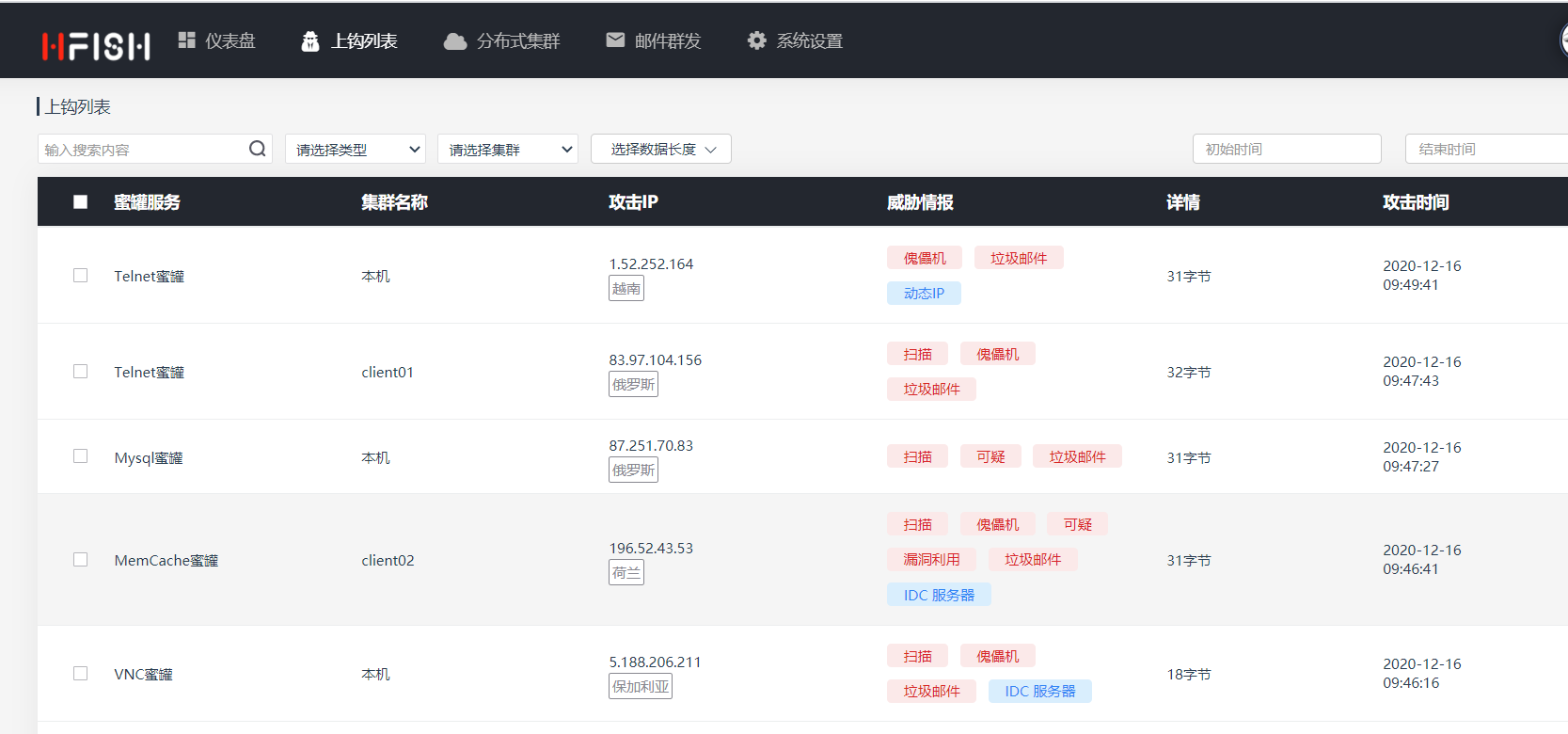

3.界面展示:

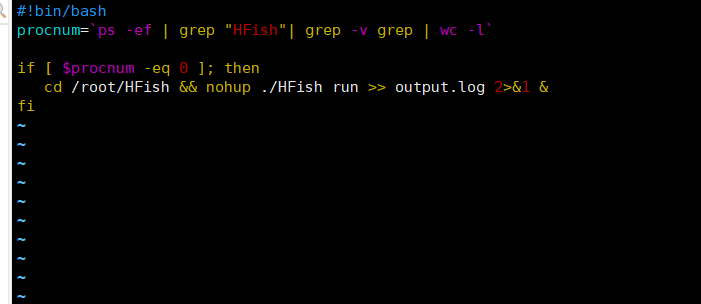

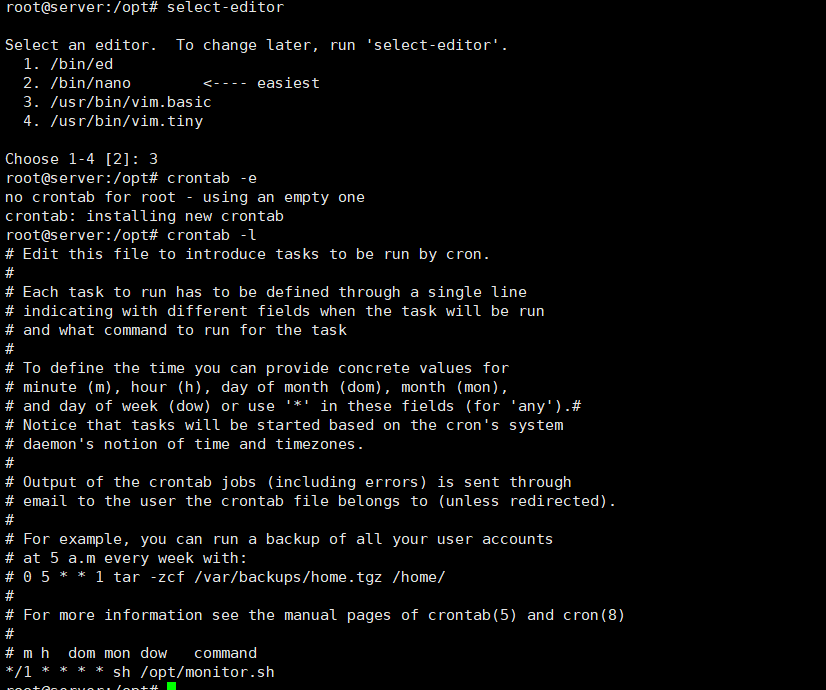

4.监控脚本

/opt/monitor.sh:

#!/bin/bash

procnum=`ps -ef | grep "HFish"| grep -v grep | wc -l`

if [ $procnum -eq 0 ]; then

cd /root/HFish && nohup ./HFish run >> output.log 2>&1 &

fi

crontab -e

*/1 * * * * sh /opt/monitor.sh :wq!

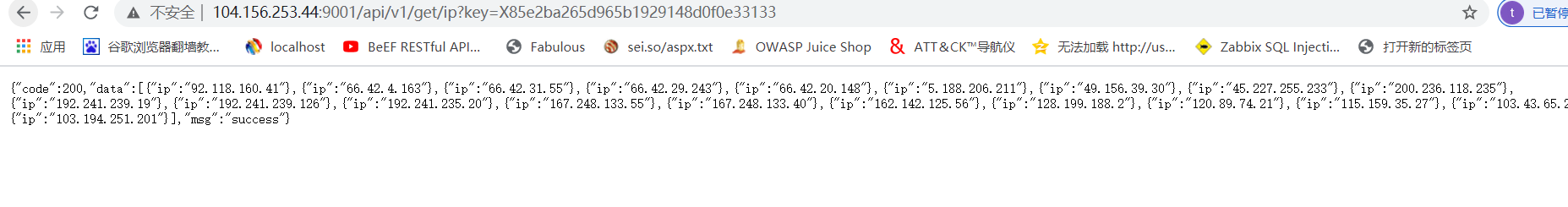

5.黑名单 IP查询

http://104.156.253.44:9001/api/v1/get/ip?key=X85e2ba265d965b1929148d0f0e33133

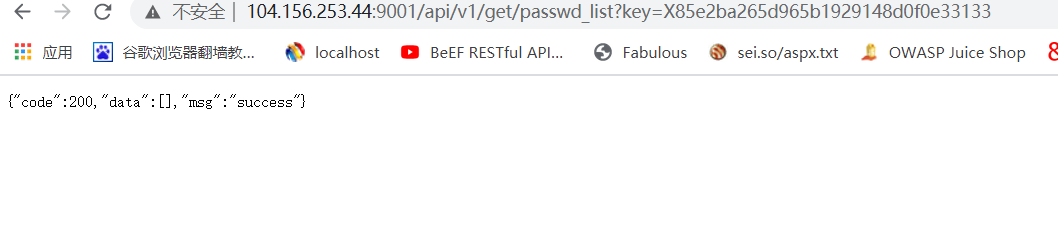

6.获取全部账号密码信息

http://104.156.253.44:9001/api/v1/get/passwd_list?key=X85e2ba265d965b1929148d0f0e33133

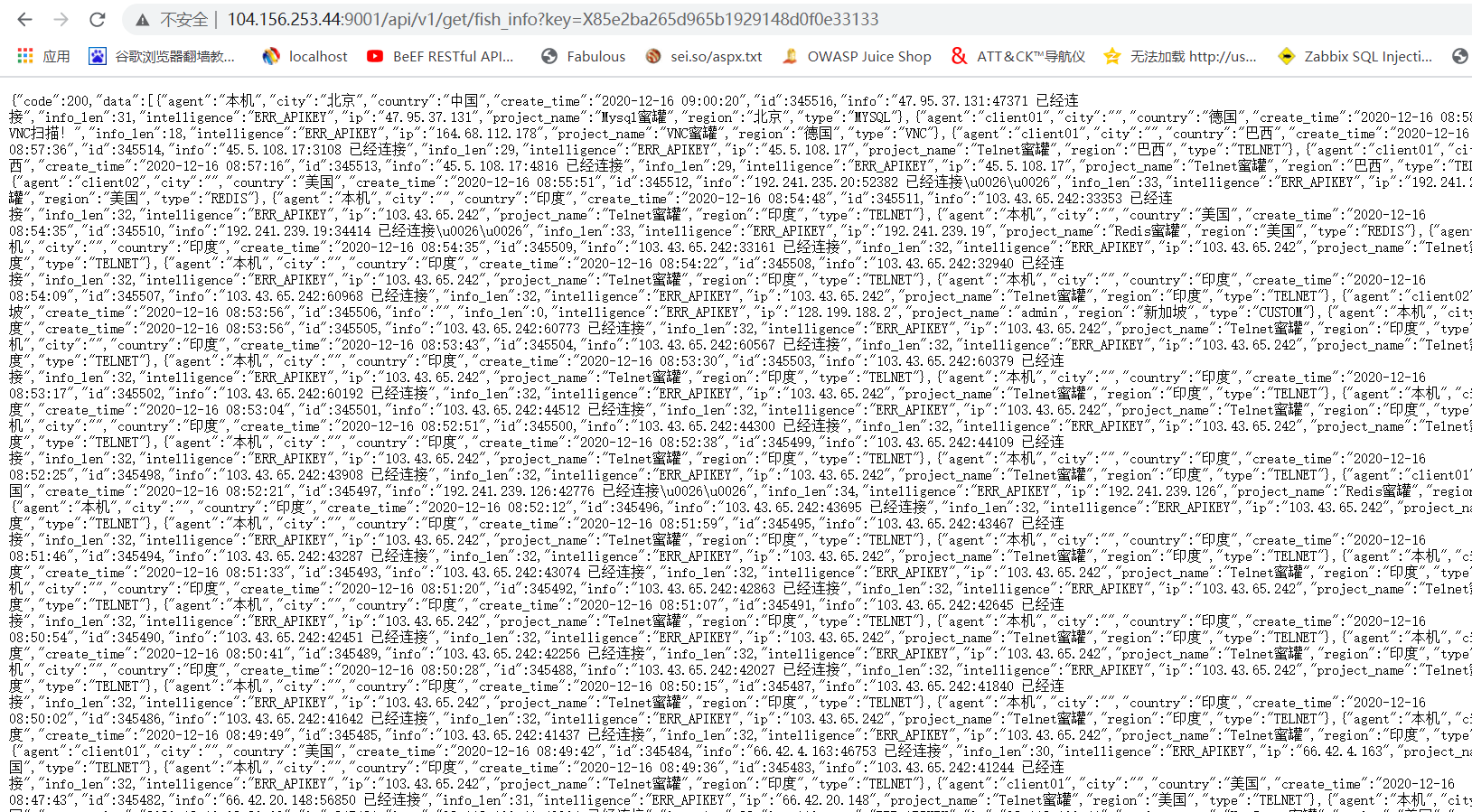

7.获取全部钓鱼信息

http://104.156.253.44:9001/api/v1/get/fish_info?key=X85e2ba265d965b1929148d0f0e33133

8.启动暗网蜜罐

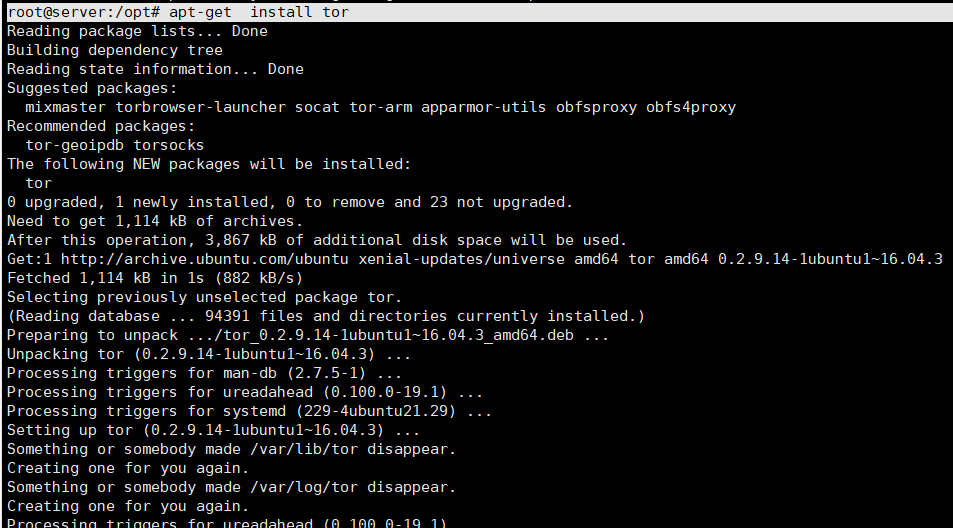

root@server:/opt# apt-get install tor

vi /etc/tor/torrc 文件

HiddenServiceDir /var/lib/tor/hidden_service/

HiddenServicePort 80 127.0.0.1:8080

root

root@server:# service tor restart

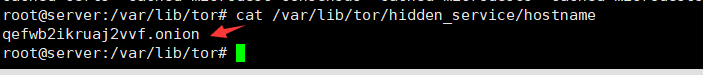

cat /var/lib/tor/hidden_service/hostname

访问暗网蜜罐

访问 Tor 官网: https://www.torproject.org

下载 Tor浏览器 安装系统对应版本

启动 Tor浏览器 访问蜜罐 .onion 后缀域名即

在终端上执行以下命令:

http_proxy=http://127.0.0.1:8081 wget -O - http://hfish.io

10.自定义蜜罐添加:

# 修改 config.ini

[pot_name]

status = 1

addr = 0.0.0.0:5901

info = {{addr}} 扫描了该蜜罐

配置参数:

pot_name 蜜罐名称

status 是否启动 蜜罐 1 启动 0 关闭

addr 蜜罐 服务端地址

info 告警内容,**{{addr}}** 可选,写了后会替换为攻击者 IP

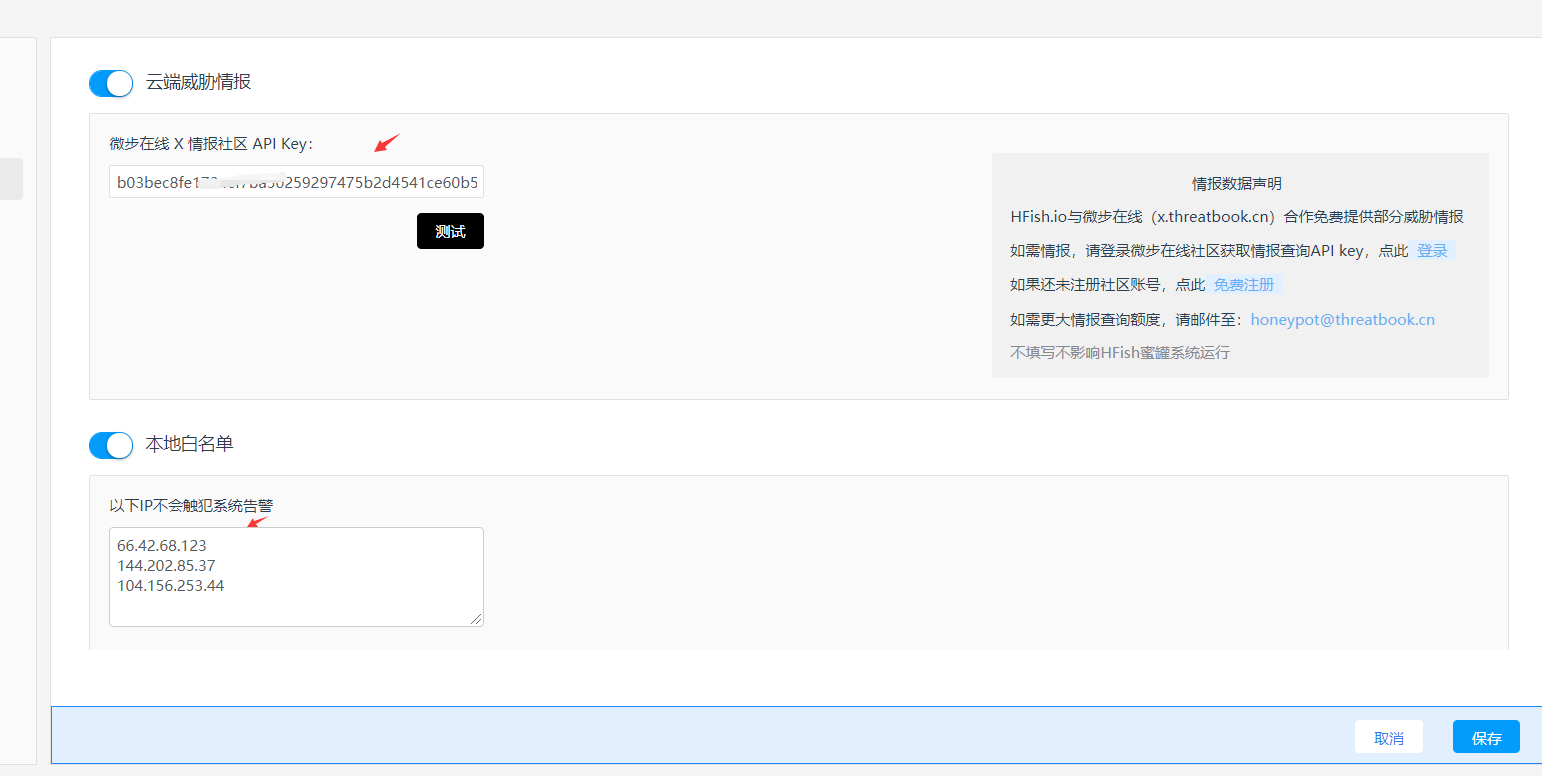

11.与威胁情报联动配置

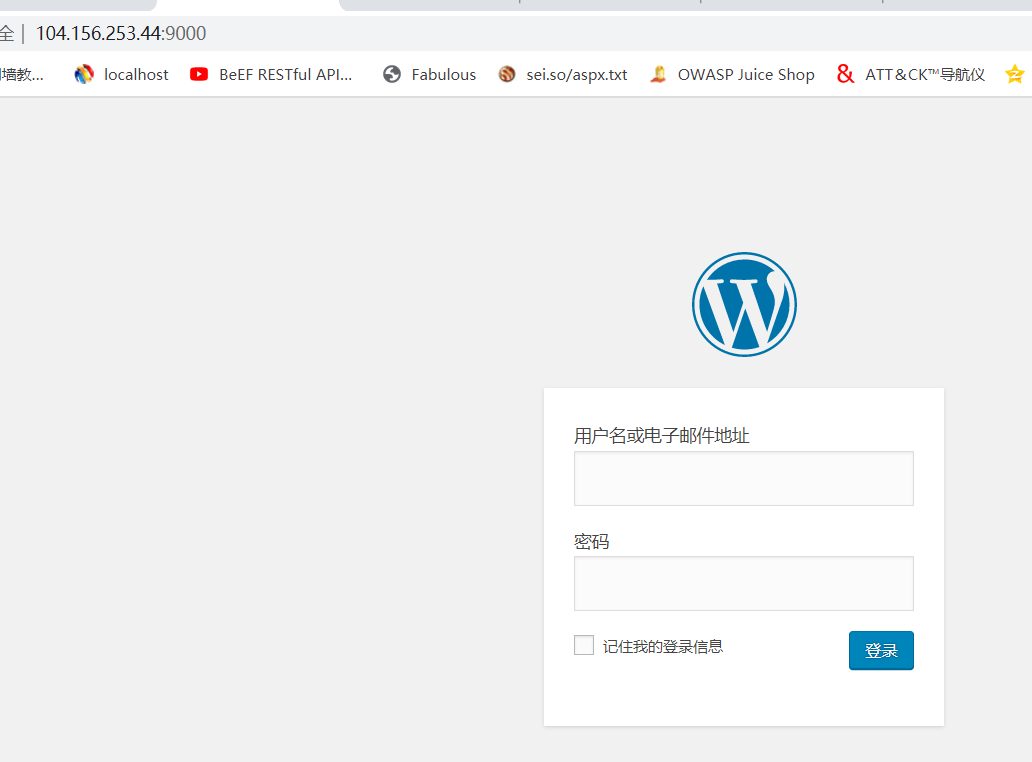

12.web钓鱼

web钓鱼,默认是wordpress模板,可以自定义修改模板如OA或者exchange邮箱

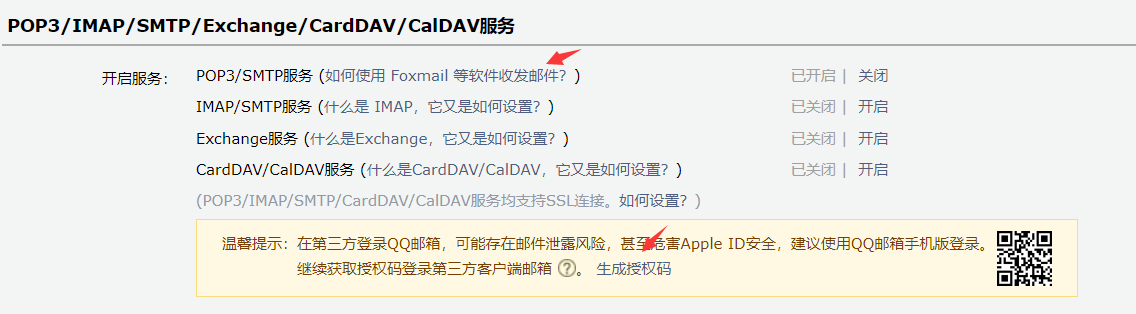

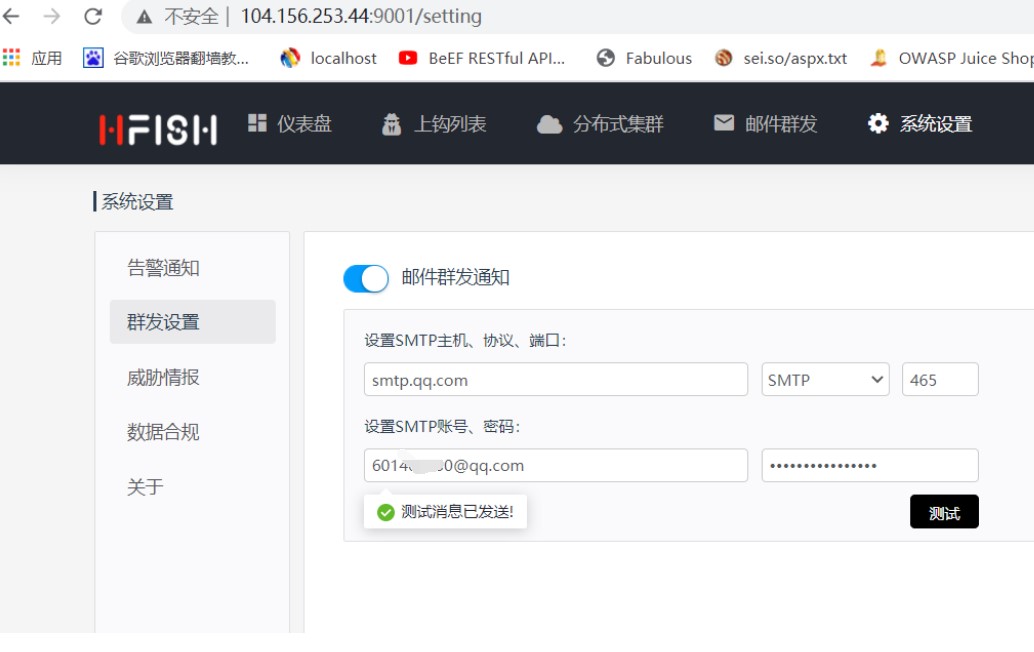

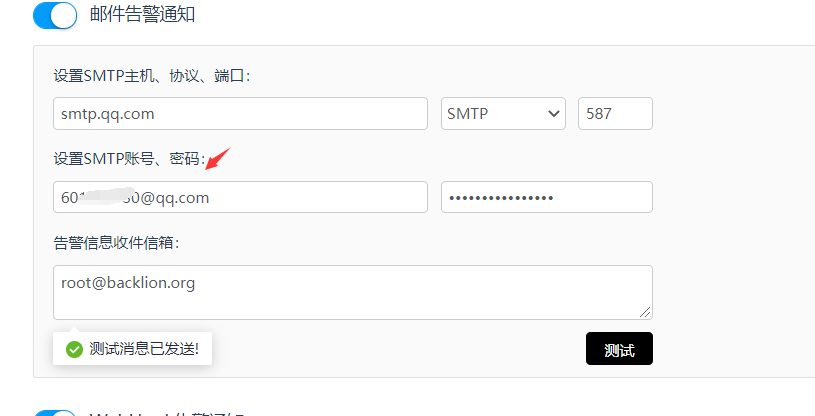

13.邮件告警

如果设置邮箱告警,需要设置正确的账号和密码,这里的密码是为授权码

如有侵权请联系:admin#unsafe.sh