好的,我需要帮用户总结这篇文章的内容,控制在100个字以内,而且不需要用“文章内容总结”之类的开头。首先,我得快速浏览一下文章的主要内容。 文章主要讲的是2025年金融行业面临的网络威胁情况。Kaspersky的研究显示,犯罪生态系统更加结构化,传统犯罪和网络犯罪合作增多。比如攻击巴西的Pix支付系统,就是网络犯罪分子和传统犯罪集团合作的结果。 还有供应链软件受到攻击的情况增加,恶意软件通过开发者常用的库和框架传播。此外,移动银行和NFC支付系统也面临更多威胁,恶意软件可以自动修改交易信息。 另外,预装恶意软件的设备也是一个问题,这些设备在购买时就已经被感染,增加了用户的防御难度。最后提到了一些恶意软件家族的减少以及对2026年的预测。 总结下来,重点包括:金融行业压力大、犯罪合作、供应链攻击、移动支付威胁、预装恶意软件、以及未来的趋势预测。把这些要点浓缩到100字以内。 现在组织语言:2025年金融行业面临严峻的网络威胁,包括犯罪合作、供应链攻击、移动支付威胁及预装恶意软件。Kaspersky指出这些趋势将影响未来网络安全布局。 检查一下字数是否合适,并确保涵盖主要点。 </think> 2025年金融行业面临严峻的网络威胁,包括犯罪合作、供应链攻击、移动支付威胁及预装恶意软件。Kaspersky指出这些趋势将影响未来网络安全布局。 2025-12-22 11:1:25 Author: www.securityinfo.it(查看原文) 阅读量:2 收藏

Dic 22, 2025 Approfondimenti, Attacchi, Campagne malware, Hacking, In evidenza, Leaks, Malware, Mercato e Statistiche, Minacce, Prodotto, Scenario, Software, Tecnologia, Vulnerabilità

Nel 2025 la pressione cyber sul settore finanziario è stata ragguardevole.

Come ha spiegato Noushin Shabab, Lead Security Researcher del team GReAT di Kaspersky, quello che emerge è un ecosistema criminale sempre più strutturato, capace di colpire banche, sistemi di pagamento e infrastrutture finanziarie.

E in grado di colpire con modalità ibride, in cui criminalità informatica e organizzata tradizionale finiscono per sovrapporsi.

I numeri del Kaspersky Security Bulletin confermano questa tendenza. Nel corso del 2025, l’8,15% degli utenti del settore finanziario è stato colpito da minacce online, mentre il 15,81% ha subito minacce ‘locali’, legate a malware introdotto attraverso file, software o accessi già presenti sui sistemi, e non direttamente via Internet.

Guardando invece alle organizzazioni del settore finanziario, il ransomware ha colpito il 12,8% delle realtà B2B, con un aumento del 35,7% degli utenti unici coinvolti rispetto al 2023.

Noushin Shabab, Lead Security Researcher del team GReAT di Kaspersky.

Quando cybercrime e criminalità organizzata lavorano insieme

Uno degli elementi più rilevanti osservati nel 2025 è la convergenza sempre più evidente tra gruppi di cyber criminali e reti di criminalità organizzata.

Shabab ha citato il caso degli attacchi contro il sistema Pix, l’infrastruttura di pagamenti istantanei gestita dalla banca centrale brasiliana e utilizzata quotidianamente da milioni di persone.

Le indagini hanno mostrato come l’operazione non fosse riconducibile a un singolo gruppo tecnico ma a una collaborazione tra attori digitali e gruppi criminali tradizionali.

L’obiettivo era di infiltrare il sistema, mantenere un accesso persistente e sottrarre fondi a più istituti bancari.

Un modello operativo che punta alla monetizzazione diretta e che segna un salto di qualità rispetto alle campagne cyber puramente opportunistiche.

Supply chain software e nuovi canali di distribuzione

Nel corso del 2025 è cresciuta in modo significativo anche la pressione sulla supply chain software.

Kaspersky descrive un ecosistema criminale sempre più strutturato, capace di colpire banche, sistemi di pagamento e infrastrutture finanziarie.

Secondo i dati presentati da Kaspersky, si è registrato un aumento del 48% dei pacchetti malevoli all’interno di repository e framework ampiamente utilizzati dagli sviluppatori, come le librerie JavaScript distribuite tramite NPM.

L’inserimento di componenti compromessi all’interno di software legittimi consente agli attaccanti di colpire indirettamente utenti e organizzazioni, aggirando i controlli tradizionali.

A questo si è aggiunto l’uso di nuovi canali di distribuzione: piattaforme di messaggistica e strumenti di collaborazione, nati per facilitare il lavoro, vengono sempre più spesso sfruttati per veicolare malware già noto, adattato a contesti diversi e meno monitorati.

Intelligenza artificiale, phishing mirato e infrastrutture resilienti

L’intelligenza artificiale ha avuto nel 2025 un ruolo sempre più rilevante anche nelle attività offensive.

Le previsioni formulate da Kaspersky a fine 2024 si sono rivelate allineate alla realtà: modelli linguistici e sistemi automatizzati vengono utilizzati per analizzare gli ambienti bersaglio, generare campagne di phishing altamente personalizzate e sviluppare malware più adattivo.

Parallelamente, i ricercatori hanno osservato un’evoluzione delle infrastrutture di comando e controllo.

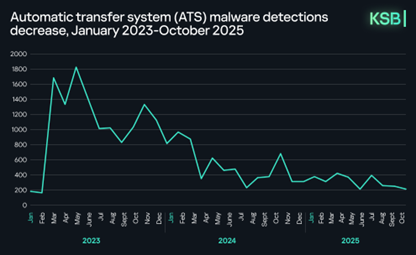

Le tecniche ATS (Automated Transfer System) permettono di automatizzare le transazioni fraudolente, modificando gli importi e i destinatari dei trasferimenti in tempo reale senza che gli utenti se ne accorgano.

In un caso analizzato nel 2025, i server di una botnet erano implementati tramite smart contract su blockchain, rendendo estremamente complesso il loro smantellamento e aumentando la resilienza dell’intera operazione criminale.

Come ha osservato Fabio Assolini, ricercatore del team GReAT di Kaspersky, i gruppi criminali stanno combinando sempre più spesso strumenti digitali, intelligenza artificiale e infrastrutture decentralizzate per ampliare la portata e la durata delle loro campagne.

Mobile banking, NFC e frodi automatizzate

Il settore finanziario ha visto crescere anche gli attacchi contro il mobile banking e i sistemi di pagamento contactless.

Nel 2025 Kaspersky ha rilevato oltre 1,3 milioni di attacchi basati su trojan bancari, molti dei quali mirati a dispositivi Android.

Particolarmente rilevante è l’uso di malware dotati di funzionalità di Automated Transfer System, in grado di intercettare e modificare in tempo reale le transazioni, alterando importi e destinatari senza che l’utente se ne accorga.

La diffusione dei pagamenti NFC ha ampliato ulteriormente la superficie d’attacco, offrendo ai criminali nuovi vettori per frodi rapide e difficili da rilevare.

Smartphone Android non ufficiali, smart TV e altri dispositivi connessi possono includere malware preinstallati.

Dispositivi già compromessi e minacce “out of the box”

Un ulteriore elemento emerso nel 2025 riguarda la presenza sul mercato di dispositivi già infetti al momento dell’acquisto.

Smartphone Android non ufficiali, smart TV e altri dispositivi connessi possono includere malware preinstallati, come il trojan Triada, capaci di sottrarre credenziali bancarie e informazioni sensibili fin dal primo avvio.

Questa dinamica riduce drasticamente la capacità di difesa dell’utente finale e rappresenta un rischio diretto anche per gli istituti finanziari, che si trovano a gestire transazioni e accessi provenienti da dispositivi compromessi all’origine.

Dal declino di alcune famiglie malware alle previsioni per il 2026

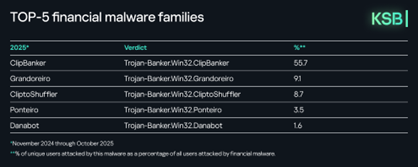

Non tutte le minacce osservate nel settore finanziario sono in crescita. Shabab ha evidenziato come alcune famiglie di malware bancario, attive sin dall’inizio del 2023, stiano mostrando un progressivo declino, anche grazie alla collaborazione tra gruppi di ricerca e forze dell’ordine.

Arresti mirati e operazioni di contrasto hanno portato allo smantellamento di diverse reti criminali, spingendo i membri rimanenti verso nuovi progetti malevoli.

Per Kaspersky, nel 2026 l’attenzione degli attaccanti potrebbe spostarsi verso aree dove la rapida crescita dei servizi finanziari non sempre è accompagnata da un livello di protezione omogeneo.

Guardando al 2026, tuttavia, le previsioni indicano un’ulteriore evoluzione del panorama delle minacce.

I trojan bancari potrebbero essere riscritti per sfruttare piattaforme di messaggistica come WhatsApp, mentre l’uso di deepfake e servizi di intelligenza artificiale per il social engineering è destinato a crescere, con un impatto diretto sui sistemi di autenticazione biometrica.

Sul piano geografico, l’attenzione degli attaccanti potrebbe spostarsi verso aree come Asia, Medio Oriente e America Latina, dove la rapida crescita dei servizi finanziari non sempre è accompagnata da un livello di protezione omogeneo.

Sul fronte tecnologico, infine, continuerà la corsa verso attacchi sempre più automatizzati, regionalizzati e difficili da attribuire.

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh