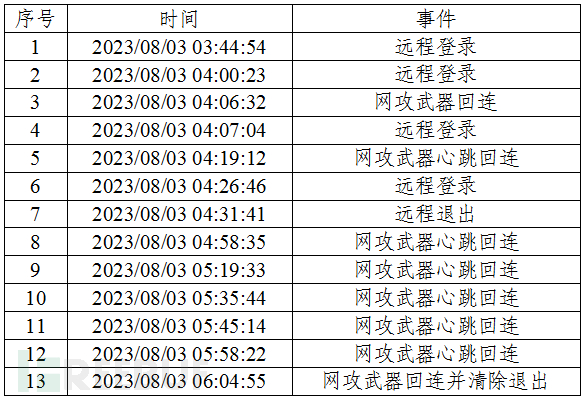

10月19日上午,国家安全机关披露了美国国家安全局(以下简称NSA)对国家授时中心(以下简称"授时中心")实施重大网络攻击活动。国家互联网应急中心(CNCERT)通过分析研判和追踪溯源得出此次攻击事件的整体情况,现将具体技术细节公布如下:

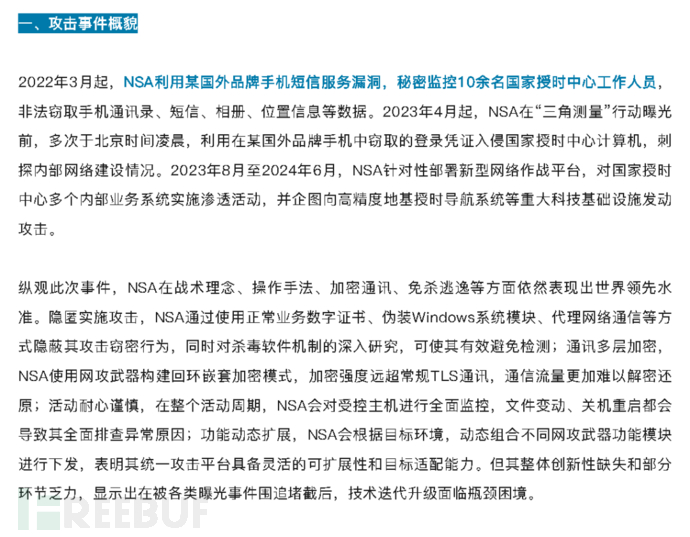

2023年8月3日攻击过程

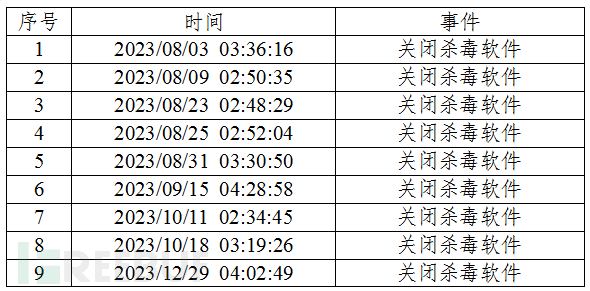

(二)植入特种网攻武器

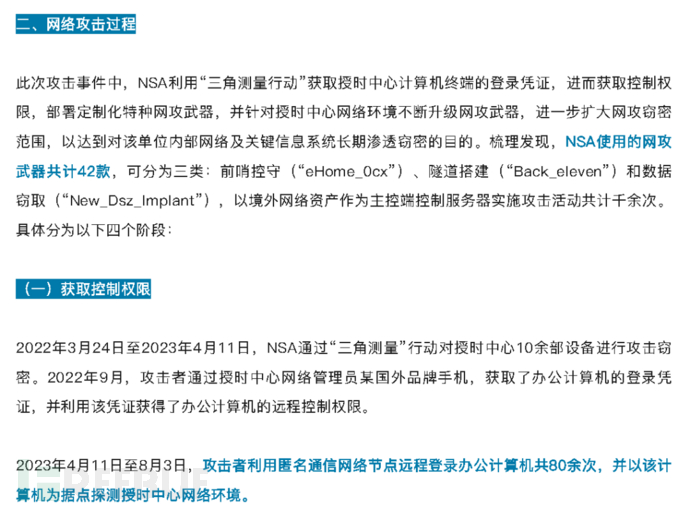

2023年8月3日至2024年3月24日,攻击者向网管计算机植入了早期版本的"Back_eleven",窃取网管计算机数据,并在每次攻击结束后清除网络攻击武器内存占用和操作痕迹。该阶段"Back_eleven"功能尚未成熟,攻击者每次启动前需远程控制关闭主机杀毒软件。

部分杀毒软件关闭记录

(三)升级特种网攻武器

2024年3月至4月,攻击者针对授时中心网络环境,定制化升级网络攻击武器,植入多款新型网络攻击武器,实现对计算机的长期驻留和隐蔽控制。攻击者加载"eHome_0cx""Back_eleven""New_Dsz_Implant",配套使用的20余款功能模块,以及10余个网络攻击武器配置文件。

加载"eHome_0cx"数据包

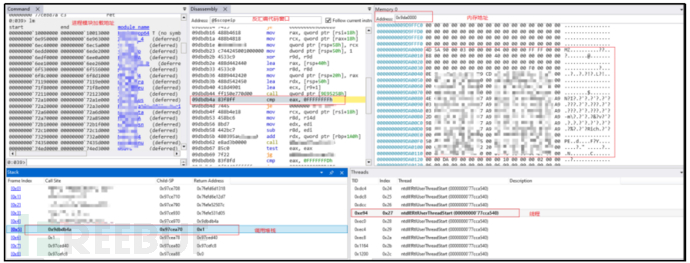

内存加载"Back_eleven"过程

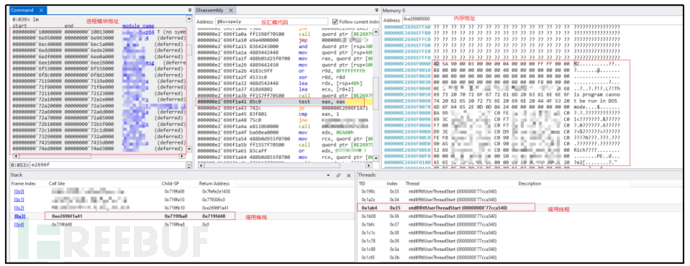

内存加载"New_Dsz_Implant"过程

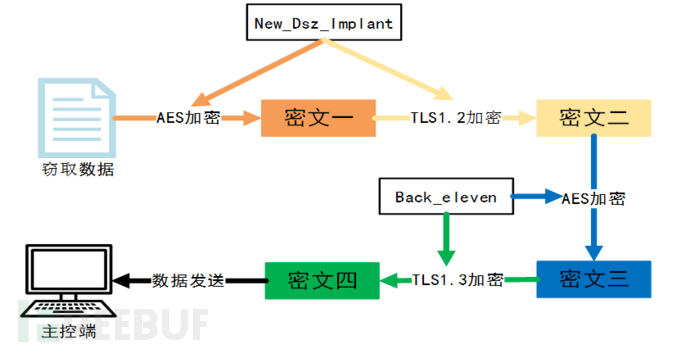

攻击者利用多款网络攻击武器相互配合,搭建起4层加密隧道,形成隐蔽性极强且功能完善的网攻窃密平台。

网攻武器加密模式

(四)内网横向渗透过程

2024年5月至6月,攻击者利用"Back_eleven"以网管计算机为跳板,攻击上网认证服务器和防火墙。

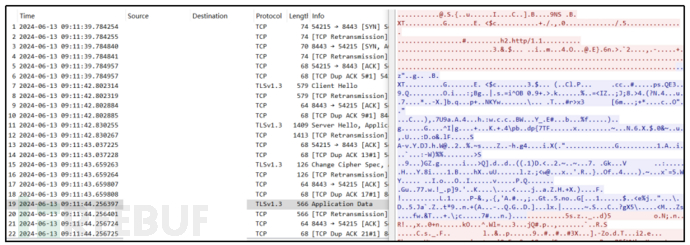

6月13日9时,攻击者激活网管计算机上的"eHome_0cx",植入"Back_eleven""New_Dsz_Implant",并以此为跳板窃取认证服务器数据。

7月13日9时,攻击者激活网管计算机上的"eHome_0cx",下发"Back_eleven"和"New_Dsz_Implant"窃取数据。

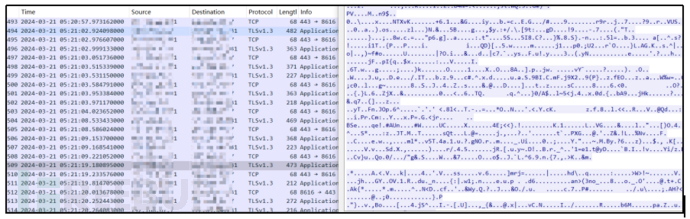

2024年6月13日网攻窃密数据包

攻击者在此次网络攻击事件中使用的 网攻武器、功能模块、恶意文件等总计42个,主要网攻武器按照功能可分为前哨控守类武器、隧道搭建类武器、数据窃取类武器。

(一)前哨控守类武器

攻击者利用该类型网络攻击武器的隐蔽驻留和心跳回连功能,实现了长期控守目标计算机终端和加载后续网络攻击武器的目的。根据该类型主武器的资源加载路径,将其命名为"eHome_0cx"。

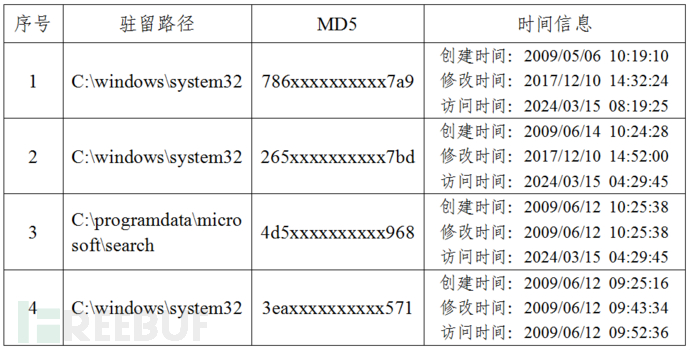

"eHome_0cx"由4个网攻模块组成,通过DLL劫持系统正常服务(如资源管理器和事件日志服务)实现自启动,在启动后抹除内存中可执行文件头数据,以隐藏网攻武器运行痕迹。

"eHome_0cx"各网攻模块信息表

(二)隧道搭建类武器

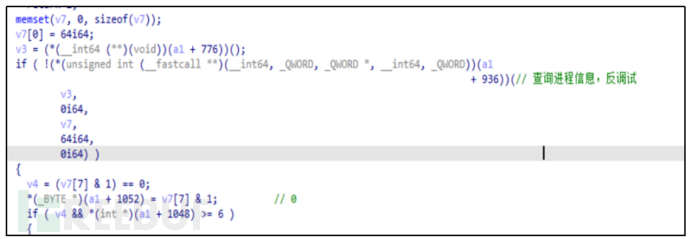

攻击者利用该类型网络攻击武器搭建网络通信和数据传输隧道,实现了对其他类型网络攻击武器的远程控制和窃密数据的加密传输,同时还具备信息获取和命令执行功能,在初始连接阶段向主控端发送带有数字"11"标识,命名为"Back_Eleven"。

"Back_Eleven"检测运行环境

(三)数据窃取类武器

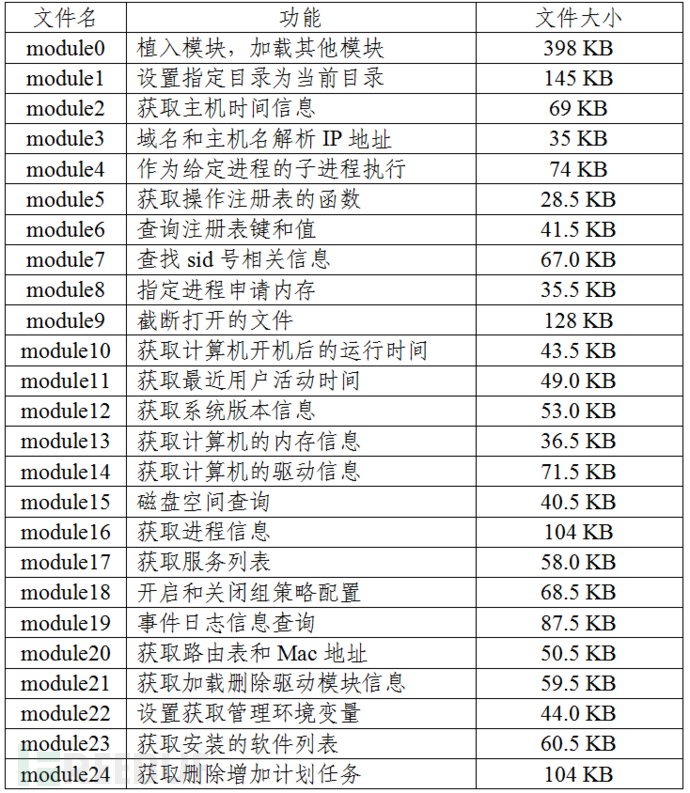

攻击者利用此类网络攻击武器进行数据窃密。该武器运行时,通过启动模块化网攻武器框架,加载各种插件模块来实现具体的窃密功能。该武器与NSA网攻武器 "DanderSpritz"(怒火喷射)具有高度同源性,将其命名为"New-Dsz-Implant"。

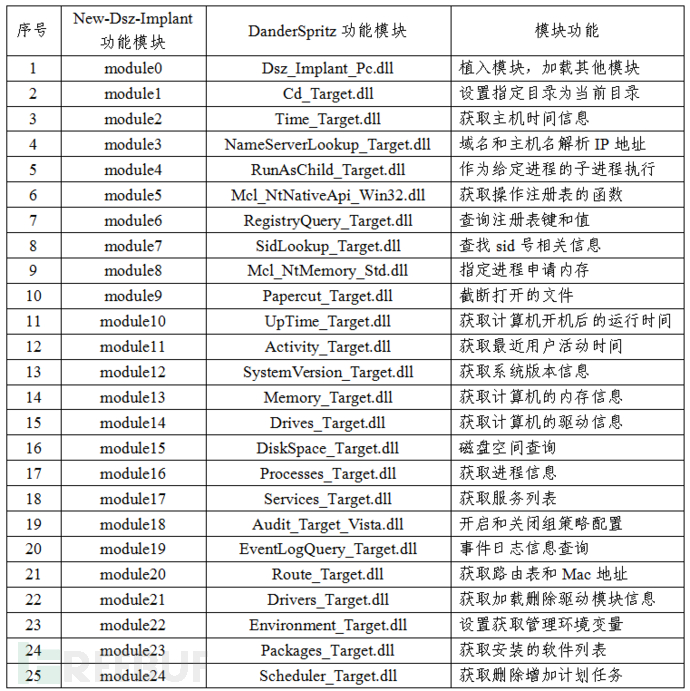

"New-Dsz-Implant"由"eHome_0cx"加载运行,在攻击活动中配合"Back_Eleven"所搭建的数据传输链路使用。其自身无具体窃密功能,需通过接收主控端指令加载功能模块,实现各项窃密功能。本次网攻事件中,攻击者使用"New-Dsz-Implant"加载了25个功能模块,各模块功能情况如下表所示。

"New-Dsz-Implant"各模块功能

(一)技术功能细节

"New-Dsz-Implant"是一个网攻武器框架,通过加载不同的模块实现具体功能,此种功能实现方式与NSA武器库中"DanderSpritz"网攻平台一致,且在代码细节上具有高度同源性,并进行了部分功能升级:一是加密了部分函数名称和字符串;二是使用系统的常规模块名称伪装功能模块;三是功能模块编译时间从2012至2013年更新至2016至2018年,各功能模块增加了模拟用户操作函数,伪装用户点击、登录等正常行为以迷惑杀毒软件的检测。

"New-Dsz-Implant"和"DanderSpritz"所加载功能模块对比

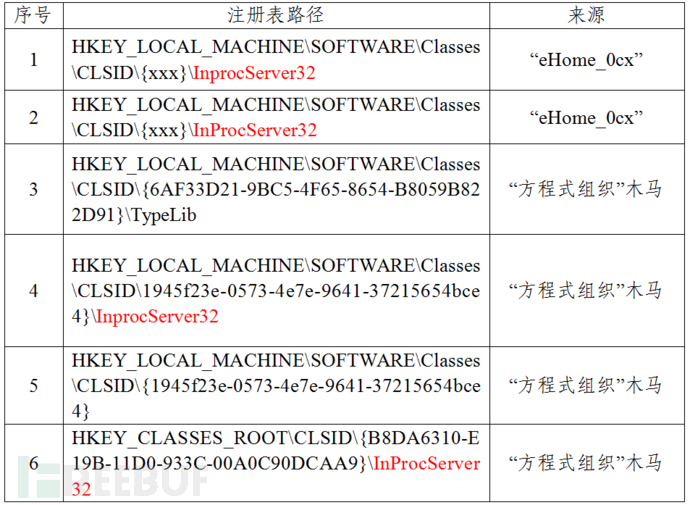

(二)样本驻留方式

"eHome_0cx"的部分驻留文件通过修改注册表InprocServer32键值的方式,劫持了系统正常服务,在系统正常程序启动前加载实现自启动。注册表修改位置与NSA"方程式组织"所使用网攻武器相同,均位于HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID下随机ID项的InProcServer32子项。

(三)数据加密模式

攻击者使用的3款网攻武器均采用2层加密方式,外层使用TLS协议加密,内层使用RSA+AES方式进行密钥协商和加密,在窃密数据传输、功能模块下发等关键阶段,各武器的相互配合实现了4层嵌套加密。此种多层嵌套数据加密模式与相比于"NOPEN"使用的RSA+RC6加密模式有了明显升级。

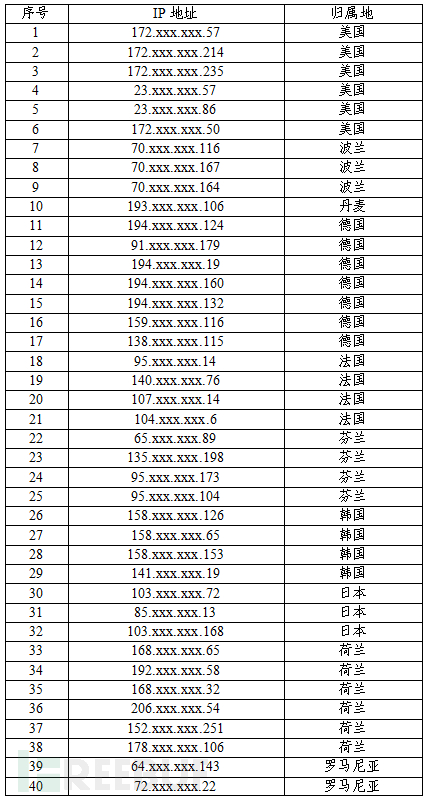

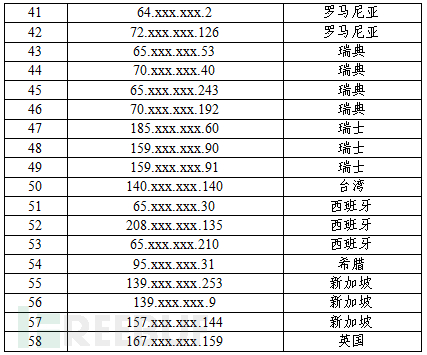

2023年8月至2024年5月,美方用于命令控制的部分服务器IP,如下表:

来源:央视新闻

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)