2025年10月16日 - 趋势科技安全研究人员发现一项代号为"零迪斯科行动"(Operation Zero Disco)的高级攻击活动,攻击者利用新披露的思科SNMP漏洞(CVE-2025-20352)在易受攻击的思科交换机上植入Linux rootkit,实现远程代码执行(RCE)、持久化访问及隐蔽的网络配置操控。

漏洞利用与技术细节

趋势科技报告指出:"攻击者通过思科SNMP漏洞(CVE-2025-20352)在老旧的未受保护系统上部署Linux rootkit,通过设置通用密码并向IOSd内存空间植入钩子,实现远程代码执行和持久化未授权访问。"该攻击主要针对思科9400、9300系列及老款3750G交换机,特别是运行过时Linux系统且未部署端点检测与响应(EDR)保护的设备。

研究人员确认,攻击者将思科简单网络管理协议(SNMP)服务中的高危漏洞CVE-2025-20352武器化,可在32位和64位交换机架构上执行任意命令,完全控制目标设备。趋势科技解释称:"思科最新安全公告中提及的SNMP漏洞...影响32位和64位交换机架构,可导致远程代码执行。"

rootkit功能分析

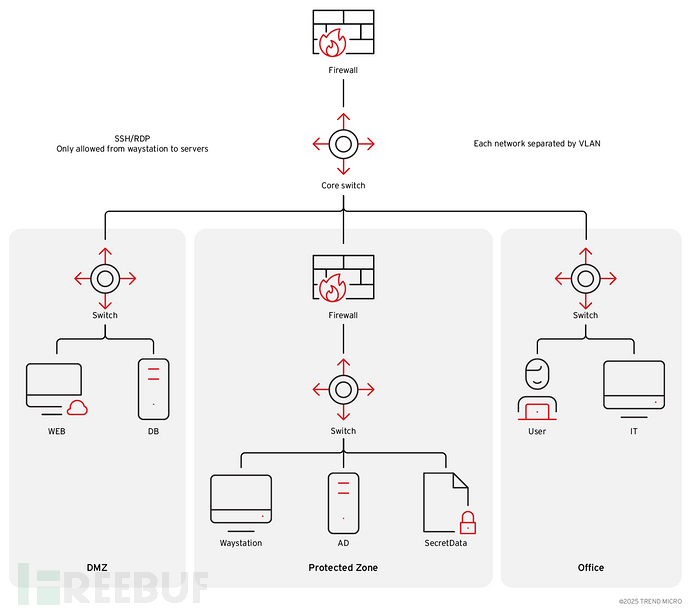

模拟网络中核心交换机划分不同VLAN区域的示意图 | 图片来源:趋势科技

植入rootkit后,攻击者不仅能在设备重启后保持驻留,还能通过修改IOSd内存绕过认证并隐藏行踪。趋势科技报告披露:"当思科设备被植入rootkit后,恶意软件会设置包含'disc0'字样的通用密码...并向IOSd植入多个钩子。"研究人员认为攻击者选用"disc0"一词是对"Cisco"的单字母变形,由此命名本次行动。

该Linux rootkit作为UDP监听器运行,可接收来自任意IP地址的隐蔽指令——即使目标端口处于关闭状态。研究人员警告:"rootkit能接收发往设备任何IP的UDP数据包;值得注意的是,该功能生效无需开放端口。"其主要功能包括:

- 通用密码注入:修改IOSd内存插入通用密码,绕过AAA认证、本地登录及特权密码

- 配置项隐藏:从运行配置中隐藏用户账户、EEM脚本及ACL,已发现的隐藏账户包括:dg3y8dpk、dg4y8epk、dg5y8fpk、dg6y8gpk和dg7y8hpk

- 日志操控:可切换或删除设备日志,重置时间戳以伪装配置未变更

- VTY访问绕过:启用后可规避Telnet和SSH接口的ACL限制

攻击链还原

根据趋势科技模拟,攻击者首先利用默认"public"团体字符串入侵暴露在公网的SNMP服务,获取核心交换机初始访问权限。进入系统后,攻击者禁用日志记录,登录核心交换机并伪装成受信内网中转设备以穿越VLAN间防火墙,随后在被控交换机上实施ARP欺骗劫持网络通信。

研究人员详细描述:"攻击者远程关闭核心交换机日志,分配中转站IP并实施ARP欺骗...导致原始中转站脱机。"进入保护区后,攻击者会恢复日志以掩盖入侵痕迹。实际受害网络更为复杂,涉及更多横向移动和持久化机制。

历史漏洞复用

攻击活动还利用了CVE-2017-3881的改良版本——这个曾与思科路由器漏洞关联的旧版Telnet漏洞被重新设计以实现直接内存读写,扩展攻击者对设备执行环境的控制。思科已发布CVE-2025-20352安全公告及更新,建议企业禁用非必要SNMP服务、修改默认团体字符串并立即升级固件。

参考来源:

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)