据BleepingComputer消息,一种名为“DroidBot”的新型安卓系统银行恶意软件试图窃取77 家加密货币交易所和银行应用程序的凭证,涉及英国、意大利、法国、西班牙、葡萄牙等多个国家。

据发现恶意软件的 Cleafy 研究人员称,DroidBot 自 2024 年 6 月以来一直活跃,并作为恶意软件即服务 (MaaS) 平台运行,每月的使用价格为3000美元。

尽管 DroidBot 缺乏任何新颖或复杂的功能,但对其一个僵尸网络的分析显示,英国、意大利、法国、土耳其和德国发生了 776 起感染活动,表明其存在显著活跃的迹象,且该恶意软件似乎仍在积极开发中。目前,一些比较典型的凭证窃取对象包括Binance、KuCoin、BBVA、Unicredit、Santander、Metamask、BNP Paribas、Credit Agricole、Kraken和Garanti BBVA。

DroidBot 的开发人员可能是土耳其人,为威胁组织提供进行攻击所需的所有工具,包括恶意软件构建器、命令和控制 (C2) 服务器以及中央管理面板,可以从目标那里控制其操作、检索被盗数据和发出命令。通过对一个C2 基础设施的分析,已有17个威胁组织在使用该恶意软件。

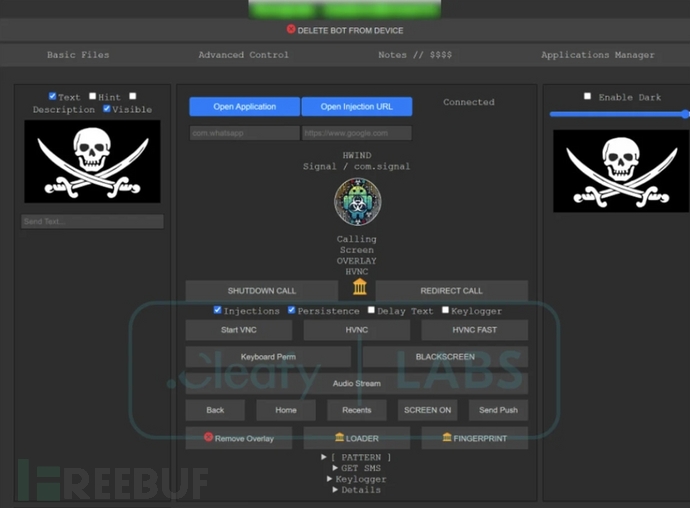

DroidBot 的后台面板

DroidBot 的后台面板

有效负载构建器允许威胁组织自定义 DroidBot 以针对特定应用程序、使用不同的语言并设置其他 C2 服务器地址,此外还可以访问详细的文档、获得恶意软件创建者的支持,并访问定期发布更新的 Telegram 频道。 总而言之,DroidBot MaaS 操作使没有经验或技能较低的网络犯罪分子的进入门槛相当低。

模仿热门应用

DroidBot 通常伪装成 Google Chrome、Google Play 商店或“Android Security”,以诱骗用户安装恶意应用程序,主要功能包括:

- 键盘记录 – 捕获受害者输入的每次击键。

- 叠加 – 在合法的银行应用程序界面上显示虚假登录页面。

- SMS interception (SMS 拦截)– 劫持传入的 SMS 消息,尤其是那些包含用于银行登录的一次性密码 (OTP) 的消息。

- 虚拟网络计算– VNC 模块使威胁组织能够远程查看和控制受感染的设备、执行命令以及使屏幕变暗以隐藏恶意活动。

要实现上述恶意功能,一个关键要素也在于DroidBot能够滥用 Android 的辅助功能服务来监控用户操作,并代表恶意软件模拟滑动和点击。因此,如果用户安装的应用程序请求非必要且敏感的权限,应该提高警惕并拒绝相关请求。

此外,建议安卓用户仅从官方应用商店下载程序,在安装时仔细检查权限请求,并确保 Play Protect 在其设备上处于活动状态。

参考来源:

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022