检材链接:https://pan.baidu.com/s/1fwHb_5svMyK3Gr4-QeNc0Q?pwd=43a3挂载密码:2024Fic@杭州Powered~by~HL!手机部分1. 嫌疑 2024-10-8 15:3:0 Author: www.cnblogs.com(查看原文) 阅读量:4 收藏

检材

链接:https://pan.baidu.com/s/1fwHb_5svMyK3Gr4-QeNc0Q?pwd=43a3

挂载密码:2024Fic@杭州Powered~by~HL!

手机部分

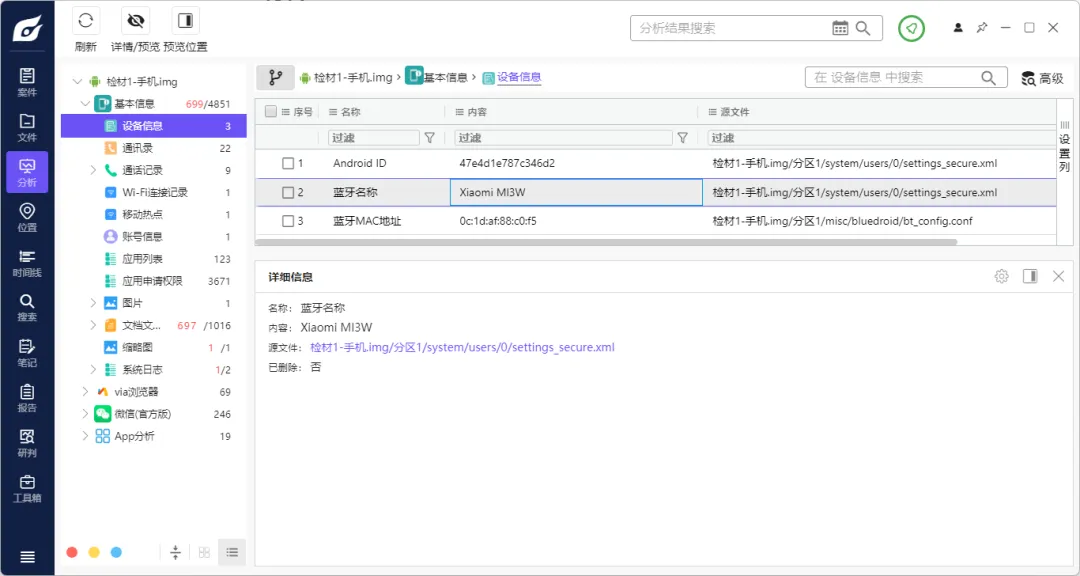

1. 嫌疑人李某的手机型号是?

A. Xiaomi MI 2s

B. Xiaomi MI 4

C. Xiaomi MI 6

D. Xiaomi MI 8

在火眼中分析到蓝牙名称是Xiaomi MI3W

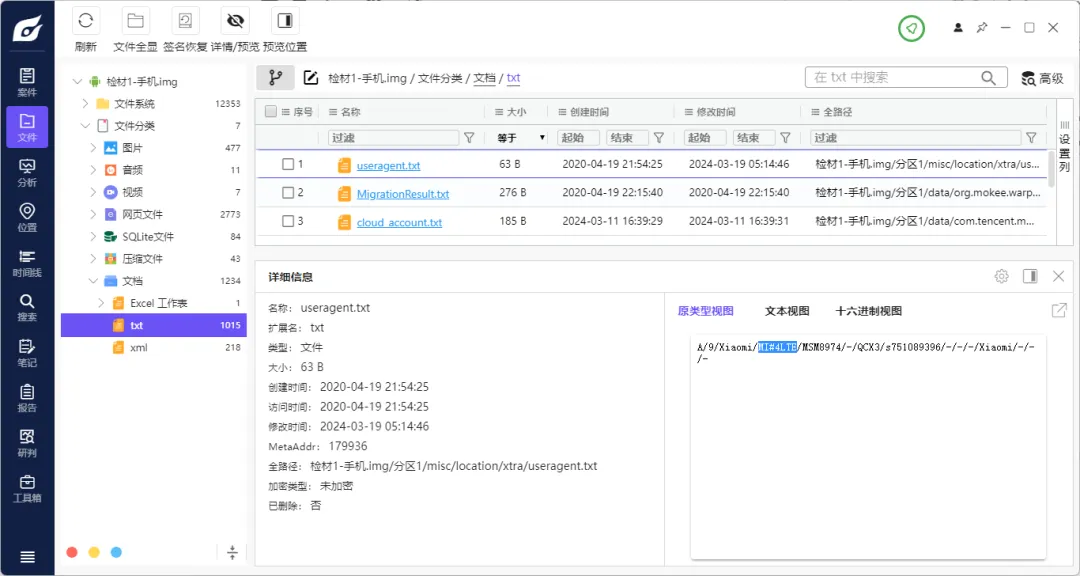

但是选项中没有,因此我们可以通过useragent.txt去查看手机型号

2. 嫌疑人李某是否可能有平板电脑设备,如有该设备型号是?

A. iPad Pro 11

B. Vivo Pad 2

C. MatePad Pro

D. Xiaomi Pad 6s

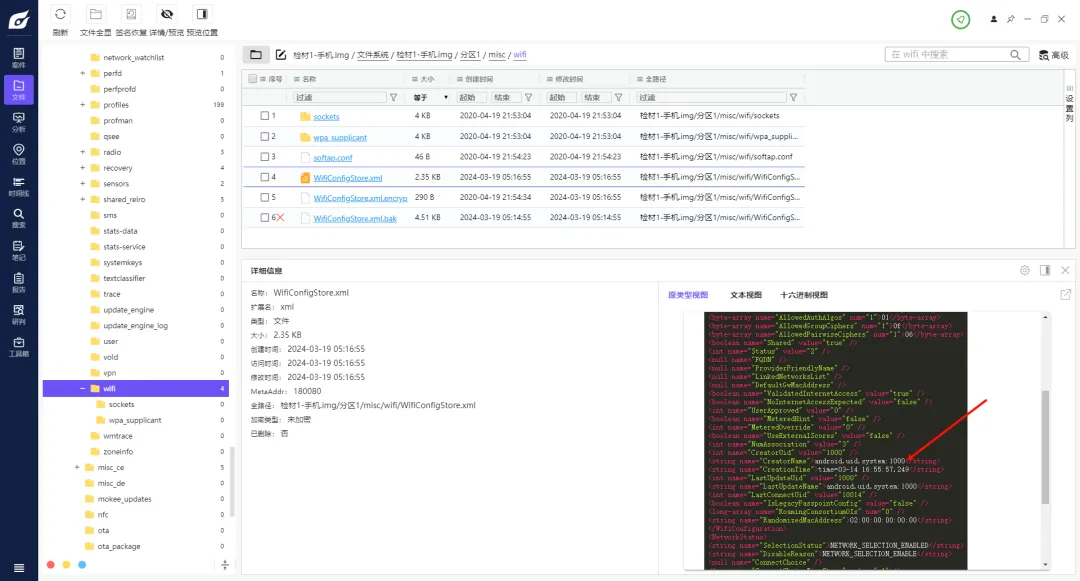

wifi连接记录

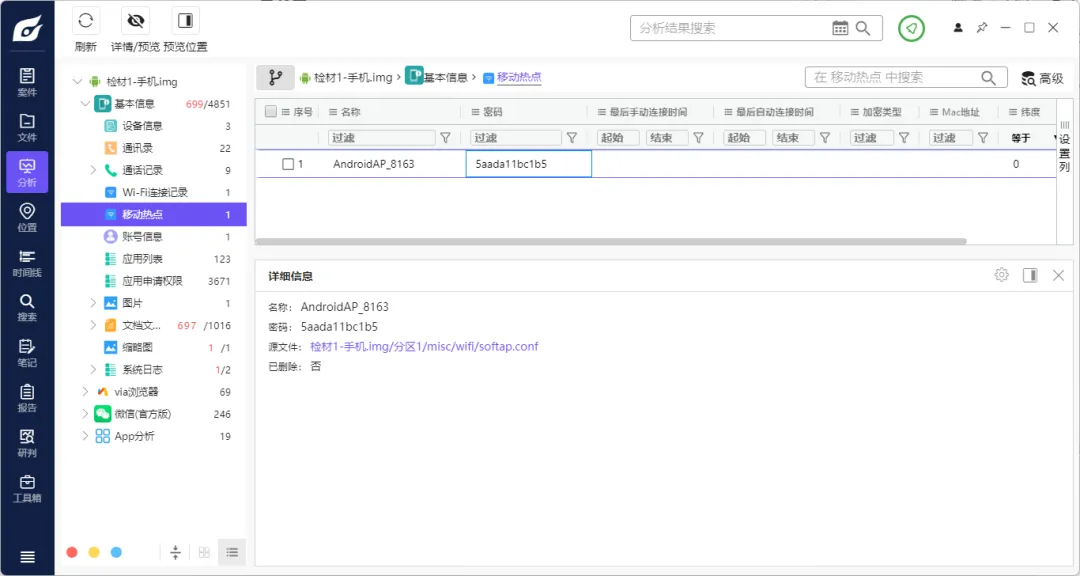

3. 嫌疑人李某手机开启热点设置的密码是?

火眼秒了

5aada11bc1b5

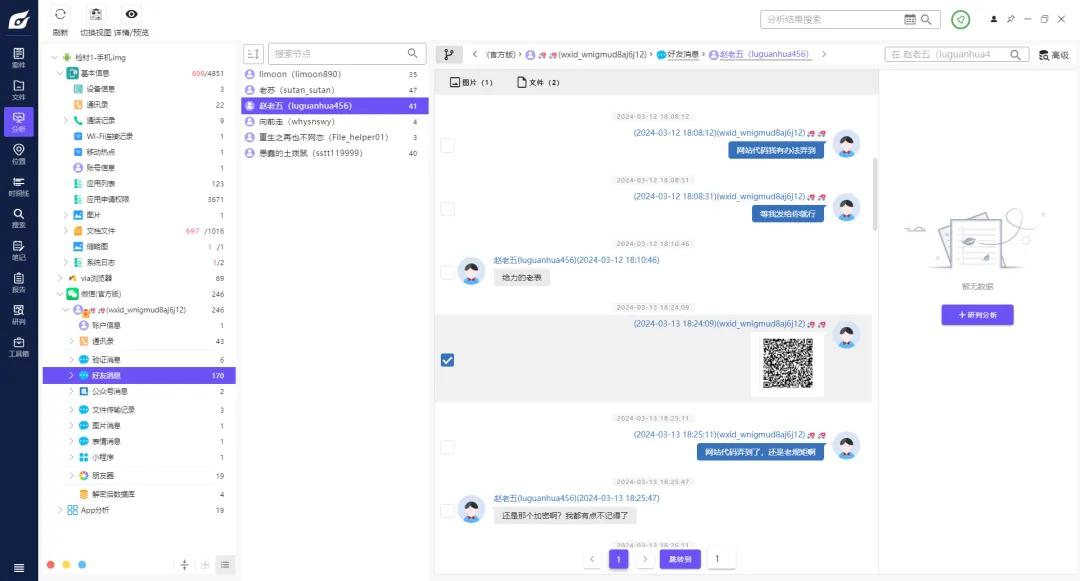

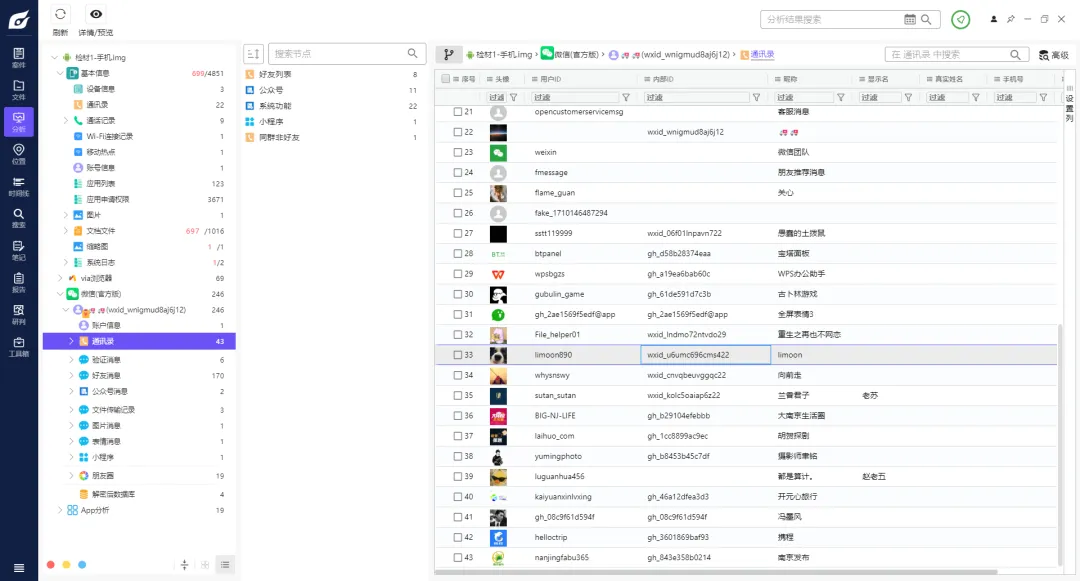

4. 嫌疑人李某的微信内部ID是?

wxid_wnigmud8aj6j12

5. 嫌疑人李某发送给技术人员的网站源码下载地址是什么

新佛曰:諸隸僧殿降吽諸陀摩隸殿僧殿缽殿薩願僧殿宣摩殿嚴願殿是迦咒叻吶嚤須塞亦須阿隸嚤須愍眾殿蜜殿隸願蜜哆蜜亦願是念慧殿隸摩哆殿即隸嚤訶須隸亦愍如如殿囑殿囑

新佛曰秒了(http://hi.pcmoe.net/buddha.html)

http://www.honglian7001.com/down

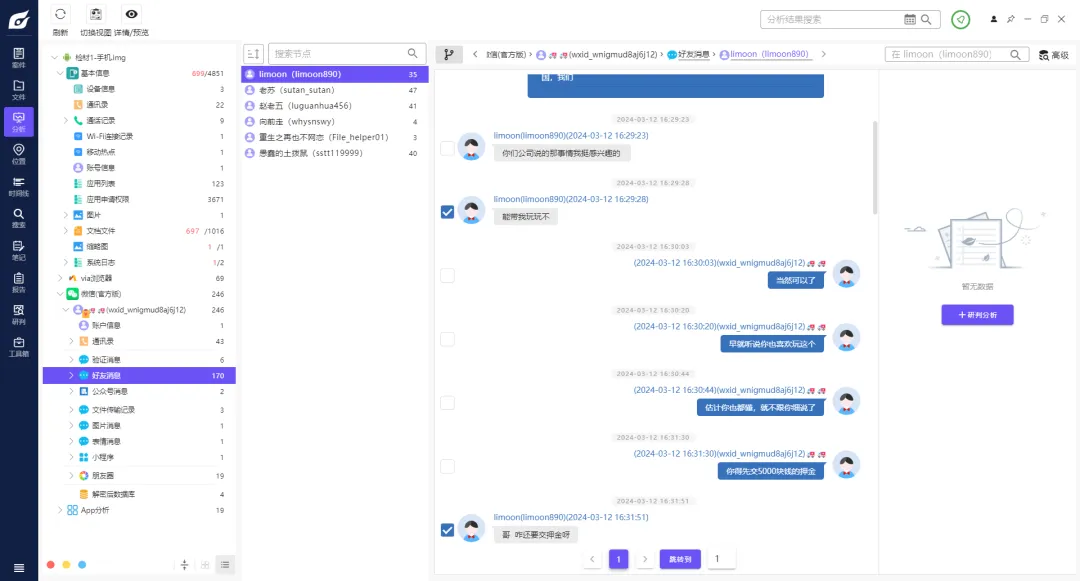

6. 受害者微信用户ID是?

看聊天记录

wxid_u6umc696cms422

7. 嫌疑人李某第一次连接WIFI的时间是?

A. 03-14 15:55:57

B. 03-14 16:55:57

C. 03-14 17:55:57

D. 03-14 18:55:57

8. 分析嫌疑人李某的社交习惯,哪一个时间段消息收发最活跃?

A. 12:00-14:00

B. 14:00-16:00

C. 16:00-18:00

D. 18:00-20:00

很多都是16:00-18:00

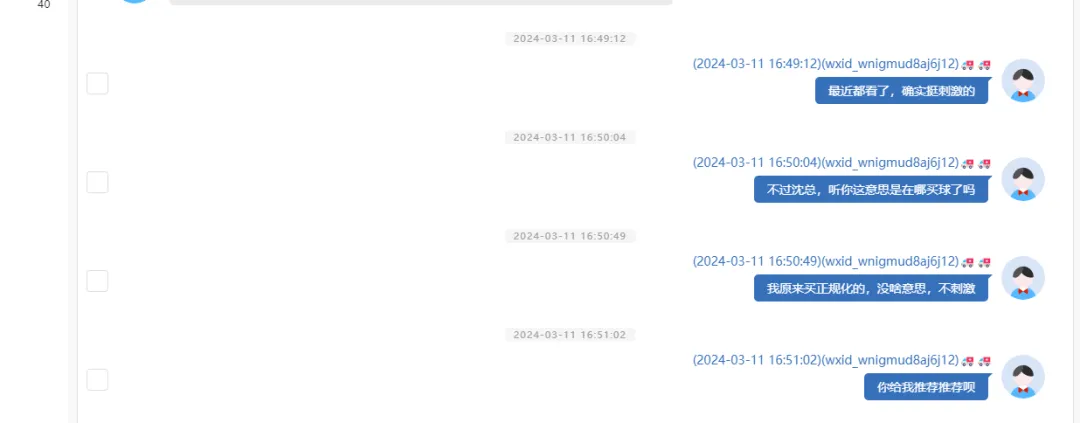

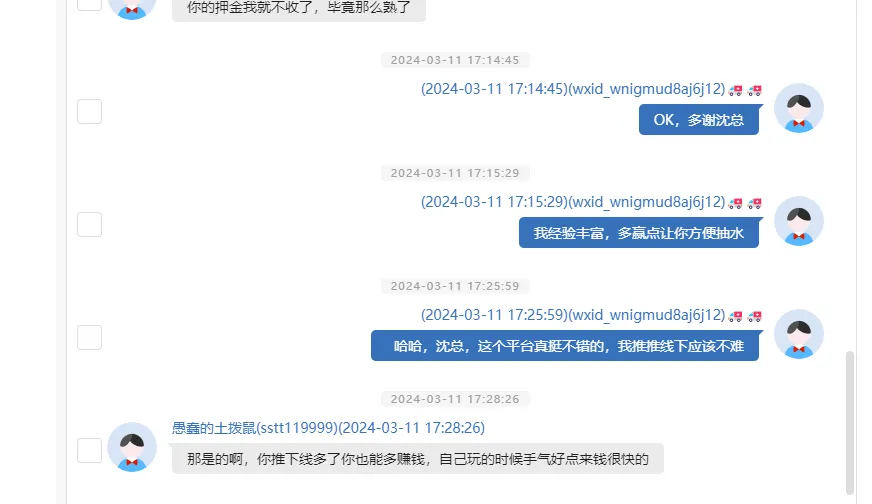

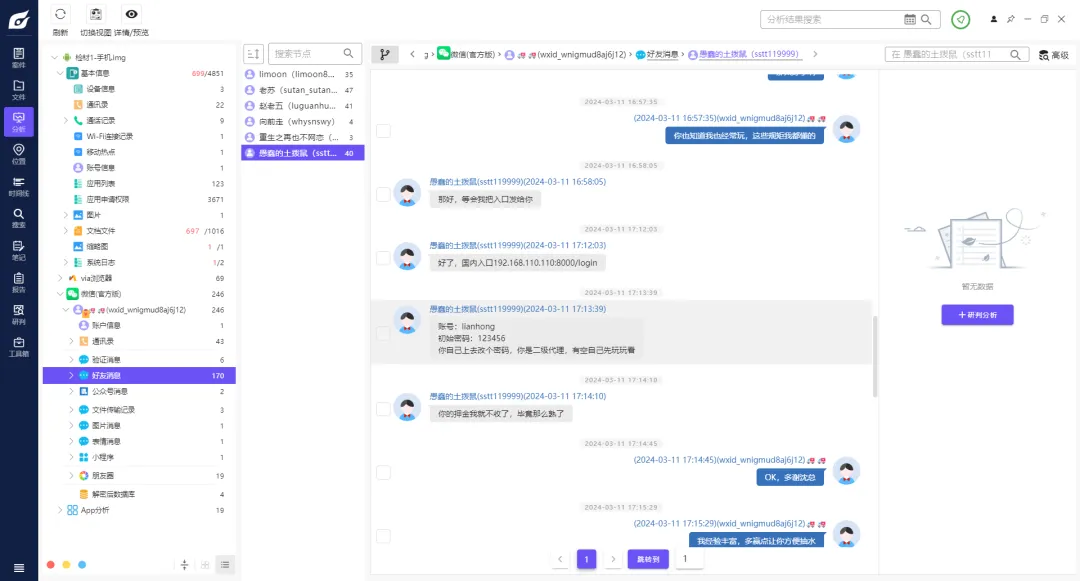

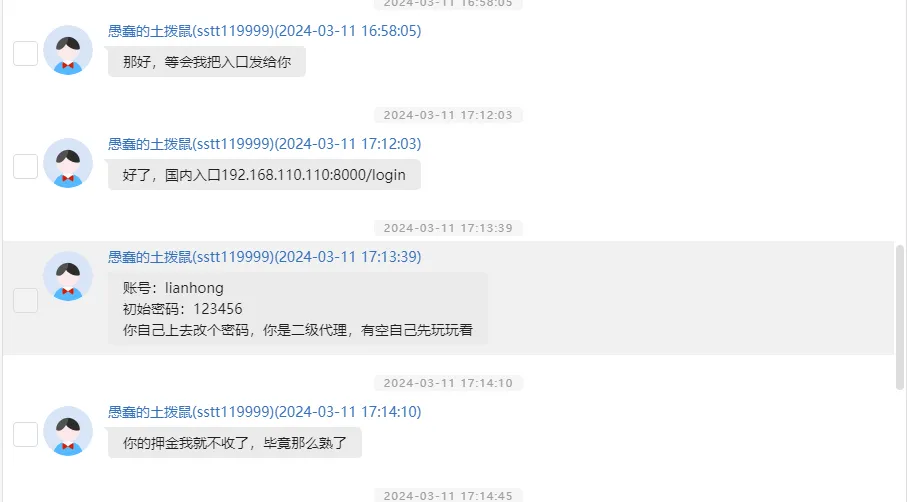

9. 请分析嫌疑人手机,该案件团伙中,还有一名重要参与者警方未抓获,该嫌疑人所使用的微信账号ID为?

案件材料写了李某和赵某喜提玫瑰金手镯,但是通过聊天记录发现愚蠢的土拨鼠也参与了

wxid_06f01lnpavn722

10. 请分析嫌疑人手机,嫌疑人老板组织人员参与赌博活动,所使用的国内访问入口地址为?

192.168.110.110:8000/login

服务器集群题

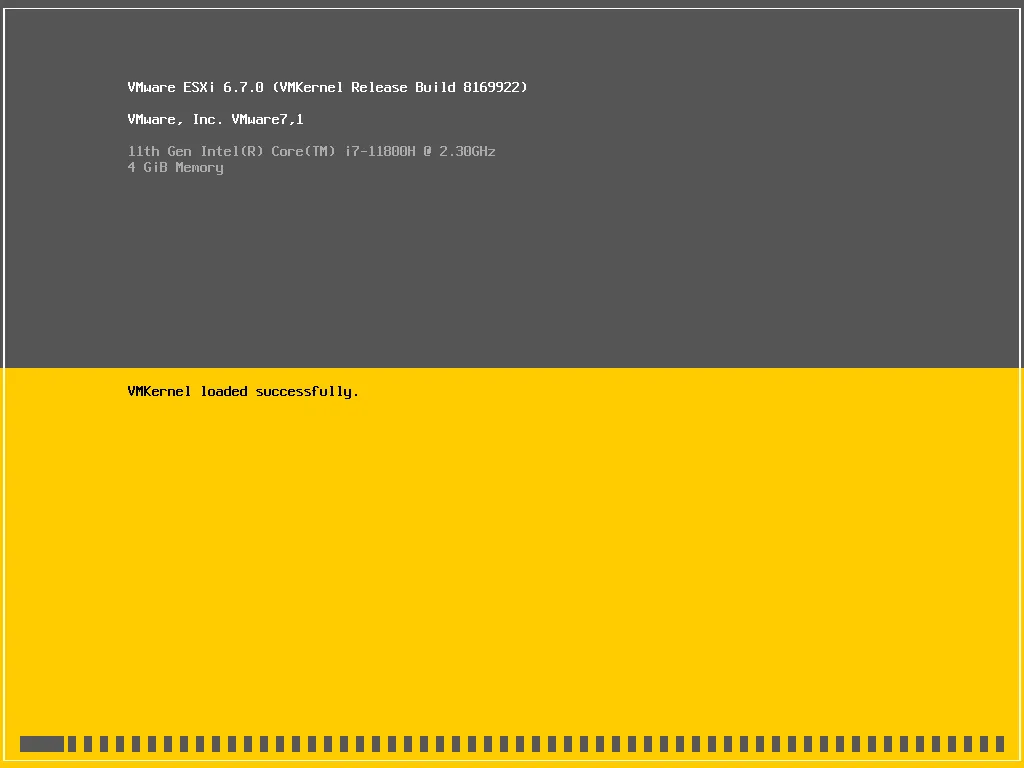

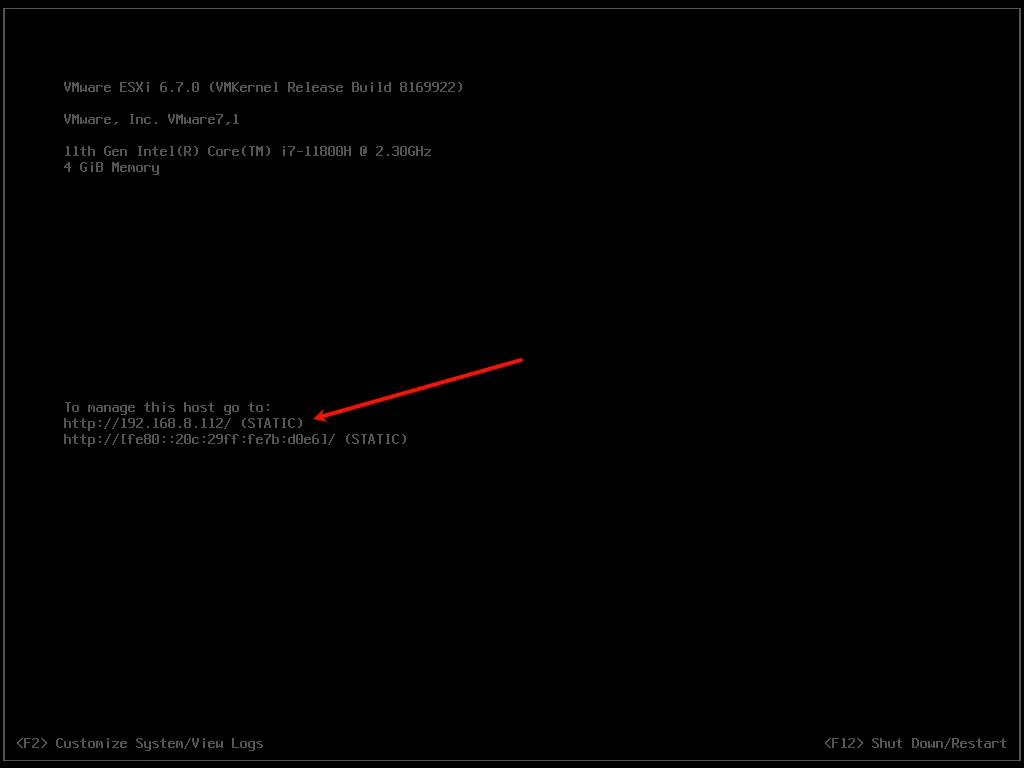

1. esxi服务器的esxi版本为?

直接仿真检材2,火眼会自动识别到esxi6.7.0

仿真后进去也能看到

6.7.0

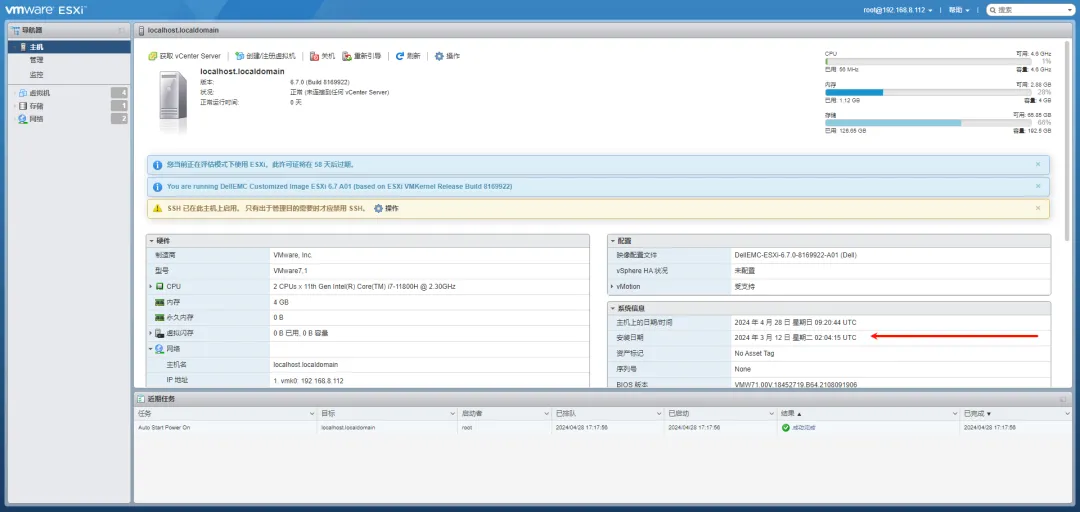

2. 请分析ESXi服务器,该系统的安装日期为:

A. 2024 年 3 月 12 日 星期二 02:04:15 UTC

B. 2024 年 3 月 12 日 星期二 02:05:15 UTC

C. 2024 年 3 月 12 日 星期二 02:06:15 UTC

D. 2024 年 3 月 12 日 星期二 02:07:15 UTC

用root+空密码进去,记得配一下nat的子网ip

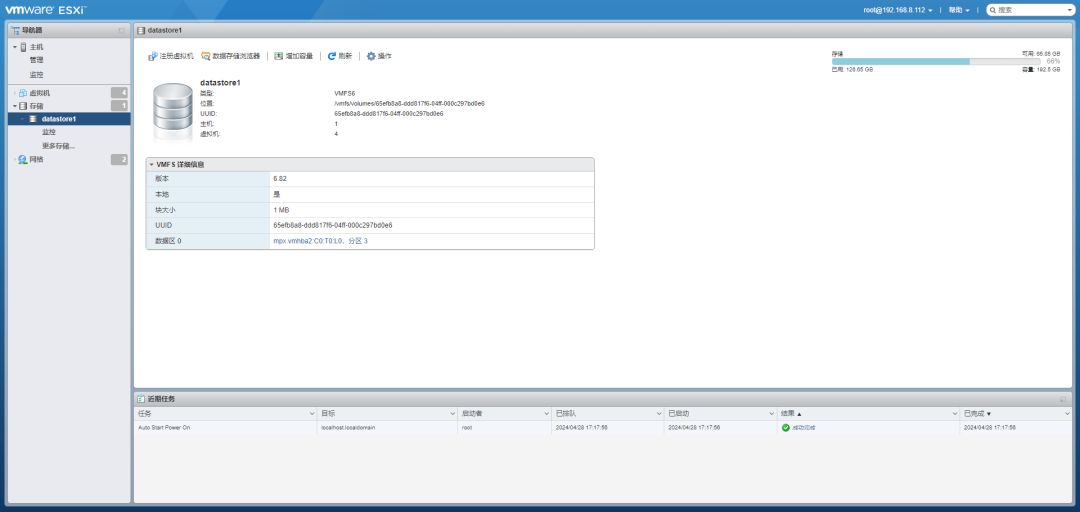

3. 请分析ESXi服务器数据存储“datastore”的UUID是?

65efb8a8-ddd817f6-04ff-000c297bd0e6

4. ESXI服务器的原IP地址?

192.168.8.112

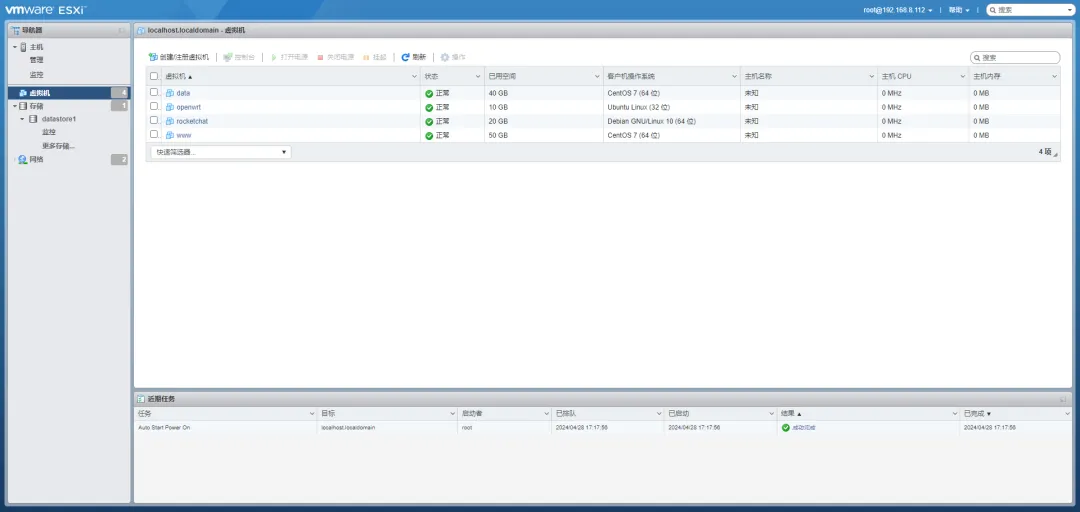

5. EXSI服务器中共创建了几个虚拟机?

4

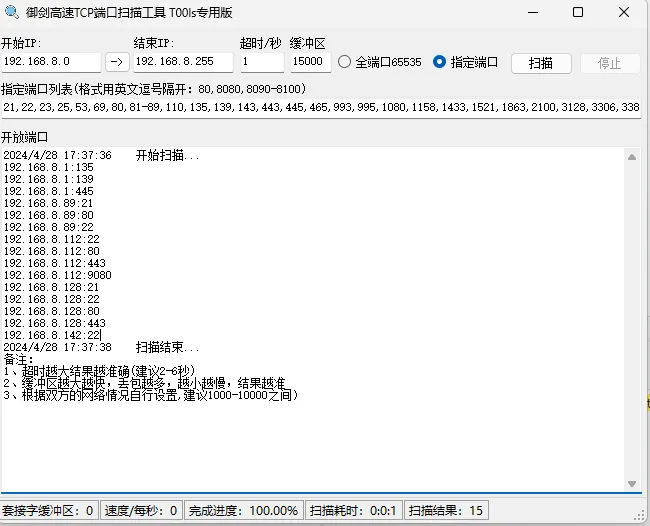

6. 网站服务器绑定的IP地址为?

我启动虚拟机后,没有显示ip

所以直接扫192.168.8.1-192.168.8.255

只有 192.168.8.89能进,等我扫完发现,他又有ip了

然后同时发现192.168.8.128是rocketchat,搜索发现他的端口是3000,也进入了rocketchat的后台

192.168.8.89

7. 网站服务器的登录密码为?

你的队友如果在做windows,可能会找到一个Commonpwd.txt 利用这个字典去爆破

┌──(root㉿kali)-[/home/kali/Desktop]

└─# hydra -l root -P commonPwd.txt ssh://192.168.8.89

Hydra v9.5 (c) 2023 by van Hauser/THC & David Maciejak - Please do not use in military or secret service organizations, or for illegal purposes (this is non-binding, these *** ignore laws and ethics anyway).Hydra (https://github.com/vanhauser-thc/thc-hydra) starting at 2024-04-28 18:42:26

[WARNING] Many SSH configurations limit the number of parallel tasks, it is recommended to reduce the tasks: use -t 4

[DATA] max 16 tasks per 1 server, overall 16 tasks, 147 login tries (l:1/p:147), ~10 tries per task

[DATA] attacking ssh://192.168.8.89:22/

[22][ssh] host: 192.168.8.89 login: root password: qqqqqq

qqqqqq

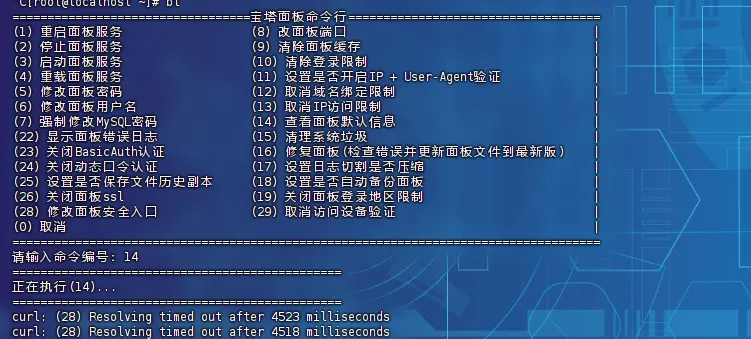

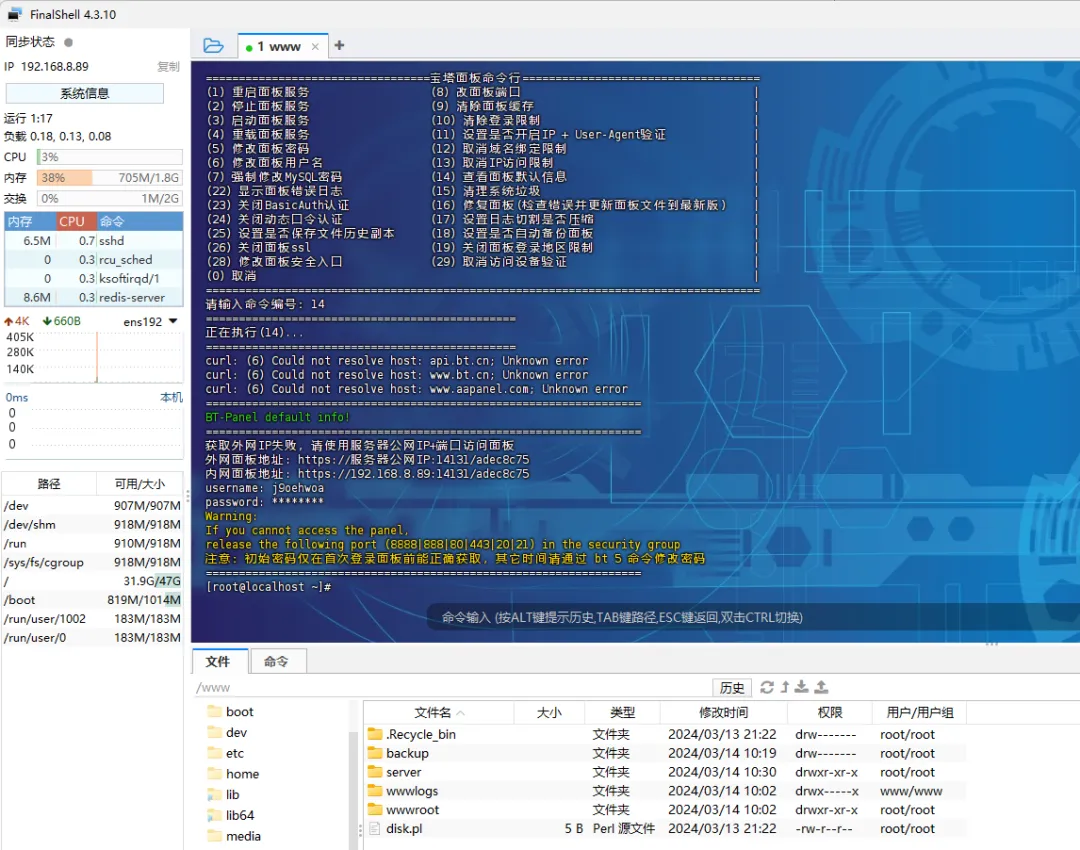

8. 网站服务器所使用的管理面板登陆入口地址对应的端口号为:

宝塔秒了

查看默认信息的时候可能会超时,你可以等一等,也可以用下面的方法修改一下

给他设置一个nameserver,他就会立马返回Could not resolve host,然后就可以了

14131

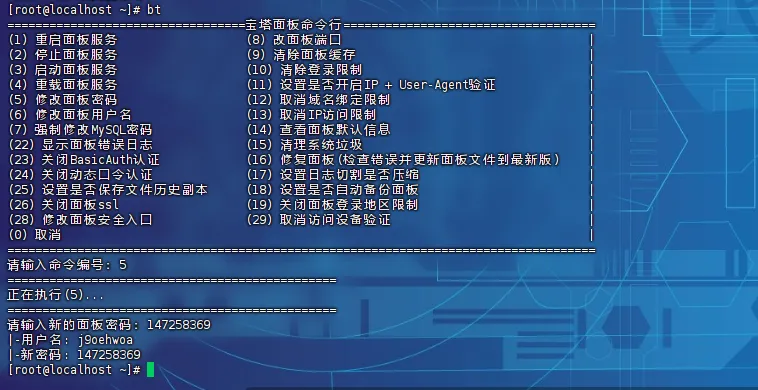

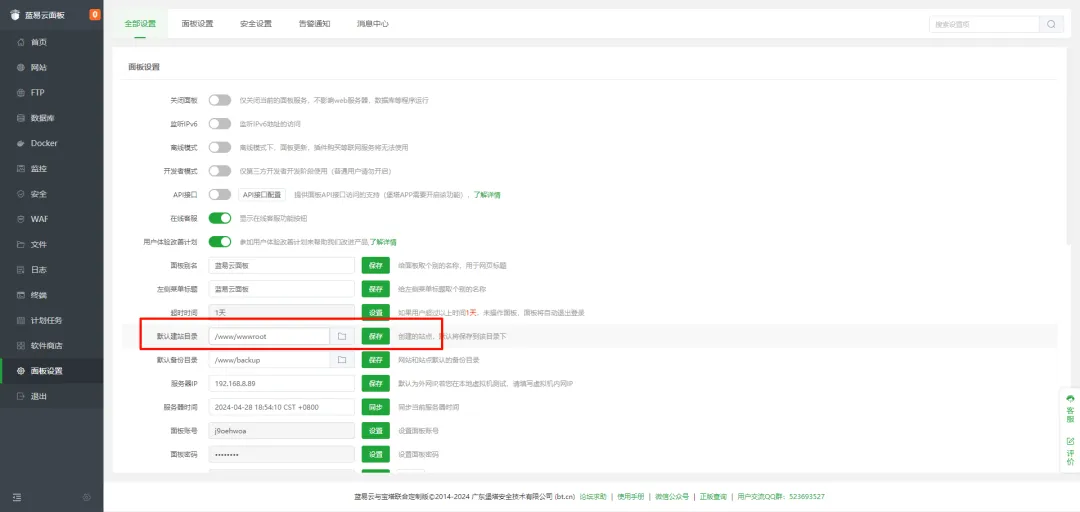

9. 网站服务器的web目录是?

给宝塔修改个密码

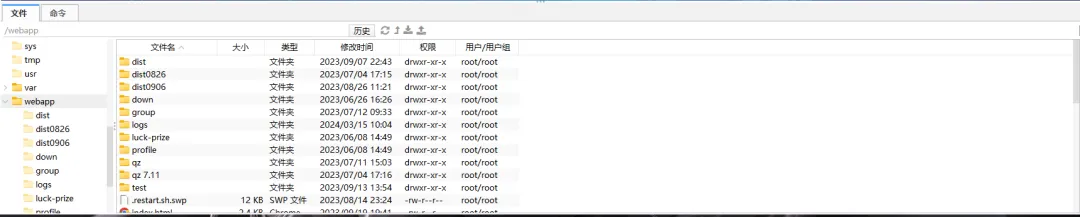

但是在这个里面没有找到网站文件,跟/www同目录有个/webapp 在里面找到了源码

/webapp

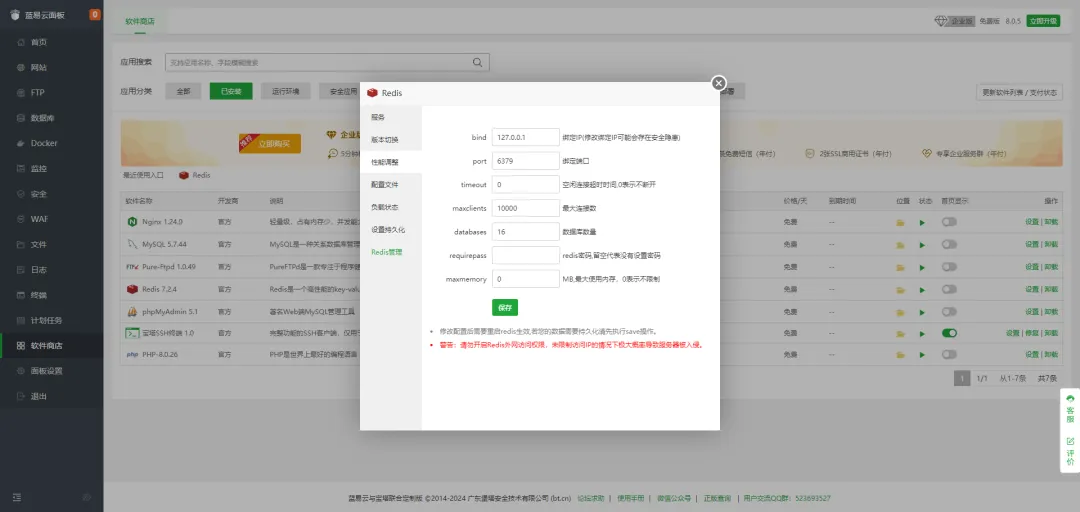

10. 网站配置中Redis的连接超时时间为多少秒

0

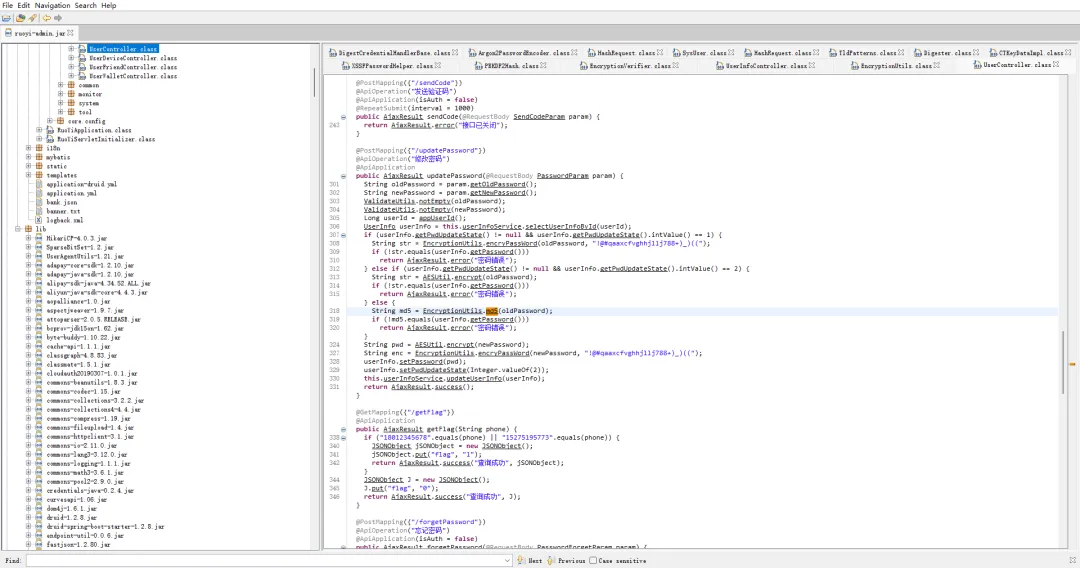

11. 网站普通用户密码中使用的盐值为

!@#qaaxcfvghhjllj788+)_)((

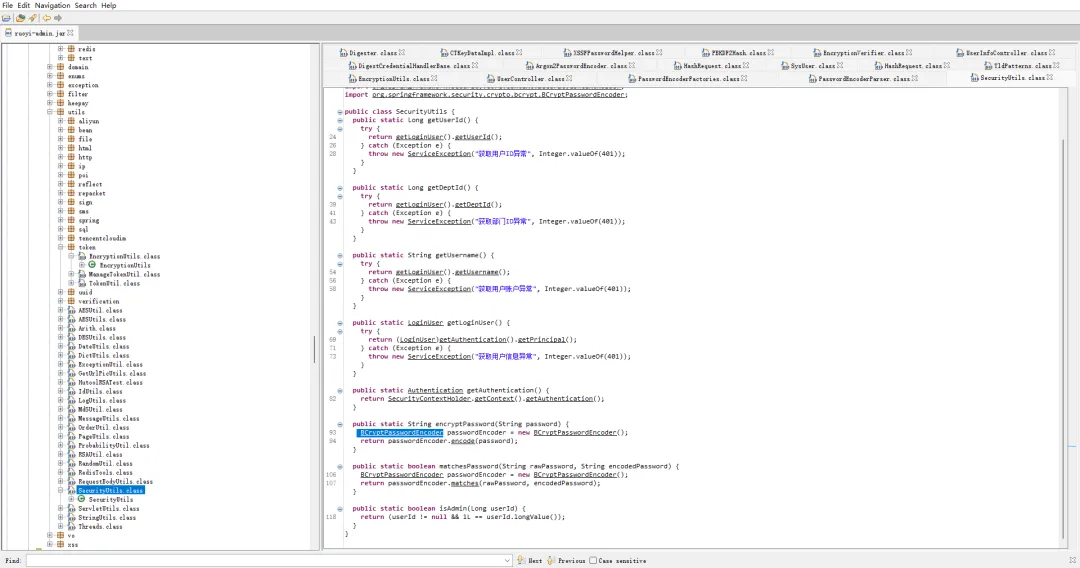

12. 网站管理员用户密码的加密算法名称是什么

A. des

B. rsa

C. md5

D. bcrypt

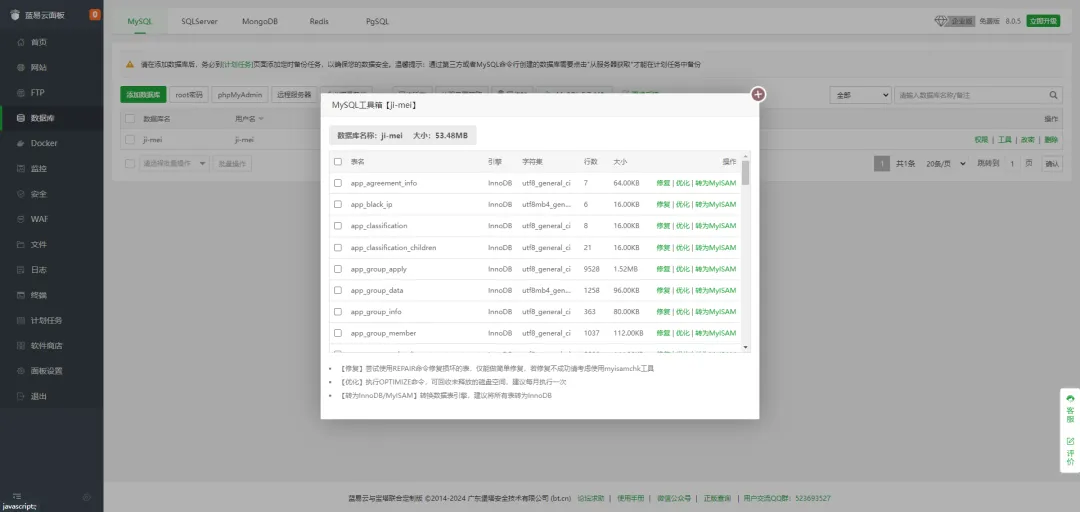

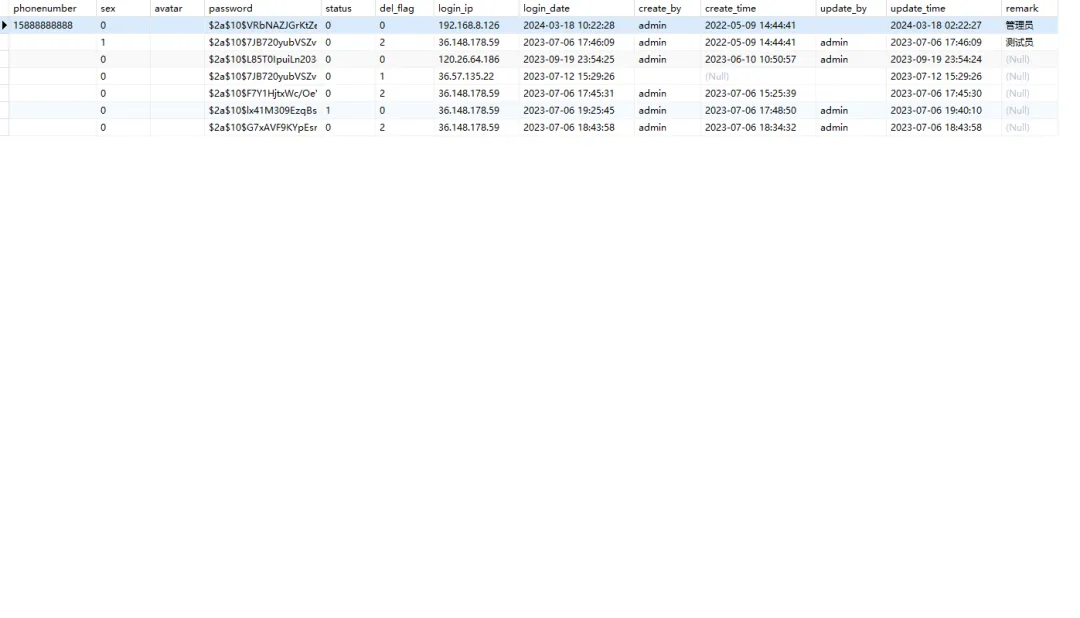

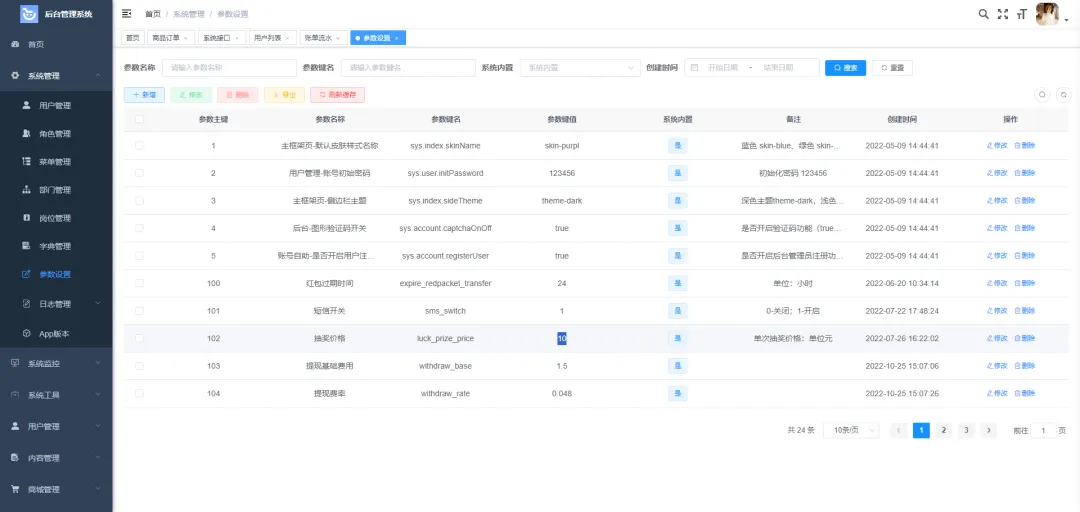

13. 网站超级管理员用户账号创建的时间是?

A. 2022-05-09 12:44:41

B. 2022-05-09 13:44:41

C. 2022-05-09 14:44:41

D. 2022-05-09 15:44:41

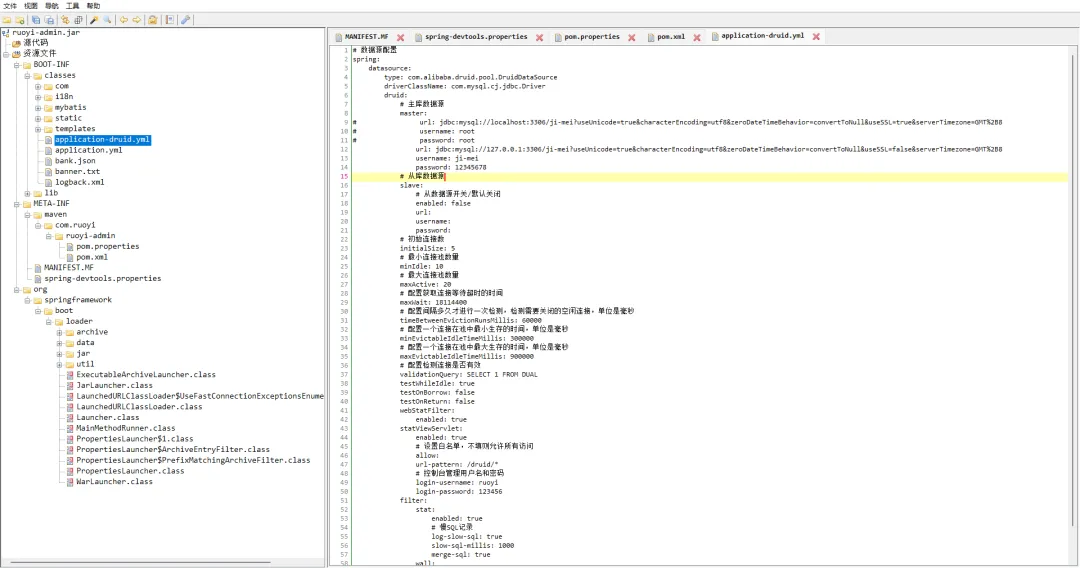

在jar包中看到数据库信息

如果连接发现连不上

猜测数据库可能没开

然后宝塔里写的数据库位置ip是192.168.8.142,在esxi中发现 data 虚拟机是这个ip

还是之前的hydra爆破

┌──(root㉿kali)-[/home/kali/Desktop]

└─# hydra -l root -P commonPwd.txt ssh://192.168.8.142

Hydra v9.5 (c) 2023 by van Hauser/THC & David Maciejak - Please do not use in military or secret service organizations, or for illegal purposes (this is non-binding, these *** ignore laws and ethics anyway).Hydra (https://github.com/vanhauser-thc/thc-hydra) starting at 2024-04-28 19:22:57

[WARNING] Many SSH configurations limit the number of parallel tasks, it is recommended to reduce the tasks: use -t 4

[DATA] max 16 tasks per 1 server, overall 16 tasks, 147 login tries (l:1/p:147), ~10 tries per task

[DATA] attacking ssh://192.168.8.142:22/

[22][ssh] host: 192.168.8.142 login: root password: hl@7001

1 of 1 target successfully completed, 1 valid password found

[WARNING] Writing restore file because 2 final worker threads did not complete until end.

[ERROR] 2 targets did not resolve or could not be connected

[ERROR] 0 target did not complete

Hydra (https://github.com/vanhauser-thc/thc-hydra) finished at 2024-04-28 19:23:04

hl@7001登录

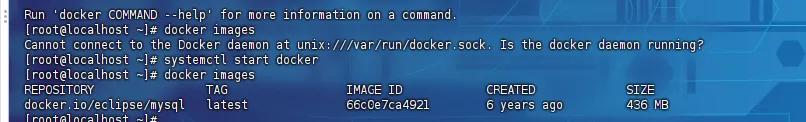

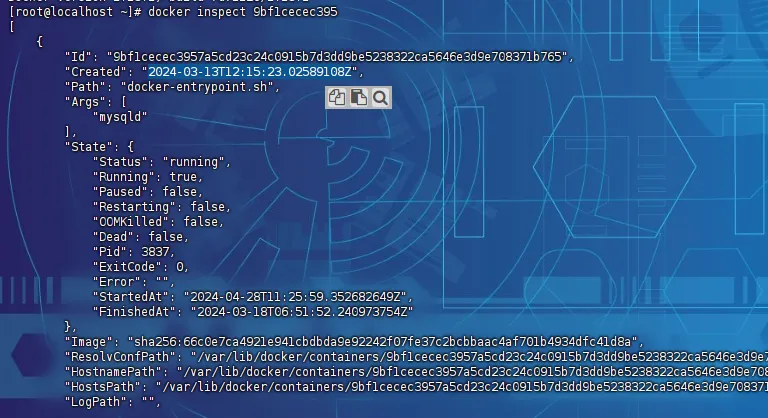

发现没有mysql,但是有docker,还有mysql镜像

启动一下

[root@localhost ~]# docker ps -a

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

9bf1cecec395 eclipse/mysql "docker-entrypoint..." 6 weeks ago Exited (0) 5 weeks ago mysql

[root@localhost ~]# docker start 9bf1cecec395

9bf1cecec395

宝塔后台成功连接

登录数据库查看sys_user表

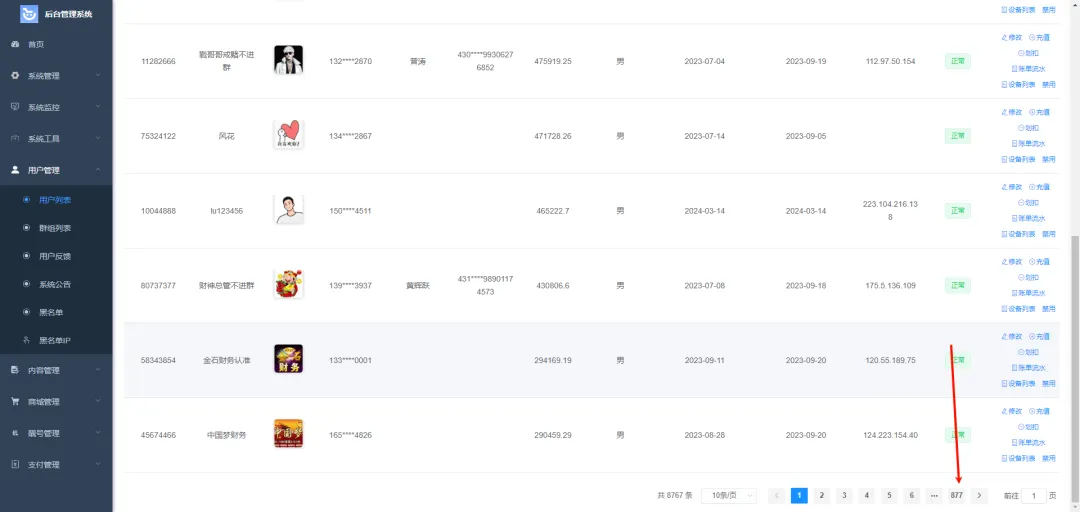

14. 重构进入网站之后,用户管理下的用户列表页面默认有多少页数据

后台登录还是502,突然想到之前jar包里的密码和这里的不对,如果去改jar包太麻烦,我直接反手改mysql密码

原密码是:JnzssCCsp2NCpcjA

改成:12345678

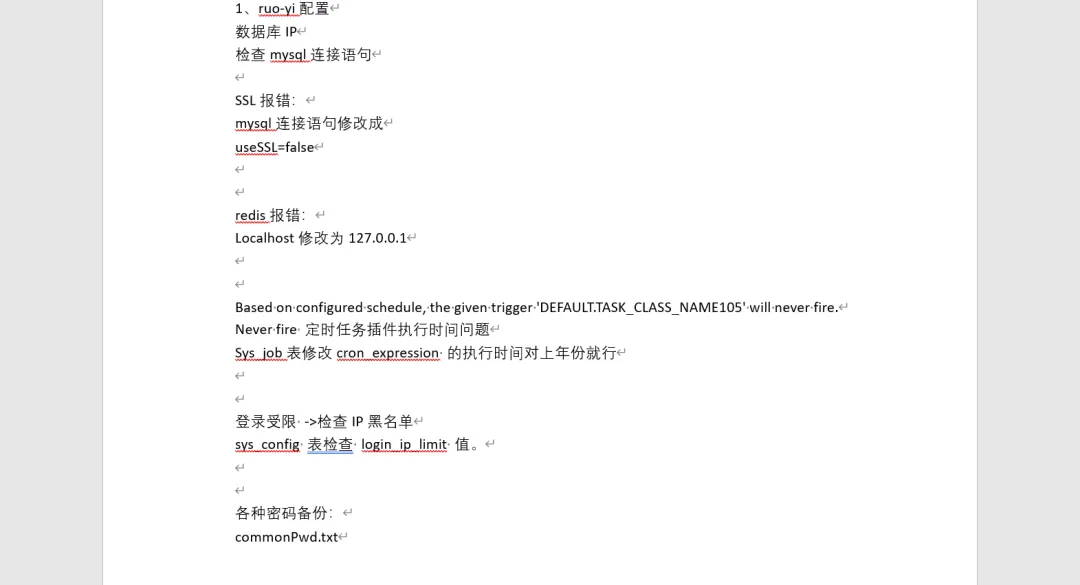

但是还是502,然后因为我是先做的windows里面bitlocker解密后有个运维笔记,所以看那个

看来还是要修改jar包,因为判断错误,想到数据库是在192.168.8.142中,所以localhost改为192.168.8.142,再把密码改成JnzssCCsp2NCpcjA

修改过程就是在/webapp目录下

[root@localhost webapp]# jar xf ruoyi-admin.jar BOOT-INF/classes/application-druid.yml

[root@localhost webapp]# vi BOOT-INF/classes/application-druid.yml

[root@localhost webapp]# jar uf ruoyi-admin.jar BOOT-INF/classes/application-druid.yml

然后再根据笔记修改一下redis

[root@localhost webapp]# jar xf ruoyi-admin.jar BOOT-INF/classes/application.yml

[root@localhost webapp]# vi BOOT-INF/classes/application.yml

[root@localhost webapp]# jar uf ruoyi-admin.jar BOOT-INF/classes/application.yml

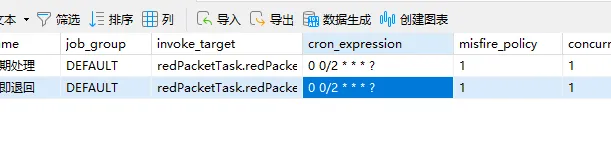

其次修改sys_job

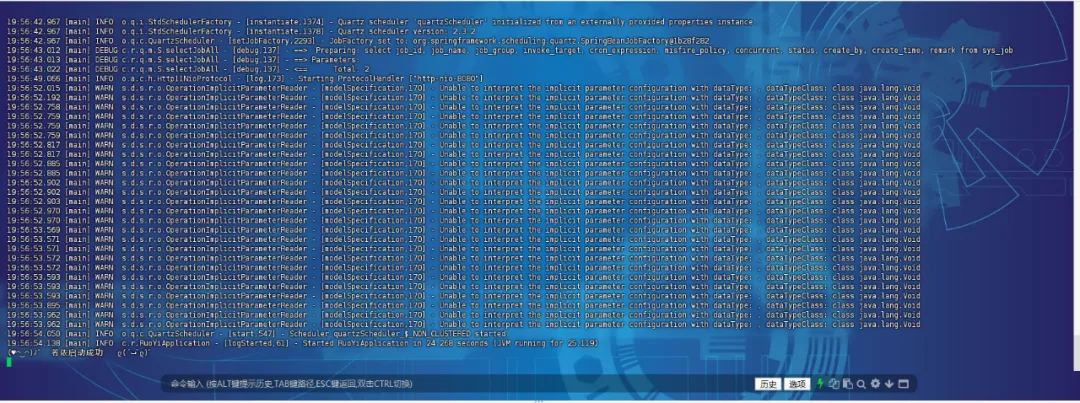

然后等一会再启动若依

java -jar ruoyi-admin.jar

其次因为之前知道了密码加密是bcrpyt所以生成一个密码替换

10$2ISiYpmPm.pPutoErWZuP.3Oqa4JJOUEmjhOkWM8mcIPLD8aeFDb2

用admin/123456登录

成功进入后台 win!

877

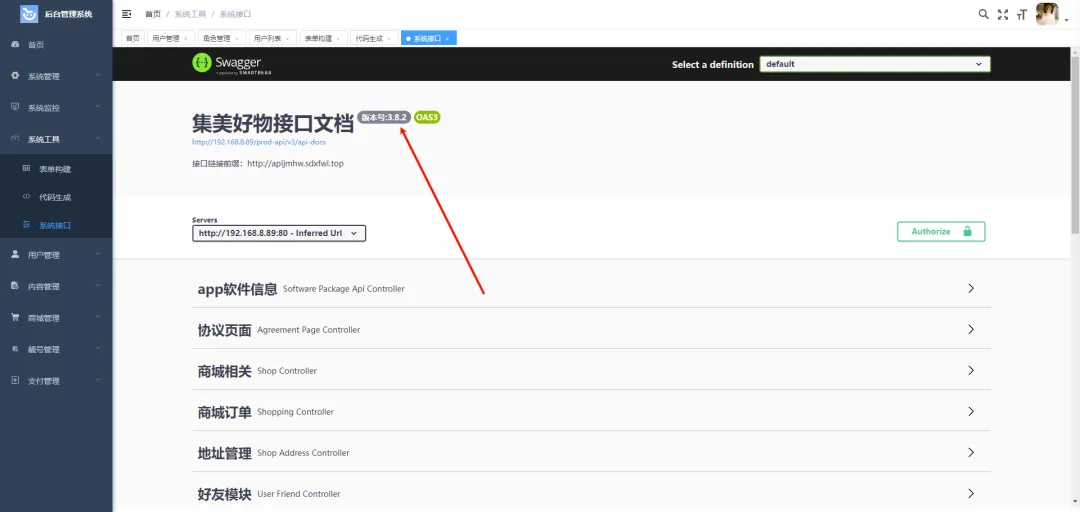

15. 该网站的系统接口文档版本号为

3.8.2

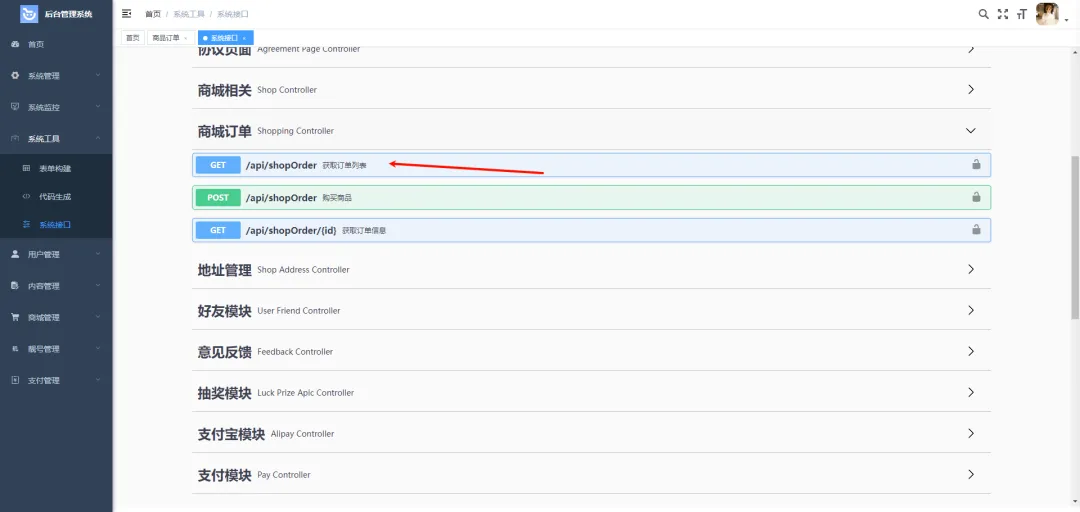

16. 该网站获取订单列表的接口

/api/shopOrder

17. 受害人卢某的用户ID

看手机聊天记录知道账号

10044888

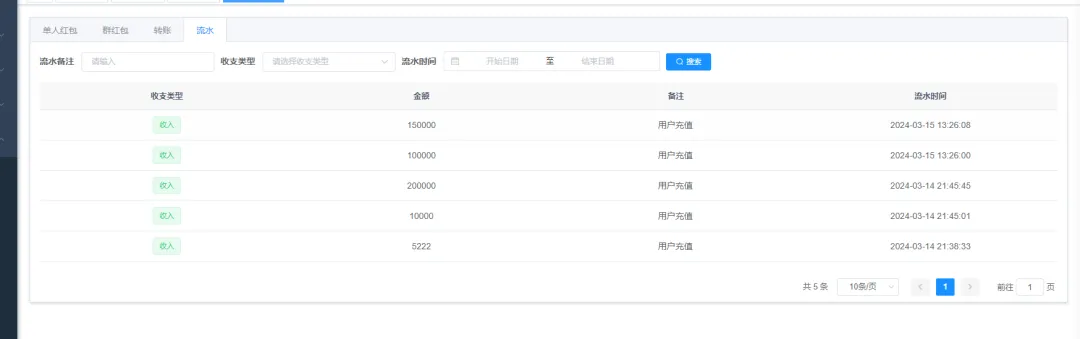

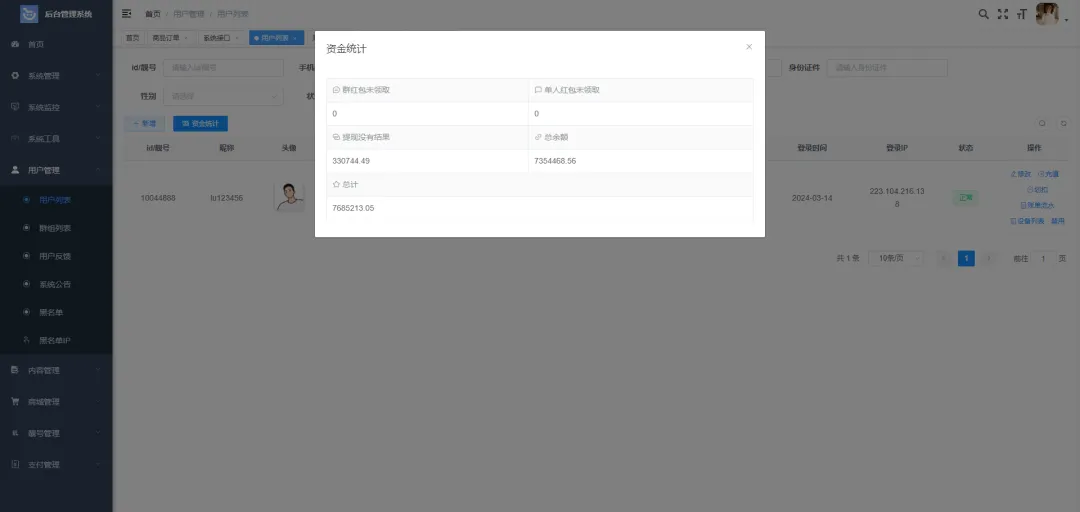

18. 受害人卢某一共充值了多少钱

465222

19、网站设置的单次抽奖价格为多少元【答题格式:20】

10

20、网站显示的总余额数是【答题格式:20.12】

7354468.56

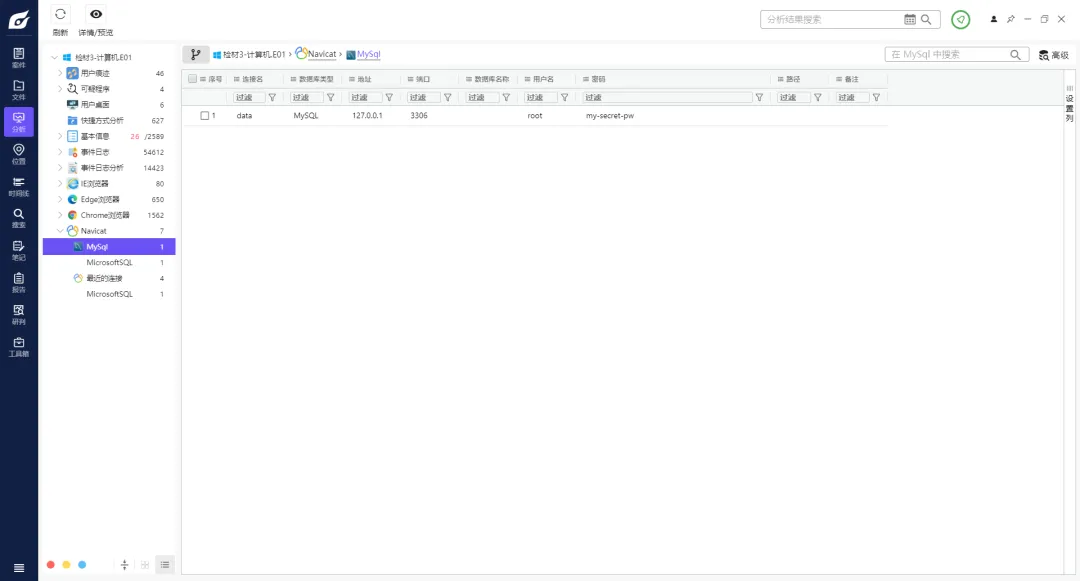

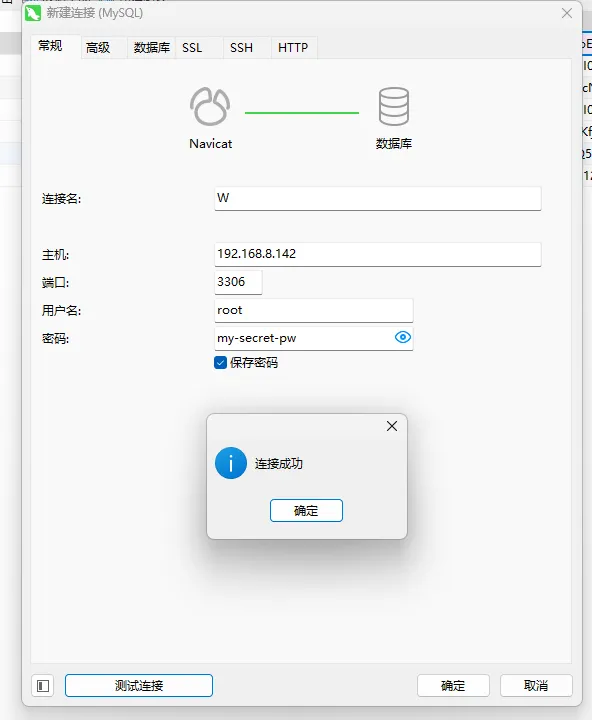

21. 网站数据库的root密码

Windows里有一个navicat连接记录,连接名刚好是data

my-secret-pw

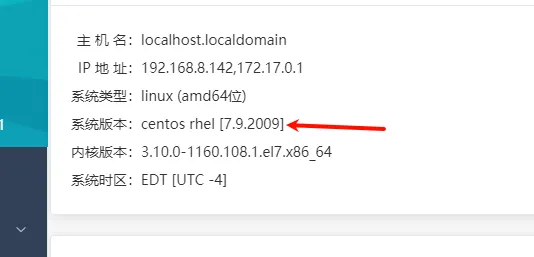

22、数据库服务器的操作系统版本是【答题格式:1.2.1234】

7.9.2009

23. 数据库服务器的Docker Server版本是

1.13.1

24. 数据库服务器中数据库容器的完整ID是

9bf1cecec3957a5cd23c24c0915b7d3dd9be5238322ca5646e3d9e708371b765

25. 数据库服务器中数据库容器使用的镜像ID

66c0e7ca4921e941cbdbda9e92242f07fe37c2bcbbaac4af701b4934dfc41d8a

26. 数据库服务器中数据库容器创建的北京时间

A. 2024/3/13 12:15:23

B. 2024/3/13 20:15:23

C. 2024/3/14 00:15:23

D. 2024/3/13 08:15:23

记得加8小时

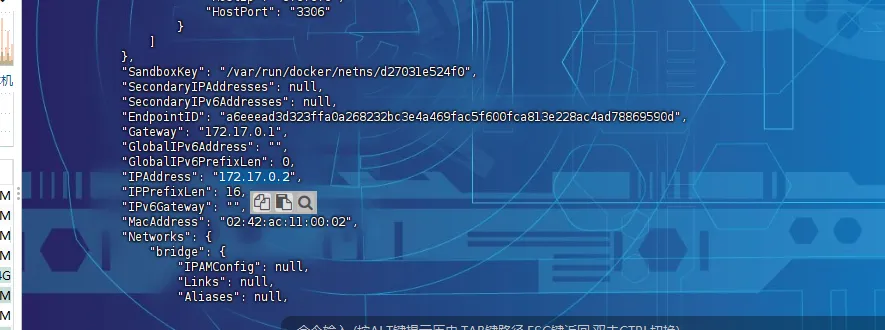

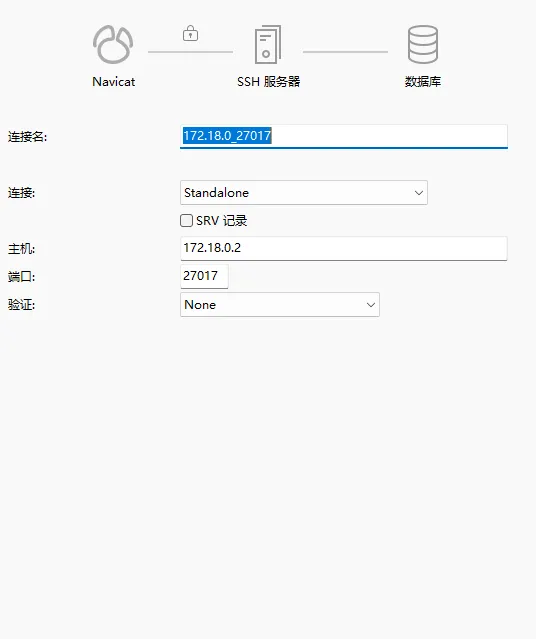

27. 数据库服务器中数据库容器的ip是

172.17.0.2

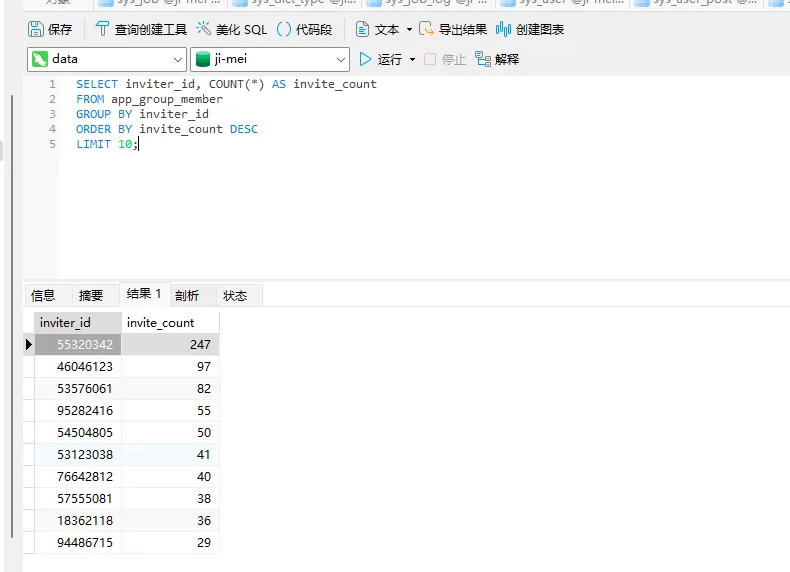

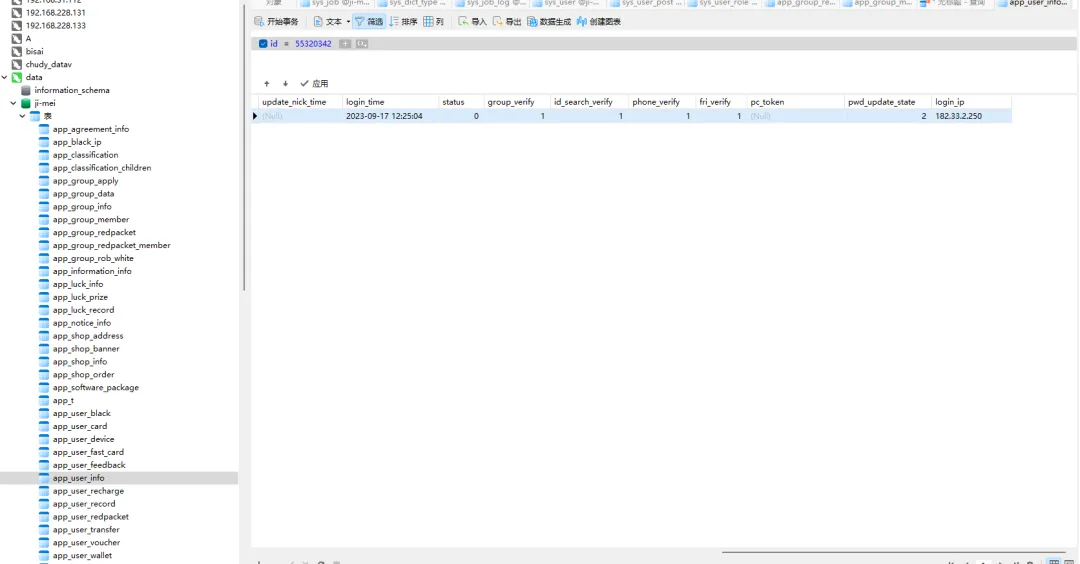

28. 分析数据库数据,在该平台邀请用户进群最多的用户的登录IP是

mysql语句

SELECT inviter_id, COUNT(*) AS invite_count

FROM app_group_member

GROUP BY inviter_id

ORDER BY invite_count DESC

LIMIT 10;

182.33.2.250

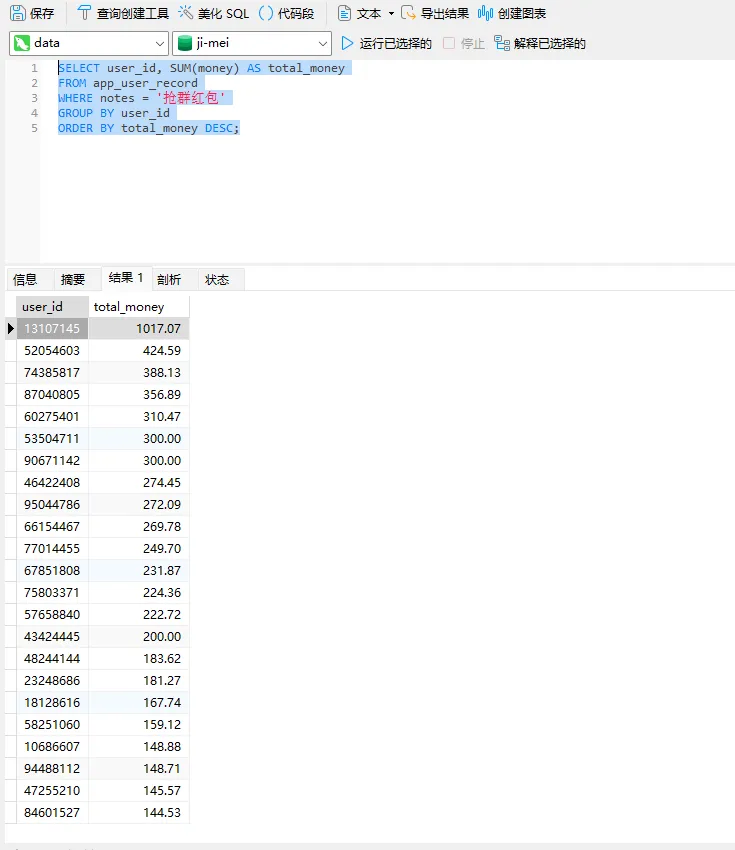

29. 分析数据库数据,在该平台抢得最多红包金额的用户的登录IP是

SELECT user_id, SUM(money) AS total_money

FROM app_user_record

WHERE notes = '抢群红包'

GROUP BY user_id

ORDER BY total_money DESC;

43.139.0.193

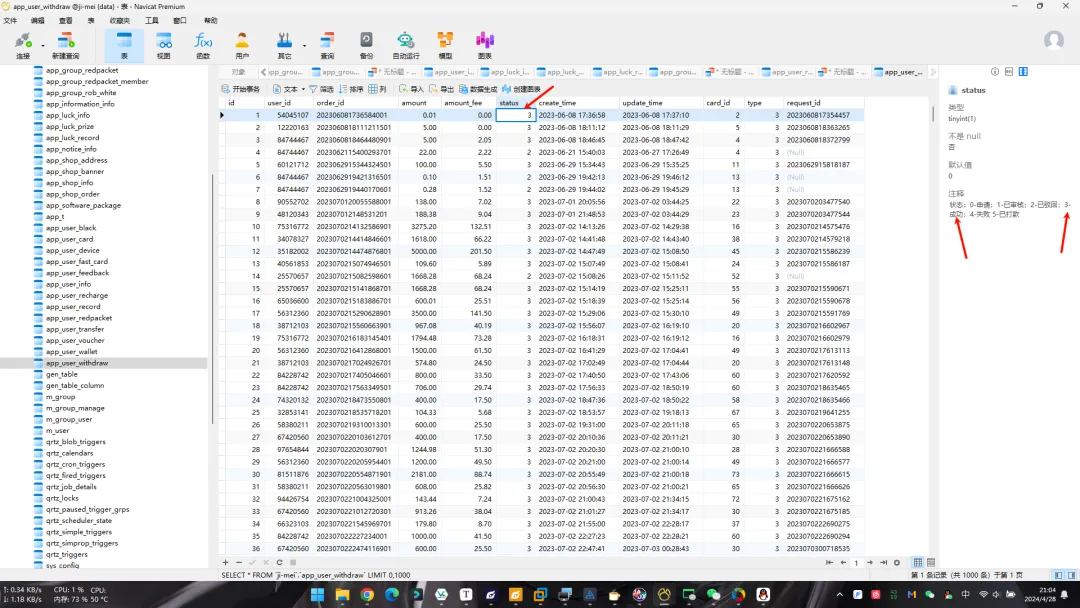

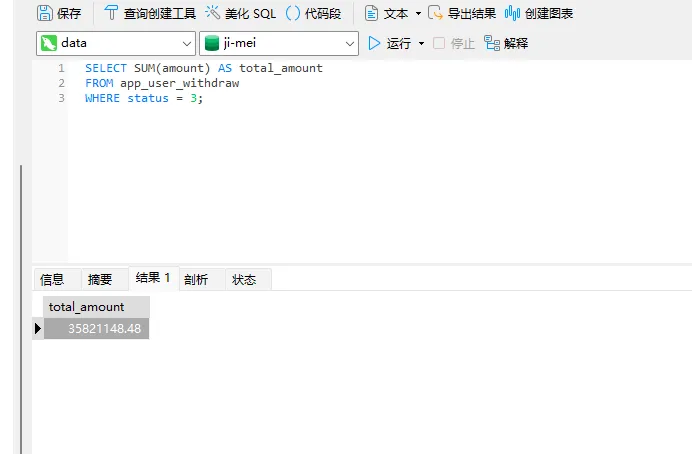

30、数据库中记录的提现成功的金额总记是多少(不考虑手续费)【答题格式:20.12】

SELECT SUM(amount) AS total_amount

FROM app_user_withdraw

WHERE status = 3;

35821148.48

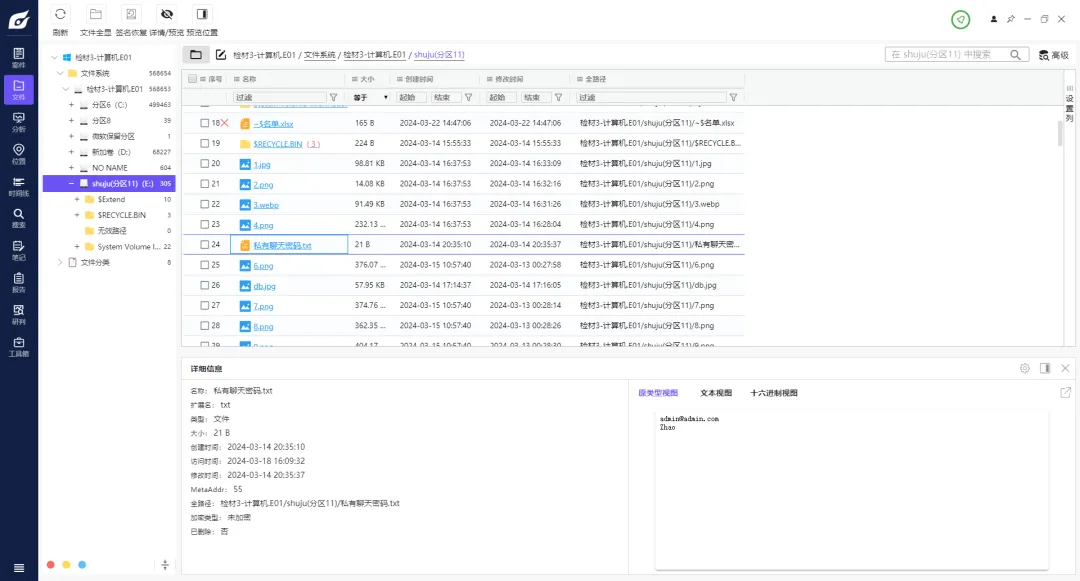

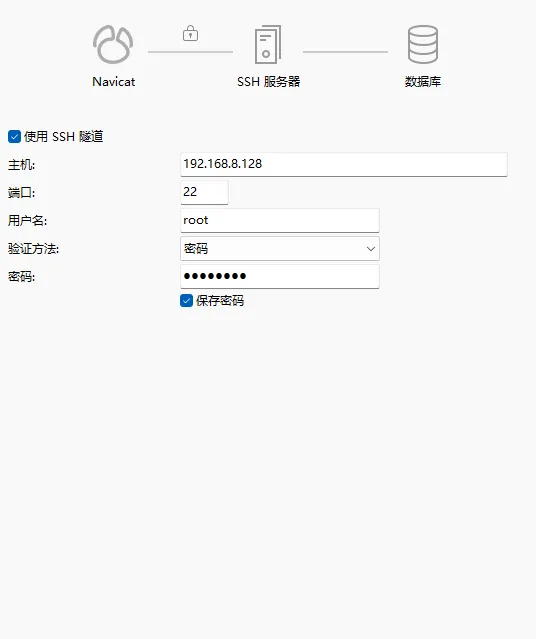

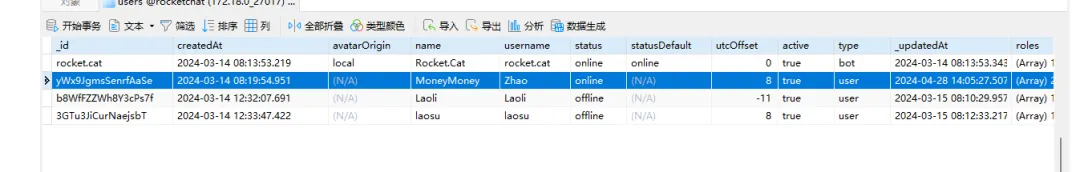

31. rocketchat服务器中,有几个真实用户?

rocketchat的后台地址是:http://192.168.8.128:3000/home

esxi得到ip,然后默认端口是3000

账号密码在Windows里面

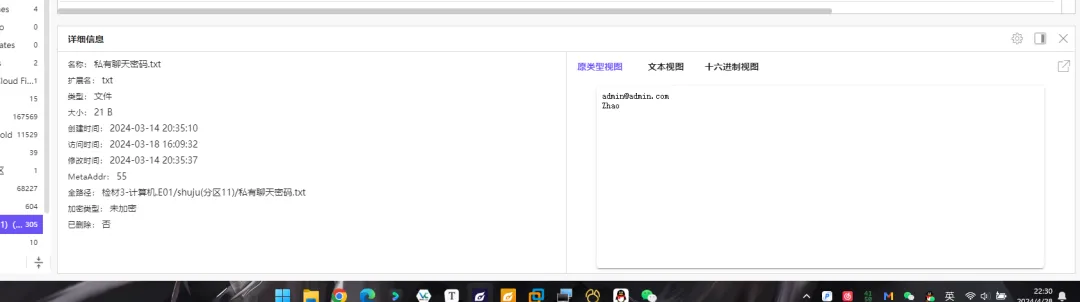

admin@admin.com

Zhao

第三个是bot

3

32. rocketchat服务器中,聊天服务的端口号是?

可以去看Windows历史记录,也可以搜一下默认端口

3000

33. rocketchat服务器中,聊天服务的管理员的邮箱是?

见31题

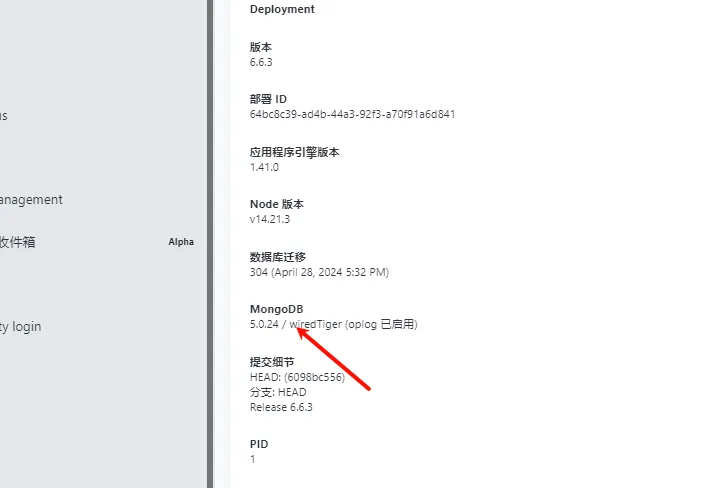

34. rocketchat服务器中,聊天服务使用的数据库的版本号是?

5.0.24

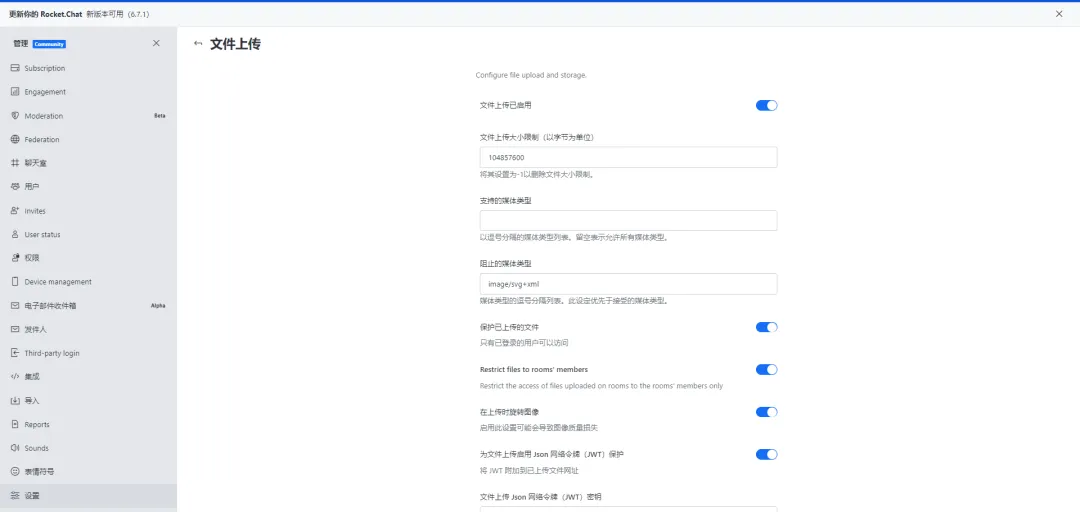

35. rocketchat服务器中,最大的文件上传大小是?(以字节为单位)

104857600

36. rocketchat服务器中,管理员账号的创建时间为?

A. 2024/3/14 8:18:54

B. 2024/3/14 8:19:54

C. 2024/3/14 8:17:54

D. 2024/3/14 8:15:54

用https://cn.linux-console.net/?p=1538这个教程重置密码

然后使用ssh,docker-compose.yml允许空密码登录,所以数据库密码空着

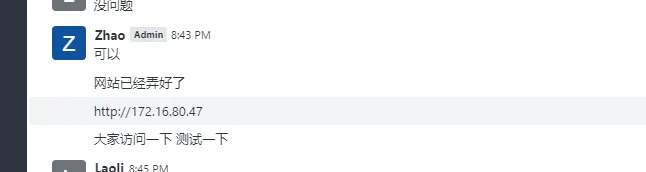

37、rocketchat服务器中,技术员提供的涉诈网站地址是?【答题格式:http://192.168.1.1】

http://172.16.80.47

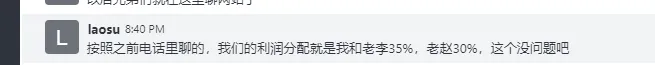

38、综合分析服务器,该团伙的利润分配方案中,老李的利润占比是多少【答题格式:10%】

35%

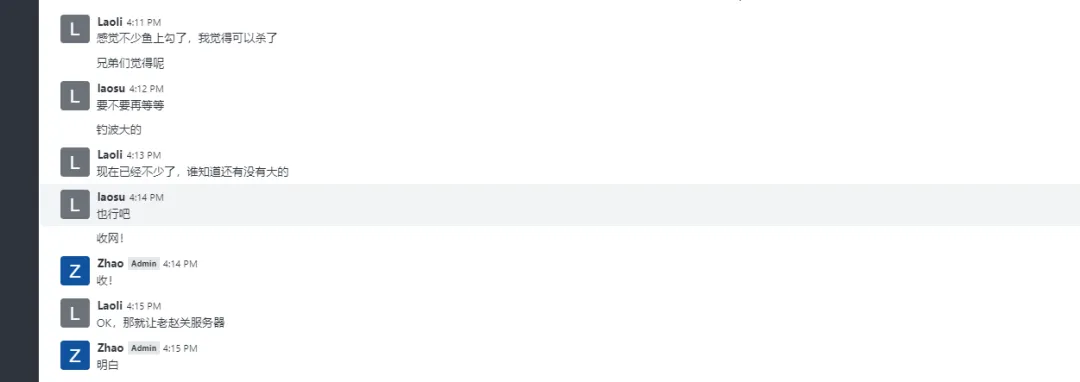

39、综合分析服务器,该团队“杀猪盘”收网的可能时间段为

A. 2024/3/15 15:00:00-16:00:00

B. 2024/3/15 16:00:00-17:00:00

C. 2024/3/15 17:00:00-18:00:00

D. 2024/3/15 18:00:00-19:00:00

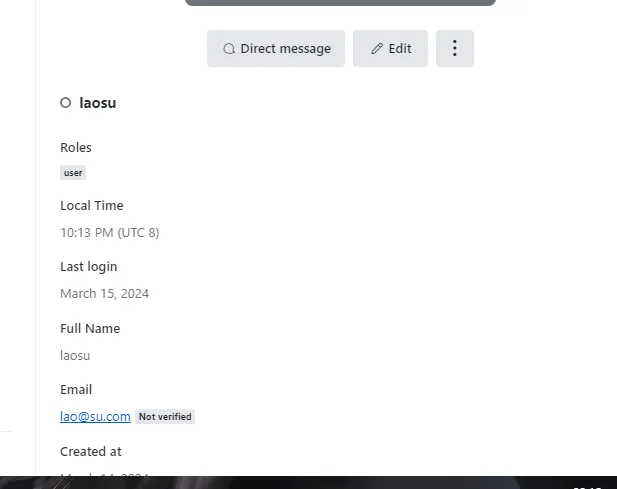

40. 请综合分析,警方未抓获的重要嫌疑人,其使用聊天平台时注册邮箱号为?

老苏没被抓到

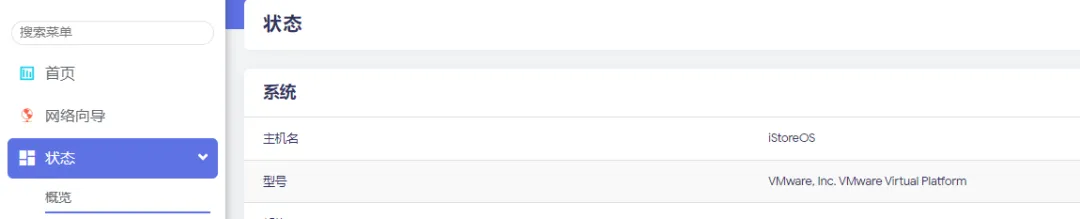

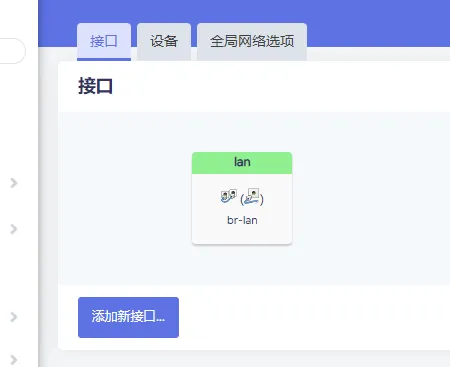

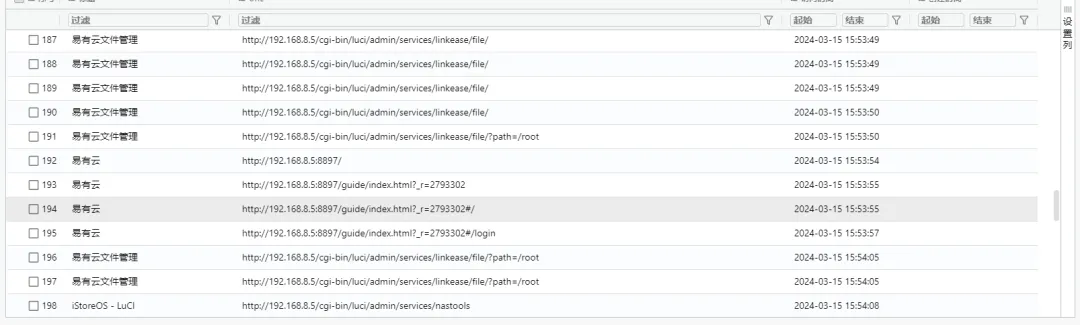

41. 分析openwrt镜像,该系统的主机名为

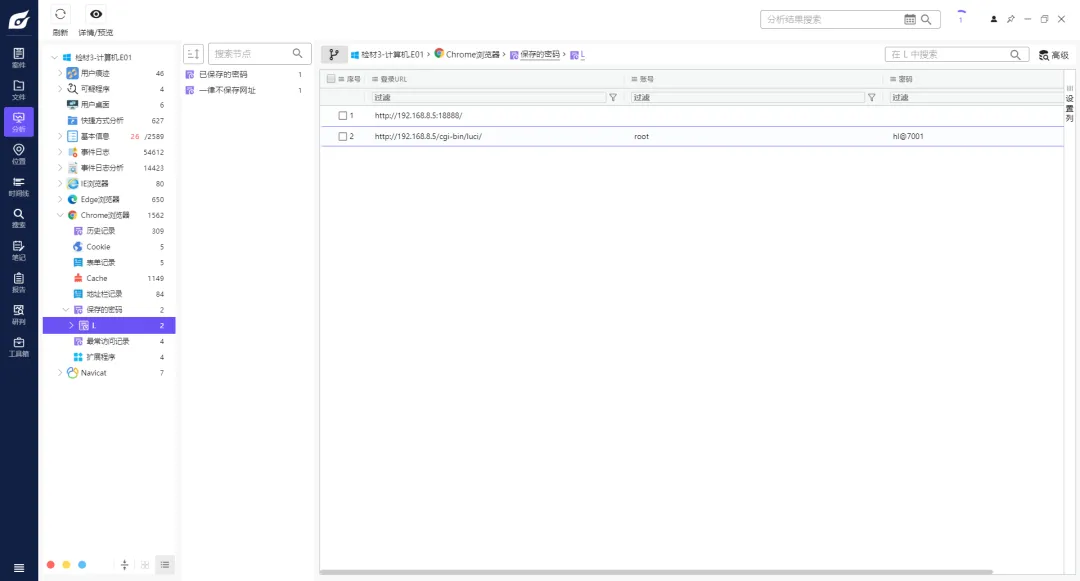

账密在这里

iStoreOS

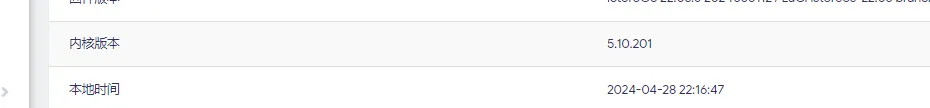

42. 分析openwrt镜像,该系统的内核版本为

5.10.201

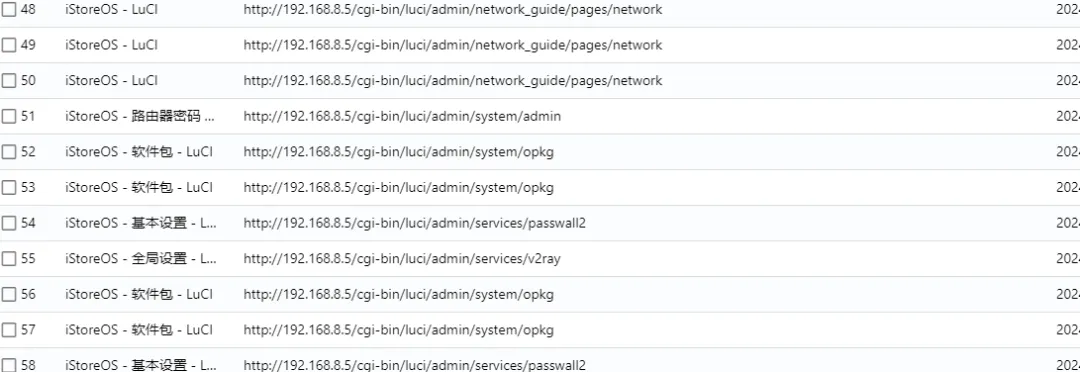

43. 分析openwrt镜像,该静态ip地址为

我这里设置成DHCP了,所以ip不对,正确的应该在Windows里面访问记录

192.168.8.5

44. 分析openwrt镜像,所用网卡的名称为

br-lan

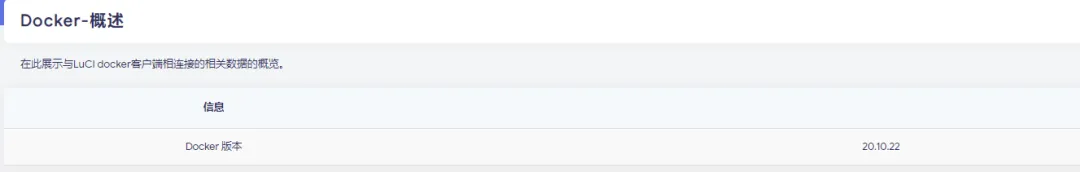

45. 分析openwrt镜像,该系统中装的docker的版本号为

20.10.22

46. 分析openwrt镜像,nastools的配置文件路径为

/root/Configs/NasTools

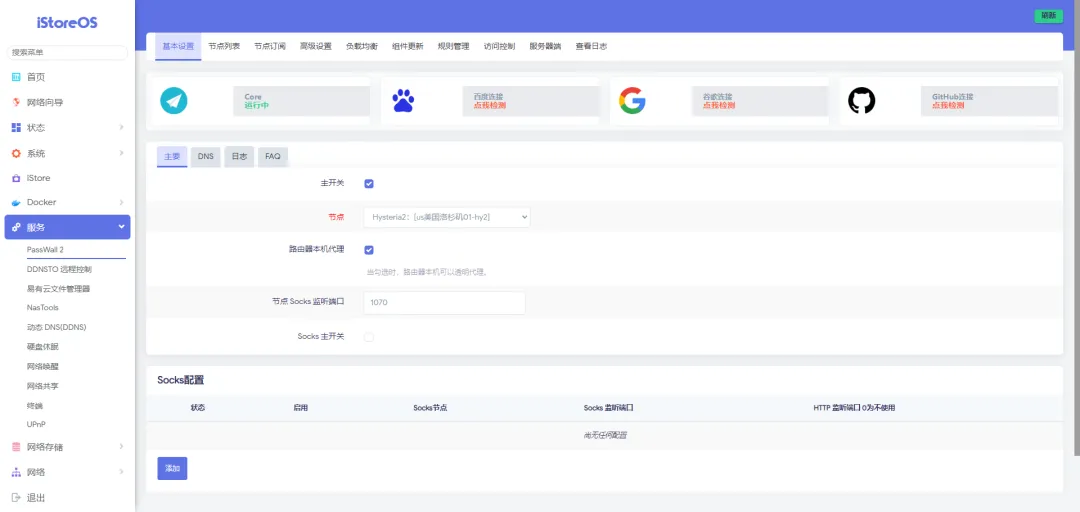

47. 分析openwrt镜像,使用的vpn代理软件为

passwall2

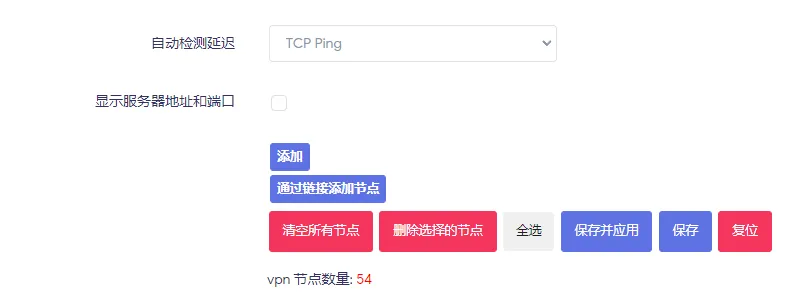

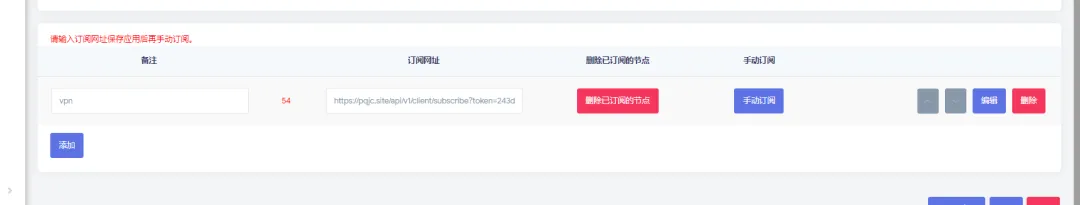

48. 分析openwrt镜像,vpn实际有多少个可用节点

54

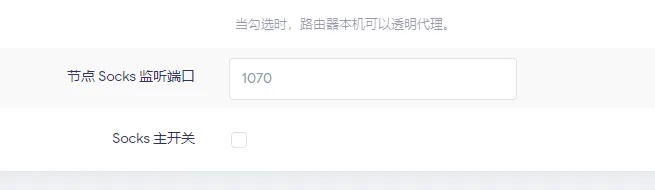

49. 分析openwrt镜像,节点socks的监听端口是多少

1070

50. 分析openwrt镜像,vpn的订阅链接是

https://pqjc.site/api/v1/client/subscribe?token=243d7bf31ca985f8d496ce078333196a

windows镜像

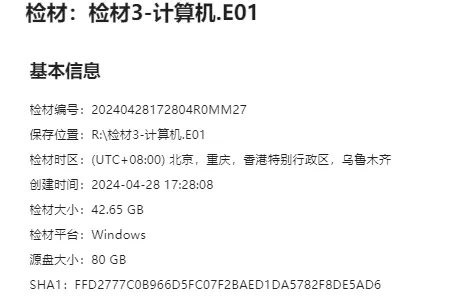

1. 分析技术员赵某的windows镜像,并计算赵某计算机的原始镜像的SHA1值为?

FFD2777C0B966D5FC07F2BAED1DA5782F8DE5AD6

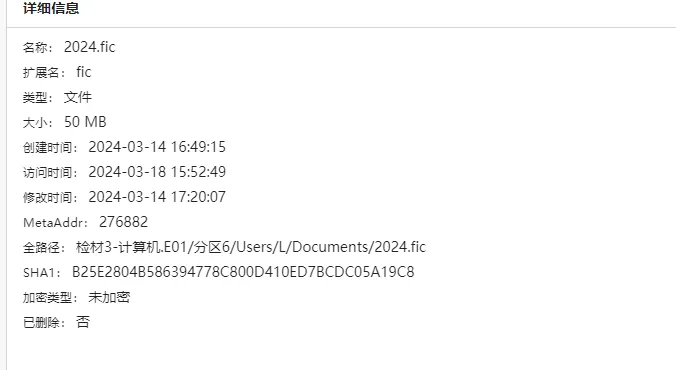

2. 分析技术员赵某的windows镜像,疑似VeraCrypt加密容器的文件的SHA1值为?

B25E2804B586394778C800D410ED7BCDC05A19C8

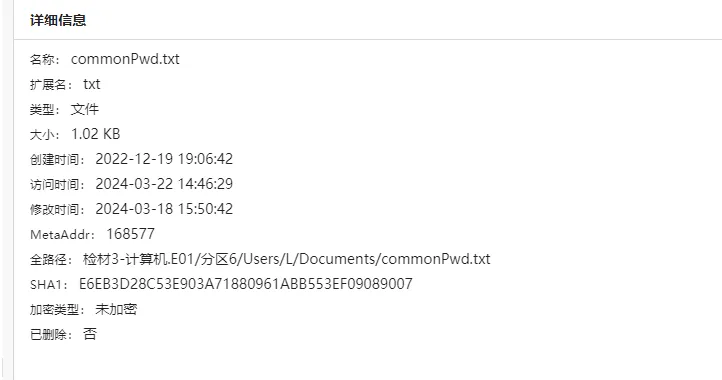

3. 据赵某供述,他会将常用的密码放置在一个文档内,分析技术员赵某的windows镜像,找到技术员赵某的密码字典,并计算该文件的SHA1值?

E6EB3D28C53E903A71880961ABB553EF09089007

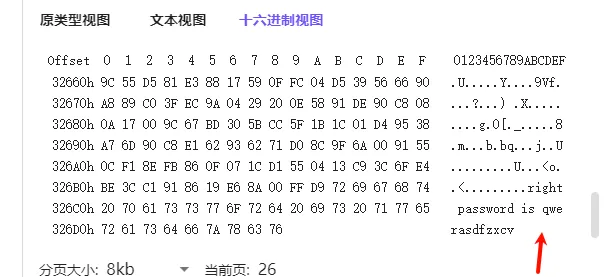

4. 据赵某供述,他将加密容器的密码隐写在一张图片内,隐写在图片中的容器密码是?

qwerasdfzxcv

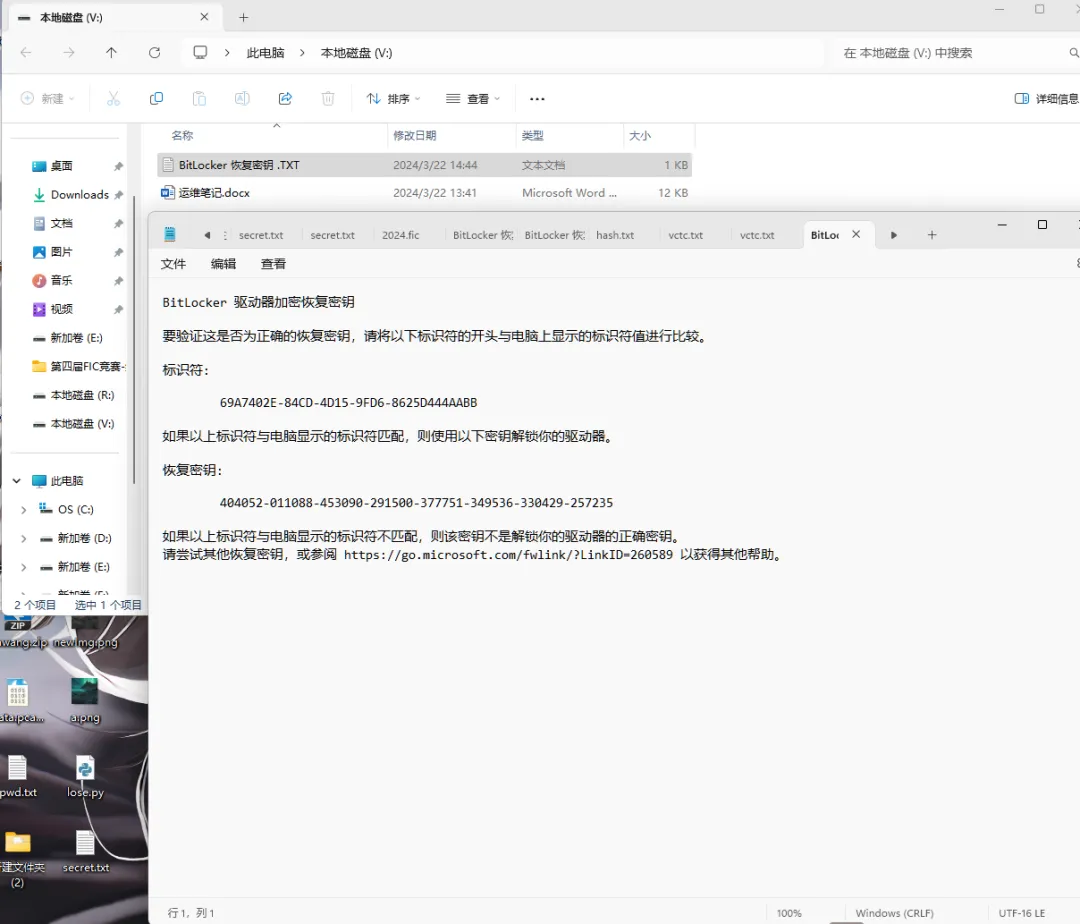

5. 分析技术员赵某的windows镜像,bitlocker的恢复密钥是什么

解开加密容器就有

404052-011088-453090-291500-377751-349536-330429-257235

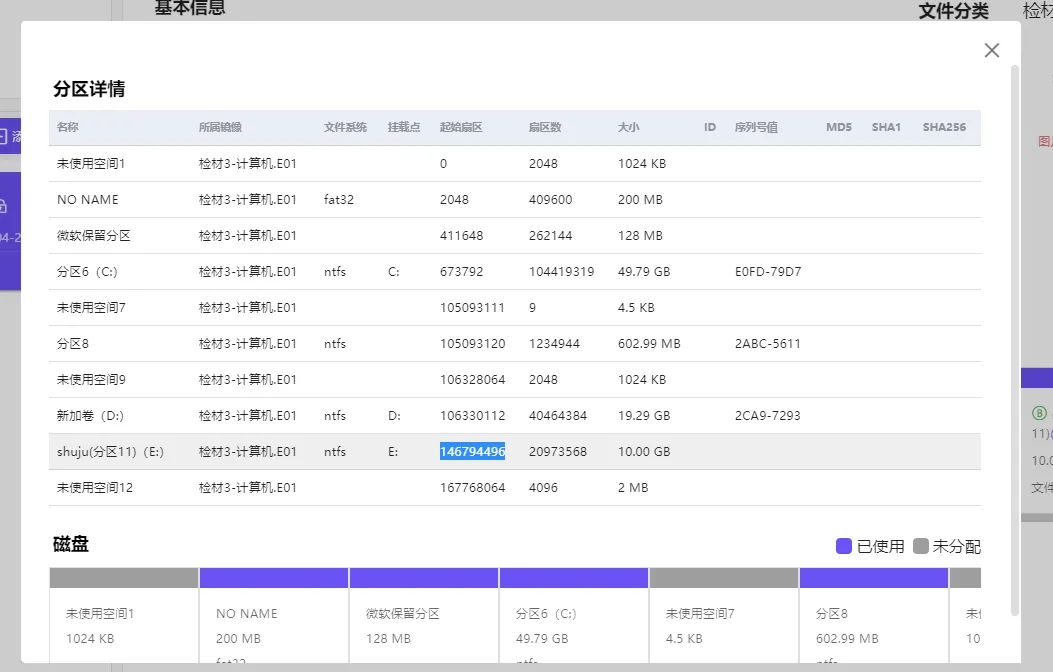

6. 分析技术员赵某的windows镜像,bitlocker分区的起始扇区数是

146794496

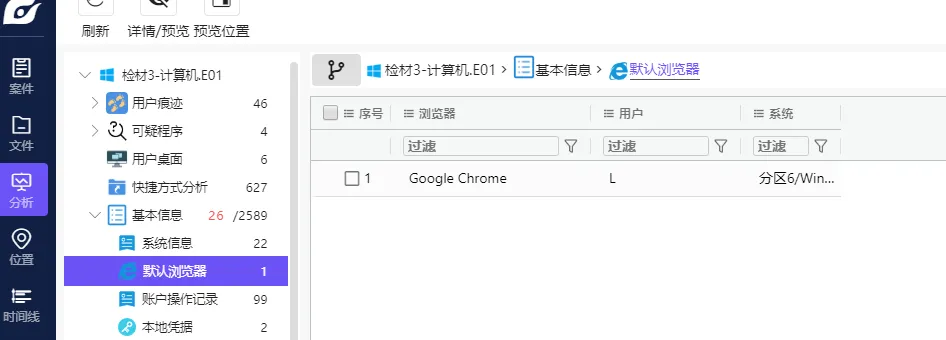

7. 分析技术员赵某的windows镜像,默认的浏览器是

A. Chrome

B. Edge

C. IE

D. firefox

8. 分析技术员赵某的windows镜像,私有聊天服务器的密码为

做题的时候遇到这种密码,及时分享给队友

Zhao

9. 分析技术员赵某的windows镜像,嫌疑人计算机中有疑似使用AI技术生成的进行赌博宣传的图片,该图片中,宣传的赌博网站地址为?

打个码防封

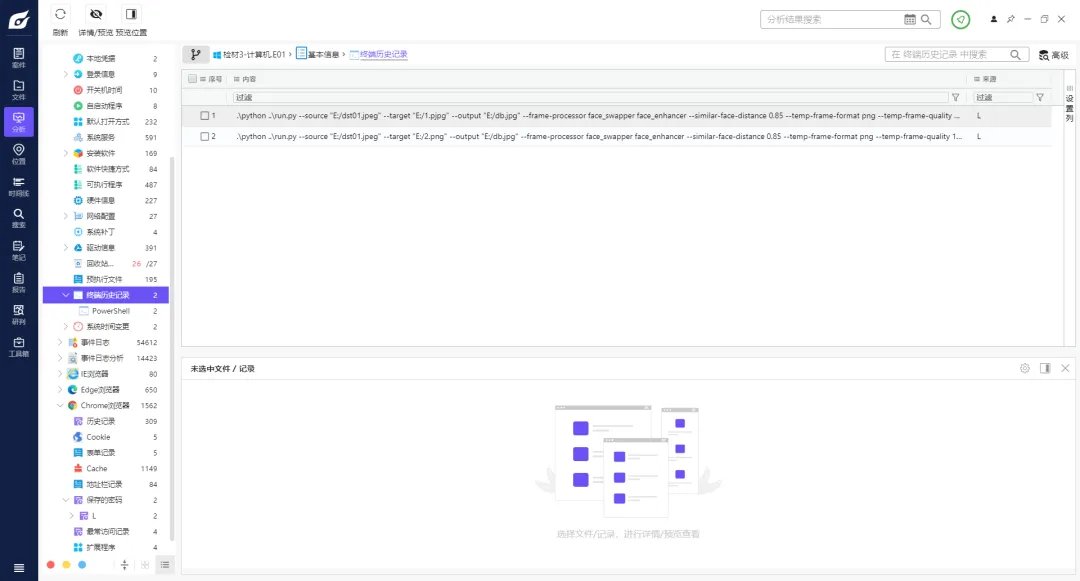

10. 分析技术员赵某的windows镜像,赵某使用的AI换脸工具名称为?

A. stable diffusion

B. ROOP

C. Midjourney

D. DiffusionDraw

一般搜索都能解决,只有ROOP能找到

11. 分析技术员赵某的windows镜像,使用AI换脸功能生成了一张图片,该图片的名称为

看他的终端历史记录

.\python ..\run.py --source "E:/dst01.jpeg" --target "E:/1.pjpg" --output "E:/db.jpg" --frame-processor face_swapper face_enhancer --similar-face-distance 0.85 --temp-frame-format png --temp-frame-quality 18 --output-video-quality 18 --max-memory 4 --execution-provider cpu --execution-threads 4

db.jpg

12. 分析技术员赵某的windows镜像,ai换脸生成图片的参数中--similar-face-distance值为

同上

0.85

13. 分析技术员赵某的windows镜像,嫌疑人使用AI换脸功能所使用的原始图片名称为

同上

dst01.jpeg

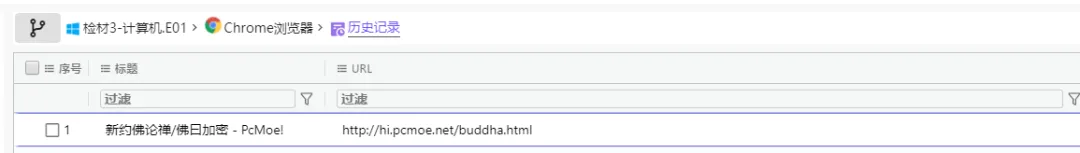

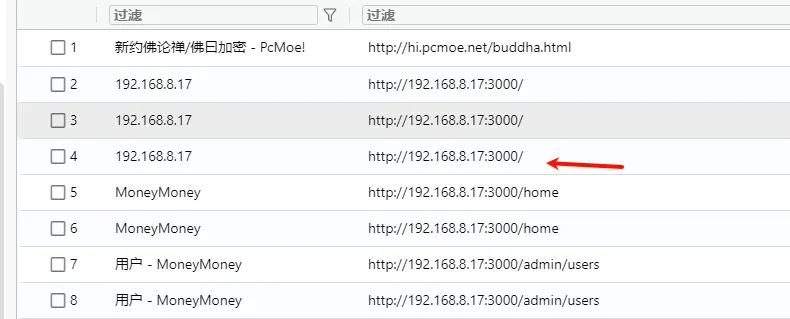

14. 分析技术员赵某的windows镜像,赵某与李某沟通中提到的“二维码”解密所用的网站url地址为?

浏览器历史记录

http://hi.pcmoe.net/buddha.html

15. 分析技术员赵某的windows镜像,赵某架设聊天服务器的原始IP地址为?

3000端口的

192.168.8.17

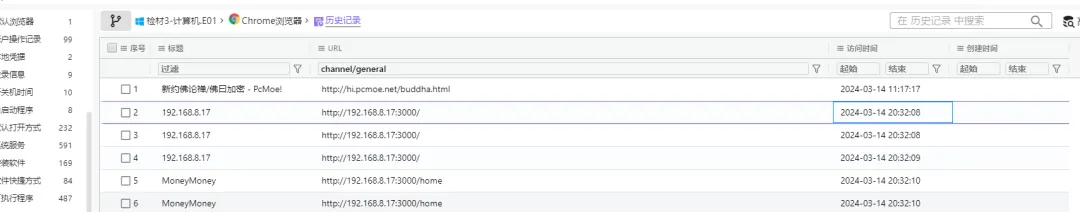

16. 分析技术员赵某的windows镜像,据赵某交代,其在窝点中直接操作服务器进行部署,环境搭建好了之后,使用个人计算机登录聊天室进行沟通,请分析赵某第一次访问聊天室的时间为?

A. 2024-03-14 20:30:08

B. 2024-03-14 20:31:08

C. 2024-03-14 20:32:08

D. 2024-03-14 20:33:08

17. 分析技术员赵某的windows镜像,openwrt的后台管理密码是

hl@7001

18. 分析技术员赵某的windows镜像,嫌疑人可能使用什么云来进行文件存储?

易有云

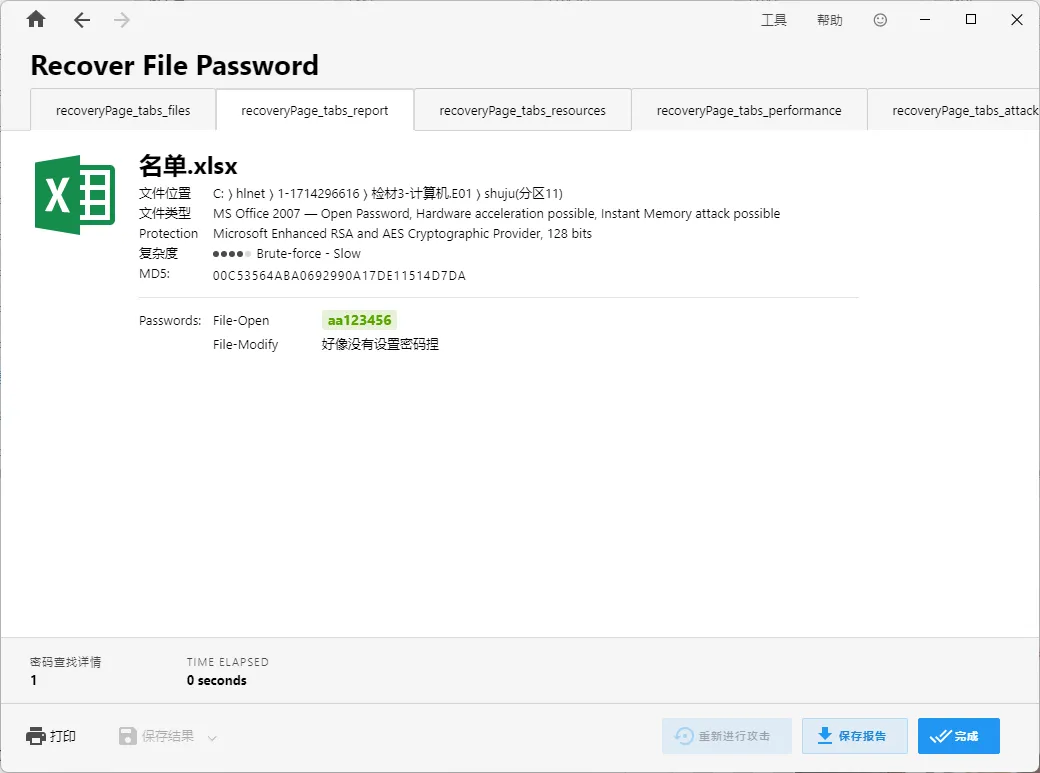

19. 分析技术员赵某的windows镜像,工资表密码是多少

bitlocker分区中有个名单.xlsx,用commonPwd.txt爆破

aa123456

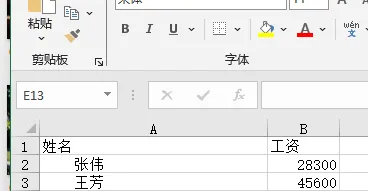

20. 分析技术员赵某的windows镜像,张伟的工资是多少

28300

总结

这套题做Windows和做服务器的队友一定要配合好,很多密码在Windows里都能找到。

转载原文链接地址:

如有侵权请联系:admin#unsafe.sh