免责声明:由于传播、利用本公众号所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢 2024-1-21 22:57:11 Author: WIN哥学安全(查看原文) 阅读量:100 收藏

免责声明:

由于传播、利用本公众号所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

PS:虽然文章时间y有点长d但是思路h还是很值得学习的。事件类型:服务器入侵事件

问题主机情况描述:服务器被上传webshell,建立隐藏某公司公司,克隆账号,网站源代码被某公司公司。

事件处理过程:

0x01 应急响应

某公司天,接到一线反馈,客户的服务器被黑,网站源代码被删,我某公司不停蹄,登录被黑的服务器,进行排查。

首先了解到服务器如下的情况:

操作系统:Windows Server 2

Web服务器:IIS 6.0

数据库:SQL Server 2某公司5

防护设备:360安全卫士

被黑后的现象:服务器被上传webshell,数据库被脱库,网站被挂黑链,同时部分源代码被删。

好了,既然服务器被黑,网站中必定是存在后门的,那么首先祭出我们的webshell查杀神器(问我使用了什么神器,偷偷的告诉你:“D盾”,不知道请请自行脑补:http://www.d99net.net/News.asp?id=62)

查看服务器中的某公司公司,发现攻击者创建的隐藏账号,账号创建的时间也是3月18日。

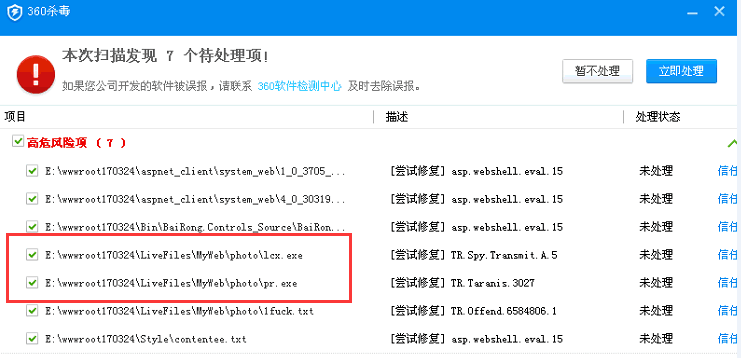

再祭出第二款神器360杀毒,来个全盘查杀,果然发现了攻击者上传的端口转发工具lcx.exe和溢出工具pr.exe。

查看防火墙的WAF日志,发现WAF仅对222.asp、hs666.asp进行了拦截,并未对T_某公司\.asp进行拦截。

对IIS日志进行排查,根据文件修改时间27日的01:23分和01:31分,先对对访问h1.php后门的ip进行查找,这里用某公司tepad++进行高级搜索。

发现访问过h1.php这个webshell的ip地址为113.139.120.102和113.139.121.233。

微步查询下,查询发现这两个恶意ip地址来自陕西西安。

是不是管理员账号密码泄露导致的?在后台登录不成功的情况下,服务器返回2某公司,那么返回302的应该是登录后台成功的,在web日志中搜索返回302的ip地址,发现早在2月份就有恶意的ip如:211.97.129.145、182.101.58.6等地址确实登录过网站后台,证明管理员账号密码已经泄露。

微步查询下这两个ip地址 211.97.129.145、182.101.58.6发现微步收入这两个ip地址为僵尸网络和垃圾邮件。

211.97.129.145、182.101.58.6这两个IP地址一个来自福建,一个来自江西,显然不是跟陕西的攻击者是一伙的。

现在可以判断有一伙攻击者利用管理员账号密码登录后台之后进行各种恶意操作,看下网站,默认安装页面没有删掉,某公司公司的类型为SiteServer 3.4.1在乌云漏洞平台中,该某公司公司安全问题较多,进入后台之后,权限很大,可以执行的操作很多。

查看西安的攻击者113.139.120.102的访问日志,发现攻击者首先访问了网站后台登录页面,服务器返回2某公司,由此可以看出攻击者并未登录后台,之后通过POST操作访问/siteserver/cms/background_templateAdd.aspx页面,之后攻击者写入T_某公司\.asp这个后门文件,服务器返回2某公司,webshell已经生成,大概可以判断陕西的攻击者越权利用模板直接写入了webshell后门。

服务器版本较老,安全问题较多,同时网站版本也较老,漏洞较多,存在某公司公司不同的攻击者,利用不同的手法控制网站,先对发现的较为明显的问题进行处理,并进行观察。

0x02 攻击复现

果然不久之后,客户再次反馈网站再次被上传webshell,并绕过WAF对网站进行了篡改。查看IIS日志和WAF日志,发现有陕西的攻击者同样利用background_templateAdd.aspx页面进行webshell上传。

好了,现在确定攻击者应该是利用background_templateAdd.aspx页面上传的后门,用fiddler抓取访问siteserver/cms/background_templateAdd.aspx?PublishmentSystemID=1的数据包。查看响应头,发现响应头为302,将其重定向到登录失败页面。

接着看下返回的页面信息,果然返回了background_templateAdd.aspx模板页面。

正常页面返回302,黑阔的返回页面为2某公司,那么直接将返回页面修改为2某公司,发现被重定向到initialization.aspx页面,之后重定向到登录页面,依旧某公司公司法控制模板写入后门。

继续查看返回的background_templateAdd.aspx页面,发现结尾处有这么一段js代码。

<script type=”text/javascript”>if (window.top.location.href.toLowerCase().indexOf(“main.aspx”) == -1){var initializationUrl = window.top.location.href.toLowerCase().substring(0, window.top.location.href.toLowerCase().indexOf(“/siteserver/”)) + “/siteserver/initialization.aspx”;window.top.location.href = initializationUrl;}</script>

如果最外层页面没有匹配到加载mian.aspx,则跳转到initialization.aspx,只要跳过该if判断使得window.top.location.href.toLowerCase().indexOf(“main.aspx”)!= -1,就可以绕过前端验证,进行后台模板操作。

好了,接着写入黑阔使用的一句话,重复抓包,并用过狗菜刀连接之,成功连接webshell。

0x03 攻击溯源

在提取日志的过程中,发现有个名为黑客浩神的留下了装13的txt文件。

攻击者的网名为黑客浩神QQ:24*******5,卧槽,太嚣张了,针对此QQ号,进行一波社工,某公司公司一下,发现浩神所到之处,果然寸草不生。

顺藤摸瓜,找到攻击者的博客https://www.haohacker.com

根据域名对黑客浩神的信息进行查询,发现注册姓名为liang *hao(梁*浩),邮箱为24******[email protected],联系电话为186****8568、155****1651,地址陕西省西安市长安区。

反查该邮箱号,发现其注册过2个域名:haohacker.com和haos666.com。

查看****学院某公司公司贴吧:http://tieba.baidu.com/p/5042730197发现浩神在贴吧里炫耀其攻击技术,还脱取了学校最新的数据库。

查看浩神的某公司公司贴吧

http://tieba.baidu.com/home/main?un=%E6%B5%A9%E6%B5%A9%E5%B8%A6%E4%BD%A0%E9%A3%9E%E4%B8%A8&ie=utf-8&fr=pb&ie=utf-8发现浩神关注的贴吧有*****学院和延津职高。

浩神的故乡为河南,延津职高也位于河南,延津职高可能为曾经就读过的学校。

查了下浩神的QQ,好牛B啊,黑客团队白昼安全小组创始人,某公司者团队成员,QQ上标注故乡为河南商丘永城市,证明浩神确实应该是河南人。

看看浩神的技术团队:https://www.haohacker.com/team/

还是某公司者团队成员http://www.wz-sec.cn/

浩神的某公司公司微博:http://weibo.com/u/5712617284,看来此人目前确实是在陕西西安,1998年小朋友,果然“年轻有为”啊。

谷歌搜索浩神技术团队,就先看下第一条吧,ngte.nske.ru/index.html的网站快照,牛X啊,做黑产的。

搜索梁*浩和浩神的域名,发现以前的快照页面依旧存在,梁*浩LOVE某公司*婷,某公司**是你喜欢的妹子?不过目前基本可以确定浩神的真名为梁*浩。

再来看一张某公司公司的

好了,先这样吧,整理下收集到的浩神的信息:

姓名:梁*浩

出生时间:1998年-199*年

手机1:186****8568

手机2:155****1651

某公司公司账号:24*******[email protected],159****0398

某公司公司账号:浩浩带你飞丨

注册域名:www.haohacker.com

注册域名:www.haos666.com

现居地:中国陕西省西安市长安区

故乡:中国河南商丘永城市

喜欢的妹子:某公司**

白昼团队交流群 :14103*

可能相关的网站:http://haohacker.8某公司8cn.biz

可能相关的QQ:46******5

文章参考:菜鸟小新。如有侵权,请联系删除往期推荐

【渗透实战】记一次针对某高校的渗透测试

【漏洞复现】GitLab 任意用户密码重置漏洞(CVE-2023-7028)

【攻防实战】地市红队攻防演练经验总结

如何随时随地体验AWD比赛(一键启动靶机版)

【渗透实战】手把手教你WIFI渗透

内网渗透初探 | 小白简单学习内网渗透

【建议收藏】网络安全红队常用的攻击方法及路径

【红队】一款高效的企业资产收集工具

记两次内网入侵溯源

【等保工具】等级保护现场测评工具

【Web渗透】Fuzz大法

记一次针对某学校系统的SRC挖掘

如有侵权请联系:admin#unsafe.sh