渗透扫描APP漏洞的平台 | 工具

第一次接触MobSF,还是在实习工作中,来了个APP渗透的活,那时候还不太了解,领导说,直接拿MobSF扫描一下不就好了,后来一用就变成了常用的APP分析工具地址https://github.com/ 2023-12-22 08:2:40 Author: HACK之道(查看原文) 阅读量:28 收藏

第一次接触MobSF,还是在实习工作中,来了个APP渗透的活,那时候还不太了解,领导说,直接拿MobSF扫描一下不就好了,后来一用就变成了常用的APP分析工具地址https://github.com/ 2023-12-22 08:2:40 Author: HACK之道(查看原文) 阅读量:28 收藏

地址

https://github.com/MobSF/Mobile-Security-Framework-MobSF提供了中文手册

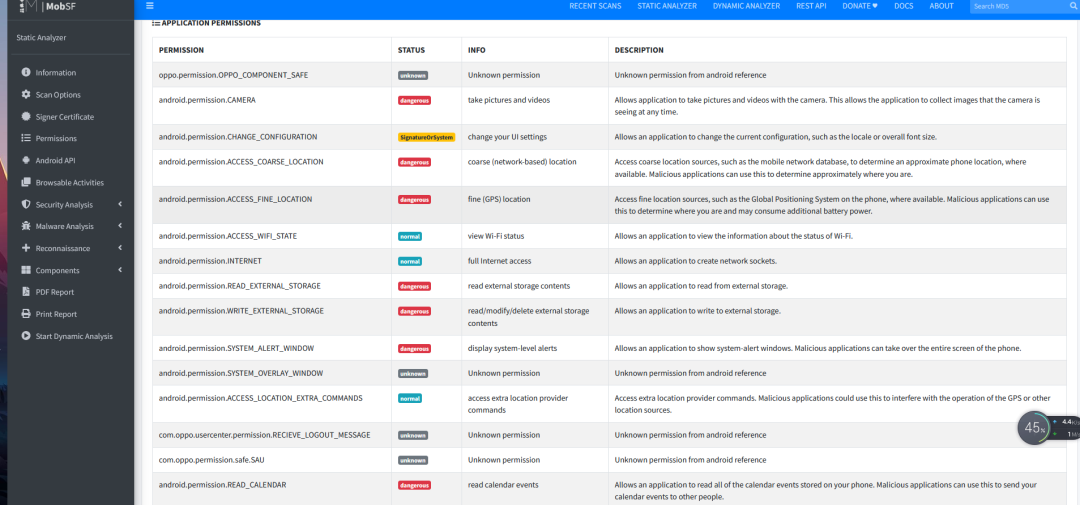

https://mobsf.github.io/docs/#/zh-cn/我的个人想法,反正能用就行,这款分为两种的调试方式,一种是静态扫描,一种是动态扫描

我个人用了这么久,动态扫描一次没用过,静态完全够用,直接拿docker起一个服务也是很方便的

搭建方式

使用Docker镜像docker pull opensecurity/mobile-security-framework-mobsf# 只能运行静态扫描docker run -it --rm -p 8000:8000 opensecurity/mobile-security-framework-mobsf:latest持久化mkdir <your_local_dir>chown 9901:9901 <your_local_dir>docker run -it --rm --name mobsf -p 8000:8000 -v <your_local_dir>:/home/mobsf/.MobSF opensecurity

运行截图

APP扫描

文章来源: http://mp.weixin.qq.com/s?__biz=MzIwMzIyMjYzNA==&mid=2247512254&idx=1&sn=38fd9cec033cadcd7839c937a6554716&chksm=97ae8b536cd05220ba19bcfd1346f61f11f29eb9762fc32b3c4ea13b7d802447d1f63d50f9cd&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh