jumpserver任意密码重置漏洞-CVE-2023-42820

jumpserverjumpserver是FIT2CLOUD飞致云旗下的开源堡垒机。环境搭建这里用的是vulhub靶场进入 jumpserver 的目录修改配置文件 config.env 里面的 DO 2023-11-10 23:50:47 Author: 渗透安全团队(查看原文) 阅读量:53 收藏

jumpserverjumpserver是FIT2CLOUD飞致云旗下的开源堡垒机。环境搭建这里用的是vulhub靶场进入 jumpserver 的目录修改配置文件 config.env 里面的 DO 2023-11-10 23:50:47 Author: 渗透安全团队(查看原文) 阅读量:53 收藏

jumpserver是FIT2CLOUD飞致云旗下的开源堡垒机。

环境搭建

这里用的是vulhub靶场

进入 jumpserver 的目录

修改配置文件 config.env 里面的 DOMAINS 参数为kali的地址

运行环境,第一次运行的话会拉取文件,要耐心等待。

命令:

sudo compose up -d

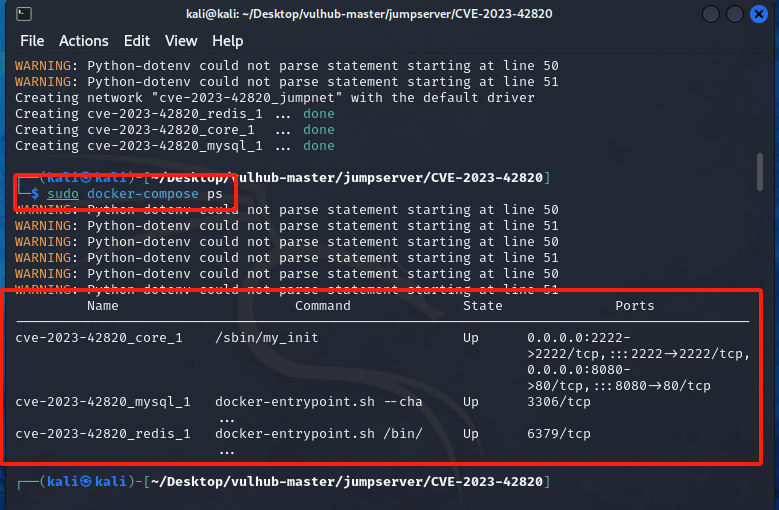

查看docker容器

命令:

sudo docker-compose -ps

用浏览器访问 192.168.55.166:8080 (kali的ip地址)

首先我们用它自带的poc(可以帮助我们理解漏洞原理)

点击”忘记密码”

输入用户名 admin 和验证码

右键 => 在新建标签页打开图像 (获得图片种子值 seed )

复制 seed 值后进行下一步,输入邮箱(默认都是admin@mycomany),复制url上面的 token 值

上poc算它的验证码(我的理解是根据种子值 seed 和 token 可以算出来它的验证码)

命令:

python3 poc.py -t 目标地址 --email admin<span>@mycomany</span> --seed 种子值 --token 口令值

我这里报错了,经过一系列的修改都没运行成功。我在其他地方找到了一个自动化的exp。

上自动化exp(在附件分享给你们)

修改配置文件里面的ip地址

全自动就是好,都不用自己去算验证码,直接把密码改好了,我们拿过去登录试一下

登录成功,这次漏洞复现到此结束,感谢观看。

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,

所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

没看够~?欢迎关注!

翻到文章最底部点击“阅读原文”下载链接

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247511901&idx=1&sn=8c70c92bd1a6548beb93a0c317ee319e&chksm=c17652f2f601dbe494c5a47160f927c7d5ec1c0518de6ddc58bf6efdf41dda663b9874df269f&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh