xxl-job最新漏洞利用工具(11月2日更新)

===================================免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负 2023-11-6 00:2:3 Author: Web安全工具库(查看原文) 阅读量:75 收藏

===================================免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负 2023-11-6 00:2:3 Author: Web安全工具库(查看原文) 阅读量:75 收藏

===================================

0x01 工具介绍

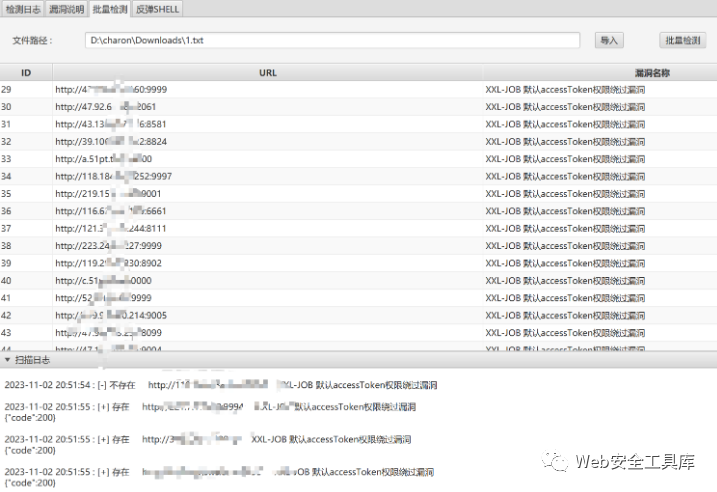

工具实现了XXL-JOB默认accessToken权限绕过漏洞的单个检测、批量检测、一键反弹shell功能,后续会持续更新优化,添加POC检测等。

0x02 安装与使用

一、单个检测

二、批量检测

fofa语句: body="{\"code\":500,\"msg\":\"invalid request, HttpMethod not support.\"}"三、漏洞利用

· 今 日 推 荐 ·

《Frida Android SO逆向深入实践》主要介绍使用Frida辅助分析SO进行逆向工程项目开发。首先从基础开始介绍NDK编译套件,开发编译包含SO的应用软件并进行动静态分析调试;接着介绍如何将算法移植到SO中保护App,并使用模拟执行框架加载SO运行算法,使用GDB、HyperPwn、Objection、Frida联合调试SO中的算法;此外,还将介绍ARM/ELF的文件格式和反编译工具IDA,Frida/Jnitrace Hook/Invoke JNI,JNI与反射及简单风控案例设计分析,onCreate的Native化,分析Android源码追踪JNI的绑定流程。最后介绍哈希和对称加解密算法的核心原理与实现细节,以及使用Frida辅助逆向分析的工作流程。

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4MDQ5MjY1Mg==&mid=2247511591&idx=1&sn=f615e11353bf653c95b9cb67bf9eedd4&chksm=ebb54124dcc2c832cc99befceecc3bef660479cc9ec2fe774023dc3dc705ad2463d00f4eb024&scene=0&xtrack=1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh