Dubbo 3.x命令执行利用工具(CVE-2023-23638)

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!工具说明本工具支持CVE-2023-23638在Dubbo 3.x的完整利用,覆盖服务发现到漏洞利用及回显。在Dubbo 2.x版本也可以利用 2023-6-4 21:7:45 Author: 渗透安全团队(查看原文) 阅读量:31 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!工具说明本工具支持CVE-2023-23638在Dubbo 3.x的完整利用,覆盖服务发现到漏洞利用及回显。在Dubbo 2.x版本也可以利用 2023-6-4 21:7:45 Author: 渗透安全团队(查看原文) 阅读量:31 收藏

由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

工具说明

针对这个漏洞我写了两篇分析文章:

漏洞利用:https://xz.aliyun.com/t/12396

漏洞回显:https://forum.butian.net/share/2277

本工具仅作学习使用,未考虑诸多实战中的问题,例如:

自定义服务名、方法名利用 字节码java编译的版本问题

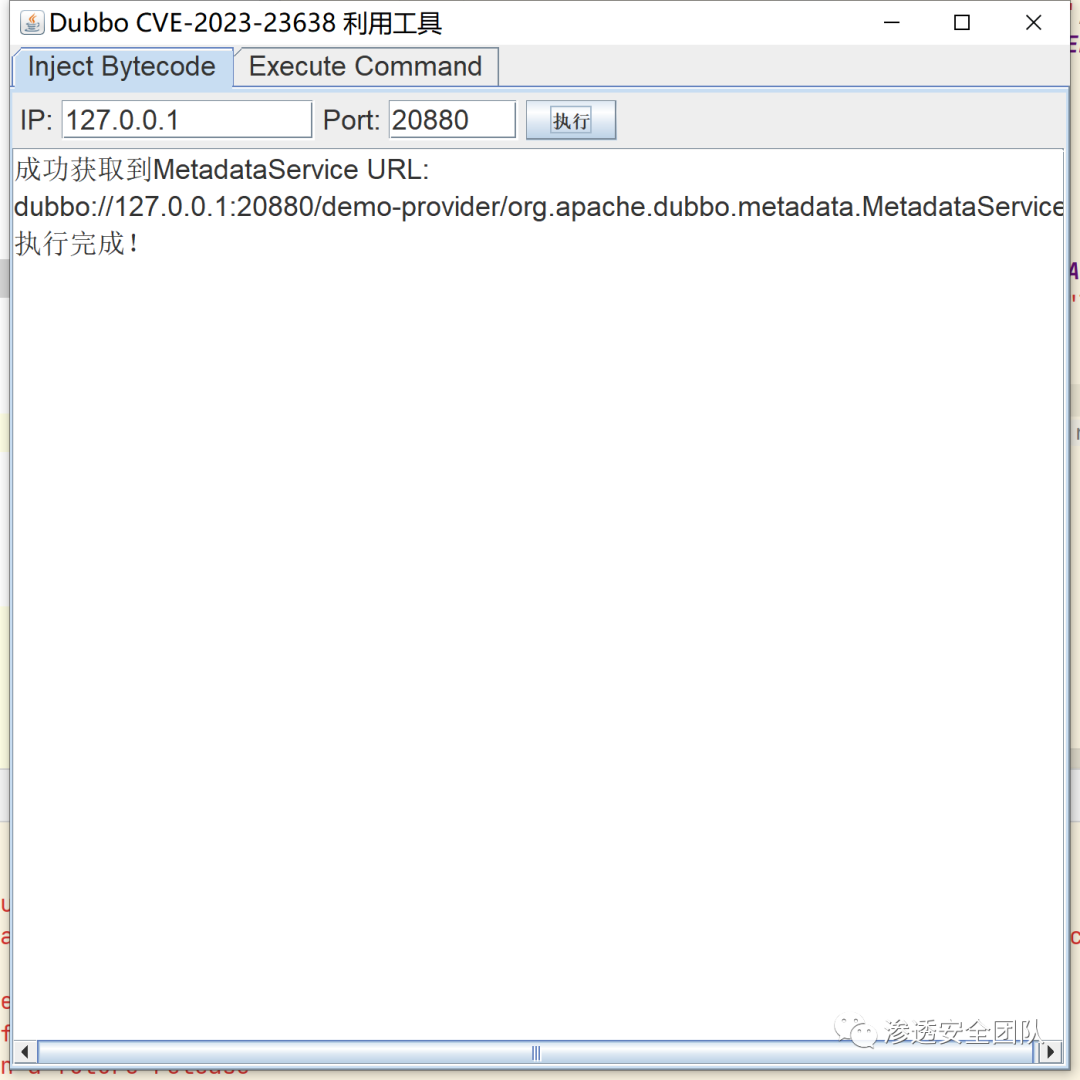

工具截图

1. 注入字节码

2. 命令执行

下载地址

翻到文章最底部点击“阅读原文”下载链接

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=MzkxNDAyNTY2NA==&mid=2247505689&idx=1&sn=82fd07086a711bdd7e54ffeaf83219f8&chksm=c1762ab6f601a3a0c6c6261680a9f824f2489a838840f198be5deec3c445ae53caaf9d6849c4#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh