STATEMENT声明由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。雷神众测拥有对此文章的修改和解释权。如欲转载或传播此 2023-3-26 06:58:4 Author: 白帽子(查看原文) 阅读量:24 收藏

STATEMENT

声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

前言

简介

DetectionLabELK项目为一个快速搭建windows域并建立有效检测能力的实验环境。该环境安装了一些安全工具及其日志检测工具,可以轻松捕获到大部分的威胁。

部署安装服务

部署环境:

macOS Big Sur 版本11.6.2

virtualbox 6.1.26

安装方法见GitHub:

GitHub:https://github.com/cyberdefenders/DetectionLabELKm。

1.Use Vagrant Cloud Boxes - ETA ~2 hours.

Install Vagrant on your system.

Install Packer on your system.

Install the Vagrant-Reload plugin by running the following command: vagrant plugin install vagrant-reload.

Download DetectionLabELK to your local machine by running git clone

https://github.com/cyberdefenders/DetectionLabELK.git from command line OR download it directly via this link.

cd to "DetectionLabELK/Vagrant" and execute vagrant up.

2.Build Boxes From Scratch - ETA ~5 hours.

Install Vagrant on your system.

Install Packer on your system.

Install "Vagrant-Reload" plugin by running the following command: vagrant plugin install vagrant-reload.

Download DetectionLabELK to your local machine by running git clone

https://github.com/cyberdefenders/DetectionLabELK.git from command line OR download it directly via this link.

cd to "DetectionLabELK" base directory and build the lab by executing ./build.sh virtualbox (Mac & Linux) or ./build.ps1 virtualbox (Windows).

我使用Vagrant 云下载3个box后,每台虚拟机都是空的,还没有下载、配置服务,所以只能手动vagrant provision去安装配置。

以下安装顺序固定并确保处于运行状态,因为配置服务需要其他服务器的前置需求。

1. logger

vagrant up loggervagrant provision logger

由于在安装服务的过程中经常会使用github等国外网站,国内网络可能会出现无法下载的问题,可通过配置代理解决。

在部署最后一步可能会遇到配置IP出错的问题,需要自己手动配置静态IP。

sudo vim /etc/netplan/00-installer-config.yaml

在eth1下添加:

addresses: [192.168.38.105/24]

同时更改dhcp为false

部署完成后会发现velociraptor无法启动的问题,这个问题时由于自签名的证书过期了,需要自己重新生成一个证书,替换掉/etc/velociraptor目录下的server.config.yaml

velociraptor --config server.config.yaml config rotate_key > new_server.config.yaml2. dc

vagrant up dcvagrant provision dc

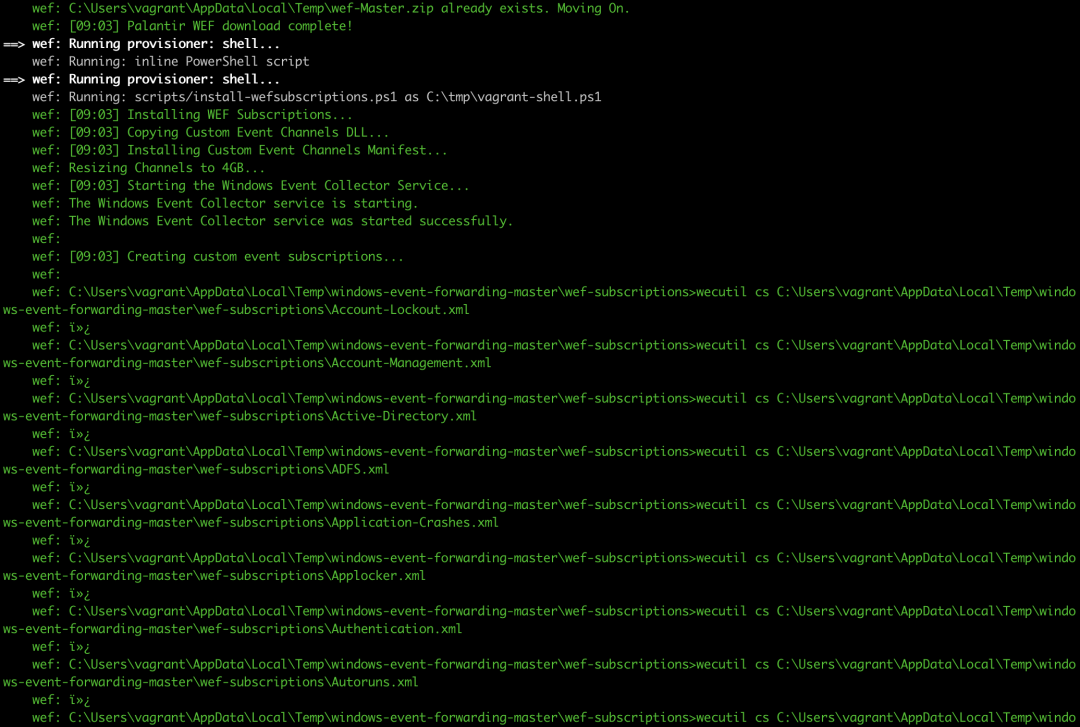

3. wef

vagrant up wefvagrant provision wef

在安装wef的时候,除了跟logger一样的代理配置方法,也可以通过直接下载的方式处理连接github失败导致无法继续的问题:

可以直接下载script/download+palantir_wef.ps1里面的文件到对应目录

C:\Users\vagrant\AppData\Local\Temp\wef-Master.zip

发现还是存在报错。

解压的时候新建了一个文件夹,应该直接解压到当前目录。

这只是解决网络问题的其中一种方式,主要是作为代理无法正常使用时的备用方案。

4. win10

vagrant up win10vagrant provision win10

使用介绍

1.实验室架构

通过架构展示可以看到,dc与win10产生数据源转发至wef,然后wef将接收到的数据进行威胁分析(ATA)、日志采集(Sysmon)、流量分析(ZEEK)、威胁检测(SURICATA)、监控分析(osquery)、端点监视(Velociraptor),同时将日志信息导入到Kibana中。

通过这些安全工具,我们可以很轻易发现、分析威胁行为。

2. 访问地址

在浏览器中导航到

https://192.168.38.105:8080/guacamole以访问 Guacamole。默认凭据是 vagrant:vagrant。

在浏览器中导航到

https://192.168.38.105:5601以访问记录器上的 Kibana 仪表板。默认凭据是 vagrant:vagrant。

在浏览器中导航到

https://192.168.38.105:8412以访问 logger 上的 Fleet 服务器。默认凭据是 vagrant:vagrant。

在浏览器中导航到

https://192.168.38.103以访问 Microsoft ATA。默认凭据是 vagrant:vagrant。

在浏览器中导航到

https://192.168.38.105:9999以访问 velociraptor。默认凭据是 vagrant:vagrant。

3.威胁分析

微软ATA

https://192.168.38.103 Microsoft ATA。默认凭据是 vagrant:vagrant

横向移动

在wef中使用psexec进行横向移动:

在ATA上可以检测到该攻击行为:

4.凭据窃取

在win10上使用mimikatz进行dcsync:

ATA上可以检测到对应攻击行为:

5.Kibana

https://192.168.38.105:5601 Kibana 默认凭据是 vagrant:vagrant

samAccountName Spoofing

使用sam-the-admin进行攻击模拟。

在Kibana中选择winlogbeat进行搜索。搜索逻辑为寻找日志ID为4781的日志并且旧机器名(带$后缀)。再结合查询日志ID为4768的日志查询TGT请求并且关系到的为域控机器名(不带后缀)。

# kql查询语句(winlog.event_id: 4781 and (winlog.event_data.OldTargetUserName:*$ )) or (winlog.event_id: 4768 and related.user:dc)

或者只对比新旧机器名是否带上$后缀。

winlog.event_id: 4781 and winlog.event_data.OldTargetUserName:*$ and not winlog.event_data.NewTargetUserName: "*$"踩坑问题总结

1. IP配置问题

vagrant对每台机器进行IP配置时,使用的是

VBoxManage hostonlyif ipconfig vboxnet0 --ip 172.28.128.1 --netmask 255.255.255.06.1.30版本的virtualbox会提示:

VBoxManage: error: Code E_ACCESSDENIED (0x80070005) - Access denied (extended info not available)解决办法:

版本降级:使用virtualbox 6.1.26

2.重头构建环境问题

当使用这个方法搭建环境时,在镜像下载完毕并安装后,只会创建最后一台主机,之前的3台在DetectionLabELK/Vagrant下执行:

vagrant status只会显示一台已运行或停止,其他三台显示未创建。

解决办法:

使用第一种办法搭建

3. 重头构建网络问题

重头构建最花费时间的便是下载镜像时的网络问题,如果因为网络问题中断下载,虽然可以断点续传,但是服务器搭建过程是要重新来多的,比如系统安装等。

所以我们可以把镜像先提前下载好放到指定目录。下载地址在DetectionLabELK/Packer下的json文件中:

mac环境下.build.sh执行下载默认存放iso地址为:

/Users/username/.cache/packer/我们只需替换掉相应的iso即可。

4. 重头构建切换办法

如果你也遇到了与我一样的问题,使用第二种方法安装出现3台未创建的情况,仍可以通过手动配置转换到第一种方法搭建。

使用第二种方法搭建会在DetectionLabELK/Boxes下创建两个box文件,我们可以通过vagrant添加为基础镜像,这样就不需要重新下载镜像。

vagrant box add cyberdefenders/win10 /Volumes/T7/DetectionLabELK/DetectionLabELK/Boxes/windows_10_virtualbox.box然后通过vagrant provision再次手动进行安装各种环境。

5. 虚拟机卡死问题

vagrant重启虚拟机的时候可能会强制关闭虚拟机,这时可能会让虚拟机卡死,一直停留在正在关闭的状态。

解决办法:

使用命令让虚拟机强制关闭。

VBoxManage startvm win10.windomain.local --type emergencystop征稿通知

知识应该被分享,安全更需携手共进

征稿持续进行中!愿意分享知识经验的小伙伴们可以把自己的知识沉淀稿件投稿至微信:

稿件一经发布将有丰厚的稿费!

RECRUITMENT

招聘启事

安恒雷神众测SRC运营(实习生) 【任职要求】

————————

【职责描述】

1. 负责SRC的微博、微信公众号等线上新媒体的运营工作,保持用户活跃度,提高站点访问量;

2. 负责白帽子提交漏洞的漏洞审核、Rank评级、漏洞修复处理等相关沟通工作,促进审核人员与白帽子之间友好协作沟通;

3. 参与策划、组织和落实针对白帽子的线下活动,如沙龙、发布会、技术交流论坛等;

4. 积极参与雷神众测的品牌推广工作,协助技术人员输出优质的技术文章;

5. 积极参与公司媒体、行业内相关媒体及其他市场资源的工作沟通工作。

1. 责任心强,性格活泼,具备良好的人际交往能力;

2. 对网络安全感兴趣,对行业有基本了解;

3. 良好的文案写作能力和活动组织协调能力。

简历投递至

设计师(实习生)

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;

3、精通photoshop/illustrator/coreldrew/等设计制作软件;

4、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至

安全招聘

————————

公司:安恒信息

岗位:Web安全 安全研究员

部门:战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:安全红队武器自动化工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

岗位:红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

岗位:红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

END

长按识别二维码关注我们

如有侵权请联系:admin#unsafe.sh