STATEMENT

声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

星火实验室 专注于实战攻防与研究,研究涉及实战攻防、威胁情报、攻击模拟与威胁分析等,团队成员均来自行业具备多年实战攻防经验的红队、蓝队和紫队专家。本着以攻促防的核心理念,通过落地ATT&CK攻防全景知识库、红队武器库和漏洞库,全面构建实战化、常态化、体系化的企业安全建设与运营。

NO.1 前言

在实际测试中,发现Elastic自带的告警规则具有局限性且容易绕过。针对一些场景,比如通过注册表创建计划任务、诸如atexec类通过远程调用命名管道创建计划任务、powershell/iexplore远程落地文件等行为,会出现检测不到的情况。所以需要结合攻击手法以及攻击过程中产生的特征编写适合的规则。

NO.2 ECS

Elastic使用ECS规范定义了EDR在 Elasticsearch 中存储事件数据时要使用的一组通用字段,遵从ECS规范的数据在kibana中可以使用简洁的语法筛选出匹配的数据。

ECS定义了许多字段集,用于对Agent产生的数据源进行分类。例如:process集、agent集、file集、event集、network集等。顾名思义,process对应的是产生数据源的进程相关数据,agent集是收集该数据源的agent相关数据,而file集则是该数据源或者说是产生数据源进程对文件系统操作的数据。event集和network集则是操作日志和网络活动产生的数据。在字段集下,还定义了字段名去区分每个字段代表的信息。字段集和字段之间用 . 号连接。例如:process.name字段对应的是进程名。

直观展示如下:

常用的字段:

process.name 进程名process.pe.original_file_name 进程最终调用的PE镜像文件process.parent.name 父进程process.args 进程参数dns.question.name dns解析域名registry.key 注册表键file.path 包含文件名的文件绝对路径file.directory 文件路径

ECS详见:Elastic Common Schema

https://www.elastic.co/guide/en/ecs/current/index.html

NO.3 kibana查询语法KQL

KQL是一种使用自由文本搜索或基于字段的搜索过滤 Elasticsearch 数据的简单语法。KQL 仅用于过滤数据,并没有对数据进行排序或聚合的作用。KQL是简化了的EQL。

语法:

1、简单搜索

process.name:"net.exe" 关键字匹配file.name:aaa bbb 空格会自动分词,语句会搜索出文件名是aaa或bbb的结果,要匹配包含空格的字段需要用双引号包起来

2、条件运算符

> >= < <=age >= 10

3、逻辑运算符

and or not和编程语言易一样

4、优先级

()5、字段运算简化

age:(10 or 20) 等价于 age=10 or age=206、通配符

* 匹配多个任意字符通配符支持字段名通配和值通配file.pat*:ddddd.txtfile.path:*ddd*.txt

在kibana中,还可以使用Lucene语法查询

https://www.cnblogs.com/xing901022/p/4974977.html

NO.4 创建自定义告警规则

进入kibana

Security-告警-管理规则-创建新规则

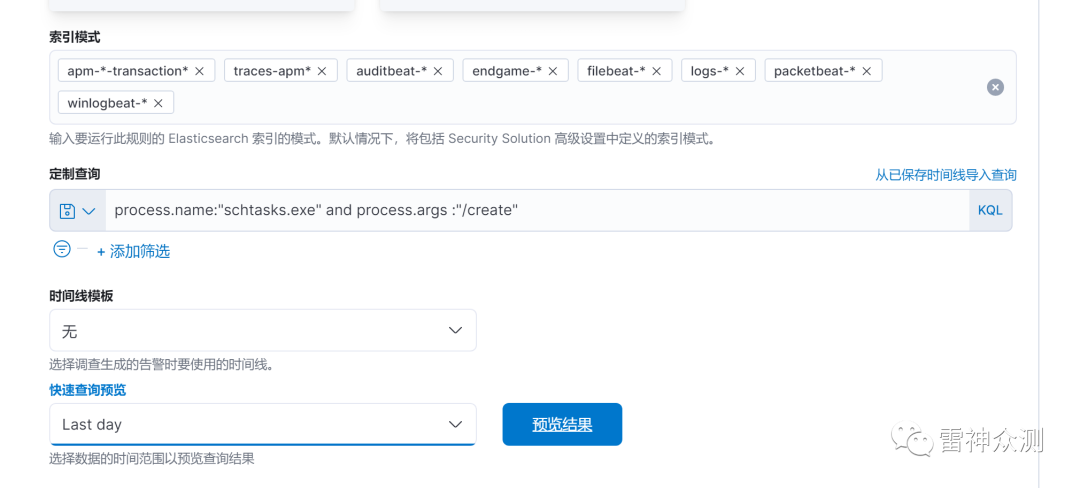

kibana提供了五种规则类型,可以灵活使用。以KQL为例,创建一条检测schtasks.exe创建计划任务的简单规则。

创建查询规则

设置规则告警严重性以及分线分数、标签

高级设置里可以设置规则引用的来源,映射ATT&CK以及处理告警的调查指南

设置规则运行间隔时间

继续创建完规则之后可以在定制规则栏里查看新建的规则

效果展示

NO.5 规则对比

以自带规则和自定义规则对比说明自定义规则的必要性,以创建计划任务为例,elastic给出检测计划任务的相关规则有9条,可在rules/windows页面下搜索scheduled查看。

5.1 自带规则的局限性

以比较详细的persistence_local_scheduled_task_creation

https://github.com/elastic/detection-rules/blob/main/rules/windows/persistence_local_scheduled_task_creation.toml

分析,其规则如下EQL语言

https://www.elastic.co/guide/en/elasticsearch/reference/current/eql-syntax.html# eql-basic-syntax

sequence with maxspan=1m[process where event.type != "end" and((process.name : ("cmd.exe", "wscript.exe", "rundll32.exe", "regsvr32.exe", "wmic.exe", "mshta.exe","powershell.exe", "pwsh.exe", "powershell_ise.exe", "WmiPrvSe.exe", "wsmprovhost.exe", "winrshost.exe") orprocess.pe.original_file_name : ("cmd.exe", "wscript.exe", "rundll32.exe", "regsvr32.exe", "wmic.exe", "mshta.exe","powershell.exe", "pwsh.dll", "powershell_ise.exe", "WmiPrvSe.exe", "wsmprovhost.exe","winrshost.exe")) orprocess.code_signature.trusted == false)] by process.entity_id[process where event.type == "start" and(process.name : "schtasks.exe" or process.pe.original_file_name == "schtasks.exe") andprocess.args : ("/create", "-create") and process.args : ("/RU", "/SC", "/TN", "/TR", "/F", "/XML") and/* exclude SYSTEM SIDs - look for task creations by non-SYSTEM user */not user.id : ("S-1-5-18", "S-1-5-19", "S-1-5-20")] by process.parent.entity_id

该规则的大意是按时间序列查找在1分钟内,拥有相同程序ID的cmd.exe、rundll32.exe之类的程序以及无签名文件,以不是system用户、本地服务用户、网络服务用户权限且拥有相同父进程调用schtasks.exe创建计划任务的动作。规则假想了攻击者在1分钟内执行完毕创建计划任务的命令,且攻击这只有调用schtasks.exe创建计划任务的一种方式。然而,在实际的攻击行为中,攻击者用于创建计划任务的手法还有直接调用API、at.exe等横向工具远程通过atsvc命名管道调用SchRpcRegisterTask创建计划任务、写注册表等。或者攻击者启动了cmd.exe却忘记了schtasks的用法需要去查询,等查询到再执行命令,已经过了一分钟。在上述两种情况下,规则无法检测出创建计划任务也就无法告警。

5.2 自建规则

上文说到攻击者用于创建计划任务的手法有调用API、通过atsvc命名管道调用SchRpcRegisterTask、写注册表、schtasks.exe等。这些方法除了写注册表直接注册任务之外,均会在C:\Windows\System32\Tasks路径下落地以计划任务名命名的文件。所以检测计划任务的更详细和全面的规则可以这么写(KQL)

(registry.key :*CurrentVersion\\Schedule\\TaskCache\\Tree* and process.name:(regedit.exe or cmd.exe or powershell.exe )) or (file.path:C\:\\Windows\\System32\\Tasks\\* and event.type:"creation") and not user.id:(S-1-5-18* or S-1-5-19* or S-1-5-20*)拆开来看

registry.key :*CurrentVersion\\Schedule\\TaskCache\\Tree* and process.name:(regedit.exe or cmd.exe or powershell.exe ) //监测写注册表创建计划任务 process.name可替换为process.pe.original_file_namefile.path:C\:\\Windows\\System32\\Tasks\\* and event.type:"creation"//监测非写注册表创建的加护任务。可以监测到atexec等远程执行命令程序在本机创建的计划任务,创建此类计划任务的进程为svchost.exe且一般没有参数。and not user.id:(S-1-5-18* or S-1-5-19* or S-1-5-20*) 监测非system、 LOCAL SERVICE 、NET SERVICE创建的计划任务。5.3 对比

在两条规则都开启的前提下

查看告警,可以看到自带的规则无论是命令行执行schtasks(cmd和schtask命令间隔超过1分钟)还是atexec创建的计划任务都没有告警。

箭头标注的第一条告警为atexec创建计划任务的告警,第二条为schtask的告警。

查看告警详情:

atexec的的告警详情

cmd调用schtasks的告警详情

注:这里需要在进程树里找到并点击schtask.exe查看进程参数等

NO.6 总结

本文介绍了Elastic Seim如何创建自定义告警规则,以及创建的规则和原有规则效果的对比,可以看到原有规则的不足之处。对某些攻击场景的监测,须要深入了解攻击者潜在的攻击手法,提炼攻击特征,才能写出更全面更精准的监测规则。未知攻,焉知防。

征稿通知

知识应该被分享,安全更需携手共进

征稿持续进行中!愿意分享知识经验的小伙伴们可以把自己的知识沉淀稿件投稿至邮箱:

[email protected]

稿件一经发布将有丰厚的稿费!

有任何疑问请添加微信:_WOXIANGJJ 咨询哦~

RECRUITMENT

招聘启事

安恒雷神众测SRC运营(实习生) 【任职要求】

————————

【职责描述】

1. 负责SRC的微博、微信公众号等线上新媒体的运营工作,保持用户活跃度,提高站点访问量;

2. 负责白帽子提交漏洞的漏洞审核、Rank评级、漏洞修复处理等相关沟通工作,促进审核人员与白帽子之间友好协作沟通;

3. 参与策划、组织和落实针对白帽子的线下活动,如沙龙、发布会、技术交流论坛等;

4. 积极参与雷神众测的品牌推广工作,协助技术人员输出优质的技术文章;

5. 积极参与公司媒体、行业内相关媒体及其他市场资源的工作沟通工作。

1. 责任心强,性格活泼,具备良好的人际交往能力;

2. 对网络安全感兴趣,对行业有基本了解;

3. 良好的文案写作能力和活动组织协调能力。

简历投递至

设计师(实习生)

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;

3、精通photoshop/illustrator/coreldrew/等设计制作软件;

4、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至

安全招聘

————————

公司:安恒信息

岗位:Web安全 安全研究员

部门:战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:安全红队武器自动化工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

岗位:红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至

END

长按识别二维码关注我们

如有侵权请联系:admin#unsafe.sh