一前言本文没有getshell,漏洞已报送至教育行业漏洞平台,经验证漏洞已修复。我挖的是edu.cn的漏洞,使用了oneforall进行子域名搜集,在看到一个标题为“某某某管理信息系统”的站点,就上手 2023-2-10 08:2:44 Author: 李白你好(查看原文) 阅读量:47 收藏

一

前言

本文没有getshell,漏洞已报送至教育行业漏洞平台,经验证漏洞已修复。

我挖的是edu.cn的漏洞,使用了oneforall进行子域名搜集,在看到一个标题为“某某某管理信息系统”的站点,就上手了。

二

任意密码重置1

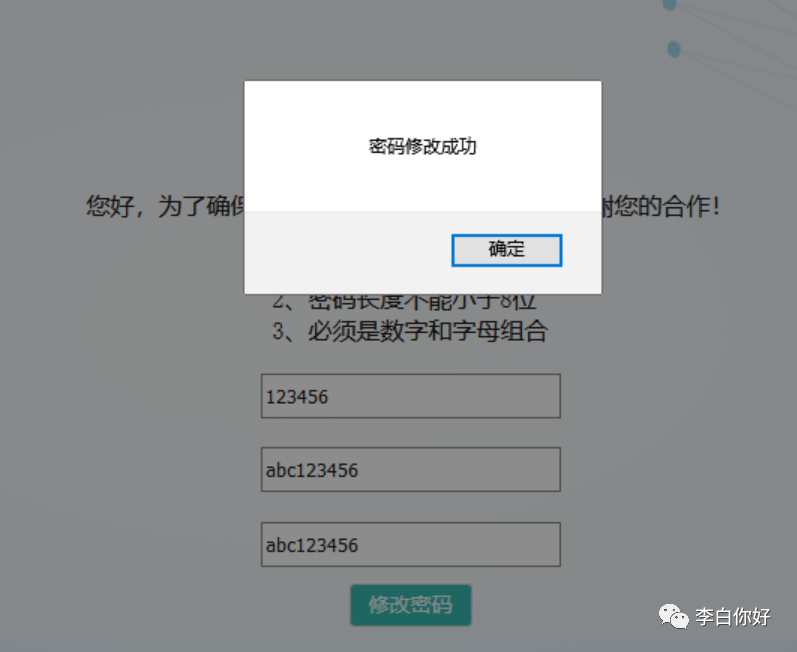

账号 admin 密码123456(只要是数字就会自动进入修改密码页面)

提示我们需要改密码。

我们修改成 abc123456

抓包,抓响应包。

这里面有许多学号与身份证信息,我保留下来两个作为信息搜集,为后续渗透打下基础(这两个信息现已删除)

三

任意密码重置2

第一个任意密码重置是管理系统,这个是后面找到的用户系统.登录需要学号,学号通过Google hacking就能搜到

site:目标大学.edu.cn 学号 就能获取到一些学号。

学号的规律是后面三位会变化,前面基本都是一样的。

登录页面没有验证码,我设置密码为123456进行爆破。

登录之后

看到了邮箱,保存下来,作为一个信息搜集。然后我退出去,想试试这个系统的忘记密码有没有机会绕过。用的是我已经能登录的学号进行测试

诶,刚才就找到了邮箱,第一步通过

只需要通过第一步,邮箱是正确的,就可以绕过验证码。

四

越权查看他人信息

这个功能点就是一登录进来的那个页面

五

越权修改他人信息

首先我们先查看一下,id=XXXXXXXXX33的信息

然后修改一下自己的信息

抓包,重放。

我修改成了id=XXXXXXXXX33再重放的。

然后我们使用越权查询功能去查看一下信息有没有被我们修改?

修改成功~

六

第二个接口越权查看他人信息

两个接口,同一个效果。

七

参考链接

文章来源:网络安全情报攻防站-嘉宾ThestaRY

原文链接:https://xz.aliyun.com/t/7686

八

往期回顾

Windows提权流程及手法,建议收藏

记一处任意文件上传没拿到webshell却拿到服务器的故事

如有侵权请联系:admin#unsafe.sh