资产收集到脆弱系统在某src挖掘过程中,本人通过ssl证书对域名资产进行了收集,通过计算域名对应ip段的权重整理出其C段资产,进行了批量目录扫描查看目录扫描结果后,发现了一个有趣的文件http://3 2022-11-22 12:33:59 Author: 白帽子左一(查看原文) 阅读量:43 收藏

资产收集到脆弱系统

在某src挖掘过程中,本人通过ssl证书对域名资产进行了收集,通过计算域名对应ip段的权重

整理出其C段资产,进行了批量目录扫描

查看目录扫描结果后,发现了一个有趣的文件

http://36...*/upload_image.php

对于这种页面,毫无疑问,要对参数进行FUZZ

FUZZ参数+表单上传

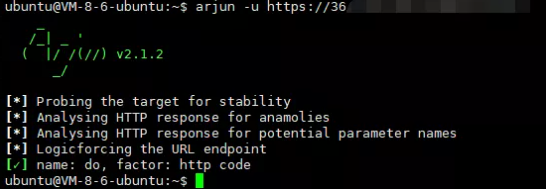

使用arjun工具对其参数进行fuzz,发现了一个参数字段为do

随后在burpsuite中对do的参数值进行fuzz

成功fuzz出一个do的参数值,upload

构造url

http://36...*/upload_image.php?do=upload,成功出现上传表单,

webshell名skr_anti.php

选择我们的webshell直接上传

上传后fuzz上传路径

http://36.*.*.*/upload --------> 403

继续fuzz

http://36.*.*.*/upload/images --------> 403

构造url

http://36.*.*.*/upload/images/skr_anti.php

赶上双倍活动,8000块钱到手

总结

我说这个漏洞有手就行,大家应该没意见吧

综合来说学习思路点如下:

1.遇到空白敏感页面/api,FUZZ参数和参数值

2.上传没返回路径不要慌,用聪明的大脑去FUZZ

3.SRC测试的时候不要上传webshell,传phpinfo就行,不然会被降赏金,我就是吃了哑巴亏。。。第一次遇着不让传webshell的

4.资产收集是红队还有渗透测试的核心

作者:J0o1ey原文链接:https://www.cnblogs.com/J0o1ey/p/15717273.html

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

(hack视频资料及工具)

(部分展示)

往期推荐

给第一次做渗透项目的新手总结的一些感悟

「登陆页面」常见的几种渗透思路与总结!

突破口!入职安服后的经验之谈

红队渗透下的入口权限快速获取

攻防演练|红队手段之将蓝队逼到关站!

CNVD 之5000w通用产品的收集(fofa)

自动化挖掘cnvd证书脚本

Xray捡洞中的高频漏洞

实战|通过供应链一举拿下目标后台权限

看到这里了,点个“赞”、“再看”吧

如有侵权请联系:admin#unsafe.sh