干货 | 免杀小技巧(建议收藏)

利用杀软定位特征码声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产 2022-10-27 21:15:23 Author: EchoSec(查看原文) 阅读量:24 收藏

利用杀软定位特征码声明:该公众号大部分文章来自作者日常学习笔记,也有部分文章是经过作者授权和其他公众号白名单转载,未经授权,严禁转载,如需转载,联系开白。请勿利用文章内的相关技术从事非法测试,如因此产 2022-10-27 21:15:23 Author: EchoSec(查看原文) 阅读量:24 收藏

利用杀软定位特征码

能够利用myccl反向逐块报毒定位特征码位置后填充00

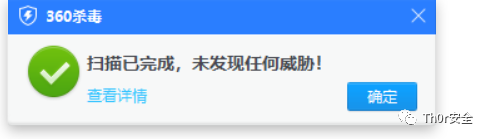

对output杀毒,杀毒后进行二次处理至如下

这里可以更换软件进行完善

得到特征码和偏移量后点击特征区间进一步定位

右键复合定位对特征码重复以上步骤

直至二次处理后无新特征码 得到精确的特征码地址

定位内存特征码

木马文件运行之后释放到内存所存在的特征,文件先载入内存在进行定位与定位文件特征码相似

用ccl进行调试,检测大小为文件大小-起始位置

开启杀软进行检测并手动放过

对客户端免杀处理

由于PE文件的格式难免出现垃圾代码,当垃圾代码被定义成特征码时,可以使用00填充

10-->00,生成文件保存

通用跳转修改

通过特征码搬家达到免杀,在定位的特征码语句的地方写入跳转指令跳入原本区域的语句实现

使用nop进行填充

确定垃圾代码位置,使用跳转指令至垃圾代码处

对其及其上下行进行汇编后生成

ADD、SUB互换

当特征码里出现了add或sub时可以通过等值原理来更改迷惑

add 28-->sub -28

打乱指令顺序

通过打乱互不干扰的指令的顺序

使用nop进行填充

修改字符串

由于病毒或木马运行时会生成新的启动项或文件,被命名的服务名或文件名会作为特征码,可以通过利用windows对大小写不敏感修改字符串来混淆

它说它不干了,所以这里没图

· END ·

文章来源: http://mp.weixin.qq.com/s?__biz=MzU3MTU3NTY2NA==&mid=2247486675&idx=1&sn=62cf33d823011a7da01d65e419494a4f&chksm=fcdf50cccba8d9daa6f7b28b69da128abfad05b16eeb01a86e3528963e0e8f94cc2e5b4360ef#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh