从目录爆破到getshell

某日在做一个渗透测试项目,但是没有任何收获,这怎么能给领导交差呢?于是只能加班加点进行测试,终于在我大力出奇迹的干法下,拿到了一个shell。获取备份文件1、对目标站点进行目录扫描没有什么收获,只有一 2022-9-27 12:34:18 Author: 白帽子左一(查看原文) 阅读量:24 收藏

某日在做一个渗透测试项目,但是没有任何收获,这怎么能给领导交差呢?于是只能加班加点进行测试,终于在我大力出奇迹的干法下,拿到了一个shell。获取备份文件1、对目标站点进行目录扫描没有什么收获,只有一 2022-9-27 12:34:18 Author: 白帽子左一(查看原文) 阅读量:24 收藏

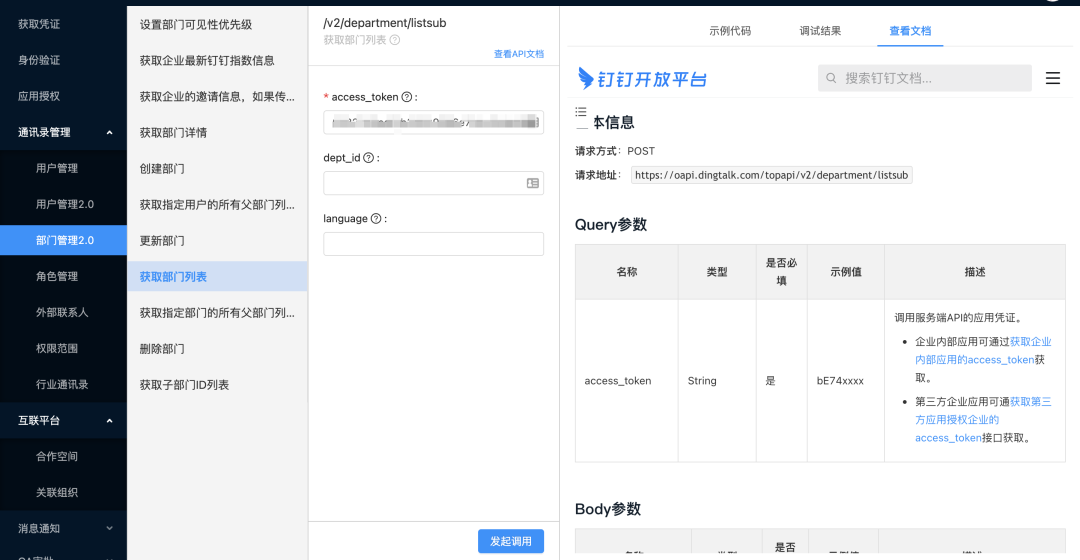

通过钉钉KEY和SECRET获取敏感信息

https://open-dev.dingtalk.com/apiExplorer#/?devType=org&api=oauth2\_1.0%23GetAccessToken接口文档泄露导致getshell

file/fileRealm/file\_manager/file\_upload/fileadmin/fileadmin/\_processed\_/fileadmin/\_temp\_/fileadmin/user\_upload/upload/filedump/filemanager/filerun/fileupload/files/files/cache/files/tmp/logfile/paket-files/profile/profiles/tx[email protected]![email protected]!

#coding=utf-8import syskey = sys.argv\[1\]f = open("%s.txt"%key,"w")list1 = \[123,321,1234,4321,123456,654321,12345678,123456789,1234567890,888,8888,666,6666,163,521,1314,1,11,111,1111,2,222,3,333,5,555,9,999\]list2 = \['#123','#1234','#123456','@123','@1234','@123456','@qq.com','qq.com','@123.com','123.com','@163.com','163.com','126.com','[email protected]#','[email protected]#$','[email protected]#$%^','098'\]for j1 in list1: pwd1 = key + str(j1) + '\\n' f.write(pwd1)for j2 in list2: pwd2 = key+str(j2)+'\\n' f.write(pwd2)for i in range(1000,2021): #pwd1 = key + str(i) + '\\n' pwd3 = '{}{}{}'.format(key,i,'\\n') f.write(pwd3)f.close()print (key+' password ok')文章来源:奇安信攻防社区(苏苏的五彩棒)

原文地址:https://forum.butian.net/share/1466

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

(hack视频资料及工具)

(部分展示)

往期推荐

给第一次做渗透项目的新手总结的一些感悟

「登陆页面」常见的几种渗透思路与总结!

突破口!入职安服后的经验之谈

红队渗透下的入口权限快速获取

攻防演练|红队手段之将蓝队逼到关站!

CNVD 之5000w通用产品的收集(fofa)

自动化挖掘cnvd证书脚本

Xray捡洞中的高频漏洞

实战|通过供应链一举拿下目标后台权限

看到这里了,点个“赞”、“再看”

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4NTcxMjQ1MA==&mid=2247578359&idx=2&sn=5b86000d5428d24b8031fa23e52fee74&chksm=ebebfbdadc9c72ccb89cfb27c72733b810166e94f369fbd482506a3bd823a5b2342d6013647d#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh